Ascii art Photos Stock & Des Images

(128)Filtres rapides :

Ascii art Photos Stock & Des Images

RMW3RA17–Une émoticône émoticon décore un bâtiment, le 13 septembre 2015, à Memphis, Tennessee.

Joyeux Noël et une bonne année Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/joyeux-noel-et-une-bonne-annee-image64462723.html

Joyeux Noël et une bonne année Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/joyeux-noel-et-une-bonne-annee-image64462723.htmlRFDMTET3–Joyeux Noël et une bonne année

George Washington portrait stylisé art ASCII version originale. Code numérique. Vector illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/george-washington-portrait-stylise-art-ascii-version-originale-code-numerique-vector-illustration-image332511161.html

George Washington portrait stylisé art ASCII version originale. Code numérique. Vector illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/george-washington-portrait-stylise-art-ascii-version-originale-code-numerique-vector-illustration-image332511161.htmlRF2A8Y5AH–George Washington portrait stylisé art ASCII version originale. Code numérique. Vector illustration.

Paradise Beach - art ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/paradise-beach-art-ascii-image226535183.html

Paradise Beach - art ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/paradise-beach-art-ascii-image226535183.htmlRFR4FFX7–Paradise Beach - art ASCII

Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis). Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-d-une-floraison-fleur-hippeastrum-rouge-et-blanc-parfois-appele-a-tort-amaryllis-image245489740.html

Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis). Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-d-une-floraison-fleur-hippeastrum-rouge-et-blanc-parfois-appele-a-tort-amaryllis-image245489740.htmlRFT7B0JM–Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis).

Alphabet, chiffres et symboles de police de style Vector ASCII (merican Standard Code for information Interchange) Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alphabet-chiffres-et-symboles-de-police-de-style-vector-ascii-merican-standard-code-for-information-interchange-image546271789.html

Alphabet, chiffres et symboles de police de style Vector ASCII (merican Standard Code for information Interchange) Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alphabet-chiffres-et-symboles-de-police-de-style-vector-ascii-merican-standard-code-for-information-interchange-image546271789.htmlRF2PMMR6N–Alphabet, chiffres et symboles de police de style Vector ASCII (merican Standard Code for information Interchange)

Code informatique ASCII binaire crypté sur fond noir. Calculateur de code binaire bleu. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-noir-calculateur-de-code-binaire-bleu-image482563640.html

Code informatique ASCII binaire crypté sur fond noir. Calculateur de code binaire bleu. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-noir-calculateur-de-code-binaire-bleu-image482563640.htmlRF2K12JRM–Code informatique ASCII binaire crypté sur fond noir. Calculateur de code binaire bleu.

ASCII art concept avec parties aléatoires du code de programme.ASCII art avec code de programmation résumé technologie de fond de développeur de logiciel et d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ascii-art-concept-avec-parties-aleatoires-du-code-de-programme-ascii-art-avec-code-de-programmation-resume-technologie-de-fond-de-developpeur-de-logiciel-et-d-ordinateur-image449228764.html

ASCII art concept avec parties aléatoires du code de programme.ASCII art avec code de programmation résumé technologie de fond de développeur de logiciel et d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ascii-art-concept-avec-parties-aleatoires-du-code-de-programme-ascii-art-avec-code-de-programmation-resume-technologie-de-fond-de-developpeur-de-logiciel-et-d-ordinateur-image449228764.htmlRF2H2T3TC–ASCII art concept avec parties aléatoires du code de programme.ASCII art avec code de programmation résumé technologie de fond de développeur de logiciel et d'ordinateur

Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/murale-representant-le-mathematicien-turc-cahit-arf-a-istanbul-kadikoy-istanbul-turquie-image474839311.html

Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/murale-representant-le-mathematicien-turc-cahit-arf-a-istanbul-kadikoy-istanbul-turquie-image474839311.htmlRM2JGEPAR–Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie

Partie d'un dinosaure dessiné dans ASCI-Art sur le terminal d'un ordinateur avec système d'exploitation open source Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/partie-d-un-dinosaure-dessine-dans-asci-art-sur-le-terminal-d-un-ordinateur-avec-systeme-d-exploitation-open-source-image363875586.html

Partie d'un dinosaure dessiné dans ASCI-Art sur le terminal d'un ordinateur avec système d'exploitation open source Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/partie-d-un-dinosaure-dessine-dans-asci-art-sur-le-terminal-d-un-ordinateur-avec-systeme-d-exploitation-open-source-image363875586.htmlRF2C3YY0J–Partie d'un dinosaure dessiné dans ASCI-Art sur le terminal d'un ordinateur avec système d'exploitation open source

Ascii art ordinateur rétro bleu carte de Noël avec des flocons blancs et de la place pour votre texte Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ascii-art-ordinateur-retro-bleu-carte-de-noel-avec-des-flocons-blancs-et-de-la-place-pour-votre-texte-image239122756.html

Ascii art ordinateur rétro bleu carte de Noël avec des flocons blancs et de la place pour votre texte Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ascii-art-ordinateur-retro-bleu-carte-de-noel-avec-des-flocons-blancs-et-de-la-place-pour-votre-texte-image239122756.htmlRFRW0YEC–Ascii art ordinateur rétro bleu carte de Noël avec des flocons blancs et de la place pour votre texte

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721305.html

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721305.htmlRFDPWT5D–Hibou

L'ART ASCII Zebra Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-art-ascii-zebra-169653025.html

L'ART ASCII Zebra Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-art-ascii-zebra-169653025.htmlRMKT0A4H–L'ART ASCII Zebra

![Autocollant étrange robot de dessin animé [!skbot] Banque D'Images Autocollant étrange robot de dessin animé [!skbot] Banque D'Images](https://c8.alamy.com/compfr/2amp9rm/autocollant-etrange-robot-de-dessin-anime-skbot-2amp9rm.jpg) Autocollant étrange robot de dessin animé [!skbot] Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/autocollant-etrange-robot-de-dessin-anime-skbot-image339780776.html

Autocollant étrange robot de dessin animé [!skbot] Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/autocollant-etrange-robot-de-dessin-anime-skbot-image339780776.htmlRF2AMP9RM–Autocollant étrange robot de dessin animé [!skbot]

Cyber-attaque ransomware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195501.html

Cyber-attaque ransomware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195501.htmlRF2RFB325–Cyber-attaque ransomware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

L'ART ASCII Zebra. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-art-ascii-zebra-image232328497.html

L'ART ASCII Zebra. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-art-ascii-zebra-image232328497.htmlRMRDYDA9–L'ART ASCII Zebra.

Clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-image360806248.html

Clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-image360806248.htmlRM2BY041C–Clavier d'ordinateur

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426941.html

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426941.htmlRF2A3XKBW–Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch.

Le Suicide La mort virtuelle Ascii Art Abstract en vert Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-suicide-la-mort-virtuelle-ascii-art-abstract-en-vert-21425918.html

Le Suicide La mort virtuelle Ascii Art Abstract en vert Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-suicide-la-mort-virtuelle-ascii-art-abstract-en-vert-21425918.htmlRFB6T0YA–Le Suicide La mort virtuelle Ascii Art Abstract en vert

Amélioration de l'image numérique de David Ben Gourion (né David Grün) ; 16 octobre 1886 - 1 décembre 1973) a été le principal fondateur de l'État national est de Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-de-david-ben-gourion-ne-david-grun-16-octobre-1886-1-decembre-1973-a-ete-le-principal-fondateur-de-l-etat-national-est-de-image246203384.html

Amélioration de l'image numérique de David Ben Gourion (né David Grün) ; 16 octobre 1886 - 1 décembre 1973) a été le principal fondateur de l'État national est de Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-de-david-ben-gourion-ne-david-grun-16-octobre-1886-1-decembre-1973-a-ete-le-principal-fondateur-de-l-etat-national-est-de-image246203384.htmlRMT8FEX0–Amélioration de l'image numérique de David Ben Gourion (né David Grün) ; 16 octobre 1886 - 1 décembre 1973) a été le principal fondateur de l'État national est de

Arbre de Noël Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arbre-de-noel-image64462724.html

Arbre de Noël Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arbre-de-noel-image64462724.htmlRFDMTET4–Arbre de Noël

Illustration 3D du clavier d'ordinateur avec le script Code ASCII sur deux boutons verts. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-3d-du-clavier-d-ordinateur-avec-le-script-code-ascii-sur-deux-boutons-verts-image606040300.html

Illustration 3D du clavier d'ordinateur avec le script Code ASCII sur deux boutons verts. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-3d-du-clavier-d-ordinateur-avec-le-script-code-ascii-sur-deux-boutons-verts-image606040300.htmlRF2X5YEGC–Illustration 3D du clavier d'ordinateur avec le script Code ASCII sur deux boutons verts.

Machine de construction jaune - art ASCII - Zoom sur l'image. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/machine-de-construction-jaune-art-ascii-zoom-sur-l-image-image226489665.html

Machine de construction jaune - art ASCII - Zoom sur l'image. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/machine-de-construction-jaune-art-ascii-zoom-sur-l-image-image226489665.htmlRFR4DDTH–Machine de construction jaune - art ASCII - Zoom sur l'image.

Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis). Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-d-une-floraison-fleur-hippeastrum-rouge-et-blanc-parfois-appele-a-tort-amaryllis-image245489744.html

Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis). Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/amelioration-de-l-image-numerique-d-une-floraison-fleur-hippeastrum-rouge-et-blanc-parfois-appele-a-tort-amaryllis-image245489744.htmlRFT7B0JT–Amélioration de l'image numérique d'une floraison fleur Hippeastrum rouge et blanc. (Parfois appelé à tort, Amaryllis).

L'art ASCII pavillon du Royaume-Uni (UK) aka Union Jack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-art-ascii-pavillon-du-royaume-uni-uk-aka-union-jack-image228046690.html

L'art ASCII pavillon du Royaume-Uni (UK) aka Union Jack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-art-ascii-pavillon-du-royaume-uni-uk-aka-union-jack-image228046690.htmlRFR70BTJ–L'art ASCII pavillon du Royaume-Uni (UK) aka Union Jack

Code informatique ASCII binaire crypté sur fond marron. Calculateur de code binaire jaune. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-marron-calculateur-de-code-binaire-jaune-image482563852.html

Code informatique ASCII binaire crypté sur fond marron. Calculateur de code binaire jaune. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-marron-calculateur-de-code-binaire-jaune-image482563852.htmlRF2K12K38–Code informatique ASCII binaire crypté sur fond marron. Calculateur de code binaire jaune.

Un cyberpunk, résumé de fond avec un crâne dans c Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-cyberpunk-resume-de-fond-avec-un-crane-dans-c-image247770881.html

Un cyberpunk, résumé de fond avec un crâne dans c Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-cyberpunk-resume-de-fond-avec-un-crane-dans-c-image247770881.htmlRFTB2X81–Un cyberpunk, résumé de fond avec un crâne dans c

Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/murale-representant-le-mathematicien-turc-cahit-arf-a-istanbul-kadikoy-istanbul-turquie-image474839303.html

Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/murale-representant-le-mathematicien-turc-cahit-arf-a-istanbul-kadikoy-istanbul-turquie-image474839303.htmlRM2JGEPAF–Murale représentant le mathématicien turc Cahit ARF à Istanbul, Kadiköy, Istanbul, Turquie

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520203.html

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520203.htmlRFR64C9F–Texte corrompu du système avec un mauvais signal. L'effet glitch

Bureau de travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bureau-de-travail-ascii-image5059723.html

Bureau de travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bureau-de-travail-ascii-image5059723.htmlRFANDT8C–Bureau de travail ASCII

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721090.html

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721090.htmlRFDPWRWP–Hibou

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622111493.html

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622111493.htmlRF2Y43HFH–Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data

Santa Claus smiley typographique, carte de Noël, vector graphic design Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/santa-claus-smiley-typographique-carte-de-noel-vector-graphic-design-image225371433.html

Santa Claus smiley typographique, carte de Noël, vector graphic design Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/santa-claus-smiley-typographique-carte-de-noel-vector-graphic-design-image225371433.htmlRFR2JFFN–Santa Claus smiley typographique, carte de Noël, vector graphic design

Cyber-attaque de logiciels malveillants. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-de-logiciels-malveillants-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195502.html

Cyber-attaque de logiciels malveillants. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-de-logiciels-malveillants-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195502.htmlRF2RFB326–Cyber-attaque de logiciels malveillants. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Système de piratage. Abstrait, crâne lumineux de couleur rouge à partir de symboles de programmation. Des yeux au néon. Les données sont sous la menace. Vector illustration. Spe Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-abstrait-crane-lumineux-de-couleur-rouge-a-partir-de-symboles-de-programmation-des-yeux-au-neon-les-donnees-sont-sous-la-menace-vector-illustration-spe-175980740.html

Système de piratage. Abstrait, crâne lumineux de couleur rouge à partir de symboles de programmation. Des yeux au néon. Les données sont sous la menace. Vector illustration. Spe Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-abstrait-crane-lumineux-de-couleur-rouge-a-partir-de-symboles-de-programmation-des-yeux-au-neon-les-donnees-sont-sous-la-menace-vector-illustration-spe-175980740.htmlRFM68H6C–Système de piratage. Abstrait, crâne lumineux de couleur rouge à partir de symboles de programmation. Des yeux au néon. Les données sont sous la menace. Vector illustration. Spe

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288366.html

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288366.htmlRFKGWEYX–Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426868.html

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426868.htmlRF2A3XK98–Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch.

Avertissement piraté Signature numérique en Ascii vert Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-avertissement-pirate-signature-numerique-en-ascii-vert-25123008.html

Avertissement piraté Signature numérique en Ascii vert Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-avertissement-pirate-signature-numerique-en-ascii-vert-25123008.htmlRFBCTCJ8–Avertissement piraté Signature numérique en Ascii vert

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426849.html

Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-glitch-grande-conception-d-illustration-du-flux-de-donnees-erreur-de-l-ecran-d-ordinateur-avec-vhs-glitch-image329426849.htmlRF2A3XK8H–Modèle de glitch, grande conception d'illustration du flux de données. Erreur de l'écran d'ordinateur avec Vhs glitch.

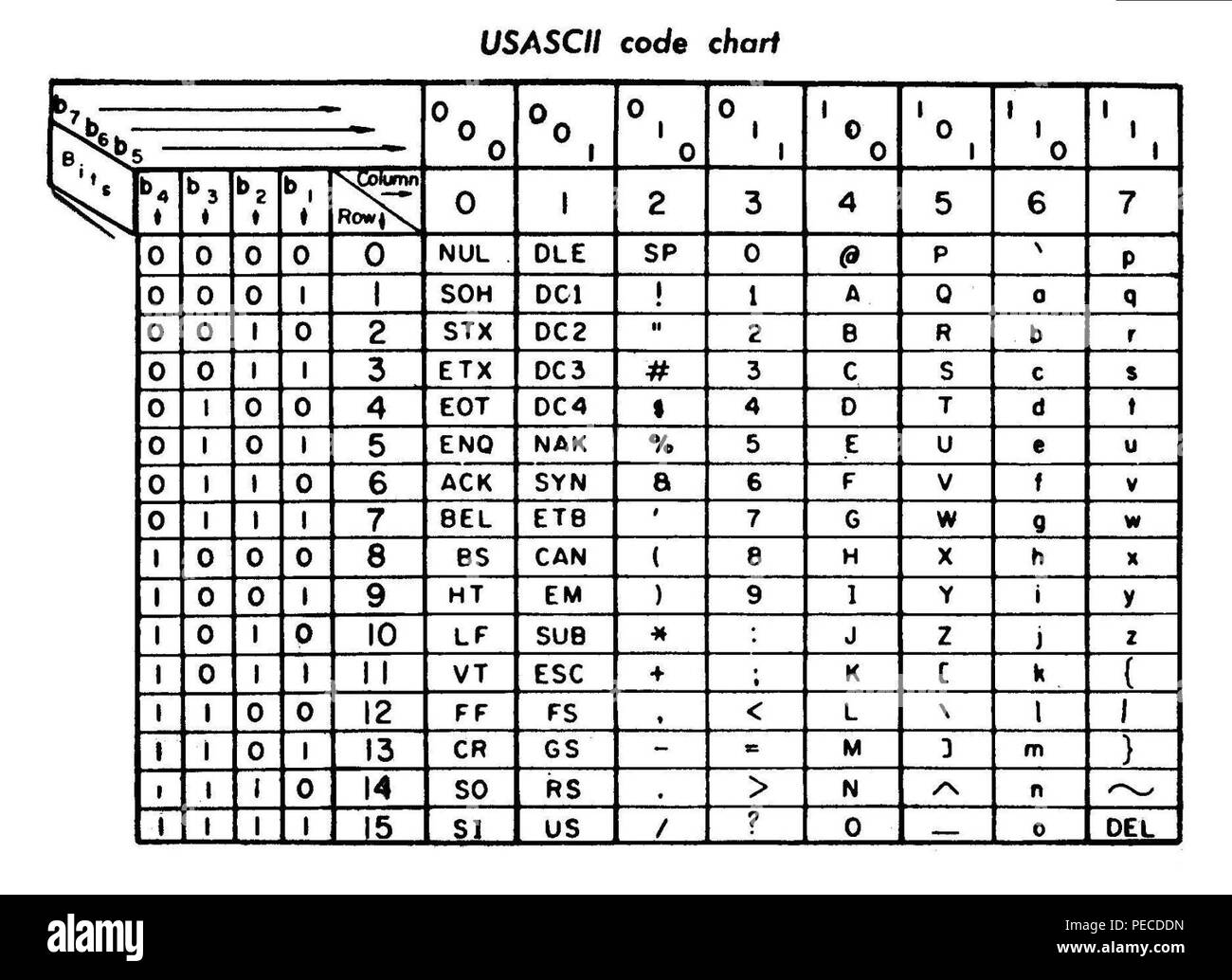

Code ASCII de l'image Chart-Quick carte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-ascii-de-l-image-chart-quick-carte-image215403601.html

Code ASCII de l'image Chart-Quick carte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-ascii-de-l-image-chart-quick-carte-image215403601.htmlRMPECDDN–Code ASCII de l'image Chart-Quick carte.

Concept de chiffrement vecteur. L'algorithme de chiffrement chiffrement logiciel. La sécurité. Illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-chiffrement-vecteur-l-algorithme-de-chiffrement-chiffrement-logiciel-la-securite-illustration-image242653518.html

Concept de chiffrement vecteur. L'algorithme de chiffrement chiffrement logiciel. La sécurité. Illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-chiffrement-vecteur-l-algorithme-de-chiffrement-chiffrement-logiciel-la-securite-illustration-image242653518.htmlRFT2NR12–Concept de chiffrement vecteur. L'algorithme de chiffrement chiffrement logiciel. La sécurité. Illustration

Sceau de cire rouge - art ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sceau-de-cire-rouge-art-ascii-image226478594.html

Sceau de cire rouge - art ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sceau-de-cire-rouge-art-ascii-image226478594.htmlRFR4CYN6–Sceau de cire rouge - art ASCII

Vector background avec des données binaires Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-background-avec-des-donnees-binaires-39990263.html

Vector background avec des données binaires Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-background-avec-des-donnees-binaires-39990263.htmlRFC91KYK–Vector background avec des données binaires

Code informatique ASCII binaire crypté sur fond noir. Ordinateur à code binaire noir et blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-noir-ordinateur-a-code-binaire-noir-et-blanc-image482563905.html

Code informatique ASCII binaire crypté sur fond noir. Ordinateur à code binaire noir et blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-informatique-ascii-binaire-crypte-sur-fond-noir-ordinateur-a-code-binaire-noir-et-blanc-image482563905.htmlRF2K12K55–Code informatique ASCII binaire crypté sur fond noir. Ordinateur à code binaire noir et blanc.

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520197.html

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520197.htmlRFR64C99–Texte corrompu du système avec un mauvais signal. L'effet glitch

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059721.html

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059721.htmlRFANDT8A–Concept bureau travail ASCII

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721529.html

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65721529.htmlRFDPWTDD–Hibou

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622111524.html

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622111524.htmlRF2Y43HGM–Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data

Cyber-attaque clickjacking. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-clickjacking-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293664.html

Cyber-attaque clickjacking. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-clickjacking-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293664.htmlRF2RFFG80–Cyber-attaque clickjacking. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Vector illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-un-abrege-crane-lumineux-de-couleur-bleu-a-partir-d-un-code-binaire-les-donnees-sont-sous-la-menace-hi-tech-et-de-la-programmation-vector-illustration-175980785.html

Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Vector illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-un-abrege-crane-lumineux-de-couleur-bleu-a-partir-d-un-code-binaire-les-donnees-sont-sous-la-menace-hi-tech-et-de-la-programmation-vector-illustration-175980785.htmlRFM68H81–Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Vector illustration.

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288347.html

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288347.htmlRFKGWEY7–Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520198.html

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520198.htmlRFR64C9A–Texte corrompu du système avec un mauvais signal. L'effet glitch

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059719.html

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059719.htmlRFANDT88–Concept bureau travail ASCII

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65724382.html

Hibou Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hibou-image65724382.htmlRFDPX03A–Hibou

Conception abstraite de modèle de couverture de technologie numérique pour un rapport et brochure, flyer, dépliants, affiche, en-tête, bannière, site web, présentation. Vecteur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/conception-abstraite-de-modele-de-couverture-de-technologie-numerique-pour-un-rapport-et-brochure-flyer-depliants-affiche-en-tete-banniere-site-web-presentation-vecteur-image622111728.html

Conception abstraite de modèle de couverture de technologie numérique pour un rapport et brochure, flyer, dépliants, affiche, en-tête, bannière, site web, présentation. Vecteur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/conception-abstraite-de-modele-de-couverture-de-technologie-numerique-pour-un-rapport-et-brochure-flyer-depliants-affiche-en-tete-banniere-site-web-presentation-vecteur-image622111728.htmlRF2Y43HT0–Conception abstraite de modèle de couverture de technologie numérique pour un rapport et brochure, flyer, dépliants, affiche, en-tête, bannière, site web, présentation. Vecteur

Usurpation d'identité pour cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/usurpation-d-identite-pour-cyberattaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293653.html

Usurpation d'identité pour cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/usurpation-d-identite-pour-cyberattaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293653.htmlRF2RFFG7H–Usurpation d'identité pour cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Flaming, néon les yeux. V Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-un-abrege-crane-lumineux-de-couleur-bleu-a-partir-d-un-code-binaire-les-donnees-sont-sous-la-menace-hi-tech-et-de-la-programmation-flaming-neon-les-yeux-v-175980875.html

Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Flaming, néon les yeux. V Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-piratage-un-abrege-crane-lumineux-de-couleur-bleu-a-partir-d-un-code-binaire-les-donnees-sont-sous-la-menace-hi-tech-et-de-la-programmation-flaming-neon-les-yeux-v-175980875.htmlRFM68HB7–Système de piratage. Un abrégé, crâne lumineux de couleur bleu à partir d'un code binaire. Les données sont sous la menace. Hi-tech et de la programmation. Flaming, néon les yeux. V

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288382.html

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288382.htmlRFKGWF0E–Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520193.html

Texte corrompu du système avec un mauvais signal. L'effet glitch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-corrompu-du-systeme-avec-un-mauvais-signal-l-effet-glitch-image227520193.htmlRFR64C95–Texte corrompu du système avec un mauvais signal. L'effet glitch

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059722.html

Concept bureau travail ASCII Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-bureau-travail-ascii-image5059722.htmlRFANDT8B–Concept bureau travail ASCII

Calcul, bleu, type, modèle, la construction, l'art, la couleur, graphique, 5, noir, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-calcul-bleu-type-modele-la-construction-l-art-la-couleur-graphique-5-noir-143019358.html

Calcul, bleu, type, modèle, la construction, l'art, la couleur, graphique, 5, noir, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-calcul-bleu-type-modele-la-construction-l-art-la-couleur-graphique-5-noir-143019358.htmlRFJ8K2J6–Calcul, bleu, type, modèle, la construction, l'art, la couleur, graphique, 5, noir,

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622110429.html

Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/technologie-informatique-quantique-d-illustration-vectorielle-scientifique-effet-de-fiction-du-plexus-l-intelligence-artificielle-d-apprentissage-profond-algorithmes-de-big-data-image622110429.htmlRF2Y43G5H–Technologie informatique quantique d'illustration vectorielle scientifique. Effet de fiction du plexus. L'intelligence artificielle d'apprentissage profond. Algorithmes de Big Data

Cyber-attaque smashing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-smashing-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293652.html

Cyber-attaque smashing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-smashing-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293652.htmlRF2RFFG7G–Cyber-attaque smashing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288354.html

Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-texte-corrompu-du-systeme-avec-un-mauvais-signal-glitch-effet-le-rendu-3d-165288354.htmlRFKGWEYE–Texte corrompu du système avec un mauvais signal. glitch effet. Le rendu 3D

Hameçonnage des cyber-attaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-des-cyber-attaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293650.html

Hameçonnage des cyber-attaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-des-cyber-attaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293650.htmlRF2RFFG7E–Hameçonnage des cyber-attaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Hameçonnage des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195495.html

Hameçonnage des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195495.htmlRF2RFB31Y–Hameçonnage des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Attaque de mot de passe de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-mot-de-passe-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195493.html

Attaque de mot de passe de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-mot-de-passe-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195493.htmlRF2RFB31W–Attaque de mot de passe de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Ingénierie sociale des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ingenierie-sociale-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195494.html

Ingénierie sociale des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ingenierie-sociale-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195494.htmlRF2RFB31X–Ingénierie sociale des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Déni de service par cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deni-de-service-par-cyberattaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195497.html

Déni de service par cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deni-de-service-par-cyberattaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195497.htmlRF2RFB321–Déni de service par cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque attaque sans fichier. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-sans-fichier-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293659.html

Cyber-attaque attaque sans fichier. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-sans-fichier-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293659.htmlRF2RFFG7R–Cyber-attaque attaque sans fichier. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque attaque iot. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-iot-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293662.html

Cyber-attaque attaque iot. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-iot-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293662.htmlRF2RFFG7X–Cyber-attaque attaque iot. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque attaque botnet. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-botnet-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293654.html

Cyber-attaque attaque botnet. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-attaque-botnet-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293654.htmlRF2RFFG7J–Cyber-attaque attaque botnet. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque menace interne. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-menace-interne-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293663.html

Cyber-attaque menace interne. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-menace-interne-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293663.htmlRF2RFFG7Y–Cyber-attaque menace interne. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyberattaque déni de service distribué. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-deni-de-service-distribue-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195498.html

Cyberattaque déni de service distribué. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-deni-de-service-distribue-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195498.htmlRF2RFB322–Cyberattaque déni de service distribué. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque homme-du-milieu. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-homme-du-milieu-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195500.html

Cyber-attaque homme-du-milieu. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-homme-du-milieu-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195500.htmlRF2RFB324–Cyber-attaque homme-du-milieu. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Les cyberattaques ont avancé une menace persistante. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyberattaques-ont-avance-une-menace-persistante-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195491.html

Les cyberattaques ont avancé une menace persistante. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyberattaques-ont-avance-une-menace-persistante-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195491.htmlRF2RFB31R–Les cyberattaques ont avancé une menace persistante. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Exécution de code à distance contre les cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/execution-de-code-a-distance-contre-les-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293657.html

Exécution de code à distance contre les cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/execution-de-code-a-distance-contre-les-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293657.htmlRF2RFFG7N–Exécution de code à distance contre les cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Script inter-sites de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/script-inter-sites-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293656.html

Script inter-sites de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/script-inter-sites-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560293656.htmlRF2RFFG7M–Script inter-sites de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Exploit de cyber-attaque zero-day. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/exploit-de-cyber-attaque-zero-day-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195492.html

Exploit de cyber-attaque zero-day. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/exploit-de-cyber-attaque-zero-day-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560195492.htmlRF2RFB31T–Exploit de cyber-attaque zero-day. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque ndr. Texte de vulnérabilité dans le système binaire ascii art style, détection de réseau et code de réponse sur l'écran de l'éditeur. Texte en anglais, anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ndr-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-detection-de-reseau-et-code-de-reponse-sur-l-ecran-de-l-editeur-texte-en-anglais-anglais-image562888297.html

Cyber-attaque ndr. Texte de vulnérabilité dans le système binaire ascii art style, détection de réseau et code de réponse sur l'écran de l'éditeur. Texte en anglais, anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ndr-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-detection-de-reseau-et-code-de-reponse-sur-l-ecran-de-l-editeur-texte-en-anglais-anglais-image562888297.htmlRF2RKNNND–Cyber-attaque ndr. Texte de vulnérabilité dans le système binaire ascii art style, détection de réseau et code de réponse sur l'écran de l'éditeur. Texte en anglais, anglais

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452182.html

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452182.htmlRF2RFPPDA–Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452178.html

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452178.htmlRF2RFPPD6–Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452176.html

Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image560452176.htmlRF2RFPPD4–Cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque Mitm. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-mitm-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887193.html

Cyber-attaque Mitm. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-mitm-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887193.htmlRF2RKNMA1–Cyber-attaque Mitm. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Typosquatting de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/typosquatting-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887385.html

Typosquatting de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/typosquatting-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887385.htmlRF2RKNMGW–Typosquatting de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Les cyber-attaques à faire. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyber-attaques-a-faire-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887190.html

Les cyber-attaques à faire. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyber-attaques-a-faire-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887190.htmlRF2RKNM9X–Les cyber-attaques à faire. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyberattaque. Écoute clandestine de texte de vulnérabilité dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-ecoute-clandestine-de-texte-de-vulnerabilite-dans-le-style-art-ascii-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452190.html

Cyberattaque. Écoute clandestine de texte de vulnérabilité dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-ecoute-clandestine-de-texte-de-vulnerabilite-dans-le-style-art-ascii-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452190.htmlRF2RFPPDJ–Cyberattaque. Écoute clandestine de texte de vulnérabilité dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais

Cyber-attaque spyware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-spyware-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887585.html

Cyber-attaque spyware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-spyware-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887585.htmlRF2RKNMT1–Cyber-attaque spyware. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rootkit-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887457.html

Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rootkit-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887457.htmlRF2RKNMKD–Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque xss. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-xss-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887197.html

Cyber-attaque xss. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-xss-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887197.htmlRF2RKNMA5–Cyber-attaque xss. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque smsishing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-smsishing-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887387.html

Cyber-attaque smsishing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-smsishing-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887387.htmlRF2RKNMGY–Cyber-attaque smsishing. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque rce. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-rce-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887189.html

Cyber-attaque rce. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-rce-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887189.htmlRF2RKNM9W–Cyber-attaque rce. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Tunnellisation des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tunnellisation-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887591.html

Tunnellisation des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tunnellisation-des-cyberattaques-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887591.htmlRF2RKNMT7–Tunnellisation des cyberattaques. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyberattaque. Texte de vulnérabilité d'enregistrement de frappe dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-texte-de-vulnerabilite-d-enregistrement-de-frappe-dans-le-style-art-ascii-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452225.html

Cyberattaque. Texte de vulnérabilité d'enregistrement de frappe dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-texte-de-vulnerabilite-d-enregistrement-de-frappe-dans-le-style-art-ascii-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452225.htmlRF2RFPPEW–Cyberattaque. Texte de vulnérabilité d'enregistrement de frappe dans le style art ascii du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais

Usurpation de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/usurpation-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887584.html

Usurpation de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/usurpation-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887584.htmlRF2RKNMT0–Usurpation de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rootkit-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887396.html

Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rootkit-de-cyber-attaque-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887396.htmlRF2RKNMH8–Rootkit de cyber-attaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque bec. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-bec-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887382.html

Cyber-attaque bec. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-bec-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887382.htmlRF2RKNMGP–Cyber-attaque bec. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyber-attaque ddos. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ddos-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887192.html

Cyber-attaque ddos. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ddos-texte-de-vulnerabilite-dans-le-systeme-binaire-ascii-art-style-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-anglais-image562887192.htmlRF2RKNMA0–Cyber-attaque ddos. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais

Cyberattaque. Texte de vulnérabilité de vol de cookie dans le style ascii art du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-texte-de-vulnerabilite-de-vol-de-cookie-dans-le-style-ascii-art-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452185.html

Cyberattaque. Texte de vulnérabilité de vol de cookie dans le style ascii art du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-texte-de-vulnerabilite-de-vol-de-cookie-dans-le-style-ascii-art-du-systeme-binaire-code-sur-l-ecran-de-l-editeur-texte-en-anglais-texte-en-anglais-image560452185.htmlRF2RFPPDD–Cyberattaque. Texte de vulnérabilité de vol de cookie dans le style ascii art du système binaire, code sur l'écran de l'éditeur. Texte en anglais, texte en anglais