Cyber attack Photos Stock & Des Images

(93,245)Filtres rapides :

Cyber attack Photos Stock & Des Images

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565012.html

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565012.htmlRFFW6K5T–Cyber-attaque de conceptuel

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327747835.html

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327747835.htmlRF2A165KR–Cyber-attaque, fibre optique contenant un virus infecte un ordinateur

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738143.html

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738143.htmlRF2BDTH2R–Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513934.html

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513934.htmlRFK7EDJ6–Cyber-attaque, illustration conceptuelle.

Cyber-attaque, ordinateur portable ordinateur d'être infecté par un virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-ordinateur-portable-ordinateur-d-etre-infecte-par-un-virus-137950065.html

Cyber-attaque, ordinateur portable ordinateur d'être infecté par un virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-ordinateur-portable-ordinateur-d-etre-infecte-par-un-virus-137950065.htmlRFJ0C4M1–Cyber-attaque, ordinateur portable ordinateur d'être infecté par un virus

Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-meconnaissable-using-tablet-computer-hacker-a-capuchon-effet-glitch-numerique-130745980.html

Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-meconnaissable-using-tablet-computer-hacker-a-capuchon-effet-glitch-numerique-130745980.htmlRFHGKYR8–Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique

Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyber-attaque-crime-informatique-cybercriminalite-hackers-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-allemagne-image448976922.html

Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyber-attaque-crime-informatique-cybercriminalite-hackers-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-allemagne-image448976922.htmlRM2H2CJJ2–Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne

Cyber-attaque message sur écran d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-message-sur-ecran-d-ordinateur-81549936.html

Cyber-attaque message sur écran d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-message-sur-ecran-d-ordinateur-81549936.htmlRMEMJWNM–Cyber-attaque message sur écran d'ordinateur

Hacker effectuant une attaque cybernétique on laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-effectuant-une-attaque-cybernetique-on-laptop-123184779.html

Hacker effectuant une attaque cybernétique on laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-effectuant-une-attaque-cybernetique-on-laptop-123184779.htmlRFH4BFCB–Hacker effectuant une attaque cybernétique on laptop

Cyber-attaque ransomware. Écran texte des fichiers cryptés Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-ecran-texte-des-fichiers-cryptes-image364854262.html

Cyber-attaque ransomware. Écran texte des fichiers cryptés Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-ecran-texte-des-fichiers-cryptes-image364854262.htmlRF2C5GF9A–Cyber-attaque ransomware. Écran texte des fichiers cryptés

Illustration tridimensionnelle du concept de protection contre les programmes malveillants et les cyberattaques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-tridimensionnelle-du-concept-de-protection-contre-les-programmes-malveillants-et-les-cyberattaques-image345370911.html

Illustration tridimensionnelle du concept de protection contre les programmes malveillants et les cyberattaques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-tridimensionnelle-du-concept-de-protection-contre-les-programmes-malveillants-et-les-cyberattaques-image345370911.htmlRF2B1W03B–Illustration tridimensionnelle du concept de protection contre les programmes malveillants et les cyberattaques

Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dangers-d-une-connexion-wi-fi-gratuite-cybercriminalite-et-reseaux-de-piratage-101468708.html

Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dangers-d-une-connexion-wi-fi-gratuite-cybercriminalite-et-reseaux-de-piratage-101468708.htmlRFFW28AC–Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage

Cyber-attaque rouge touche au clavier Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-rouge-touche-au-clavier-115240651.html

Cyber-attaque rouge touche au clavier Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-rouge-touche-au-clavier-115240651.htmlRFGKDJHF–Cyber-attaque rouge touche au clavier

Cyber-attaque utilisant la technique de phishing. Illustration 3D. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-utilisant-la-technique-de-phishing-illustration-3d-image364455440.html

Cyber-attaque utilisant la technique de phishing. Illustration 3D. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-utilisant-la-technique-de-phishing-illustration-3d-image364455440.htmlRF2C4XAHM–Cyber-attaque utilisant la technique de phishing. Illustration 3D.

Cyber-attaque 4k pour les centres de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-4k-pour-les-centres-de-donnees-image439231062.html

Cyber-attaque 4k pour les centres de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-4k-pour-les-centres-de-donnees-image439231062.htmlRF2GEGKKJ–Cyber-attaque 4k pour les centres de données

Crime cyber-attaque phishing Système de sécurité Fraude Hacker Concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-crime-cyber-attaque-phishing-systeme-de-securite-fraude-hacker-concept-126096582.html

Crime cyber-attaque phishing Système de sécurité Fraude Hacker Concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-crime-cyber-attaque-phishing-systeme-de-securite-fraude-hacker-concept-126096582.htmlRFH945DA–Crime cyber-attaque phishing Système de sécurité Fraude Hacker Concept

Cyber ITO cadenas de sécurité concept. La sécurité des données personnelles Internet des Objets smart home les cyberattaques. Danger d'attaque de système d'innovation de pare-feu Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-ito-cadenas-de-securite-concept-la-securite-des-donnees-personnelles-internet-des-objets-smart-home-les-cyberattaques-danger-d-attaque-de-systeme-d-innovation-de-pare-feu-image240254990.html

Cyber ITO cadenas de sécurité concept. La sécurité des données personnelles Internet des Objets smart home les cyberattaques. Danger d'attaque de système d'innovation de pare-feu Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-ito-cadenas-de-securite-concept-la-securite-des-donnees-personnelles-internet-des-objets-smart-home-les-cyberattaques-danger-d-attaque-de-systeme-d-innovation-de-pare-feu-image240254990.htmlRFRXTFKA–Cyber ITO cadenas de sécurité concept. La sécurité des données personnelles Internet des Objets smart home les cyberattaques. Danger d'attaque de système d'innovation de pare-feu

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-cyber-attaque-image226973196.html

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-cyber-attaque-image226973196.htmlRFR57EHG–Concept cyber-attaque

Violation de la sécurité informatique attaque Cyber criminalité informatique Mot de passe Se Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-violation-de-la-securite-informatique-attaque-cyber-criminalite-informatique-mot-de-passe-se-126397111.html

Violation de la sécurité informatique attaque Cyber criminalité informatique Mot de passe Se Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-violation-de-la-securite-informatique-attaque-cyber-criminalite-informatique-mot-de-passe-se-126397111.htmlRFH9HTPF–Violation de la sécurité informatique attaque Cyber criminalité informatique Mot de passe Se

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101564967.html

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101564967.htmlRFFW6K47–Cyber-attaque de conceptuel

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327749524.html

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327749524.htmlRF2A167T4–Cyber-attaque, fibre optique contenant un virus infecte un ordinateur

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738139.html

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738139.htmlRF2BDTH2K–Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an

Blocage d'accès de sécurité cybernétique matrice binaire sur fond vert de la protection des données en ligne Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/blocage-d-acces-de-securite-cybernetique-matrice-binaire-sur-fond-vert-de-la-protection-des-donnees-en-ligne-internet-image245483047.html

Blocage d'accès de sécurité cybernétique matrice binaire sur fond vert de la protection des données en ligne Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/blocage-d-acces-de-securite-cybernetique-matrice-binaire-sur-fond-vert-de-la-protection-des-donnees-en-ligne-internet-image245483047.htmlRFT7AM3K–Blocage d'accès de sécurité cybernétique matrice binaire sur fond vert de la protection des données en ligne Internet

Cyber-attaque, cyber hacker l'accès à quelqu'un d'autre programme d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-cyber-hacker-l-acces-a-quelqu-un-d-autre-programme-d-ordinateur-165896854.html

Cyber-attaque, cyber hacker l'accès à quelqu'un d'autre programme d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-cyber-hacker-l-acces-a-quelqu-un-d-autre-programme-d-ordinateur-165896854.htmlRFKHW73J–Cyber-attaque, cyber hacker l'accès à quelqu'un d'autre programme d'ordinateur

Cyber-attaque, Cyberattaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-cyberattaque-image401818563.html

Cyber-attaque, Cyberattaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-cyberattaque-image401818563.htmlRM2E9MBJY–Cyber-attaque, Cyberattaque

Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyber-attaque-crime-informatique-cybercriminalite-hackers-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-allemagne-image448976917.html

Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyber-attaque-crime-informatique-cybercriminalite-hackers-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-allemagne-image448976917.htmlRM2H2CJHW–Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen, Allemagne

Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-a-fibre-optique-contenant-un-virus-informatique-frapper-un-ecran-d-ordinateur-portable-163242756.html

Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-a-fibre-optique-contenant-un-virus-informatique-frapper-un-ecran-d-ordinateur-portable-163242756.htmlRFKDG9PC–Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable.

Alerte de piratage du système après une cyber-attaque sur le réseau informatique.Vulnérabilité de cybersécurité sur Internet, virus, violation de données, connexion malveillante.L'employé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-de-piratage-du-systeme-apres-une-cyber-attaque-sur-le-reseau-informatique-vulnerabilite-de-cybersecurite-sur-internet-virus-violation-de-donnees-connexion-malveillante-l-employe-image456678216.html

Alerte de piratage du système après une cyber-attaque sur le réseau informatique.Vulnérabilité de cybersécurité sur Internet, virus, violation de données, connexion malveillante.L'employé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-de-piratage-du-systeme-apres-une-cyber-attaque-sur-le-reseau-informatique-vulnerabilite-de-cybersecurite-sur-internet-virus-violation-de-donnees-connexion-malveillante-l-employe-image456678216.htmlRF2HEYDM8–Alerte de piratage du système après une cyber-attaque sur le réseau informatique.Vulnérabilité de cybersécurité sur Internet, virus, violation de données, connexion malveillante.L'employé

Main humaine à partir de l'écran Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-main-humaine-a-partir-de-l-ecran-96163969.html

Main humaine à partir de l'écran Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-main-humaine-a-partir-de-l-ecran-96163969.htmlRFFGCJ3D–Main humaine à partir de l'écran

Concept de sécurité numérique d'une bombe dans l'ordinateur, de l'environnement électronique, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-numerique-d-une-bombe-dans-l-ordinateur-de-l-environnement-electronique-3d-illustration-105314744.html

Concept de sécurité numérique d'une bombe dans l'ordinateur, de l'environnement électronique, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-numerique-d-une-bombe-dans-l-ordinateur-de-l-environnement-electronique-3d-illustration-105314744.htmlRFG39E0T–Concept de sécurité numérique d'une bombe dans l'ordinateur, de l'environnement électronique, 3d illustration

Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dangers-d-une-connexion-wi-fi-gratuite-cybercriminalite-et-reseaux-de-piratage-101469249.html

Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dangers-d-une-connexion-wi-fi-gratuite-cybercriminalite-et-reseaux-de-piratage-101469249.htmlRFFW291N–Les dangers d'une connexion Wi-Fi gratuite. Cybercriminalité et réseaux de piratage

RF2CAJTA3–illustration de la cybercriminalité. Concept avec icônes connectées liées à la sécurité des données, au phishing, au piratage, au vol d'identité ou aux cyber-attaques virtuelles

Fédération Hack Attack sur USA Loupe isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-federation-hack-attack-sur-usa-loupe-isole-sur-un-fond-blanc-130441767.html

Fédération Hack Attack sur USA Loupe isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-federation-hack-attack-sur-usa-loupe-isole-sur-un-fond-blanc-130441767.htmlRFHG63PF–Fédération Hack Attack sur USA Loupe isolé sur un fond blanc.

Équipe de Hackers voulait organiser Teem attaque avancé des logiciels malveillants sur les serveurs de l'entreprise. Hacker travaille dans son ordinateur. Endroit est sombre. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/equipe-de-hackers-voulait-organiser-teem-attaque-avance-des-logiciels-malveillants-sur-les-serveurs-de-l-entreprise-hacker-travaille-dans-son-ordinateur-endroit-est-sombre-image177830416.html

Équipe de Hackers voulait organiser Teem attaque avancé des logiciels malveillants sur les serveurs de l'entreprise. Hacker travaille dans son ordinateur. Endroit est sombre. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/equipe-de-hackers-voulait-organiser-teem-attaque-avance-des-logiciels-malveillants-sur-les-serveurs-de-l-entreprise-hacker-travaille-dans-son-ordinateur-endroit-est-sombre-image177830416.htmlRFM98TE8–Équipe de Hackers voulait organiser Teem attaque avancé des logiciels malveillants sur les serveurs de l'entreprise. Hacker travaille dans son ordinateur. Endroit est sombre.

Inquiets Businessman Looking At Computer avec Ransomware mots à l'écran sur le lieu de travail Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inquiets-businessman-looking-at-computer-avec-ransomware-mots-a-l-ecran-sur-le-lieu-de-travail-image336316525.html

Inquiets Businessman Looking At Computer avec Ransomware mots à l'écran sur le lieu de travail Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inquiets-businessman-looking-at-computer-avec-ransomware-mots-a-l-ecran-sur-le-lieu-de-travail-image336316525.htmlRF2AF4F4D–Inquiets Businessman Looking At Computer avec Ransomware mots à l'écran sur le lieu de travail

Sécurité de l'Internet cyber-attaque faible du concept d'entreprise poly. Hacker anonyme à l'ordinateur portable blue finances danger. Salle des serveurs rack point polygonal design géométrique point ligne vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-securite-de-l-internet-cyber-attaque-faible-du-concept-d-entreprise-poly-hacker-anonyme-a-l-ordinateur-portable-blue-finances-danger-salle-des-serveurs-rack-point-polygonal-design-geometrique-point-ligne-vector-illustration-167906794.html

Sécurité de l'Internet cyber-attaque faible du concept d'entreprise poly. Hacker anonyme à l'ordinateur portable blue finances danger. Salle des serveurs rack point polygonal design géométrique point ligne vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-securite-de-l-internet-cyber-attaque-faible-du-concept-d-entreprise-poly-hacker-anonyme-a-l-ordinateur-portable-blue-finances-danger-salle-des-serveurs-rack-point-polygonal-design-geometrique-point-ligne-vector-illustration-167906794.htmlRFKN4PR6–Sécurité de l'Internet cyber-attaque faible du concept d'entreprise poly. Hacker anonyme à l'ordinateur portable blue finances danger. Salle des serveurs rack point polygonal design géométrique point ligne vector illustration

Message d'attaque de virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-d-attaque-de-virus-image418390217.html

Message d'attaque de virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-d-attaque-de-virus-image418390217.htmlRF2F8K8YN–Message d'attaque de virus

La cyber-sécurité, de l'information et la protection du réseau. La technologie informatique pour les entreprises de services web et de projets internet. Avc. modifiable EPS 10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cyber-securite-de-l-information-et-la-protection-du-reseau-la-technologie-informatique-pour-les-entreprises-de-services-web-et-de-projets-internet-avc-modifiable-eps-10-image241044508.html

La cyber-sécurité, de l'information et la protection du réseau. La technologie informatique pour les entreprises de services web et de projets internet. Avc. modifiable EPS 10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cyber-securite-de-l-information-et-la-protection-du-reseau-la-technologie-informatique-pour-les-entreprises-de-services-web-et-de-projets-internet-avc-modifiable-eps-10-image241044508.htmlRFT04EMC–La cyber-sécurité, de l'information et la protection du réseau. La technologie informatique pour les entreprises de services web et de projets internet. Avc. modifiable EPS 10

GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-la-securite-des-donnees-et-de-la-vie-privee-cryptage-de-donnees-concept-image179193527.html

GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-la-securite-des-donnees-et-de-la-vie-privee-cryptage-de-donnees-concept-image179193527.htmlRFMBEY4R–GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327742214.html

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327742214.htmlRF2A15XF2–Cyber-attaque, fibre optique contenant un virus infecte un ordinateur

Cyberattaque sur écran d'ordinateur. Cyber-attaque, violation de sécurité et hacker russe résumé concept 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-sur-ecran-d-ordinateur-cyber-attaque-violation-de-securite-et-hacker-russe-resume-concept-3d-illustration-image473839249.html

Cyberattaque sur écran d'ordinateur. Cyber-attaque, violation de sécurité et hacker russe résumé concept 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyberattaque-sur-ecran-d-ordinateur-cyber-attaque-violation-de-securite-et-hacker-russe-resume-concept-3d-illustration-image473839249.htmlRF2JEW6P9–Cyberattaque sur écran d'ordinateur. Cyber-attaque, violation de sécurité et hacker russe résumé concept 3D illustration.

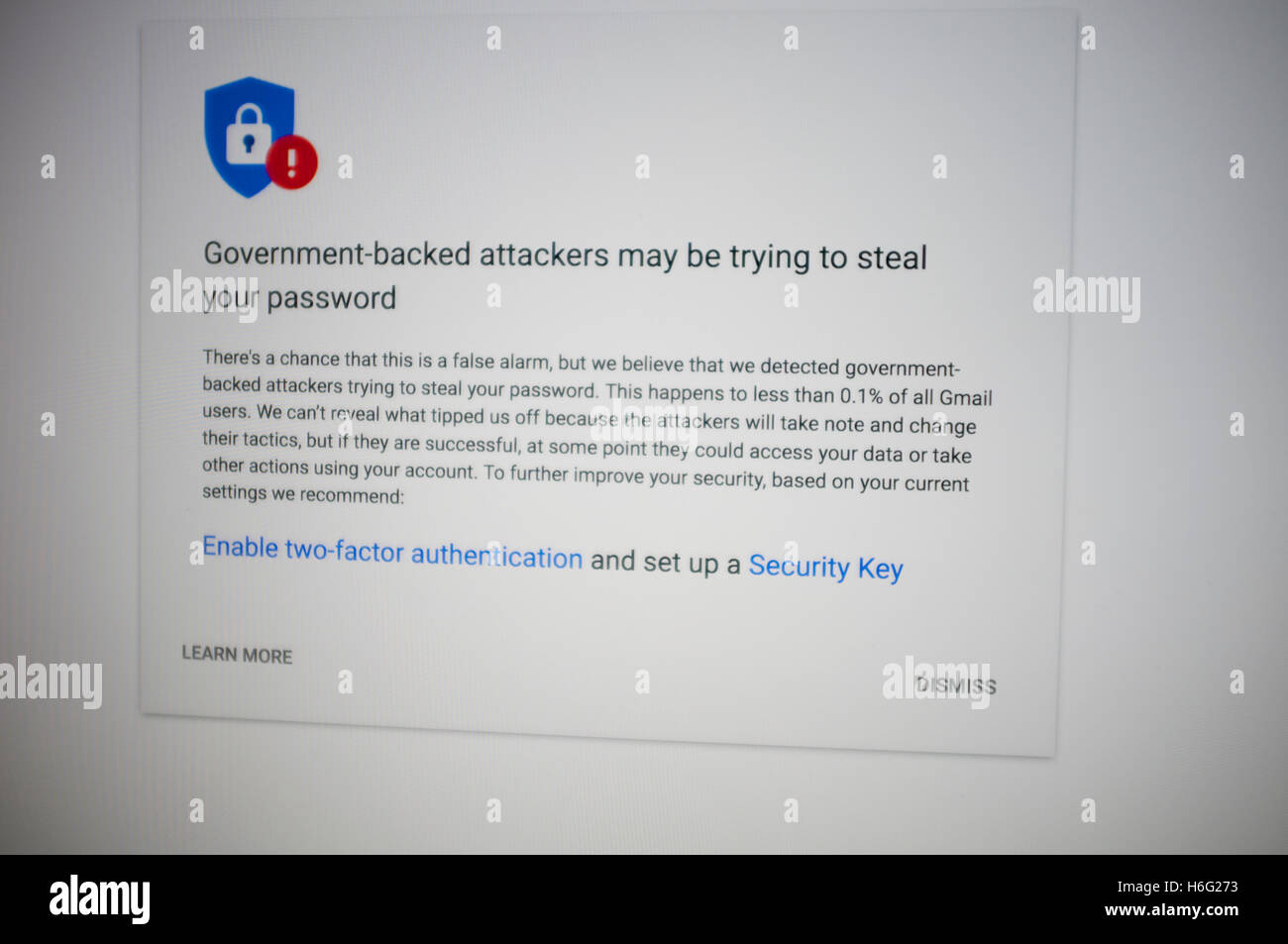

Les attaquants peuvent être d'essayer de voler votre mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-attaquants-peuvent-etre-d-essayer-de-voler-votre-mot-de-passe-124513511.html

Les attaquants peuvent être d'essayer de voler votre mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-attaquants-peuvent-etre-d-essayer-de-voler-votre-mot-de-passe-124513511.htmlRMH6G273–Les attaquants peuvent être d'essayer de voler votre mot de passe

Cyber-attaque avec Hacker méconnaissable face à l'ordinateur - Vector Illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-hacker-meconnaissable-face-a-l-ordinateur-vector-illustration-136953132.html

Cyber-attaque avec Hacker méconnaissable face à l'ordinateur - Vector Illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-hacker-meconnaissable-face-a-l-ordinateur-vector-illustration-136953132.htmlRFHXPN38–Cyber-attaque avec Hacker méconnaissable face à l'ordinateur - Vector Illustration

Un pistolet repose sur un clavier noir pour ordinateur portable avec rétroéclairage rouge et une main de femme sur le clavier, menace de sécurité, cyber-attaque, piratage de système, travail Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pistolet-repose-sur-un-clavier-noir-pour-ordinateur-portable-avec-retroeclairage-rouge-et-une-main-de-femme-sur-le-clavier-menace-de-securite-cyber-attaque-piratage-de-systeme-travail-image469851610.html

Un pistolet repose sur un clavier noir pour ordinateur portable avec rétroéclairage rouge et une main de femme sur le clavier, menace de sécurité, cyber-attaque, piratage de système, travail Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pistolet-repose-sur-un-clavier-noir-pour-ordinateur-portable-avec-retroeclairage-rouge-et-une-main-de-femme-sur-le-clavier-menace-de-securite-cyber-attaque-piratage-de-systeme-travail-image469851610.htmlRF2J8BGEJ–Un pistolet repose sur un clavier noir pour ordinateur portable avec rétroéclairage rouge et une main de femme sur le clavier, menace de sécurité, cyber-attaque, piratage de système, travail

Attaque de Hacker sur les bitcoins devise crypto cybercriminalité web illustration vecteur EPS10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-hacker-sur-les-bitcoins-devise-crypto-cybercriminalite-web-illustration-vecteur-eps10-image226466466.html

Attaque de Hacker sur les bitcoins devise crypto cybercriminalité web illustration vecteur EPS10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-hacker-sur-les-bitcoins-devise-crypto-cybercriminalite-web-illustration-vecteur-eps10-image226466466.htmlRFR4CC82–Attaque de Hacker sur les bitcoins devise crypto cybercriminalité web illustration vecteur EPS10

Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-a-fibre-optique-contenant-un-virus-informatique-frapper-un-ecran-d-ordinateur-portable-163242758.html

Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-a-fibre-optique-contenant-un-virus-informatique-frapper-un-ecran-d-ordinateur-portable-163242758.htmlRFKDG9PE–Données à fibre optique contenant un virus informatique frapper un écran d'ordinateur portable.

Violation de sécurité, système d'alerte piraté avec cadenas brisé rouge montrant les données non sécurisé, cyberattaque sous accès vulnérables, mot de passe compromis, vi Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-securite-systeme-d-alerte-pirate-avec-cadenas-brise-rouge-montrant-les-donnees-non-securise-cyberattaque-sous-acces-vulnerables-mot-de-passe-compromis-vi-image224550001.html

Violation de sécurité, système d'alerte piraté avec cadenas brisé rouge montrant les données non sécurisé, cyberattaque sous accès vulnérables, mot de passe compromis, vi Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-securite-systeme-d-alerte-pirate-avec-cadenas-brise-rouge-montrant-les-donnees-non-securise-cyberattaque-sous-acces-vulnerables-mot-de-passe-compromis-vi-image224550001.htmlRFR193PW–Violation de sécurité, système d'alerte piraté avec cadenas brisé rouge montrant les données non sécurisé, cyberattaque sous accès vulnérables, mot de passe compromis, vi

RFFXJGJC–Méconnaissable pixélisé à capuchon sans visage criminel cyber man using digital tablet pour accéder à la page web des internet

Les mots d'une attaque cybernétique révèle dans le code machine de l'ordinateur à travers une loupe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-mots-d-une-attaque-cybernetique-revele-dans-le-code-machine-de-l-ordinateur-a-travers-une-loupe-27388278.html

Les mots d'une attaque cybernétique révèle dans le code machine de l'ordinateur à travers une loupe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-mots-d-une-attaque-cybernetique-revele-dans-le-code-machine-de-l-ordinateur-a-travers-une-loupe-27388278.htmlRFBGFJ0P–Les mots d'une attaque cybernétique révèle dans le code machine de l'ordinateur à travers une loupe

Concept de sécurité web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-web-image223519218.html

Concept de sécurité web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-web-image223519218.htmlRFPYJ516–Concept de sécurité web

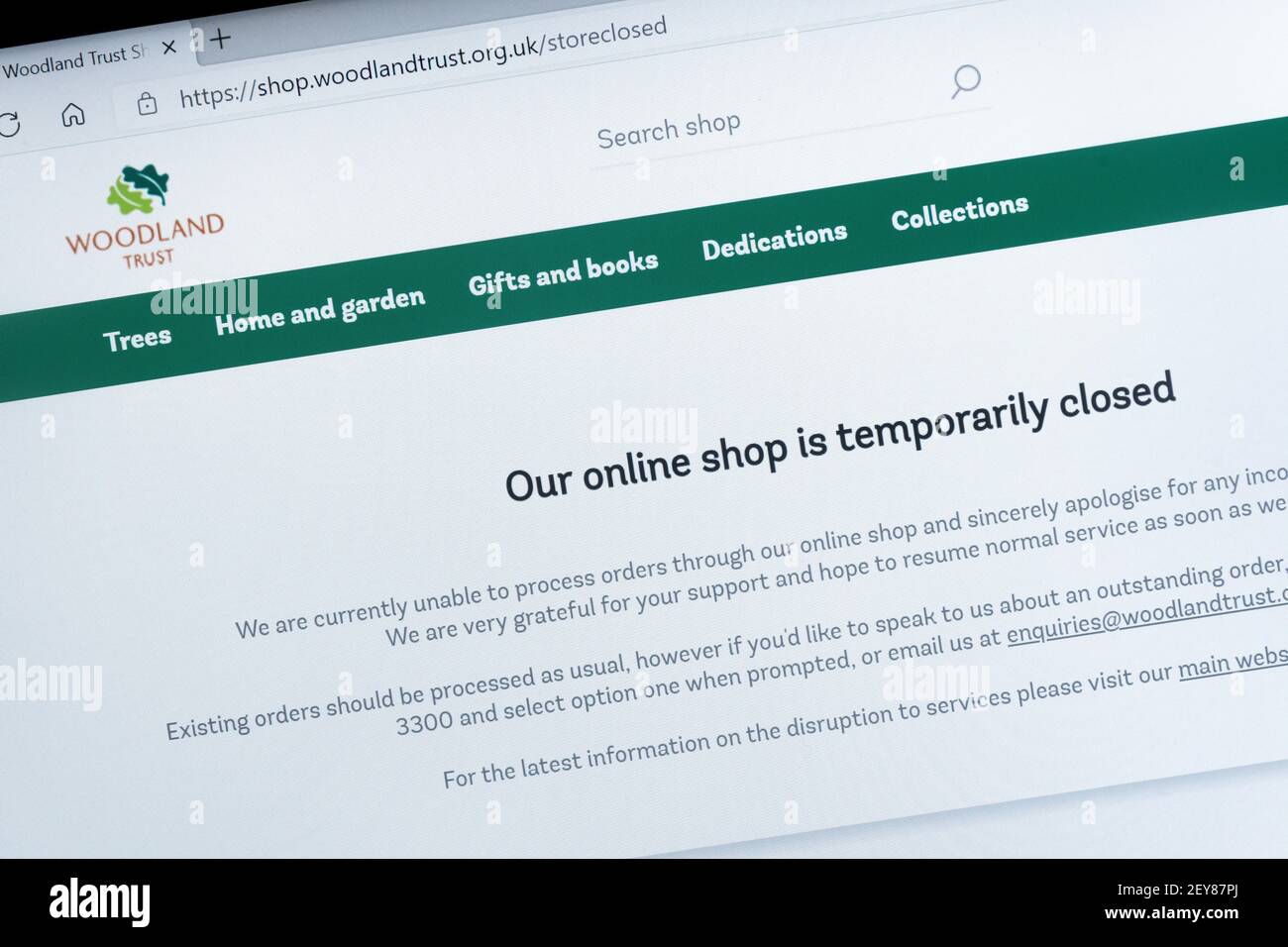

Woodland Trust site Web après une cyber-attaque majeure avec le message que leur boutique en ligne est temporairement fermée, 2021, Royaume-Uni Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/woodland-trust-site-web-apres-une-cyber-attaque-majeure-avec-le-message-que-leur-boutique-en-ligne-est-temporairement-fermee-2021-royaume-uni-image412615914.html

Woodland Trust site Web après une cyber-attaque majeure avec le message que leur boutique en ligne est temporairement fermée, 2021, Royaume-Uni Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/woodland-trust-site-web-apres-une-cyber-attaque-majeure-avec-le-message-que-leur-boutique-en-ligne-est-temporairement-fermee-2021-royaume-uni-image412615914.htmlRM2EY87PJ–Woodland Trust site Web après une cyber-attaque majeure avec le message que leur boutique en ligne est temporairement fermée, 2021, Royaume-Uni

Pirate informatique numérique concept illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-numerique-concept-illustration-83017571.html

Pirate informatique numérique concept illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-numerique-concept-illustration-83017571.htmlRFER1NN7–Pirate informatique numérique concept illustration

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565000.html

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565000.htmlRFFW6K5C–Cyber-attaque de conceptuel

Vector illustration du concept cyber-attaque avec une loupe Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-illustration-du-concept-cyber-attaque-avec-une-loupe-83152193.html

Vector illustration du concept cyber-attaque avec une loupe Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-illustration-du-concept-cyber-attaque-avec-une-loupe-83152193.htmlRFER7WD5–Vector illustration du concept cyber-attaque avec une loupe

L'intelligence artificielle de l'aide de cyber sécurité des données de danger. Hacker attaque espion information server protection. La technologie internet cyber alerte Virus Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-intelligence-artificielle-de-l-aide-de-cyber-securite-des-donnees-de-danger-hacker-attaque-espion-information-server-protection-la-technologie-internet-cyber-alerte-virus-image332457911.html

L'intelligence artificielle de l'aide de cyber sécurité des données de danger. Hacker attaque espion information server protection. La technologie internet cyber alerte Virus Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-intelligence-artificielle-de-l-aide-de-cyber-securite-des-donnees-de-danger-hacker-attaque-espion-information-server-protection-la-technologie-internet-cyber-alerte-virus-image332457911.htmlRF2A8TNCR–L'intelligence artificielle de l'aide de cyber sécurité des données de danger. Hacker attaque espion information server protection. La technologie internet cyber alerte Virus

Hacker pendant la pandémie de coronavirus covid19 avec des cellules vertes avec des données et des mots CYBER ATTAQUE Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-pendant-la-pandemie-de-coronavirus-covid19-avec-des-cellules-vertes-avec-des-donnees-et-des-mots-cyber-attaque-image358951220.html

Hacker pendant la pandémie de coronavirus covid19 avec des cellules vertes avec des données et des mots CYBER ATTAQUE Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-pendant-la-pandemie-de-coronavirus-covid19-avec-des-cellules-vertes-avec-des-donnees-et-des-mots-cyber-attaque-image358951220.htmlRF2BRYHXC–Hacker pendant la pandémie de coronavirus covid19 avec des cellules vertes avec des données et des mots CYBER ATTAQUE

Main tenant une arme numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-main-tenant-une-arme-numerique-57972845.html

Main tenant une arme numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-main-tenant-une-arme-numerique-57972845.htmlRMDA8TXN–Main tenant une arme numérique

GALATI, Roumanie - 10 avril 2018 : Facebook pouce vers le bas les questions de sécurité et de confidentialité. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-pouce-vers-le-bas-les-questions-de-securite-et-de-confidentialite-cryptage-de-donnees-concept-image179193397.html

GALATI, Roumanie - 10 avril 2018 : Facebook pouce vers le bas les questions de sécurité et de confidentialité. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-pouce-vers-le-bas-les-questions-de-securite-et-de-confidentialite-cryptage-de-donnees-concept-image179193397.htmlRFMBEY05–GALATI, Roumanie - 10 avril 2018 : Facebook pouce vers le bas les questions de sécurité et de confidentialité. Cryptage de données concept

Globe illustrant les Amériques d'un ordinateur portable avec écran été infectées par une cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/globe-illustrant-les-ameriques-d-un-ordinateur-portable-avec-ecran-ete-infectees-par-une-cyber-attaque-image247381787.html

Globe illustrant les Amériques d'un ordinateur portable avec écran été infectées par une cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/globe-illustrant-les-ameriques-d-un-ordinateur-portable-avec-ecran-ete-infectees-par-une-cyber-attaque-image247381787.htmlRFTAD5YR–Globe illustrant les Amériques d'un ordinateur portable avec écran été infectées par une cyber-attaque

Des mots à la cybersécurité - cyber-attaque - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cybersecurite-cyber-attaque-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624361.html

Des mots à la cybersécurité - cyber-attaque - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cybersecurite-cyber-attaque-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624361.htmlRFM79X4W–Des mots à la cybersécurité - cyber-attaque - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé.

Pirate travaillant avec l'écran virtuel sur fond sombre. Menace de cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-travaillant-avec-l-ecran-virtuel-sur-fond-sombre-menace-de-cyber-attaque-image353909878.html

Pirate travaillant avec l'écran virtuel sur fond sombre. Menace de cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-travaillant-avec-l-ecran-virtuel-sur-fond-sombre-menace-de-cyber-attaque-image353909878.htmlRF2BFNYJE–Pirate travaillant avec l'écran virtuel sur fond sombre. Menace de cyber-attaque

Recettes de criminel cybernétique calcule l'extorsion ou un programme de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-recettes-de-criminel-cybernetique-calcule-l-extorsion-ou-un-programme-de-virus-143935238.html

Recettes de criminel cybernétique calcule l'extorsion ou un programme de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-recettes-de-criminel-cybernetique-calcule-l-extorsion-ou-un-programme-de-virus-143935238.htmlRFJA4PT6–Recettes de criminel cybernétique calcule l'extorsion ou un programme de virus.

Concept cyber-attaque. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-cyber-attaque-image61979999.html

Concept cyber-attaque. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-cyber-attaque-image61979999.htmlRFDGRC3B–Concept cyber-attaque.

Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-faux-dictionnaire-dictionnaire-definition-du-mot-cyber-attaque-y-compris-les-principaux-termes-descriptifs-147887225.html

Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-faux-dictionnaire-dictionnaire-definition-du-mot-cyber-attaque-y-compris-les-principaux-termes-descriptifs-147887225.htmlRFJGGRJH–Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs.

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513953.html

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513953.htmlRFK7EDJW–Cyber-attaque, illustration conceptuelle.

RF2A9CJRN–Cyber-attaque mondiale partout dans le monde avec la planète Terre vue de l'espace et la communication réseau internet cyberattaque sous avec des icônes rouges, worldwid

Pour la sécurité de blocage placé sur un clavier de PC Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pour-la-securite-de-blocage-place-sur-un-clavier-de-pc-image337900857.html

Pour la sécurité de blocage placé sur un clavier de PC Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pour-la-securite-de-blocage-place-sur-un-clavier-de-pc-image337900857.htmlRM2AHMKYN–Pour la sécurité de blocage placé sur un clavier de PC

Tête de mannequin dans un vortex bleu des termes cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-tete-de-mannequin-dans-un-vortex-bleu-des-termes-cyber-attaque-33962014.html

Tête de mannequin dans un vortex bleu des termes cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-tete-de-mannequin-dans-un-vortex-bleu-des-termes-cyber-attaque-33962014.htmlRFBY72W2–Tête de mannequin dans un vortex bleu des termes cyber-attaque

Piratage des réseaux informatiques. Hacks Hacker par interface numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-des-reseaux-informatiques-hacks-hacker-par-interface-numerique-image258983768.html

Piratage des réseaux informatiques. Hacks Hacker par interface numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-des-reseaux-informatiques-hacks-hacker-par-interface-numerique-image258983768.htmlRFW19MC8–Piratage des réseaux informatiques. Hacks Hacker par interface numérique.

Cyber-attaque journal écrit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-journal-ecrit-93257742.html

Cyber-attaque journal écrit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-journal-ecrit-93257742.htmlRFFBM75J–Cyber-attaque journal écrit

Résumé fond numérique couleur avec crâne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-resume-fond-numerique-couleur-avec-crane-73044902.html

Résumé fond numérique couleur avec crâne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-resume-fond-numerique-couleur-avec-crane-73044902.htmlRFE6RDEE–Résumé fond numérique couleur avec crâne

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101564970.html

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101564970.htmlRFFW6K4A–Cyber-attaque de conceptuel

Vector illustration de cyber-attaque mail concept sur fond blanc Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-illustration-de-cyber-attaque-mail-concept-sur-fond-blanc-83118068.html

Vector illustration de cyber-attaque mail concept sur fond blanc Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vector-illustration-de-cyber-attaque-mail-concept-sur-fond-blanc-83118068.htmlRFER69XC–Vector illustration de cyber-attaque mail concept sur fond blanc

Calculatrice avec cyber-attaque sur l'affichage isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-calculatrice-avec-cyber-attaque-sur-l-affichage-isole-sur-fond-blanc-86191529.html

Calculatrice avec cyber-attaque sur l'affichage isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-calculatrice-avec-cyber-attaque-sur-l-affichage-isole-sur-fond-blanc-86191529.htmlRFF06A4W–Calculatrice avec cyber-attaque sur l'affichage isolé sur fond blanc

Un capuchon à l'aide d'un homme anonyme ordinateur tablette représentant un cyber criminel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-capuchon-a-l-aide-d-un-homme-anonyme-ordinateur-tablette-representant-un-cyber-criminel-image63158137.html

Un capuchon à l'aide d'un homme anonyme ordinateur tablette représentant un cyber criminel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-capuchon-a-l-aide-d-un-homme-anonyme-ordinateur-tablette-representant-un-cyber-criminel-image63158137.htmlRMDJN2RN–Un capuchon à l'aide d'un homme anonyme ordinateur tablette représentant un cyber criminel.

Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-code-malveillant-dans-l-ecran-de-l-ordinateur-cybersecurite-confidentialite-ou-cyberattaque-programmeur-ou-fraude-criminelle-ecrivant-un-logiciel-de-virus-image569522467.html

Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-code-malveillant-dans-l-ecran-de-l-ordinateur-cybersecurite-confidentialite-ou-cyberattaque-programmeur-ou-fraude-criminelle-ecrivant-un-logiciel-de-virus-image569522467.htmlRF2T2FYM3–Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus.

internet fraude et cyber-attaque concept. le voleur de la main hors de l'écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-fraude-et-cyber-attaque-concept-le-voleur-de-la-main-hors-de-l-ecran-d-ordinateur-portable-image459254045.html

internet fraude et cyber-attaque concept. le voleur de la main hors de l'écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-fraude-et-cyber-attaque-concept-le-voleur-de-la-main-hors-de-l-ecran-d-ordinateur-portable-image459254045.htmlRF2HK4R65–internet fraude et cyber-attaque concept. le voleur de la main hors de l'écran d'ordinateur portable

La cybercriminalité, un pirate à l'aide d'un logiciel à l'attaque de virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybercriminalite-un-pirate-a-l-aide-d-un-logiciel-a-l-attaque-de-virus-image327750178.html

La cybercriminalité, un pirate à l'aide d'un logiciel à l'attaque de virus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybercriminalite-un-pirate-a-l-aide-d-un-logiciel-a-l-attaque-de-virus-image327750178.htmlRF2A168KE–La cybercriminalité, un pirate à l'aide d'un logiciel à l'attaque de virus

RF2EAEGEW–Symbole de virus, protection de l'ordinateur, cyber-attaque, antivirus, ver numérique et icône de bogue. Illustration de rendu 3d futuriste.

Ordinateur infecté. une attaque cybernétique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-infecte-une-attaque-cybernetique-144049312.html

Ordinateur infecté. une attaque cybernétique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-infecte-une-attaque-cybernetique-144049312.htmlRMJAA0A8–Ordinateur infecté. une attaque cybernétique.

Image de l'avertissement de cyber-attaque sur le paysage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-l-avertissement-de-cyber-attaque-sur-le-paysage-image471588660.html

Image de l'avertissement de cyber-attaque sur le paysage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-l-avertissement-de-cyber-attaque-sur-le-paysage-image471588660.htmlRF2JB6M44–Image de l'avertissement de cyber-attaque sur le paysage

Cyber-attaque sur la route panneau. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-sur-la-route-panneau-73671974.html

Cyber-attaque sur la route panneau. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-sur-la-route-panneau-73671974.htmlRFE7T19X–Cyber-attaque sur la route panneau.

Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-faux-dictionnaire-dictionnaire-definition-du-mot-cyber-attaque-y-compris-les-principaux-termes-descriptifs-147887222.html

Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-faux-dictionnaire-dictionnaire-definition-du-mot-cyber-attaque-y-compris-les-principaux-termes-descriptifs-147887222.htmlRFJGGRJE–Faux dictionnaire, dictionnaire définition du mot cyber-attaque. y compris les principaux termes descriptifs.

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513954.html

Cyber-attaque, illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-illustration-conceptuelle-image159513954.htmlRFK7EDJX–Cyber-attaque, illustration conceptuelle.

Violation de sécurité, système piraté, cyber-attaque internet alerte avec cadenas brisé rouge montrant des données non protégées, l'accès, compromise passwo vulnérables Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-securite-systeme-pirate-cyber-attaque-internet-alerte-avec-cadenas-brise-rouge-montrant-des-donnees-non-protegees-l-acces-compromise-passwo-vulnerables-image224833185.html

Violation de sécurité, système piraté, cyber-attaque internet alerte avec cadenas brisé rouge montrant des données non protégées, l'accès, compromise passwo vulnérables Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-securite-systeme-pirate-cyber-attaque-internet-alerte-avec-cadenas-brise-rouge-montrant-des-donnees-non-protegees-l-acces-compromise-passwo-vulnerables-image224833185.htmlRFR1P10H–Violation de sécurité, système piraté, cyber-attaque internet alerte avec cadenas brisé rouge montrant des données non protégées, l'accès, compromise passwo vulnérables

La sécurité en ligne cyber-attaque Concept Graphique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-en-ligne-cyber-attaque-concept-graphique-118685317.html

La sécurité en ligne cyber-attaque Concept Graphique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-en-ligne-cyber-attaque-concept-graphique-118685317.htmlRFGW2G99–La sécurité en ligne cyber-attaque Concept Graphique

Les méthodes d'attaque cybernétique y compris les virus, ver, cheval trohan, logiciels espions et malveillants dans l'ordinateur code machine rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-methodes-d-attaque-cybernetique-y-compris-les-virus-ver-cheval-trohan-logiciels-espions-et-malveillants-dans-l-ordinateur-code-machine-rouge-32663766.html

Les méthodes d'attaque cybernétique y compris les virus, ver, cheval trohan, logiciels espions et malveillants dans l'ordinateur code machine rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-methodes-d-attaque-cybernetique-y-compris-les-virus-ver-cheval-trohan-logiciels-espions-et-malveillants-dans-l-ordinateur-code-machine-rouge-32663766.htmlRFBW3XY2–Les méthodes d'attaque cybernétique y compris les virus, ver, cheval trohan, logiciels espions et malveillants dans l'ordinateur code machine rouge

Affiche textuelle montrant Cyber Attack. Mot pour une tentative par des pirates de détruire un système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-montrant-cyber-attack-mot-pour-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-image548182072.html

Affiche textuelle montrant Cyber Attack. Mot pour une tentative par des pirates de détruire un système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-montrant-cyber-attack-mot-pour-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-image548182072.htmlRF2PRRRR4–Affiche textuelle montrant Cyber Attack. Mot pour une tentative par des pirates de détruire un système informatique

Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-cyber-attack-mot-ecrit-sur-une-tentative-de-dommages-par-des-pirates-informatiques-detruire-un-scientifique-de-systeme-informatique-demontrant-la-nouvelle-technologie-docteur-donnant-des-conseils-medicaux-image483258009.html

Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-cyber-attack-mot-ecrit-sur-une-tentative-de-dommages-par-des-pirates-informatiques-detruire-un-scientifique-de-systeme-informatique-demontrant-la-nouvelle-technologie-docteur-donnant-des-conseils-medicaux-image483258009.htmlRF2K268EH–Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux

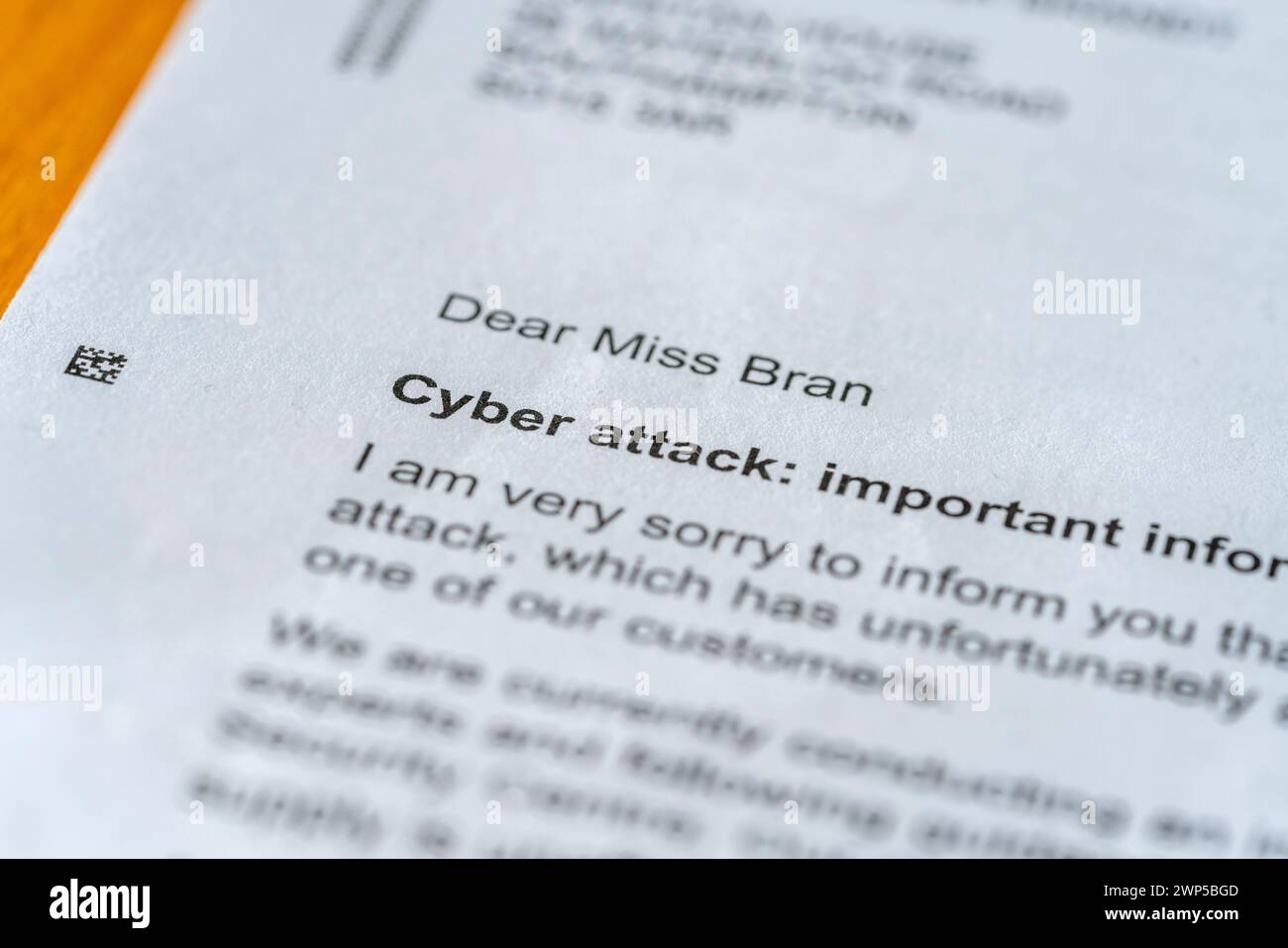

Une lettre informant un client d'une cyberattaque récente, Angleterre, Royaume-Uni Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-lettre-informant-un-client-d-une-cyberattaque-recente-angleterre-royaume-uni-image598793789.html

Une lettre informant un client d'une cyberattaque récente, Angleterre, Royaume-Uni Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-lettre-informant-un-client-d-une-cyberattaque-recente-angleterre-royaume-uni-image598793789.htmlRM2WP5BGD–Une lettre informant un client d'une cyberattaque récente, Angleterre, Royaume-Uni

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565009.html

Cyber-attaque de conceptuel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-de-conceptuel-101565009.htmlRFFW6K5N–Cyber-attaque de conceptuel

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385448.html

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385448.htmlRFF3P8F4–Concept cyber-attaque

Masque hacker sur un écran d'ordinateur avec l'arrière-plan du drapeau russe. Concept de cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masque-hacker-sur-un-ecran-d-ordinateur-avec-l-arriere-plan-du-drapeau-russe-concept-de-cyber-attaque-image465554580.html

Masque hacker sur un écran d'ordinateur avec l'arrière-plan du drapeau russe. Concept de cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masque-hacker-sur-un-ecran-d-ordinateur-avec-l-arriere-plan-du-drapeau-russe-concept-de-cyber-attaque-image465554580.htmlRF2J1BRH8–Masque hacker sur un écran d'ordinateur avec l'arrière-plan du drapeau russe. Concept de cyber-attaque

concept de pirate mystérieux à capuche, ransomware et cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-pirate-mysterieux-a-capuche-ransomware-et-cyber-attaque-image471893862.html

concept de pirate mystérieux à capuche, ransomware et cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-pirate-mysterieux-a-capuche-ransomware-et-cyber-attaque-image471893862.htmlRF2JBMHC6–concept de pirate mystérieux à capuche, ransomware et cyber-attaque

Cyber-attaque ransomware. Écran texte des fichiers cryptés Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-ecran-texte-des-fichiers-cryptes-image364152025.html

Cyber-attaque ransomware. Écran texte des fichiers cryptés Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-ransomware-ecran-texte-des-fichiers-cryptes-image364152025.htmlRF2C4CFHD–Cyber-attaque ransomware. Écran texte des fichiers cryptés

Exemple illustrant le Piratage De Jus ou le piratage d'une cyber-attaque effectuée sur un téléphone mobile. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/exemple-illustrant-le-piratage-de-jus-ou-le-piratage-d-une-cyber-attaque-effectuee-sur-un-telephone-mobile-image344386239.html

Exemple illustrant le Piratage De Jus ou le piratage d'une cyber-attaque effectuée sur un téléphone mobile. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/exemple-illustrant-le-piratage-de-jus-ou-le-piratage-d-une-cyber-attaque-effectuee-sur-un-telephone-mobile-image344386239.htmlRF2B0844F–Exemple illustrant le Piratage De Jus ou le piratage d'une cyber-attaque effectuée sur un téléphone mobile.

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327750344.html

Cyber-attaque, fibre optique contenant un virus infecte un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-attaque-fibre-optique-contenant-un-virus-infecte-un-ordinateur-image327750344.htmlRF2A168WC–Cyber-attaque, fibre optique contenant un virus infecte un ordinateur

Les cyberattaques et la sécurité dans internet. Cadenas rouge et vert sur fond numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyberattaques-et-la-securite-dans-internet-cadenas-rouge-et-vert-sur-fond-numerique-image220517333.html

Les cyberattaques et la sécurité dans internet. Cadenas rouge et vert sur fond numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cyberattaques-et-la-securite-dans-internet-cadenas-rouge-et-vert-sur-fond-numerique-image220517333.htmlRFPPNC31–Les cyberattaques et la sécurité dans internet. Cadenas rouge et vert sur fond numérique.

Cyber-attaque avec de la fibre optique à large bande de l'électronique dernière prise hub Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-de-la-fibre-optique-a-large-bande-de-l-electronique-derniere-prise-hub-129657427.html

Cyber-attaque avec de la fibre optique à large bande de l'électronique dernière prise hub Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-de-la-fibre-optique-a-large-bande-de-l-electronique-derniere-prise-hub-129657427.htmlRFHEXBAB–Cyber-attaque avec de la fibre optique à large bande de l'électronique dernière prise hub