Données personnelles Photos Stock & Des Images

(97,007)Filtres rapides :

Données personnelles Photos Stock & Des Images

Données personnelles concept et symbole de big brother et confidentiel des informations privées comme un symbole de la sécurité des technologies sociales dans un style 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/donnees-personnelles-concept-et-symbole-de-big-brother-et-confidentiel-des-informations-privees-comme-un-symbole-de-la-securite-des-technologies-sociales-dans-un-style-3d-illustration-image185802481.html

Données personnelles concept et symbole de big brother et confidentiel des informations privées comme un symbole de la sécurité des technologies sociales dans un style 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/donnees-personnelles-concept-et-symbole-de-big-brother-et-confidentiel-des-informations-privees-comme-un-symbole-de-la-securite-des-technologies-sociales-dans-un-style-3d-illustration-image185802481.htmlRFMP80XW–Données personnelles concept et symbole de big brother et confidentiel des informations privées comme un symbole de la sécurité des technologies sociales dans un style 3D illustration.

Les données à caractère personnel, conceptual artwork Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-conceptual-artwork-55419895.html

Les données à caractère personnel, conceptual artwork Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-conceptual-artwork-55419895.htmlRFD64GHY–Les données à caractère personnel, conceptual artwork

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.html

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.htmlRFHHEJGM–Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques

La cybercriminalité à capuchon mobile phone hacker hacking internet dans le cyberespace pour la sécurité des données personnelles en ligne,concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybercriminalite-a-capuchon-mobile-phone-hacker-hacking-internet-dans-le-cyberespace-pour-la-securite-des-donnees-personnelles-en-ligne-concept-image185065909.html

La cybercriminalité à capuchon mobile phone hacker hacking internet dans le cyberespace pour la sécurité des données personnelles en ligne,concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybercriminalite-a-capuchon-mobile-phone-hacker-hacking-internet-dans-le-cyberespace-pour-la-securite-des-donnees-personnelles-en-ligne-concept-image185065909.htmlRFMN2DCN–La cybercriminalité à capuchon mobile phone hacker hacking internet dans le cyberespace pour la sécurité des données personnelles en ligne,concept.

Double exposition de la cybercriminalité hacker hacking internet mobile phone dans le cyberespace pour la sécurité des données personnelles en ligne,concept.un code matriciel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-double-exposition-de-la-cybercriminalite-hacker-hacking-internet-mobile-phone-dans-le-cyberespace-pour-la-securite-des-donnees-personnelles-en-ligne-concept-un-code-matriciel-140769001.html

Double exposition de la cybercriminalité hacker hacking internet mobile phone dans le cyberespace pour la sécurité des données personnelles en ligne,concept.un code matriciel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-double-exposition-de-la-cybercriminalite-hacker-hacking-internet-mobile-phone-dans-le-cyberespace-pour-la-securite-des-donnees-personnelles-en-ligne-concept-un-code-matriciel-140769001.htmlRFJ50G89–Double exposition de la cybercriminalité hacker hacking internet mobile phone dans le cyberespace pour la sécurité des données personnelles en ligne,concept.un code matriciel

La vie privée. Sécurité des données personnelles. Notion de droit. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-vie-privee-securite-des-donnees-personnelles-notion-de-droit-172408624.html

La vie privée. Sécurité des données personnelles. Notion de droit. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-vie-privee-securite-des-donnees-personnelles-notion-de-droit-172408624.htmlRFM0DTXT–La vie privée. Sécurité des données personnelles. Notion de droit.

- Irisscan Biometrie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-irisscan-biometrie-49203335.html

- Irisscan Biometrie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-irisscan-biometrie-49203335.htmlRMCT1B9Y–- Irisscan Biometrie

Autorisation d'empreintes digitales, concept d'accès sécurité des données personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/autorisation-d-empreintes-digitales-concept-d-acces-securite-des-donnees-personnelles-image215192671.html

Autorisation d'empreintes digitales, concept d'accès sécurité des données personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/autorisation-d-empreintes-digitales-concept-d-acces-securite-des-donnees-personnelles-image215192671.htmlRFPE2TCF–Autorisation d'empreintes digitales, concept d'accès sécurité des données personnelles

Affiche d'art de rue accrochée sur une colonne près d'un tunnel de l'artiste SUBDUDE avec un homme stylisé et un dessin animé avec le slogan "votre droit à la vie privée a été révoqué". Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-affiche-d-art-de-rue-accrochee-sur-une-colonne-pres-d-un-tunnel-de-l-artiste-subdude-avec-un-homme-stylise-et-un-dessin-anime-avec-le-slogan-votre-droit-a-la-vie-privee-a-ete-revoque-164519970.html

Affiche d'art de rue accrochée sur une colonne près d'un tunnel de l'artiste SUBDUDE avec un homme stylisé et un dessin animé avec le slogan "votre droit à la vie privée a été révoqué". Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-affiche-d-art-de-rue-accrochee-sur-une-colonne-pres-d-un-tunnel-de-l-artiste-subdude-avec-un-homme-stylise-et-un-dessin-anime-avec-le-slogan-votre-droit-a-la-vie-privee-a-ete-revoque-164519970.htmlRMKFJEW6–Affiche d'art de rue accrochée sur une colonne près d'un tunnel de l'artiste SUBDUDE avec un homme stylisé et un dessin animé avec le slogan "votre droit à la vie privée a été révoqué".

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504291.html

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504291.htmlRMFC3DJY–Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse.

RFRNN83E–Règlement général sur la protection des données (PIBR) icons set : Qu'est données personnelles

Formulaire de demande d'information Données personnelles Nom détails Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-formulaire-de-demande-d-information-donnees-personnelles-nom-details-34540640.html

Formulaire de demande d'information Données personnelles Nom détails Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-formulaire-de-demande-d-information-donnees-personnelles-nom-details-34540640.htmlRMC05CX8–Formulaire de demande d'information Données personnelles Nom détails

Données personnelles en loupe. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-en-loupe-74499438.html

Données personnelles en loupe. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-en-loupe-74499438.htmlRFE95MP6–Données personnelles en loupe.

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image366278094.html

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image366278094.htmlRF2C7WBCE–Cyber-Sécurité Des Données Personnelles

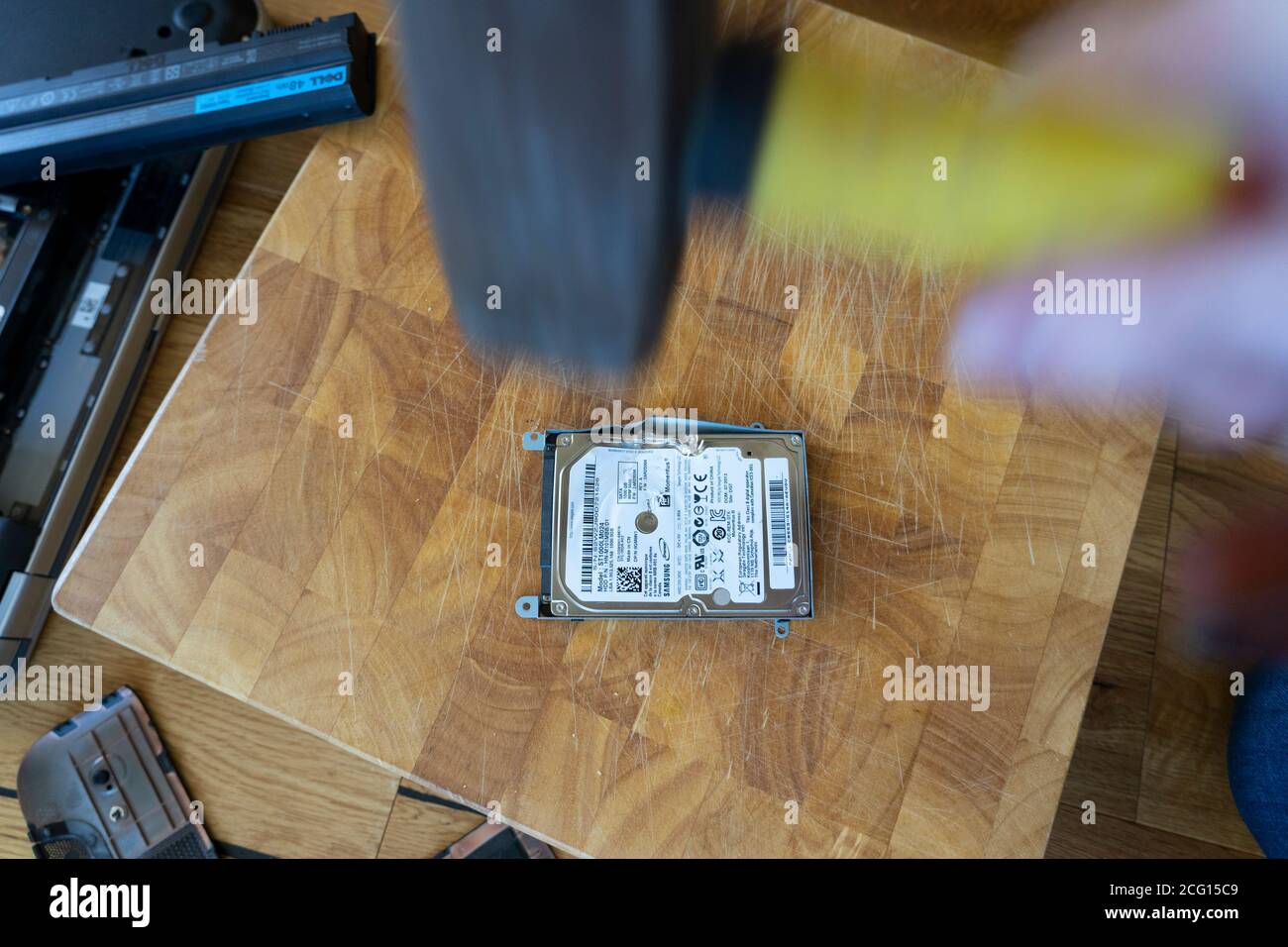

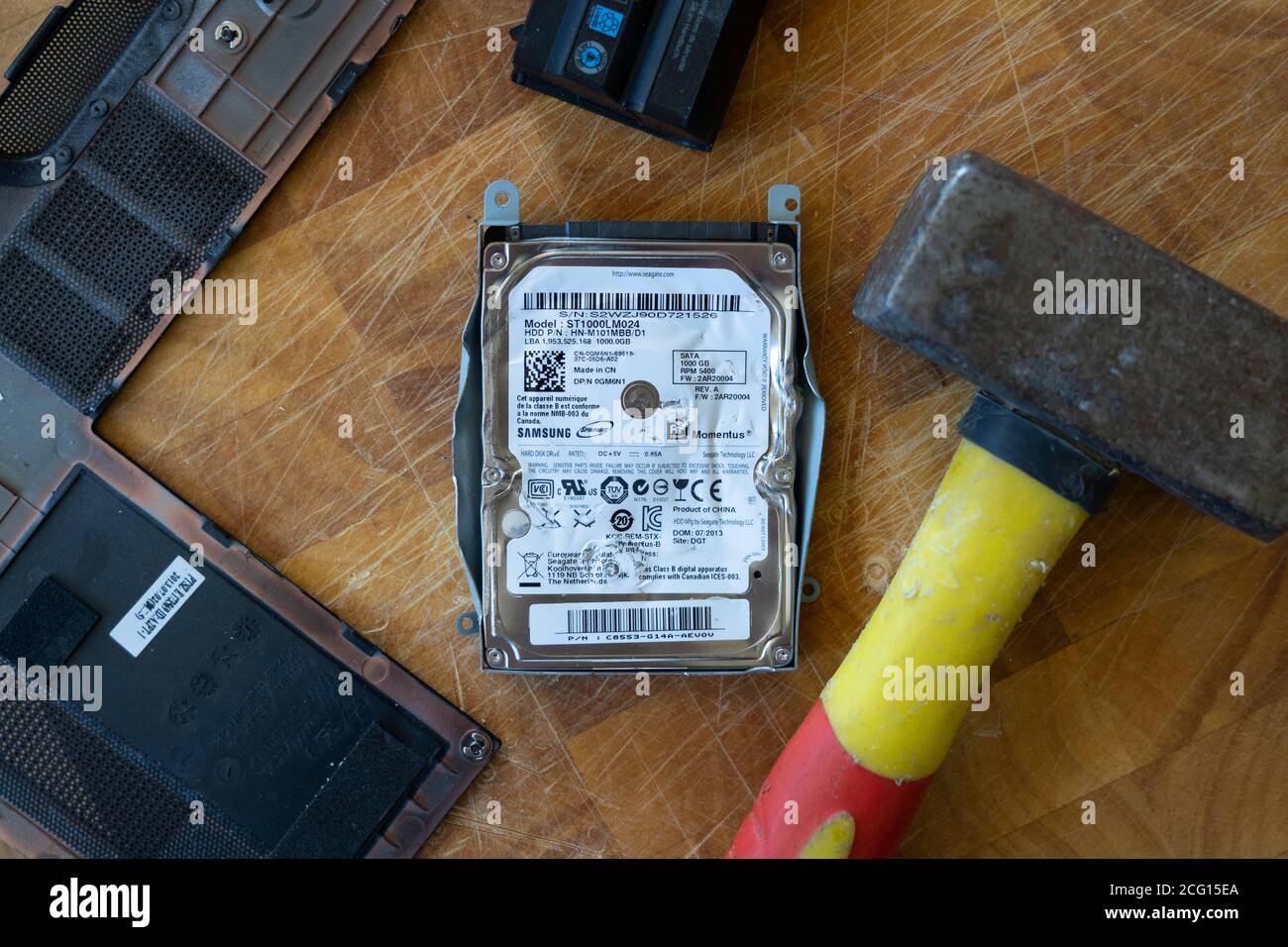

Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-d-un-homme-tenant-un-marteau-maillet-et-detruisant-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-image371278441.html

Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-d-un-homme-tenant-un-marteau-maillet-et-detruisant-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-image371278441.htmlRM2CG15C9–Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression

Choix du mot de passe de macro sur le moniteur de l'ordinateur du bureau. Le concept d'entailler la protection des données à caractère personnel d'un gardien. Le ruisseau de la supp Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/choix-du-mot-de-passe-de-macro-sur-le-moniteur-de-l-ordinateur-du-bureau-le-concept-d-entailler-la-protection-des-donnees-a-caractere-personnel-d-un-gardien-le-ruisseau-de-la-supp-image209456043.html

Choix du mot de passe de macro sur le moniteur de l'ordinateur du bureau. Le concept d'entailler la protection des données à caractère personnel d'un gardien. Le ruisseau de la supp Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/choix-du-mot-de-passe-de-macro-sur-le-moniteur-de-l-ordinateur-du-bureau-le-concept-d-entailler-la-protection-des-donnees-a-caractere-personnel-d-un-gardien-le-ruisseau-de-la-supp-image209456043.htmlRFP4NF8Y–Choix du mot de passe de macro sur le moniteur de l'ordinateur du bureau. Le concept d'entailler la protection des données à caractère personnel d'un gardien. Le ruisseau de la supp

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.html

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.htmlRF2KF75K8–Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées.

RF2YKDF4B–Icône vectorielle protégée des données personnelles. Informations privées sécurisées avec le symbole Shield.

RFJ9RFD7–L'icône de la protection des données personnelles. Modèle plat.

RFENW44W–Données personnelles et informations de connexion Mot de passe concept technologie de protection comme un réseau connecté à trois dimensions sur un œil humain numérique pixélisé comme un symbole pour la sécurité de la vie privée sur internet.

Activer la protection des données pour protéger les données personnelles sur Internet tout en fournissant des services aux utilisateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-activer-la-protection-des-donnees-pour-proteger-les-donnees-personnelles-sur-internet-tout-en-fournissant-des-services-aux-utilisateurs-124415910.html

Activer la protection des données pour protéger les données personnelles sur Internet tout en fournissant des services aux utilisateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-activer-la-protection-des-donnees-pour-proteger-les-donnees-personnelles-sur-internet-tout-en-fournissant-des-services-aux-utilisateurs-124415910.htmlRFH6BHNA–Activer la protection des données pour protéger les données personnelles sur Internet tout en fournissant des services aux utilisateurs

RFGN96NG–L'icône de la protection des données personnelles

La cybercriminalité à capuchon à l'aide de hackers piratage téléphone mobile et internet dans le cyberespace à l'utilisateur et le mot de passe de sécurité des données personnelles en ligne,concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-cybercriminalite-a-capuchon-a-l-aide-de-hackers-piratage-telephone-mobile-et-internet-dans-le-cyberespace-a-l-utilisateur-et-le-mot-de-passe-de-securite-des-donnees-personnelles-en-ligne-concept-172540281.html

La cybercriminalité à capuchon à l'aide de hackers piratage téléphone mobile et internet dans le cyberespace à l'utilisateur et le mot de passe de sécurité des données personnelles en ligne,concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-cybercriminalite-a-capuchon-a-l-aide-de-hackers-piratage-telephone-mobile-et-internet-dans-le-cyberespace-a-l-utilisateur-et-le-mot-de-passe-de-securite-des-donnees-personnelles-en-ligne-concept-172540281.htmlRFM0KTTW–La cybercriminalité à capuchon à l'aide de hackers piratage téléphone mobile et internet dans le cyberespace à l'utilisateur et le mot de passe de sécurité des données personnelles en ligne,concept.

Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-personnelles-photo-conceptuelle-proteger-et-identifier-les-renseignements-personnels-pour-le-systeme-de-securite-vintage-typwriter-dessin-avec-plusieurs-papiers-flottants-image483380752.html

Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-personnelles-photo-conceptuelle-proteger-et-identifier-les-renseignements-personnels-pour-le-systeme-de-securite-vintage-typwriter-dessin-avec-plusieurs-papiers-flottants-image483380752.htmlRF2K2BW28–Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants.

Affichage conceptuel protection des données personnelles. Vitrine d'affaires protéger et identifier les informations personnelles pour le système de sécurité Illustration de flèche flottant en douceur vers le ciel haut. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-protection-des-donnees-personnelles-vitrine-d-affaires-proteger-et-identifier-les-informations-personnelles-pour-le-systeme-de-securite-illustration-de-fleche-flottant-en-douceur-vers-le-ciel-haut-image483451589.html

Affichage conceptuel protection des données personnelles. Vitrine d'affaires protéger et identifier les informations personnelles pour le système de sécurité Illustration de flèche flottant en douceur vers le ciel haut. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-protection-des-donnees-personnelles-vitrine-d-affaires-proteger-et-identifier-les-informations-personnelles-pour-le-systeme-de-securite-illustration-de-fleche-flottant-en-douceur-vers-le-ciel-haut-image483451589.htmlRF2K2F3C5–Affichage conceptuel protection des données personnelles. Vitrine d'affaires protéger et identifier les informations personnelles pour le système de sécurité Illustration de flèche flottant en douceur vers le ciel haut.

Données personnelles sur un clavier bouton Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-sur-un-clavier-bouton-103017005.html

Données personnelles sur un clavier bouton Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-sur-un-clavier-bouton-103017005.htmlRFFYGR6N–Données personnelles sur un clavier bouton

Concept de sécurité des données personnelles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-des-donnees-personnelles-image526859870.html

Concept de sécurité des données personnelles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-des-donnees-personnelles-image526859870.htmlRF2NH4F3X–Concept de sécurité des données personnelles

Protection des données personnelles concept de sécurité, homme debout à côté de l'écran antivirus numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-personnelles-concept-de-securite-homme-debout-a-cote-de-l-ecran-antivirus-numerique-image416325397.html

Protection des données personnelles concept de sécurité, homme debout à côté de l'écran antivirus numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-personnelles-concept-de-securite-homme-debout-a-cote-de-l-ecran-antivirus-numerique-image416325397.htmlRF2F59785–Protection des données personnelles concept de sécurité, homme debout à côté de l'écran antivirus numérique

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504319.html

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504319.htmlRMFC3DKY–Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse.

Concept de la cybersécurité. Protection des données personnelles de l'homme système à la position la plus haute. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-la-cybersecurite-protection-des-donnees-personnelles-de-l-homme-systeme-a-la-position-la-plus-haute-image222634165.html

Concept de la cybersécurité. Protection des données personnelles de l'homme système à la position la plus haute. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-la-cybersecurite-protection-des-donnees-personnelles-de-l-homme-systeme-a-la-position-la-plus-haute-image222634165.htmlRFPX5T45–Concept de la cybersécurité. Protection des données personnelles de l'homme système à la position la plus haute.

Illustration numérique texturée moderne de têtes humaines abstraites et d'infographies de données personnelles. Concept de collecte d'informations sur les activités Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-numerique-texturee-moderne-de-tetes-humaines-abstraites-et-d-infographies-de-donnees-personnelles-concept-de-collecte-d-informations-sur-les-activites-internet-image384201560.html

Illustration numérique texturée moderne de têtes humaines abstraites et d'infographies de données personnelles. Concept de collecte d'informations sur les activités Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-numerique-texturee-moderne-de-tetes-humaines-abstraites-et-d-infographies-de-donnees-personnelles-concept-de-collecte-d-informations-sur-les-activites-internet-image384201560.htmlRF2D91W08–Illustration numérique texturée moderne de têtes humaines abstraites et d'infographies de données personnelles. Concept de collecte d'informations sur les activités Internet.

Concept de données à caractère personnel. Purple Vintage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-donnees-a-caractere-personnel-purple-vintage-image69986724.html

Concept de données à caractère personnel. Purple Vintage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-donnees-a-caractere-personnel-purple-vintage-image69986724.htmlRFE1T4NT–Concept de données à caractère personnel. Purple Vintage.

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image344963211.html

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image344963211.htmlRF2B16C2K–Cyber-Sécurité Des Données Personnelles

Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/marteau-utilise-pour-detruire-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-technologie-colere-frustration-image371278498.html

Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/marteau-utilise-pour-detruire-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-technologie-colere-frustration-image371278498.htmlRM2CG15EA–Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image371277455.html

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image371277455.htmlRF2CG1453–Hacker cherche à crypter les données personnelles et le mot de passe

Assistant numérique personnel (PDA) Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-assistant-numerique-personnel-pda-28182276.html

Assistant numérique personnel (PDA) Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-assistant-numerique-personnel-pda-28182276.htmlRMBHRPNT–Assistant numérique personnel (PDA)

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image547481524.html

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image547481524.htmlRM2PPKX7G–Hacker cherche à crypter les données personnelles et le mot de passe

RFJGY3A1–L'icône de la protection des données personnelles. Modèle plat.

Données personnelles du concept d'entreprise de courtage et d'achat et la vente de renseignements personnels en tant que main tenant une empreinte digitale et une autre personne avec un symbole du dollar comme une métaphore pour un accès d'identification de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-du-concept-d-entreprise-de-courtage-et-d-achat-et-la-vente-de-renseignements-personnels-en-tant-que-main-tenant-une-empreinte-digitale-et-une-autre-personne-avec-un-symbole-du-dollar-comme-une-metaphore-pour-un-acces-d-identification-de-securite-88187804.html

Données personnelles du concept d'entreprise de courtage et d'achat et la vente de renseignements personnels en tant que main tenant une empreinte digitale et une autre personne avec un symbole du dollar comme une métaphore pour un accès d'identification de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-du-concept-d-entreprise-de-courtage-et-d-achat-et-la-vente-de-renseignements-personnels-en-tant-que-main-tenant-une-empreinte-digitale-et-une-autre-personne-avec-un-symbole-du-dollar-comme-une-metaphore-pour-un-acces-d-identification-de-securite-88187804.htmlRFF3D8CC–Données personnelles du concept d'entreprise de courtage et d'achat et la vente de renseignements personnels en tant que main tenant une empreinte digitale et une autre personne avec un symbole du dollar comme une métaphore pour un accès d'identification de sécurité.

Système antivirus sécurité Internet. Poly radar polygonal faible sécurité des données personnelles. Détection d'attaque de vector illutration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/systeme-antivirus-securite-internet-poly-radar-polygonal-faible-securite-des-donnees-personnelles-detection-d-attaque-de-vector-illutration-image235206689.html

Système antivirus sécurité Internet. Poly radar polygonal faible sécurité des données personnelles. Détection d'attaque de vector illutration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/systeme-antivirus-securite-internet-poly-radar-polygonal-faible-securite-des-donnees-personnelles-detection-d-attaque-de-vector-illutration-image235206689.htmlRFRJJGEW–Système antivirus sécurité Internet. Poly radar polygonal faible sécurité des données personnelles. Détection d'attaque de vector illutration

RFGN95BX–L'icône de la protection des données personnelles

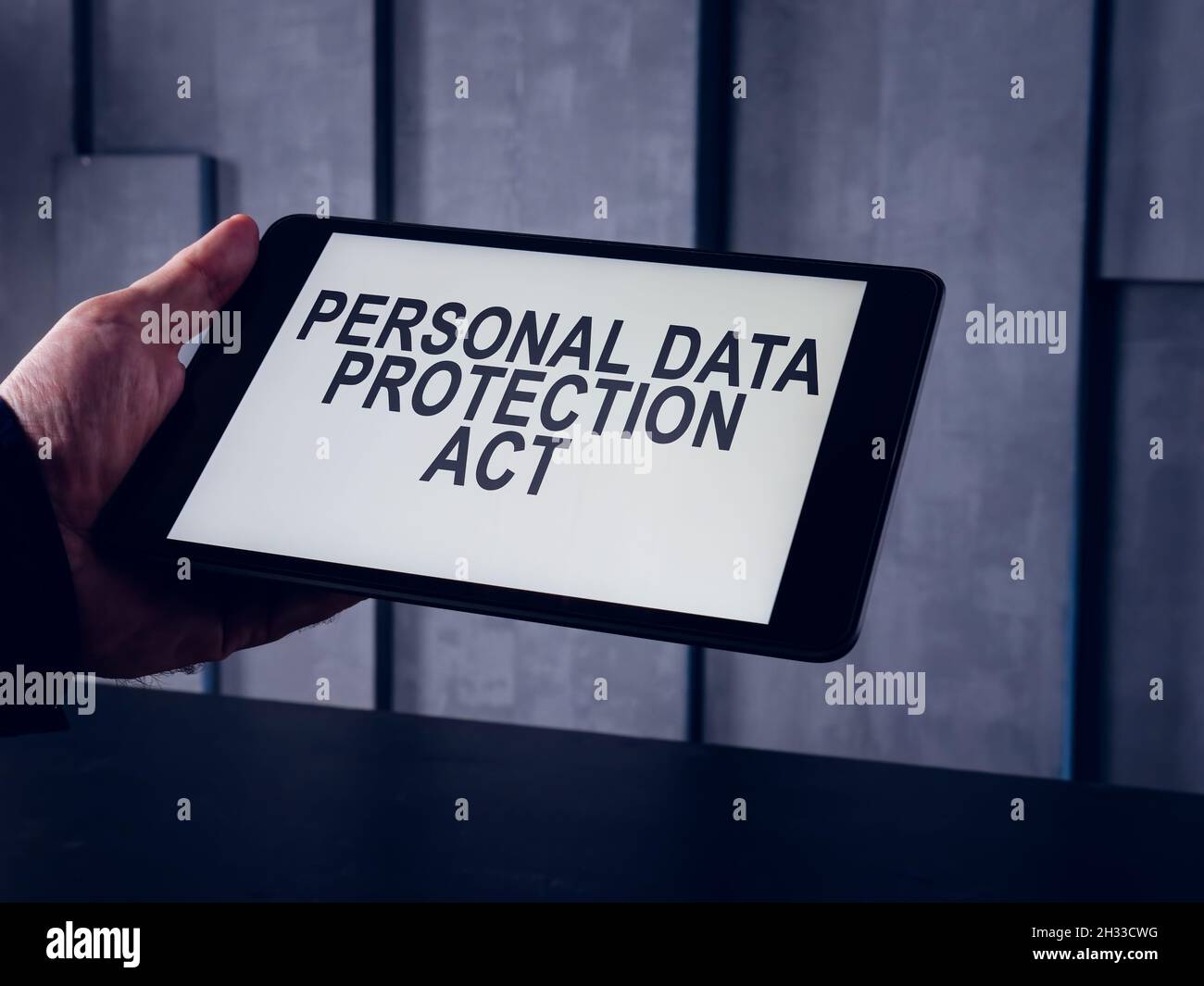

Man tient une tablette avec Personal Data protection Act PDPA. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/man-tient-une-tablette-avec-personal-data-protection-act-pdpa-image449389516.html

Man tient une tablette avec Personal Data protection Act PDPA. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/man-tient-une-tablette-avec-personal-data-protection-act-pdpa-image449389516.htmlRF2H33CWG–Man tient une tablette avec Personal Data protection Act PDPA.

Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-personnelles-photo-conceptuelle-proteger-et-identifier-les-renseignements-personnels-pour-le-systeme-de-securite-vintage-typwriter-dessin-avec-plusieurs-papiers-flottants-image483351062.html

Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-personnelles-photo-conceptuelle-proteger-et-identifier-les-renseignements-personnels-pour-le-systeme-de-securite-vintage-typwriter-dessin-avec-plusieurs-papiers-flottants-image483351062.htmlRF2K2AF5X–Légende conceptuelle protection des données personnelles. Photo conceptuelle protéger et identifier les renseignements personnels pour le système de sécurité Vintage Typwriter dessin avec plusieurs papiers flottants.

Une conversation de messagerie menant à la révélation des informations personnelles. Vol d'identité et vol de données personnelles en ingénierie sociale chat vecteur illu Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-conversation-de-messagerie-menant-a-la-revelation-des-informations-personnelles-vol-d-identite-et-vol-de-donnees-personnelles-en-ingenierie-sociale-chat-vecteur-illu-image550623619.html

Une conversation de messagerie menant à la révélation des informations personnelles. Vol d'identité et vol de données personnelles en ingénierie sociale chat vecteur illu Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-conversation-de-messagerie-menant-a-la-revelation-des-informations-personnelles-vol-d-identite-et-vol-de-donnees-personnelles-en-ingenierie-sociale-chat-vecteur-illu-image550623619.htmlRF2PYR217–Une conversation de messagerie menant à la révélation des informations personnelles. Vol d'identité et vol de données personnelles en ingénierie sociale chat vecteur illu

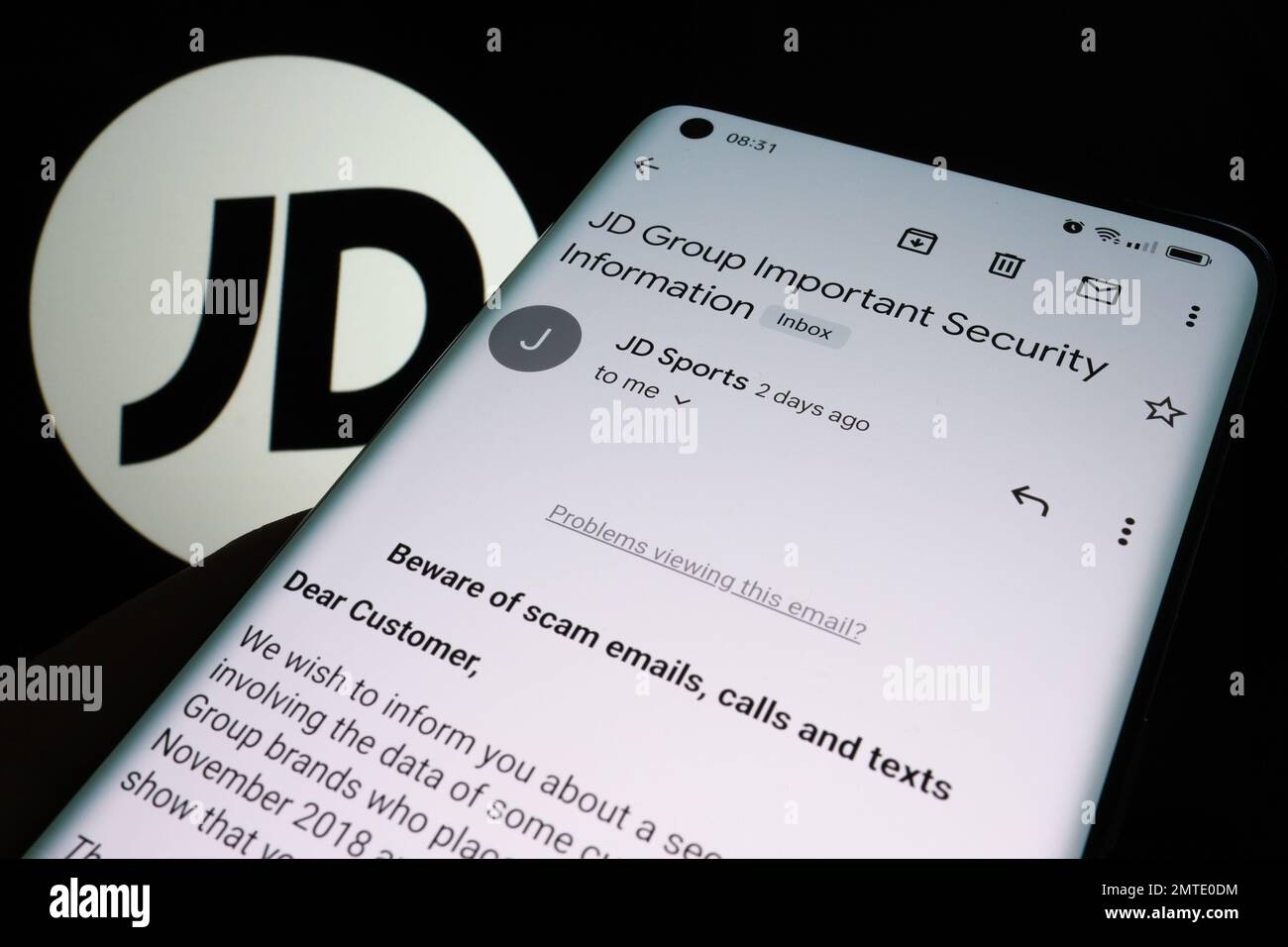

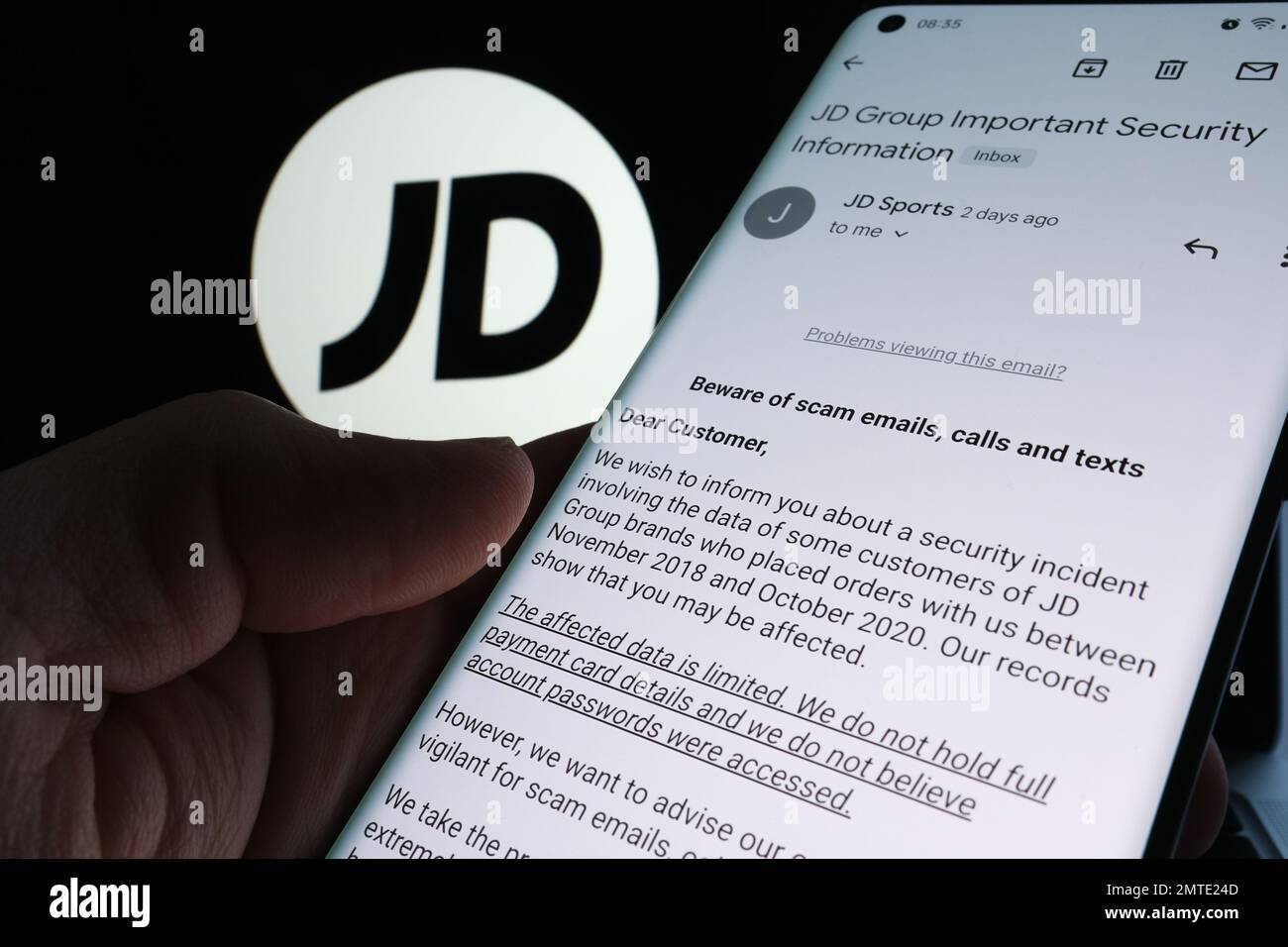

JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/jd-sports-envoie-par-e-mail-au-client-un-avertissement-concernant-les-fuites-de-donnees-et-les-problemes-de-cybersecurite-de-l-entreprise-e-mail-authentique-image514160128.html

JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/jd-sports-envoie-par-e-mail-au-client-un-avertissement-concernant-les-fuites-de-donnees-et-les-problemes-de-cybersecurite-de-l-entreprise-e-mail-authentique-image514160128.htmlRF2MTE0DM–JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique.

Réseau de la cybersécurité des périphériques connectés et de sécurité des données personnelles, le concept d'interface virtuelle avec un consultant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-reseau-de-la-cybersecurite-des-peripheriques-connectes-et-de-securite-des-donnees-personnelles-le-concept-d-interface-virtuelle-avec-un-consultant-124415909.html

Réseau de la cybersécurité des périphériques connectés et de sécurité des données personnelles, le concept d'interface virtuelle avec un consultant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-reseau-de-la-cybersecurite-des-peripheriques-connectes-et-de-securite-des-donnees-personnelles-le-concept-d-interface-virtuelle-avec-un-consultant-124415909.htmlRFH6BHN9–Réseau de la cybersécurité des périphériques connectés et de sécurité des données personnelles, le concept d'interface virtuelle avec un consultant

Verrouillage du code binaire polygonales sur arrière-plan. Concept de protection et la technologie numérique. Confidentialité du système. Protection des données à caractère personnel. vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouillage-du-code-binaire-polygonales-sur-arriere-plan-concept-de-protection-et-la-technologie-numerique-confidentialite-du-systeme-protection-des-donnees-a-caractere-personnel-vector-illustration-image329586585.html

Verrouillage du code binaire polygonales sur arrière-plan. Concept de protection et la technologie numérique. Confidentialité du système. Protection des données à caractère personnel. vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouillage-du-code-binaire-polygonales-sur-arriere-plan-concept-de-protection-et-la-technologie-numerique-confidentialite-du-systeme-protection-des-donnees-a-caractere-personnel-vector-illustration-image329586585.htmlRF2A45Y1D–Verrouillage du code binaire polygonales sur arrière-plan. Concept de protection et la technologie numérique. Confidentialité du système. Protection des données à caractère personnel. vector illustration

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504030.html

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504030.htmlRMFC3D9J–Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse.

Pibr - Règlement général sur la protection des données - nouvelle législation droit dans l'Union européenne sur la sécurité des données personnelles. Feuille de papier blanc avec un stylo. Spa vierge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pibr-reglement-general-sur-la-protection-des-donnees-nouvelle-legislation-droit-dans-l-union-europeenne-sur-la-securite-des-donnees-personnelles-feuille-de-papier-blanc-avec-un-stylo-spa-vierge-image242278002.html

Pibr - Règlement général sur la protection des données - nouvelle législation droit dans l'Union européenne sur la sécurité des données personnelles. Feuille de papier blanc avec un stylo. Spa vierge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pibr-reglement-general-sur-la-protection-des-donnees-nouvelle-legislation-droit-dans-l-union-europeenne-sur-la-securite-des-donnees-personnelles-feuille-de-papier-blanc-avec-un-stylo-spa-vierge-image242278002.htmlRFT24M1P–Pibr - Règlement général sur la protection des données - nouvelle législation droit dans l'Union européenne sur la sécurité des données personnelles. Feuille de papier blanc avec un stylo. Spa vierge

Bannière de protection de la vie privée du smartphone. Système sécurisé. Données personnelles confidentielles. Vecteur sur fond blanc isolé. SPE 10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/banniere-de-protection-de-la-vie-privee-du-smartphone-systeme-securise-donnees-personnelles-confidentielles-vecteur-sur-fond-blanc-isole-spe-10-image384094590.html

Bannière de protection de la vie privée du smartphone. Système sécurisé. Données personnelles confidentielles. Vecteur sur fond blanc isolé. SPE 10 Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/banniere-de-protection-de-la-vie-privee-du-smartphone-systeme-securise-donnees-personnelles-confidentielles-vecteur-sur-fond-blanc-isole-spe-10-image384094590.htmlRF2D8W0FX–Bannière de protection de la vie privée du smartphone. Système sécurisé. Données personnelles confidentielles. Vecteur sur fond blanc isolé. SPE 10

Écriture affichage de texte protection des données. Concept Internet protéger les adresses IP et les données personnelles des logiciels nuisibles quatre collègues Illustration Climing Mountain Holding large Arrow. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichage-de-texte-protection-des-donnees-concept-internet-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-quatre-collegues-illustration-climing-mountain-holding-large-arrow-image483245272.html

Écriture affichage de texte protection des données. Concept Internet protéger les adresses IP et les données personnelles des logiciels nuisibles quatre collègues Illustration Climing Mountain Holding large Arrow. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichage-de-texte-protection-des-donnees-concept-internet-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-quatre-collegues-illustration-climing-mountain-holding-large-arrow-image483245272.htmlRF2K25M7M–Écriture affichage de texte protection des données. Concept Internet protéger les adresses IP et les données personnelles des logiciels nuisibles quatre collègues Illustration Climing Mountain Holding large Arrow.

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image344963219.html

Cyber-Sécurité Des Données Personnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-des-donnees-personnelles-image344963219.htmlRF2B16C2Y–Cyber-Sécurité Des Données Personnelles

Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-d-un-homme-tenant-un-marteau-maillet-et-detruisant-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-image371278385.html

Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-d-un-homme-tenant-un-marteau-maillet-et-detruisant-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-image371278385.htmlRM2CG15A9–Main d'un homme tenant un marteau / maillet et détruisant un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression

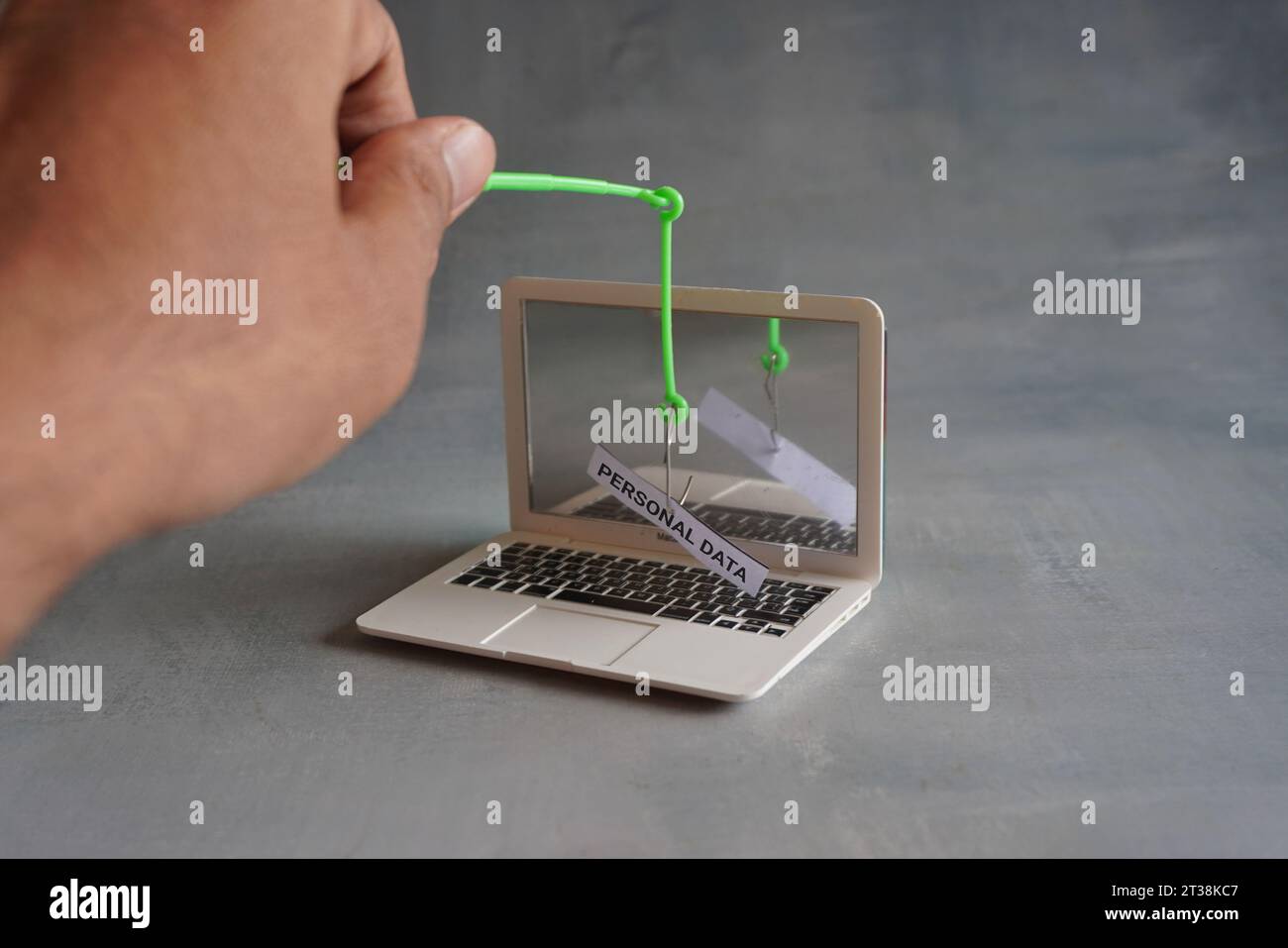

Image rapprochée d'un ordinateur portable et d'un hameçon avec DES DONNÉES PERSONNELLES textuelles. Concept d'attaque par hameçonnage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-rapprochee-d-un-ordinateur-portable-et-d-un-hamecon-avec-des-donnees-personnelles-textuelles-concept-d-attaque-par-hameconnage-image569976967.html

Image rapprochée d'un ordinateur portable et d'un hameçon avec DES DONNÉES PERSONNELLES textuelles. Concept d'attaque par hameçonnage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-rapprochee-d-un-ordinateur-portable-et-d-un-hamecon-avec-des-donnees-personnelles-textuelles-concept-d-attaque-par-hameconnage-image569976967.htmlRF2T38KC7–Image rapprochée d'un ordinateur portable et d'un hameçon avec DES DONNÉES PERSONNELLES textuelles. Concept d'attaque par hameçonnage

Hameçonnage : escroquerie par e-mail, vol de données personnelles par des pirates informatiques compromettant la messagerie. Sécurité des données en ligne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-escroquerie-par-e-mail-vol-de-donnees-personnelles-par-des-pirates-informatiques-compromettant-la-messagerie-securite-des-donnees-en-ligne-image381763138.html

Hameçonnage : escroquerie par e-mail, vol de données personnelles par des pirates informatiques compromettant la messagerie. Sécurité des données en ligne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hameconnage-escroquerie-par-e-mail-vol-de-donnees-personnelles-par-des-pirates-informatiques-compromettant-la-messagerie-securite-des-donnees-en-ligne-image381763138.htmlRF2D52PNP–Hameçonnage : escroquerie par e-mail, vol de données personnelles par des pirates informatiques compromettant la messagerie. Sécurité des données en ligne

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image547481411.html

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image547481411.htmlRM2PPKX3F–Hacker cherche à crypter les données personnelles et le mot de passe

RFJHNA60–L'icône de la protection des données personnelles. Modèle plat.

L'Europe marché de l'information et données personnelles concept commercial courtage achat et la vente d'information européenne comme une main tenant une empreinte digitale et une autre personne avec un symbole de l'euro comme une métaphore pour un accès d'identification de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-europe-marche-de-l-information-et-donnees-personnelles-concept-commercial-courtage-achat-et-la-vente-d-information-europeenne-comme-une-main-tenant-une-empreinte-digitale-et-une-autre-personne-avec-un-symbole-de-l-euro-comme-une-metaphore-pour-un-acces-d-identification-de-securite-88187803.html

L'Europe marché de l'information et données personnelles concept commercial courtage achat et la vente d'information européenne comme une main tenant une empreinte digitale et une autre personne avec un symbole de l'euro comme une métaphore pour un accès d'identification de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-europe-marche-de-l-information-et-donnees-personnelles-concept-commercial-courtage-achat-et-la-vente-d-information-europeenne-comme-une-main-tenant-une-empreinte-digitale-et-une-autre-personne-avec-un-symbole-de-l-euro-comme-une-metaphore-pour-un-acces-d-identification-de-securite-88187803.htmlRFF3D8CB–L'Europe marché de l'information et données personnelles concept commercial courtage achat et la vente d'information européenne comme une main tenant une empreinte digitale et une autre personne avec un symbole de l'euro comme une métaphore pour un accès d'identification de sécurité.

Concept de sécurité des données personnelles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-des-donnees-personnelles-image526859858.html

Concept de sécurité des données personnelles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-des-donnees-personnelles-image526859858.htmlRF2NH4F3E–Concept de sécurité des données personnelles

RFGN1ACJ–L'icône de la protection des données personnelles. Modèle plat.

Le PDPA Personal Data protection Act signe à l'écran et gavel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pdpa-personal-data-protection-act-signe-a-l-ecran-et-gavel-image465861515.html

Le PDPA Personal Data protection Act signe à l'écran et gavel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pdpa-personal-data-protection-act-signe-a-l-ecran-et-gavel-image465861515.htmlRF2J1WR37–Le PDPA Personal Data protection Act signe à l'écran et gavel.

Affichage conceptuel protection des données personnelles. Concept d'entreprise protéger et identifier les informations personnelles pour le système de sécurité se connecter avec des amis en ligne, faire des connaissances sur Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-protection-des-donnees-personnelles-concept-d-entreprise-proteger-et-identifier-les-informations-personnelles-pour-le-systeme-de-securite-se-connecter-avec-des-amis-en-ligne-faire-des-connaissances-sur-internet-image483295364.html

Affichage conceptuel protection des données personnelles. Concept d'entreprise protéger et identifier les informations personnelles pour le système de sécurité se connecter avec des amis en ligne, faire des connaissances sur Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-protection-des-donnees-personnelles-concept-d-entreprise-proteger-et-identifier-les-informations-personnelles-pour-le-systeme-de-securite-se-connecter-avec-des-amis-en-ligne-faire-des-connaissances-sur-internet-image483295364.htmlRF2K2804M–Affichage conceptuel protection des données personnelles. Concept d'entreprise protéger et identifier les informations personnelles pour le système de sécurité se connecter avec des amis en ligne, faire des connaissances sur Internet

La protection des renseignements personnels, l'illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-protection-des-renseignements-personnels-l-illustration-conceptuelle-102519299.html

La protection des renseignements personnels, l'illustration conceptuelle. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-protection-des-renseignements-personnels-l-illustration-conceptuelle-102519299.htmlRFFXP4BF–La protection des renseignements personnels, l'illustration conceptuelle.

JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/jd-sports-envoie-par-e-mail-au-client-un-avertissement-concernant-les-fuites-de-donnees-et-les-problemes-de-cybersecurite-de-l-entreprise-e-mail-authentique-image514161437.html

JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/jd-sports-envoie-par-e-mail-au-client-un-avertissement-concernant-les-fuites-de-donnees-et-les-problemes-de-cybersecurite-de-l-entreprise-e-mail-authentique-image514161437.htmlRF2MTE24D–JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique.

Illustration isolée de cadenas rouge avec logo dangereux. Cybersécurité, protection des données personnelles sur Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-isolee-de-cadenas-rouge-avec-logo-dangereux-cybersecurite-protection-des-donnees-personnelles-sur-internet-image611252717.html

Illustration isolée de cadenas rouge avec logo dangereux. Cybersécurité, protection des données personnelles sur Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-isolee-de-cadenas-rouge-avec-logo-dangereux-cybersecurite-protection-des-donnees-personnelles-sur-internet-image611252717.htmlRF2XECY25–Illustration isolée de cadenas rouge avec logo dangereux. Cybersécurité, protection des données personnelles sur Internet

Système de sécurité cybernétique concept. Sécurité des données personnelles. Cadenas fermé. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-securite-cybernetique-concept-securite-des-donnees-personnelles-cadenas-ferme-vector-illustration-172885051.html

Système de sécurité cybernétique concept. Sécurité des données personnelles. Cadenas fermé. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-systeme-de-securite-cybernetique-concept-securite-des-donnees-personnelles-cadenas-ferme-vector-illustration-172885051.htmlRFM17GJ3–Système de sécurité cybernétique concept. Sécurité des données personnelles. Cadenas fermé. Vector illustration

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504059.html

Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-donnees-a-caractere-personnel-strictement-papier-par-le-biais-d-une-dechiqueteuse-93504059.htmlRMFC3DAK–Les données à caractère personnel strictement "papier" par le biais d'une déchiqueteuse.

RF2K5RHFE–Symboles d'icône de coche de bouclier. Concept de sécurité, garantie, protection des données personnelles. 3D illustrations vectorielles isolées. Dessin animé pastel s minimum

Illustration vectorielle de la protection de la technologie des données personnelles. UX, écran de page d'application mobile d'intégration d'interface utilisateur avec analyse de la base de données de ligne, structuration de la notification pour protéger les informations confidentielles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-vectorielle-de-la-protection-de-la-technologie-des-donnees-personnelles-ux-ecran-de-page-d-application-mobile-d-integration-d-interface-utilisateur-avec-analyse-de-la-base-de-donnees-de-ligne-structuration-de-la-notification-pour-proteger-les-informations-confidentielles-image389512048.html

Illustration vectorielle de la protection de la technologie des données personnelles. UX, écran de page d'application mobile d'intégration d'interface utilisateur avec analyse de la base de données de ligne, structuration de la notification pour protéger les informations confidentielles Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-vectorielle-de-la-protection-de-la-technologie-des-donnees-personnelles-ux-ecran-de-page-d-application-mobile-d-integration-d-interface-utilisateur-avec-analyse-de-la-base-de-donnees-de-ligne-structuration-de-la-notification-pour-proteger-les-informations-confidentielles-image389512048.htmlRF2DHKPGG–Illustration vectorielle de la protection de la technologie des données personnelles. UX, écran de page d'application mobile d'intégration d'interface utilisateur avec analyse de la base de données de ligne, structuration de la notification pour protéger les informations confidentielles

Accès au compte texte manuscrite. Mot pour le privilège total pour les propriétaires de gérer leurs données personnelles partenaires discutant construire de nouvelles idées merveilleuses pour l'amélioration des compétences. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/acces-au-compte-texte-manuscrite-mot-pour-le-privilege-total-pour-les-proprietaires-de-gerer-leurs-donnees-personnelles-partenaires-discutant-construire-de-nouvelles-idees-merveilleuses-pour-l-amelioration-des-competences-image483287211.html

Accès au compte texte manuscrite. Mot pour le privilège total pour les propriétaires de gérer leurs données personnelles partenaires discutant construire de nouvelles idées merveilleuses pour l'amélioration des compétences. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/acces-au-compte-texte-manuscrite-mot-pour-le-privilege-total-pour-les-proprietaires-de-gerer-leurs-donnees-personnelles-partenaires-discutant-construire-de-nouvelles-idees-merveilleuses-pour-l-amelioration-des-competences-image483287211.htmlRF2K27HNF–Accès au compte texte manuscrite. Mot pour le privilège total pour les propriétaires de gérer leurs données personnelles partenaires discutant construire de nouvelles idées merveilleuses pour l'amélioration des compétences.

Tableau ancien, lettrage "PERSOENLICHE DATEN', l'allemand pour "DONNÉES À CARACTÈRE PERSONNEL" Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tableau-ancien-lettrage-persoenliche-daten-l-allemand-pour-donnees-a-caractere-personnel-image62190153.html

Tableau ancien, lettrage "PERSOENLICHE DATEN', l'allemand pour "DONNÉES À CARACTÈRE PERSONNEL" Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tableau-ancien-lettrage-persoenliche-daten-l-allemand-pour-donnees-a-caractere-personnel-image62190153.htmlRMDH504W–Tableau ancien, lettrage "PERSOENLICHE DATEN', l'allemand pour "DONNÉES À CARACTÈRE PERSONNEL"

GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-la-securite-des-donnees-et-de-la-vie-privee-cryptage-de-donnees-concept-image179193527.html

GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/galati-roumanie-10-avril-2018-facebook-la-securite-des-donnees-et-de-la-vie-privee-cryptage-de-donnees-concept-image179193527.htmlRFMBEY4R–GALATI, Roumanie - 10 avril 2018 : Facebook la sécurité des données et de la vie privée. Cryptage de données concept

PROTECTION DES DONNÉES PERSONNELLES AVEC LA LITTÉRATURE MOT MINÉRAL RE LES AUTEURS DE FRAUDE SÉCURITÉ ETC UK Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-personnelles-avec-la-litterature-mot-mineral-re-les-auteurs-de-fraude-securite-etc-uk-image235208657.html

PROTECTION DES DONNÉES PERSONNELLES AVEC LA LITTÉRATURE MOT MINÉRAL RE LES AUTEURS DE FRAUDE SÉCURITÉ ETC UK Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-personnelles-avec-la-litterature-mot-mineral-re-les-auteurs-de-fraude-securite-etc-uk-image235208657.htmlRFRJJK15–PROTECTION DES DONNÉES PERSONNELLES AVEC LA LITTÉRATURE MOT MINÉRAL RE LES AUTEURS DE FRAUDE SÉCURITÉ ETC UK

Message d'information sur la politique relative aux cookies, gérer les cookies. Site Web demander l'autorisation de l'utilisateur pour l'utilisation des données personnelles. Accepter tout, refuser tout ou personnaliser Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-d-information-sur-la-politique-relative-aux-cookies-gerer-les-cookies-site-web-demander-l-autorisation-de-l-utilisateur-pour-l-utilisation-des-donnees-personnelles-accepter-tout-refuser-tout-ou-personnaliser-image461616939.html

Message d'information sur la politique relative aux cookies, gérer les cookies. Site Web demander l'autorisation de l'utilisateur pour l'utilisation des données personnelles. Accepter tout, refuser tout ou personnaliser Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-d-information-sur-la-politique-relative-aux-cookies-gerer-les-cookies-site-web-demander-l-autorisation-de-l-utilisateur-pour-l-utilisation-des-donnees-personnelles-accepter-tout-refuser-tout-ou-personnaliser-image461616939.htmlRF2HR0D37–Message d'information sur la politique relative aux cookies, gérer les cookies. Site Web demander l'autorisation de l'utilisateur pour l'utilisation des données personnelles. Accepter tout, refuser tout ou personnaliser

Personne au comptoir d'enregistrement montrant le prasport, données personnelles supprimées Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/personne-au-comptoir-d-enregistrement-montrant-le-prasport-donnees-personnelles-supprimees-image460805617.html

Personne au comptoir d'enregistrement montrant le prasport, données personnelles supprimées Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/personne-au-comptoir-d-enregistrement-montrant-le-prasport-donnees-personnelles-supprimees-image460805617.htmlRM2HNKE7D–Personne au comptoir d'enregistrement montrant le prasport, données personnelles supprimées

RFJHN9YG–L'icône de la protection des données personnelles. Modèle plat.

Vendre des informations et données à caractère personnel des médias sociaux comme concept de marché un doigt tenant une empreinte avec une étiquette de prix comme une entreprise internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vendre-des-informations-et-donnees-a-caractere-personnel-des-medias-sociaux-comme-concept-de-marche-un-doigt-tenant-une-empreinte-avec-une-etiquette-de-prix-comme-une-entreprise-internet-image221284423.html

Vendre des informations et données à caractère personnel des médias sociaux comme concept de marché un doigt tenant une empreinte avec une étiquette de prix comme une entreprise internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vendre-des-informations-et-donnees-a-caractere-personnel-des-medias-sociaux-comme-concept-de-marche-un-doigt-tenant-une-empreinte-avec-une-etiquette-de-prix-comme-une-entreprise-internet-image221284423.htmlRFPT0AF3–Vendre des informations et données à caractère personnel des médias sociaux comme concept de marché un doigt tenant une empreinte avec une étiquette de prix comme une entreprise internet.

Données personnelles d'une valeur de concept sur fond bleu Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-d-une-valeur-de-concept-sur-fond-bleu-77379509.html

Données personnelles d'une valeur de concept sur fond bleu Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-donnees-personnelles-d-une-valeur-de-concept-sur-fond-bleu-77379509.htmlRFEDTX9W–Données personnelles d'une valeur de concept sur fond bleu

RFGN489F–L'icône de la protection des données personnelles. Modèle plat.

Document déchiqueté avec Loi sur la protection des données imprimé en rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-document-dechiquete-avec-loi-sur-la-protection-des-donnees-imprime-en-rouge-23366239.html

Document déchiqueté avec Loi sur la protection des données imprimé en rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-document-dechiquete-avec-loi-sur-la-protection-des-donnees-imprime-en-rouge-23366239.htmlRFBA0BTF–Document déchiqueté avec Loi sur la protection des données imprimé en rouge

Protection des données manuscrites Protégez les adresses IP et les données personnelles des logiciels nuisibles. Mot pour protéger les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-manuscrites-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-mot-pour-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image548227706.html

Protection des données manuscrites Protégez les adresses IP et les données personnelles des logiciels nuisibles. Mot pour protéger les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-manuscrites-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-mot-pour-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image548227706.htmlRF2PRWX0X–Protection des données manuscrites Protégez les adresses IP et les données personnelles des logiciels nuisibles. Mot pour protéger les adresses IP et les données personnelles des logiciels nuisibles

RFHGFPF9–Données de santé personnelles concept sur un écran virtuel avec des icônes sur le rythme cardiaque, la pression artérielle, la température du corps et des statistiques et d'un médecin

Wired Woman téléchargement de données à caractère personnel à l'internet. Illustration 3D futuriste. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-wired-woman-telechargement-de-donnees-a-caractere-personnel-a-l-internet-illustration-3d-futuriste-51925640.html

Wired Woman téléchargement de données à caractère personnel à l'internet. Illustration 3D futuriste. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-wired-woman-telechargement-de-donnees-a-caractere-personnel-a-l-internet-illustration-3d-futuriste-51925640.htmlRFD0DBK4–Wired Woman téléchargement de données à caractère personnel à l'internet. Illustration 3D futuriste.

Couple en chemises en denim assis sur le canapé et utilisant leurs ordinateurs portables. Sûreté et sécurité des données personnelles sur Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/couple-en-chemises-en-denim-assis-sur-le-canape-et-utilisant-leurs-ordinateurs-portables-surete-et-securite-des-donnees-personnelles-sur-internet-image575244044.html

Couple en chemises en denim assis sur le canapé et utilisant leurs ordinateurs portables. Sûreté et sécurité des données personnelles sur Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/couple-en-chemises-en-denim-assis-sur-le-canape-et-utilisant-leurs-ordinateurs-portables-surete-et-securite-des-donnees-personnelles-sur-internet-image575244044.htmlRF2TBTHJ4–Couple en chemises en denim assis sur le canapé et utilisant leurs ordinateurs portables. Sûreté et sécurité des données personnelles sur Internet.

RF2G57Y1T–Carte de sécurité ou carte de données personnelle avec symbole de verrouillage icône de vecteur d'illustration

Protection de toutes les données personnelles de votre ordinateur. Bannière de concept de cyber-sécurité avec ordinateur portable et éléments de sécurité, chiffrement des données, vérification Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-de-toutes-les-donnees-personnelles-de-votre-ordinateur-banniere-de-concept-de-cyber-securite-avec-ordinateur-portable-et-elements-de-securite-chiffrement-des-donnees-verification-image426262324.html

Protection de toutes les données personnelles de votre ordinateur. Bannière de concept de cyber-sécurité avec ordinateur portable et éléments de sécurité, chiffrement des données, vérification Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-de-toutes-les-donnees-personnelles-de-votre-ordinateur-banniere-de-concept-de-cyber-securite-avec-ordinateur-portable-et-elements-de-securite-chiffrement-des-donnees-verification-image426262324.htmlRF2FNDWXC–Protection de toutes les données personnelles de votre ordinateur. Bannière de concept de cyber-sécurité avec ordinateur portable et éléments de sécurité, chiffrement des données, vérification

Ordinateur portable avec l'UE en lettres PIBR étoiles sur fond de bois. Clavier verrouillé par old rusty chains. La protection des données à caractère personnel, la numérisation et la bureaucratie. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-avec-l-ue-en-lettres-pibr-etoiles-sur-fond-de-bois-clavier-verrouille-par-old-rusty-chains-la-protection-des-donnees-a-caractere-personnel-la-numerisation-et-la-bureaucratie-image177870155.html

Ordinateur portable avec l'UE en lettres PIBR étoiles sur fond de bois. Clavier verrouillé par old rusty chains. La protection des données à caractère personnel, la numérisation et la bureaucratie. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-avec-l-ue-en-lettres-pibr-etoiles-sur-fond-de-bois-clavier-verrouille-par-old-rusty-chains-la-protection-des-donnees-a-caractere-personnel-la-numerisation-et-la-bureaucratie-image177870155.htmlRFM9AK5F–Ordinateur portable avec l'UE en lettres PIBR étoiles sur fond de bois. Clavier verrouillé par old rusty chains. La protection des données à caractère personnel, la numérisation et la bureaucratie.

RF2JPD975–icône de ligne de données personnelles, symbole de contour, illustration vectorielle, signe de concept

Sécurité des données de texte d'écriture manuscrite. Vitrine d'affaires protégé les données personnelles importantes contre un accès non autorisé Illustration de Pole Megaphone avec Sun soulève faire des annonces. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-des-donnees-de-texte-d-ecriture-manuscrite-vitrine-d-affaires-protege-les-donnees-personnelles-importantes-contre-un-acces-non-autorise-illustration-de-pole-megaphone-avec-sun-souleve-faire-des-annonces-image483291205.html

Sécurité des données de texte d'écriture manuscrite. Vitrine d'affaires protégé les données personnelles importantes contre un accès non autorisé Illustration de Pole Megaphone avec Sun soulève faire des annonces. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-des-donnees-de-texte-d-ecriture-manuscrite-vitrine-d-affaires-protege-les-donnees-personnelles-importantes-contre-un-acces-non-autorise-illustration-de-pole-megaphone-avec-sun-souleve-faire-des-annonces-image483291205.htmlRF2K27PT5–Sécurité des données de texte d'écriture manuscrite. Vitrine d'affaires protégé les données personnelles importantes contre un accès non autorisé Illustration de Pole Megaphone avec Sun soulève faire des annonces.

Sécurité des données personnelles, la sécurité et la protection de l'utilisateur web. Abstract illustration concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-securite-des-donnees-personnelles-la-securite-et-la-protection-de-l-utilisateur-web-abstract-illustration-concept-135577609.html

Sécurité des données personnelles, la sécurité et la protection de l'utilisateur web. Abstract illustration concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-securite-des-donnees-personnelles-la-securite-et-la-protection-de-l-utilisateur-web-abstract-illustration-concept-135577609.htmlRFHTG2HD–Sécurité des données personnelles, la sécurité et la protection de l'utilisateur web. Abstract illustration concept.

La loi fédérale russe sur les données à caractère personnel (No 152-FZ) sur fond de lettres anglaises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-loi-federale-russe-sur-les-donnees-a-caractere-personnel-no-152-fz-sur-fond-de-lettres-anglaises-image349322121.html

La loi fédérale russe sur les données à caractère personnel (No 152-FZ) sur fond de lettres anglaises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-loi-federale-russe-sur-les-donnees-a-caractere-personnel-no-152-fz-sur-fond-de-lettres-anglaises-image349322121.htmlRM2B88YX1–La loi fédérale russe sur les données à caractère personnel (No 152-FZ) sur fond de lettres anglaises

RF2NAKDD6–Ensemble d'icônes simples sur un thème Mot de passe, autorisation, protection, données personnelles, vecteur, définir. Arrière-plan noir

La vie privée en ligne l'interception des données personnelles comme un concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-vie-privee-en-ligne-l-interception-des-donnees-personnelles-comme-un-concept-91301097.html

La vie privée en ligne l'interception des données personnelles comme un concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-vie-privee-en-ligne-l-interception-des-donnees-personnelles-comme-un-concept-91301097.htmlRFF8F3DD–La vie privée en ligne l'interception des données personnelles comme un concept

Panneau de texte indiquant la protection des donnéesProtégez les adresses IP et les données personnelles provenant de logiciels nuisibles. Word écrit sur Protégez les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/panneau-de-texte-indiquant-la-protection-des-donneesprotegez-les-adresses-ip-et-les-donnees-personnelles-provenant-de-logiciels-nuisibles-word-ecrit-sur-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image547413619.html

Panneau de texte indiquant la protection des donnéesProtégez les adresses IP et les données personnelles provenant de logiciels nuisibles. Word écrit sur Protégez les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/panneau-de-texte-indiquant-la-protection-des-donneesprotegez-les-adresses-ip-et-les-donnees-personnelles-provenant-de-logiciels-nuisibles-word-ecrit-sur-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image547413619.htmlRM2PPGRJB–Panneau de texte indiquant la protection des donnéesProtégez les adresses IP et les données personnelles provenant de logiciels nuisibles. Word écrit sur Protégez les adresses IP et les données personnelles des logiciels nuisibles

RFJ8Y115–L'icône de sécurité personnelle. Modèle plat.

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image370264871.html

Hacker cherche à crypter les données personnelles et le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cherche-a-crypter-les-donnees-personnelles-et-le-mot-de-passe-image370264871.htmlRF2CEB0HB–Hacker cherche à crypter les données personnelles et le mot de passe

Vecteur d'un homme d'affaires avec entonnoir transformant les informations personnelles dans l'argent Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vecteur-d-un-homme-d-affaires-avec-entonnoir-transformant-les-informations-personnelles-dans-l-argent-image376976010.html

Vecteur d'un homme d'affaires avec entonnoir transformant les informations personnelles dans l'argent Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vecteur-d-un-homme-d-affaires-avec-entonnoir-transformant-les-informations-personnelles-dans-l-argent-image376976010.htmlRF2CW8MMX–Vecteur d'un homme d'affaires avec entonnoir transformant les informations personnelles dans l'argent

RFGN59W3–L'icône de la protection des données personnelles. Modèle plat.

RFMY2RHF–La confidentialité des données personnelles avec l'icône de cadenas vert sur fond abstrait numérique

Légende conceptuelle protection des données Protégez les adresses IP et les données personnelles des logiciels nuisibles. Concept d'entreprise protéger les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-concept-d-entreprise-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image548179300.html

Légende conceptuelle protection des données Protégez les adresses IP et les données personnelles des logiciels nuisibles. Concept d'entreprise protéger les adresses IP et les données personnelles des logiciels nuisibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-protection-des-donnees-protegez-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-concept-d-entreprise-proteger-les-adresses-ip-et-les-donnees-personnelles-des-logiciels-nuisibles-image548179300.htmlRF2PRRM84–Légende conceptuelle protection des données Protégez les adresses IP et les données personnelles des logiciels nuisibles. Concept d'entreprise protéger les adresses IP et les données personnelles des logiciels nuisibles