Détruire des données Photos Stock & Des Images

(4,767)Filtres rapides :

Détruire des données Photos Stock & Des Images

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image364285933.html

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image364285933.htmlRF2C4JJBW–Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m

Illustration montrant le concept de piratage. Une main couverte de données binaires à l'aide d'un smartphone pour pirater dans un ordinateur pour voler ou détruire des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-montrant-le-concept-de-piratage-une-main-couverte-de-donnees-binaires-a-l-aide-d-un-smartphone-pour-pirater-dans-un-ordinateur-pour-voler-ou-detruire-des-donnees-image341169568.html

Illustration montrant le concept de piratage. Une main couverte de données binaires à l'aide d'un smartphone pour pirater dans un ordinateur pour voler ou détruire des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-montrant-le-concept-de-piratage-une-main-couverte-de-donnees-binaires-a-l-aide-d-un-smartphone-pour-pirater-dans-un-ordinateur-pour-voler-ou-detruire-des-donnees-image341169568.htmlRM2AR1H7C–Illustration montrant le concept de piratage. Une main couverte de données binaires à l'aide d'un smartphone pour pirater dans un ordinateur pour voler ou détruire des données.

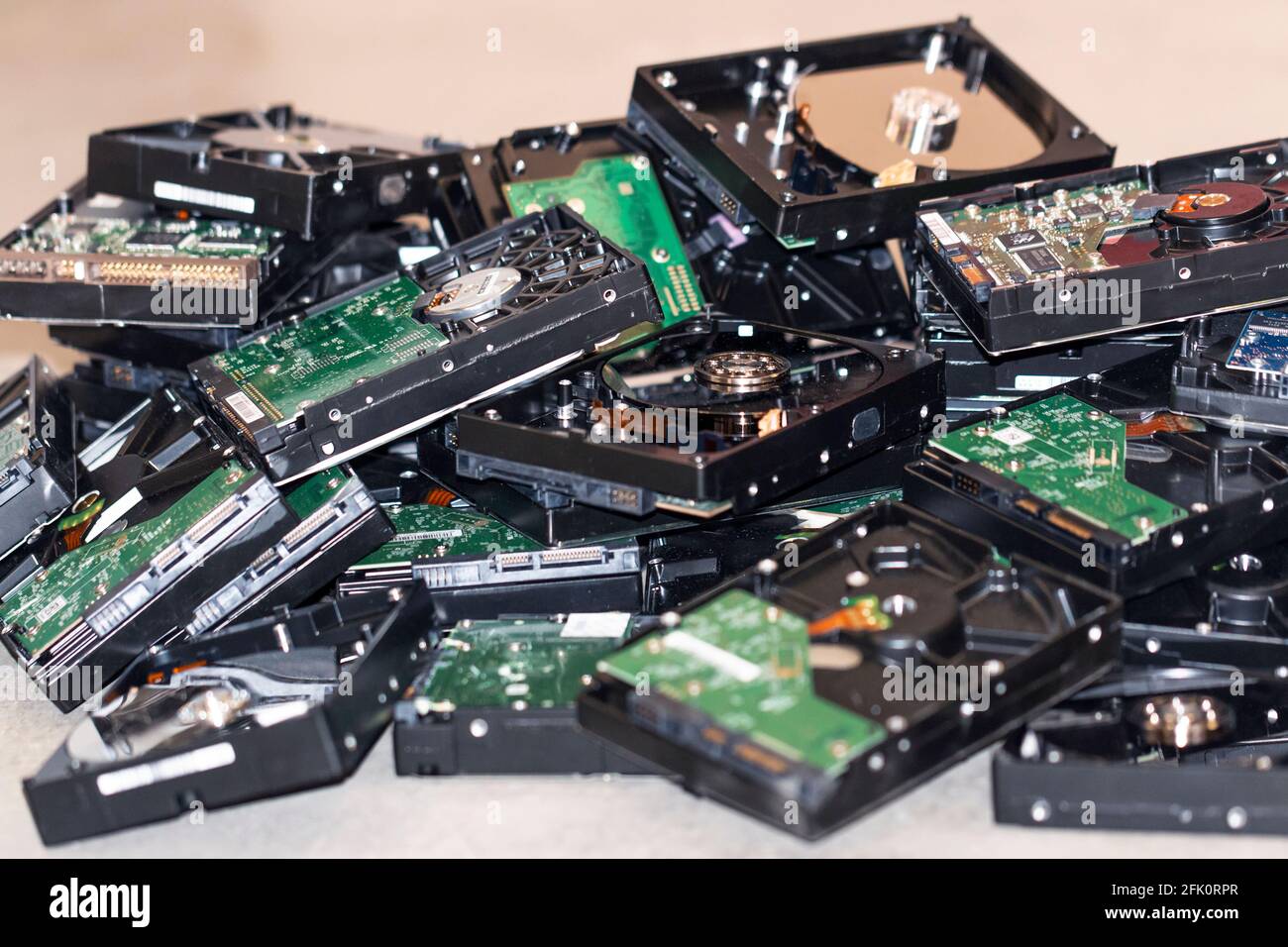

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745805.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745805.htmlRF2FK0RH1–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

Découpe de la carte de données SD numérique avec des ciseaux à usage intensif Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/decoupe-de-la-carte-de-donnees-sd-numerique-avec-des-ciseaux-a-usage-intensif-image488257748.html

Découpe de la carte de données SD numérique avec des ciseaux à usage intensif Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/decoupe-de-la-carte-de-donnees-sd-numerique-avec-des-ciseaux-a-usage-intensif-image488257748.htmlRF2KAA1MM–Découpe de la carte de données SD numérique avec des ciseaux à usage intensif

Suppression des données et la suppression de l'information comme un concept technologique avec un allume feu match code binaire, comme un symbole de sécurité internet ou d'éliminer et de détruire un e-mail ou de nettoyer un disque dur serveur avec 3D illustration éléments. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-suppression-des-donnees-et-la-suppression-de-l-information-comme-un-concept-technologique-avec-un-allume-feu-match-code-binaire-comme-un-symbole-de-securite-internet-ou-d-eliminer-et-de-detruire-un-e-mail-ou-de-nettoyer-un-disque-dur-serveur-avec-3d-illustration-elements-122401729.html

Suppression des données et la suppression de l'information comme un concept technologique avec un allume feu match code binaire, comme un symbole de sécurité internet ou d'éliminer et de détruire un e-mail ou de nettoyer un disque dur serveur avec 3D illustration éléments. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-suppression-des-donnees-et-la-suppression-de-l-information-comme-un-concept-technologique-avec-un-allume-feu-match-code-binaire-comme-un-symbole-de-securite-internet-ou-d-eliminer-et-de-detruire-un-e-mail-ou-de-nettoyer-un-disque-dur-serveur-avec-3d-illustration-elements-122401729.htmlRFH33TJ9–Suppression des données et la suppression de l'information comme un concept technologique avec un allume feu match code binaire, comme un symbole de sécurité internet ou d'éliminer et de détruire un e-mail ou de nettoyer un disque dur serveur avec 3D illustration éléments.

Écrasez les plateaux pour détruire les données du disque dur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecrasez-les-plateaux-pour-detruire-les-donnees-du-disque-dur-image335212905.html

Écrasez les plateaux pour détruire les données du disque dur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecrasez-les-plateaux-pour-detruire-les-donnees-du-disque-dur-image335212905.htmlRF2ADA7DD–Écrasez les plateaux pour détruire les données du disque dur.

Légende conceptuelle désinfectants. Photo chimique conceptuelle qui détruisent la forme végétative de micro-organisme nuisible Résumé enregistrement liste des articles de la boutique en ligne, édition mise à jour des données Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-desinfectants-photo-chimique-conceptuelle-qui-detruisent-la-forme-vegetative-de-micro-organisme-nuisible-resume-enregistrement-liste-des-articles-de-la-boutique-en-ligne-edition-mise-a-jour-des-donnees-internet-image483261145.html

Légende conceptuelle désinfectants. Photo chimique conceptuelle qui détruisent la forme végétative de micro-organisme nuisible Résumé enregistrement liste des articles de la boutique en ligne, édition mise à jour des données Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-desinfectants-photo-chimique-conceptuelle-qui-detruisent-la-forme-vegetative-de-micro-organisme-nuisible-resume-enregistrement-liste-des-articles-de-la-boutique-en-ligne-edition-mise-a-jour-des-donnees-internet-image483261145.htmlRF2K26CEH–Légende conceptuelle désinfectants. Photo chimique conceptuelle qui détruisent la forme végétative de micro-organisme nuisible Résumé enregistrement liste des articles de la boutique en ligne, édition mise à jour des données Internet

Affiche textuelle montrant les désinfectants. Mot écrit sur le produit chimique qui détruit la forme végétative de micro-organisme nuisible collecte de données importantes en ligne, développement de l'application de traitement de texte Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-montrant-les-desinfectants-mot-ecrit-sur-le-produit-chimique-qui-detruit-la-forme-vegetative-de-micro-organisme-nuisible-collecte-de-donnees-importantes-en-ligne-developpement-de-l-application-de-traitement-de-texte-image483261270.html

Affiche textuelle montrant les désinfectants. Mot écrit sur le produit chimique qui détruit la forme végétative de micro-organisme nuisible collecte de données importantes en ligne, développement de l'application de traitement de texte Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-montrant-les-desinfectants-mot-ecrit-sur-le-produit-chimique-qui-detruit-la-forme-vegetative-de-micro-organisme-nuisible-collecte-de-donnees-importantes-en-ligne-developpement-de-l-application-de-traitement-de-texte-image483261270.htmlRF2K26CK2–Affiche textuelle montrant les désinfectants. Mot écrit sur le produit chimique qui détruit la forme végétative de micro-organisme nuisible collecte de données importantes en ligne, développement de l'application de traitement de texte

Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-certaines-parties-de-l-ordinateur-detruit-a-disque-dur-hdd-hdd-vue-eclatee-detruire-usa-160360185.html

Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-certaines-parties-de-l-ordinateur-detruit-a-disque-dur-hdd-hdd-vue-eclatee-detruire-usa-160360185.htmlRMK8W11D–Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA

La destruction d'un tournevis plat de disque dur pour effacer les données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-destruction-d-un-tournevis-plat-de-disque-dur-pour-effacer-les-donnees-image338538816.html

La destruction d'un tournevis plat de disque dur pour effacer les données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-destruction-d-un-tournevis-plat-de-disque-dur-pour-effacer-les-donnees-image338538816.htmlRF2AJNNM0–La destruction d'un tournevis plat de disque dur pour effacer les données

Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-perte-de-donnees-pile-de-sauvegarde-lto5-ruban-bande-dans-une-pile-73965775.html

Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-perte-de-donnees-pile-de-sauvegarde-lto5-ruban-bande-dans-une-pile-73965775.htmlRFE89C2R–Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile

CD cassées, endommagées - illustration sur fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cd-cassees-endommagees-illustration-sur-fond-blanc-140123872.html

CD cassées, endommagées - illustration sur fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cd-cassees-endommagees-illustration-sur-fond-blanc-140123872.htmlRFJ3Y5C0–CD cassées, endommagées - illustration sur fond blanc.

Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/marteau-utilise-pour-detruire-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-technologie-colere-frustration-image371278498.html

Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/marteau-utilise-pour-detruire-un-disque-dur-hdd-en-le-martelant-theme-securite-des-donnees-donnees-donnees-personnelles-effacement-suppression-technologie-colere-frustration-image371278498.htmlRM2CG15EA–Marteau utilisé pour détruire un disque dur (HDD) en le martelant. Thème : sécurité des données données données personnelles, effacement, suppression, technologie, colère, frustration

Disque compact rayé pour détruire les données sensibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-compact-raye-pour-detruire-les-donnees-sensibles-image568000814.html

Disque compact rayé pour détruire les données sensibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-compact-raye-pour-detruire-les-donnees-sensibles-image568000814.htmlRM2T02JRA–Disque compact rayé pour détruire les données sensibles

RF2JP6H38–icône de ligne détruire les fichiers de virus, symbole de contour, illustration de vecteur, signe de concept

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488418334.html

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488418334.htmlRF2KAHAFX–Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux,

La destruction des données sur un disque compact ou cd à l'aide d'un destroyer qui endommage des données sur cd au-delà de la réparation et l'empêche d'être en mesure d'être utilisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-destruction-des-donnees-sur-un-disque-compact-ou-cd-a-l-aide-d-un-destroyer-qui-endommage-des-donnees-sur-cd-au-dela-de-la-reparation-et-l-empeche-d-etre-en-mesure-d-etre-utilise-image157923473.html

La destruction des données sur un disque compact ou cd à l'aide d'un destroyer qui endommage des données sur cd au-delà de la réparation et l'empêche d'être en mesure d'être utilisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-destruction-des-donnees-sur-un-disque-compact-ou-cd-a-l-aide-d-un-destroyer-qui-endommage-des-donnees-sur-cd-au-dela-de-la-reparation-et-l-empeche-d-etre-en-mesure-d-etre-utilise-image157923473.htmlRMK4X101–La destruction des données sur un disque compact ou cd à l'aide d'un destroyer qui endommage des données sur cd au-delà de la réparation et l'empêche d'être en mesure d'être utilisé

Bandes de papiers déchiquetés et un disque de données détruites Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-bandes-de-papiers-dechiquetes-et-un-disque-de-donnees-detruites-174869773.html

Bandes de papiers déchiquetés et un disque de données détruites Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-bandes-de-papiers-dechiquetes-et-un-disque-de-donnees-detruites-174869773.htmlRMM4E051–Bandes de papiers déchiquetés et un disque de données détruites

Avec une gomme à crayon vert efface les données. Le concept de sécurité, la suppression des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avec-une-gomme-a-crayon-vert-efface-les-donnees-le-concept-de-securite-la-suppression-des-donnees-image226857662.html

Avec une gomme à crayon vert efface les données. Le concept de sécurité, la suppression des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avec-une-gomme-a-crayon-vert-efface-les-donnees-le-concept-de-securite-la-suppression-des-donnees-image226857662.htmlRFR5277A–Avec une gomme à crayon vert efface les données. Le concept de sécurité, la suppression des données

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image347961677.html

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image347961677.htmlRF2B630JN–Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m

Caricature de Angry Businessman prêt à détruire l'ordinateur de bureau en gros marteau ou marteau Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-caricature-de-angry-businessman-pret-a-detruire-l-ordinateur-de-bureau-en-gros-marteau-ou-marteau-174173178.html

Caricature de Angry Businessman prêt à détruire l'ordinateur de bureau en gros marteau ou marteau Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-caricature-de-angry-businessman-pret-a-detruire-l-ordinateur-de-bureau-en-gros-marteau-ou-marteau-174173178.htmlRFM3A7JJ–Caricature de Angry Businessman prêt à détruire l'ordinateur de bureau en gros marteau ou marteau

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745835.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745835.htmlRF2FK0RJ3–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

Une feuille de papier vierge insérée dans la déchiqueteuse pour la détruire pour plus de sécurité. Garder le concept secret. Copier l'espace Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-feuille-de-papier-vierge-inseree-dans-la-dechiqueteuse-pour-la-detruire-pour-plus-de-securite-garder-le-concept-secret-copier-l-espace-image357800069.html

Une feuille de papier vierge insérée dans la déchiqueteuse pour la détruire pour plus de sécurité. Garder le concept secret. Copier l'espace Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-feuille-de-papier-vierge-inseree-dans-la-dechiqueteuse-pour-la-detruire-pour-plus-de-securite-garder-le-concept-secret-copier-l-espace-image357800069.htmlRF2BP35HW–Une feuille de papier vierge insérée dans la déchiqueteuse pour la détruire pour plus de sécurité. Garder le concept secret. Copier l'espace

Violation de données concept comme un hacker de voler des informations confidentielles comme la cybersécurité ou il le piratage informatique idée ou phishing sur internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-donnees-concept-comme-un-hacker-de-voler-des-informations-confidentielles-comme-la-cybersecurite-ou-il-le-piratage-informatique-idee-ou-phishing-sur-internet-image328685103.html

Violation de données concept comme un hacker de voler des informations confidentielles comme la cybersécurité ou il le piratage informatique idée ou phishing sur internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/violation-de-donnees-concept-comme-un-hacker-de-voler-des-informations-confidentielles-comme-la-cybersecurite-ou-il-le-piratage-informatique-idee-ou-phishing-sur-internet-image328685103.htmlRF2A2MW5K–Violation de données concept comme un hacker de voler des informations confidentielles comme la cybersécurité ou il le piratage informatique idée ou phishing sur internet.

La perceuse électrique de la destruction d'un disque dur interne de données Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-perceuse-electrique-de-la-destruction-d-un-disque-dur-interne-de-donnees-130391614.html

La perceuse électrique de la destruction d'un disque dur interne de données Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-perceuse-electrique-de-la-destruction-d-un-disque-dur-interne-de-donnees-130391614.htmlRFHG3RRA–La perceuse électrique de la destruction d'un disque dur interne de données

Image montre les copeaux de papier, magtape shredd, certains disques compacts et certains outils Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-montre-les-copeaux-de-papier-magtape-shredd-certains-disques-compacts-et-certains-outils-77935198.html

Image montre les copeaux de papier, magtape shredd, certains disques compacts et certains outils Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-montre-les-copeaux-de-papier-magtape-shredd-certains-disques-compacts-et-certains-outils-77935198.htmlRFEEP73X–Image montre les copeaux de papier, magtape shredd, certains disques compacts et certains outils

Écriture affichant du texte Cyber Attack. Business présenter une tentative par des pirates de détruire un système informatique femme tenant une tablette par graphiques numériques et flèche montrant des données et des idées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichant-du-texte-cyber-attack-business-presenter-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-femme-tenant-une-tablette-par-graphiques-numeriques-et-fleche-montrant-des-donnees-et-des-idees-image547901821.html

Écriture affichant du texte Cyber Attack. Business présenter une tentative par des pirates de détruire un système informatique femme tenant une tablette par graphiques numériques et flèche montrant des données et des idées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichant-du-texte-cyber-attack-business-presenter-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-femme-tenant-une-tablette-par-graphiques-numeriques-et-fleche-montrant-des-donnees-et-des-idees-image547901821.htmlRF2PRB2A5–Écriture affichant du texte Cyber Attack. Business présenter une tentative par des pirates de détruire un système informatique femme tenant une tablette par graphiques numériques et flèche montrant des données et des idées.

Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-certaines-parties-de-l-ordinateur-detruit-a-disque-dur-hdd-hdd-vue-eclatee-detruire-usa-160360199.html

Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-certaines-parties-de-l-ordinateur-detruit-a-disque-dur-hdd-hdd-vue-eclatee-detruire-usa-160360199.htmlRMK8W11Y–Certaines parties de l'ordinateur détruit à disque dur (HDD HDD vue éclatée, détruire) - USA

Armé et prêt à détruire vos données. Photo d'un pirate méconnaissable tenant un clavier dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arme-et-pret-a-detruire-vos-donnees-photo-d-un-pirate-meconnaissable-tenant-un-clavier-dans-l-obscurite-image464829778.html

Armé et prêt à détruire vos données. Photo d'un pirate méconnaissable tenant un clavier dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arme-et-pret-a-detruire-vos-donnees-photo-d-un-pirate-meconnaissable-tenant-un-clavier-dans-l-obscurite-image464829778.htmlRF2J06R3E–Armé et prêt à détruire vos données. Photo d'un pirate méconnaissable tenant un clavier dans l'obscurité.

Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile, blurred motion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-perte-de-donnees-pile-de-sauvegarde-lto5-ruban-bande-dans-une-pile-blurred-motion-73963955.html

Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile, blurred motion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-perte-de-donnees-pile-de-sauvegarde-lto5-ruban-bande-dans-une-pile-blurred-motion-73963955.htmlRFE899NR–Perte de données, pile de sauvegarde LTO5 ruban bande dans une pile, blurred motion

Cercle d'acier a vu est la destruction des données, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cercle-d-acier-a-vu-est-la-destruction-des-donnees-3d-illustration-117913000.html

Cercle d'acier a vu est la destruction des données, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cercle-d-acier-a-vu-est-la-destruction-des-donnees-3d-illustration-117913000.htmlRFGRRB6G–Cercle d'acier a vu est la destruction des données, 3d illustration

Bandes de papier déchiqueté Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bandes-de-papier-dechiquete-image399195495.html

Bandes de papier déchiqueté Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bandes-de-papier-dechiquete-image399195495.htmlRF2E5CWWY–Bandes de papier déchiqueté

Disque compact rayé pour détruire les données sensibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-compact-raye-pour-detruire-les-donnees-sensibles-image568000818.html

Disque compact rayé pour détruire les données sensibles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-compact-raye-pour-detruire-les-donnees-sensibles-image568000818.htmlRM2T02JRE–Disque compact rayé pour détruire les données sensibles

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194360.html

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194360.htmlRFRJJ0PG–Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488425465.html

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488425465.htmlRF2KAHKJH–Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux,

Sacs en plastique blanc de papier déchiqueté sur le trottoir pour le recyclage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sacs-en-plastique-blanc-de-papier-dechiquete-sur-le-trottoir-pour-le-recyclage-image439121346.html

Sacs en plastique blanc de papier déchiqueté sur le trottoir pour le recyclage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sacs-en-plastique-blanc-de-papier-dechiquete-sur-le-trottoir-pour-le-recyclage-image439121346.htmlRF2GEBKN6–Sacs en plastique blanc de papier déchiqueté sur le trottoir pour le recyclage

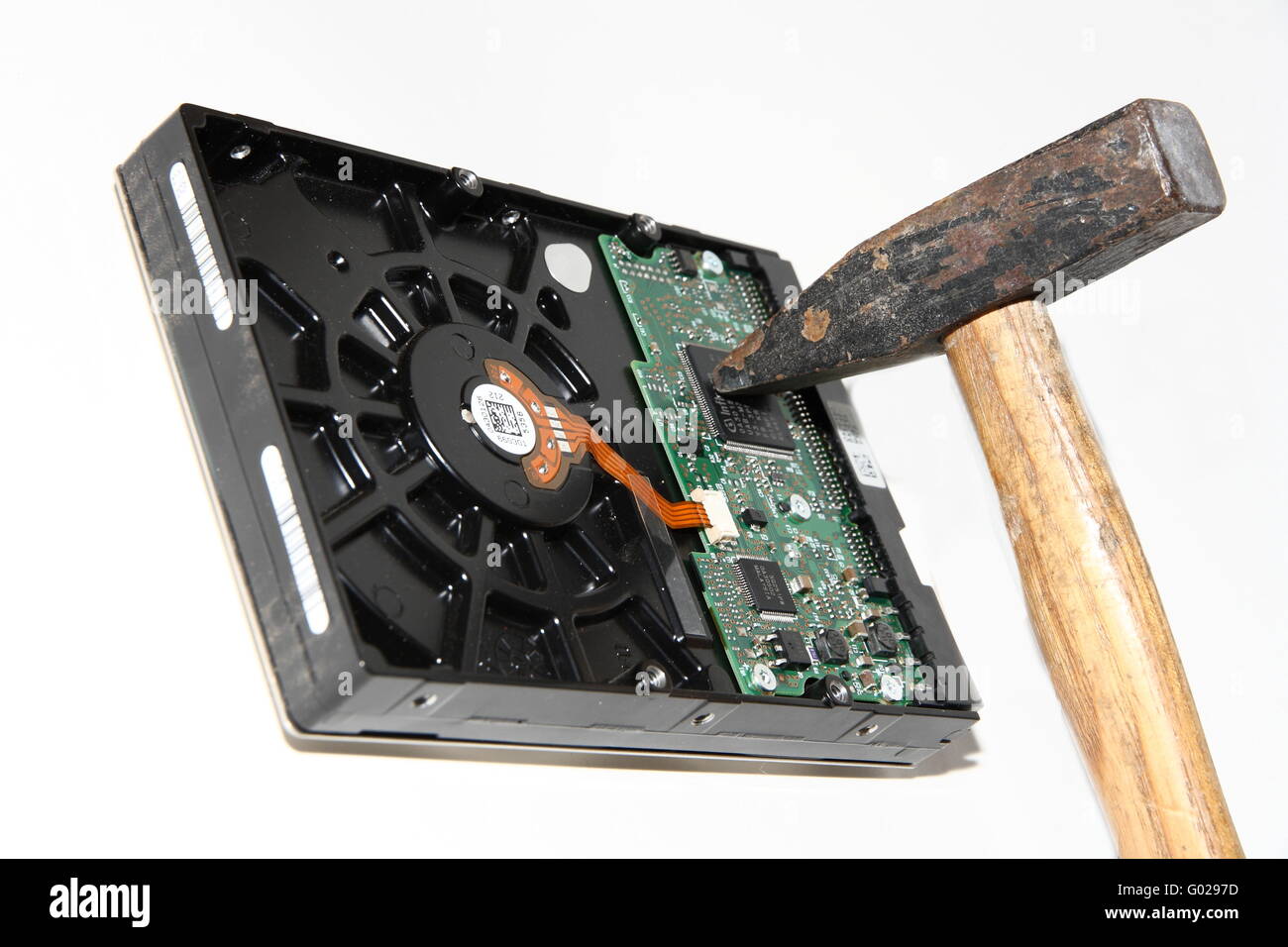

La destruction de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-destruction-de-donnees-103313377.html

La destruction de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-destruction-de-donnees-103313377.htmlRMG0297D–La destruction de données

Cd / dvd shredding en données binaires Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cd-dvd-shredding-en-donnees-binaires-72827382.html

Cd / dvd shredding en données binaires Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cd-dvd-shredding-en-donnees-binaires-72827382.htmlRFE6DG1X–Cd / dvd shredding en données binaires

RF2C735XX–Ensemble d'icônes de conception plate de concept pour la destruction, les données, la suppression, le dossier et la corbeille numérique. UX, kit de modèle de vecteur d'interface utilisateur pour la conception Web, les applications, les mobiles

Inspiration montrant le signe Cyber Attack. Photo conceptuelle tentative de destruction d'un système informatique par des pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-cyber-attack-photo-conceptuelle-tentative-de-destruction-d-un-systeme-informatique-par-des-pirates-informatiques-image547426135.html

Inspiration montrant le signe Cyber Attack. Photo conceptuelle tentative de destruction d'un système informatique par des pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-cyber-attack-photo-conceptuelle-tentative-de-destruction-d-un-systeme-informatique-par-des-pirates-informatiques-image547426135.htmlRM2PPHBHB–Inspiration montrant le signe Cyber Attack. Photo conceptuelle tentative de destruction d'un système informatique par des pirates informatiques

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745821.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745821.htmlRF2FK0RHH–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

Texte indiquant la violation des données d'inspiration. L'entreprise présente un incident de sécurité où des informations sensibles protégées ont été copiées -47380 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-indiquant-la-violation-des-donnees-d-inspiration-l-entreprise-presente-un-incident-de-securite-ou-des-informations-sensibles-protegees-ont-ete-copiees-47380-image483670768.html

Texte indiquant la violation des données d'inspiration. L'entreprise présente un incident de sécurité où des informations sensibles protégées ont été copiées -47380 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-indiquant-la-violation-des-donnees-d-inspiration-l-entreprise-presente-un-incident-de-securite-ou-des-informations-sensibles-protegees-ont-ete-copiees-47380-image483670768.htmlRF2K2W300–Texte indiquant la violation des données d'inspiration. L'entreprise présente un incident de sécurité où des informations sensibles protégées ont été copiées -47380

La suppression des données de l'ordinateur et l'effacement du code numérique à partir d'un disque dur ou un serveur de stockage de mémoire comme un concept de sécurité internet ou de piratage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-suppression-des-donnees-de-l-ordinateur-et-l-effacement-du-code-numerique-a-partir-d-un-disque-dur-ou-un-serveur-de-stockage-de-memoire-comme-un-concept-de-securite-internet-ou-de-piratage-image155093167.html

La suppression des données de l'ordinateur et l'effacement du code numérique à partir d'un disque dur ou un serveur de stockage de mémoire comme un concept de sécurité internet ou de piratage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-suppression-des-donnees-de-l-ordinateur-et-l-effacement-du-code-numerique-a-partir-d-un-disque-dur-ou-un-serveur-de-stockage-de-memoire-comme-un-concept-de-securite-internet-ou-de-piratage-image155093167.htmlRFK092WK–La suppression des données de l'ordinateur et l'effacement du code numérique à partir d'un disque dur ou un serveur de stockage de mémoire comme un concept de sécurité internet ou de piratage.

Shred, papier photo symbolique de destruction de données de fue, documentation et des données anciennes, Papierschnitzel Symbolfoto Datenvernichtung, fue, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/shred-papier-photo-symbolique-de-destruction-de-donnees-de-fue-documentation-et-des-donnees-anciennes-papierschnitzel-symbolfoto-datenvernichtung-fue-image69043610.html

Shred, papier photo symbolique de destruction de données de fue, documentation et des données anciennes, Papierschnitzel Symbolfoto Datenvernichtung, fue, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/shred-papier-photo-symbolique-de-destruction-de-donnees-de-fue-documentation-et-des-donnees-anciennes-papierschnitzel-symbolfoto-datenvernichtung-fue-image69043610.htmlRME095R6–Shred, papier photo symbolique de destruction de données de fue, documentation et des données anciennes, Papierschnitzel Symbolfoto Datenvernichtung, fue,

Ancien hammer sur le disque dur d'un ordinateur sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ancien-hammer-sur-le-disque-dur-d-un-ordinateur-sur-fond-blanc-21798469.html

Ancien hammer sur le disque dur d'un ordinateur sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ancien-hammer-sur-le-disque-dur-d-un-ordinateur-sur-fond-blanc-21798469.htmlRMB7D04N–Ancien hammer sur le disque dur d'un ordinateur sur fond blanc

Texte d'écriture Cyber Attack. Approche commerciale une tentative par des pirates de détruire un système informatique femme avec la tablette présentant des verrous numériques pour la protection des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-d-ecriture-cyber-attack-approche-commerciale-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-femme-avec-la-tablette-presentant-des-verrous-numeriques-pour-la-protection-des-donnees-image547850164.html

Texte d'écriture Cyber Attack. Approche commerciale une tentative par des pirates de détruire un système informatique femme avec la tablette présentant des verrous numériques pour la protection des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-d-ecriture-cyber-attack-approche-commerciale-une-tentative-par-des-pirates-de-detruire-un-systeme-informatique-femme-avec-la-tablette-presentant-des-verrous-numeriques-pour-la-protection-des-donnees-image547850164.htmlRF2PR8MD8–Texte d'écriture Cyber Attack. Approche commerciale une tentative par des pirates de détruire un système informatique femme avec la tablette présentant des verrous numériques pour la protection des données.

Virus informatique Computervirus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-informatique-computervirus-image8201728.html

Virus informatique Computervirus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-informatique-computervirus-image8201728.htmlRMAH48G1–Virus informatique Computervirus

La gomme se trouve sur un disque dur démonté. Concept de suppression du contenu du disque et de perte de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-gomme-se-trouve-sur-un-disque-dur-demonte-concept-de-suppression-du-contenu-du-disque-et-de-perte-de-donnees-image459846577.html

La gomme se trouve sur un disque dur démonté. Concept de suppression du contenu du disque et de perte de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-gomme-se-trouve-sur-un-disque-dur-demonte-concept-de-suppression-du-contenu-du-disque-et-de-perte-de-donnees-image459846577.htmlRF2HM3R01–La gomme se trouve sur un disque dur démonté. Concept de suppression du contenu du disque et de perte de données

Déversement de pétrole à Maurice en août 2020 vu de l'espace - contient les données Copernicus Sentinel 2020 modifiées Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deversement-de-petrole-a-maurice-en-aout-2020-vu-de-l-espace-contient-les-donnees-copernicus-sentinel-2020-modifiees-image368412516.html

Déversement de pétrole à Maurice en août 2020 vu de l'espace - contient les données Copernicus Sentinel 2020 modifiées Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deversement-de-petrole-a-maurice-en-aout-2020-vu-de-l-espace-contient-les-donnees-copernicus-sentinel-2020-modifiees-image368412516.htmlRF2CBAHWT–Déversement de pétrole à Maurice en août 2020 vu de l'espace - contient les données Copernicus Sentinel 2020 modifiées

Cercle d'acier a vu est la destruction des données, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cercle-d-acier-a-vu-est-la-destruction-des-donnees-3d-illustration-117912922.html

Cercle d'acier a vu est la destruction des données, 3d illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cercle-d-acier-a-vu-est-la-destruction-des-donnees-3d-illustration-117912922.htmlRFGRRB3P–Cercle d'acier a vu est la destruction des données, 3d illustration

Déchiqueteuse, appareil de bureau de l'information secrète. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiqueteuse-appareil-de-bureau-de-l-information-secrete-image219185515.html

Déchiqueteuse, appareil de bureau de l'information secrète. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiqueteuse-appareil-de-bureau-de-l-information-secrete-image219185515.htmlRFPMGNA3–Déchiqueteuse, appareil de bureau de l'information secrète.

RF2RRRABJ–Illustration de l'icône du vecteur de destruction du disque dur (effacement des données)

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194366.html

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194366.htmlRFRJJ0PP–Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488418281.html

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488418281.htmlRF2KAHAE1–Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux,

Un DVD déchiqueté partiellement Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-dvd-dechiquete-partiellement-95588067.html

Un DVD déchiqueté partiellement Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-dvd-dechiquete-partiellement-95588067.htmlRFFFEBFF–Un DVD déchiqueté partiellement

documents déchiquetés, s'assurer que les données sensibles sont entièrement détruites, concept de sécurité et de criminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/documents-dechiquetes-s-assurer-que-les-donnees-sensibles-sont-entierement-detruites-concept-de-securite-et-de-criminalite-image626136668.html

documents déchiquetés, s'assurer que les données sensibles sont entièrement détruites, concept de sécurité et de criminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/documents-dechiquetes-s-assurer-que-les-donnees-sensibles-sont-entierement-detruites-concept-de-securite-et-de-criminalite-image626136668.htmlRF2YAJYKT–documents déchiquetés, s'assurer que les données sensibles sont entièrement détruites, concept de sécurité et de criminalité

Puce de mémoire DIMM PC données déchiquetage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-puce-de-memoire-dimm-pc-donnees-dechiquetage-72850730.html

Puce de mémoire DIMM PC données déchiquetage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-puce-de-memoire-dimm-pc-donnees-dechiquetage-72850730.htmlRFE6EHRP–Puce de mémoire DIMM PC données déchiquetage

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image249159664.html

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image249159664.htmlRFTDA5KC–Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m

Outils pour détruire de l'information à partir du disque dur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/outils-pour-detruire-de-l-information-a-partir-du-disque-dur-image336097336.html

Outils pour détruire de l'information à partir du disque dur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/outils-pour-detruire-de-l-information-a-partir-du-disque-dur-image336097336.htmlRF2AEPFG8–Outils pour détruire de l'information à partir du disque dur

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424746160.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424746160.htmlRF2FK0T1M–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-cyber-attack-mot-ecrit-sur-une-tentative-de-dommages-par-des-pirates-informatiques-detruire-un-scientifique-de-systeme-informatique-demontrant-la-nouvelle-technologie-docteur-donnant-des-conseils-medicaux-image483258009.html

Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-cyber-attack-mot-ecrit-sur-une-tentative-de-dommages-par-des-pirates-informatiques-detruire-un-scientifique-de-systeme-informatique-demontrant-la-nouvelle-technologie-docteur-donnant-des-conseils-medicaux-image483258009.htmlRF2K268EH–Affichage conceptuel Cyber Attack. Mot écrit sur une tentative de dommages par des pirates informatiques détruire un scientifique de système informatique démontrant la nouvelle technologie, docteur donnant des conseils médicaux

RF2JPC0RY–icône de ligne de données de destruction, symbole de contour, illustration vectorielle, signe de concept

Touche de suppression noire d'un clavier sur fond jaune. Illustration du concept d'enlèvement et de destruction Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/touche-de-suppression-noire-d-un-clavier-sur-fond-jaune-illustration-du-concept-d-enlevement-et-de-destruction-image539103070.html

Touche de suppression noire d'un clavier sur fond jaune. Illustration du concept d'enlèvement et de destruction Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/touche-de-suppression-noire-d-un-clavier-sur-fond-jaune-illustration-du-concept-d-enlevement-et-de-destruction-image539103070.htmlRF2P927D2–Touche de suppression noire d'un clavier sur fond jaune. Illustration du concept d'enlèvement et de destruction

Disque dur et d'une pince sur fond noir. Périphérique de stockage ouvert avec des informations secrètes. Protection, vol ou destruction de données, PIBR, la cybercriminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-dur-et-d-une-pince-sur-fond-noir-peripherique-de-stockage-ouvert-avec-des-informations-secretes-protection-vol-ou-destruction-de-donnees-pibr-la-cybercriminalite-image185077124.html

Disque dur et d'une pince sur fond noir. Périphérique de stockage ouvert avec des informations secrètes. Protection, vol ou destruction de données, PIBR, la cybercriminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/disque-dur-et-d-une-pince-sur-fond-noir-peripherique-de-stockage-ouvert-avec-des-informations-secretes-protection-vol-ou-destruction-de-donnees-pibr-la-cybercriminalite-image185077124.htmlRFMN2YN8–Disque dur et d'une pince sur fond noir. Périphérique de stockage ouvert avec des informations secrètes. Protection, vol ou destruction de données, PIBR, la cybercriminalité.

Légende conceptuelle violation des données. Aperçu de l'entreprise incident de sécurité lorsqu'une copie d'informations sensibles protégées est effectuée -48608 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-violation-des-donnees-apercu-de-l-entreprise-incident-de-securite-lorsqu-une-copie-d-informations-sensibles-protegees-est-effectuee-48608-image483674979.html

Légende conceptuelle violation des données. Aperçu de l'entreprise incident de sécurité lorsqu'une copie d'informations sensibles protégées est effectuée -48608 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-violation-des-donnees-apercu-de-l-entreprise-incident-de-securite-lorsqu-une-copie-d-informations-sensibles-protegees-est-effectuee-48608-image483674979.htmlRF2K2W8AB–Légende conceptuelle violation des données. Aperçu de l'entreprise incident de sécurité lorsqu'une copie d'informations sensibles protégées est effectuée -48608

À la fin de gomme d'un crayon frottant sur le plateau d'ouvrir d'un disque dur d'ordinateur, la suppression des données effacement destruction évolution du concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-a-la-fin-de-gomme-d-un-crayon-frottant-sur-le-plateau-d-ouvrir-d-un-disque-dur-d-ordinateur-la-suppression-des-donnees-effacement-destruction-evolution-du-concept-21796367.html

À la fin de gomme d'un crayon frottant sur le plateau d'ouvrir d'un disque dur d'ordinateur, la suppression des données effacement destruction évolution du concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-a-la-fin-de-gomme-d-un-crayon-frottant-sur-le-plateau-d-ouvrir-d-un-disque-dur-d-ordinateur-la-suppression-des-donnees-effacement-destruction-evolution-du-concept-21796367.htmlRMB7CWDK–À la fin de gomme d'un crayon frottant sur le plateau d'ouvrir d'un disque dur d'ordinateur, la suppression des données effacement destruction évolution du concept

Destruction de données à partir de CD ou DVD dans une multitude de mousseux particules sur plaque blanche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/destruction-de-donnees-a-partir-de-cd-ou-dvd-dans-une-multitude-de-mousseux-particules-sur-plaque-blanche-image425083771.html

Destruction de données à partir de CD ou DVD dans une multitude de mousseux particules sur plaque blanche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/destruction-de-donnees-a-partir-de-cd-ou-dvd-dans-une-multitude-de-mousseux-particules-sur-plaque-blanche-image425083771.htmlRF2FKG6K7–Destruction de données à partir de CD ou DVD dans une multitude de mousseux particules sur plaque blanche

Un tas d'argent DVD ont eu un trou percé pour détruire leur lisibilité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-tas-d-argent-dvd-ont-eu-un-trou-perce-pour-detruire-leur-lisibilite-image338620982.html

Un tas d'argent DVD ont eu un trou percé pour détruire leur lisibilité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-tas-d-argent-dvd-ont-eu-un-trou-perce-pour-detruire-leur-lisibilite-image338620982.htmlRF2AJWEEE–Un tas d'argent DVD ont eu un trou percé pour détruire leur lisibilité

Disque dur cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-disque-dur-casse-18300356.html

Disque dur cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-disque-dur-casse-18300356.htmlRFB1NJ84–Disque dur cassé

Caricature de Angry Businessman détruisant par ordinateur de bureau grand marteau ou marteau Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-caricature-de-angry-businessman-detruisant-par-ordinateur-de-bureau-grand-marteau-ou-marteau-174173225.html

Caricature de Angry Businessman détruisant par ordinateur de bureau grand marteau ou marteau Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-caricature-de-angry-businessman-detruisant-par-ordinateur-de-bureau-grand-marteau-ou-marteau-174173225.htmlRFM3A7M9–Caricature de Angry Businessman détruisant par ordinateur de bureau grand marteau ou marteau

RFW71201–Déchiqueteuse pour simple icône document destrucion vector illustration

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194347.html

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194347.htmlRFRJJ0P3–Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488413698.html

Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/composants-d-entrainement-de-disque-dur-endommages-avec-disques-tete-de-lecture-ecriture-moteur-de-broche-suspension-pivot-moteur-de-bobine-vocale-vcm-bloc-e-piste-de-donnees-plateaux-image488413698.htmlRF2KAH4JA–Composants d'entraînement de disque dur endommagés avec disques, tête de lecture/écriture, moteur de broche, suspension, pivot, Moteur de bobine vocale VCM, bloc E, piste de données, plateaux,

Un DVD cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-dvd-casse-95587565.html

Un DVD cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-dvd-casse-95587565.htmlRFFFEAWH–Un DVD cassé

Les dcuments contenant des informations sensibles attendent un service de déchiquetage commerciales. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dcuments-contenant-des-informations-sensibles-attendent-un-service-de-dechiquetage-commerciales-80728081.html

Les dcuments contenant des informations sensibles attendent un service de déchiquetage commerciales. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-dcuments-contenant-des-informations-sensibles-attendent-un-service-de-dechiquetage-commerciales-80728081.htmlRMEK9DDN–Les dcuments contenant des informations sensibles attendent un service de déchiquetage commerciales.

La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-electronique-circuits-imprimes-et-des-processeurs-les-donnees-la-technologie-de-transfert-reseau-finances-176989495.html

La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-electronique-circuits-imprimes-et-des-processeurs-les-donnees-la-technologie-de-transfert-reseau-finances-176989495.htmlRFM7XFWB–La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image244861544.html

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image244861544.htmlRFT6ABB4–Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m

Détruisez le disque dur avec un marteau, un concept de sécurité, un effet flou de mouvement. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/detruisez-le-disque-dur-avec-un-marteau-un-concept-de-securite-un-effet-flou-de-mouvement-image356074646.html

Détruisez le disque dur avec un marteau, un concept de sécurité, un effet flou de mouvement. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/detruisez-le-disque-dur-avec-un-marteau-un-concept-de-securite-un-effet-flou-de-mouvement-image356074646.htmlRF2BK8GRJ–Détruisez le disque dur avec un marteau, un concept de sécurité, un effet flou de mouvement.

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745967.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424745967.htmlRF2FK0RPR–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

Imprimer, lire, détruire. Photo de studio du papier déchiqueté. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/imprimer-lire-detruire-photo-de-studio-du-papier-dechiquete-image463492921.html

Imprimer, lire, détruire. Photo de studio du papier déchiqueté. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/imprimer-lire-detruire-photo-de-studio-du-papier-dechiquete-image463492921.htmlRF2HX1WXH–Imprimer, lire, détruire. Photo de studio du papier déchiqueté.

chaîne avec cadenas autour des supports de données détruits, symbole de protection des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chaine-avec-cadenas-autour-des-supports-de-donnees-detruits-symbole-de-protection-des-donnees-image575621604.html

chaîne avec cadenas autour des supports de données détruits, symbole de protection des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chaine-avec-cadenas-autour-des-supports-de-donnees-detruits-symbole-de-protection-des-donnees-image575621604.htmlRM2TCDR6C–chaîne avec cadenas autour des supports de données détruits, symbole de protection des données

Casser un disque dur à l'aide d'un marteau miniature en acier. Concept de destruction extrême des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/casser-un-disque-dur-a-l-aide-d-un-marteau-miniature-en-acier-concept-de-destruction-extreme-des-donnees-image443531890.html

Casser un disque dur à l'aide d'un marteau miniature en acier. Concept de destruction extrême des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/casser-un-disque-dur-a-l-aide-d-un-marteau-miniature-en-acier-concept-de-destruction-extreme-des-donnees-image443531890.htmlRF2GNGHCJ–Casser un disque dur à l'aide d'un marteau miniature en acier. Concept de destruction extrême des données.

Vieux disques compacts. La sauvegarde sécurisée. L'élimination des données personnelles secrètes numérique. Jetés déchiqueté d'archivage. Périphériques de stockage obsolètes. E-déchets heap. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vieux-disques-compacts-la-sauvegarde-securisee-l-elimination-des-donnees-personnelles-secretes-numerique-jetes-dechiquete-d-archivage-peripheriques-de-stockage-obsoletes-e-dechets-heap-image331222208.html

Vieux disques compacts. La sauvegarde sécurisée. L'élimination des données personnelles secrètes numérique. Jetés déchiqueté d'archivage. Périphériques de stockage obsolètes. E-déchets heap. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vieux-disques-compacts-la-sauvegarde-securisee-l-elimination-des-donnees-personnelles-secretes-numerique-jetes-dechiquete-d-archivage-peripheriques-de-stockage-obsoletes-e-dechets-heap-image331222208.htmlRF2A6TD8G–Vieux disques compacts. La sauvegarde sécurisée. L'élimination des données personnelles secrètes numérique. Jetés déchiqueté d'archivage. Périphériques de stockage obsolètes. E-déchets heap.

Légende conceptuelle violation des données. Approche de l'entreprise incident de sécurité où les informations sensibles protégées ont été copiées -48771 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-violation-des-donnees-approche-de-l-entreprise-incident-de-securite-ou-les-informations-sensibles-protegees-ont-ete-copiees-48771-image483670718.html

Légende conceptuelle violation des données. Approche de l'entreprise incident de sécurité où les informations sensibles protégées ont été copiées -48771 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-violation-des-donnees-approche-de-l-entreprise-incident-de-securite-ou-les-informations-sensibles-protegees-ont-ete-copiees-48771-image483670718.htmlRF2K2W2X6–Légende conceptuelle violation des données. Approche de l'entreprise incident de sécurité où les informations sensibles protégées ont été copiées -48771

Déchiquetage de documents à l'aide d'un déchiqueteuse Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiquetage-de-documents-a-l-aide-d-un-dechiqueteuse-image365473378.html

Déchiquetage de documents à l'aide d'un déchiqueteuse Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiquetage-de-documents-a-l-aide-d-un-dechiqueteuse-image365473378.htmlRF2C6GN0J–Déchiquetage de documents à l'aide d'un déchiqueteuse

Coupe ciseaux un cd-rom de données archivage de sécurité concept de confidentialité information secret détruire Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-ciseaux-un-cd-rom-de-donnees-archivage-de-securite-concept-de-confidentialite-information-secret-detruire-image5594758.html

Coupe ciseaux un cd-rom de données archivage de sécurité concept de confidentialité information secret détruire Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-ciseaux-un-cd-rom-de-donnees-archivage-de-securite-concept-de-confidentialite-information-secret-detruire-image5594758.htmlRFAYKX87–Coupe ciseaux un cd-rom de données archivage de sécurité concept de confidentialité information secret détruire

La destruction des données du disque dur - photo conceptuelle. Sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-destruction-des-donnees-du-disque-dur-photo-conceptuelle-sur-fond-blanc-173012543.html

La destruction des données du disque dur - photo conceptuelle. Sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-destruction-des-donnees-du-disque-dur-photo-conceptuelle-sur-fond-blanc-173012543.htmlRFM1DB7B–La destruction des données du disque dur - photo conceptuelle. Sur fond blanc

Déchiqueter les supports pour protéger les données en de nombreux crépitements Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiqueter-les-supports-pour-proteger-les-donnees-en-de-nombreux-crepitements-image425083767.html

Déchiqueter les supports pour protéger les données en de nombreux crépitements Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dechiqueter-les-supports-pour-proteger-les-donnees-en-de-nombreux-crepitements-image425083767.htmlRF2FKG6K3–Déchiqueter les supports pour protéger les données en de nombreux crépitements

1 : un agent infectieux capable de se multiplier au sein des cellules vivantes d'un hôte vivant. 2 : un morceau de code informatique capable de se copier lui-même et des Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/1-un-agent-infectieux-capable-de-se-multiplier-au-sein-des-cellules-vivantes-d-un-hote-vivant-2-un-morceau-de-code-informatique-capable-de-se-copier-lui-meme-et-des-image603992548.html

1 : un agent infectieux capable de se multiplier au sein des cellules vivantes d'un hôte vivant. 2 : un morceau de code informatique capable de se copier lui-même et des Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/1-un-agent-infectieux-capable-de-se-multiplier-au-sein-des-cellules-vivantes-d-un-hote-vivant-2-un-morceau-de-code-informatique-capable-de-se-copier-lui-meme-et-des-image603992548.htmlRF2X2J6JC–1 : un agent infectieux capable de se multiplier au sein des cellules vivantes d'un hôte vivant. 2 : un morceau de code informatique capable de se copier lui-même et des

Un document déchiqueté avec Privé et confidentiel imprimé en rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-document-dechiquete-avec-prive-et-confidentiel-imprime-en-rouge-23366200.html

Un document déchiqueté avec Privé et confidentiel imprimé en rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-document-dechiquete-avec-prive-et-confidentiel-imprime-en-rouge-23366200.htmlRFBA0BR4–Un document déchiqueté avec Privé et confidentiel imprimé en rouge

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194351.html

Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/coupe-jusqu-ancienne-disquette-disque-avec-des-ciseaux-pour-detruire-de-l-information-image235194351.htmlRFRJJ0P7–Coupe jusqu'ancienne disquette disque avec des ciseaux pour détruire de l'information

Clé à ergots et marteaux en acier avec plateaux HDD, disque dur démonté composants endommagés, maintenance informatique, récupération, effacement de données, données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cle-a-ergots-et-marteaux-en-acier-avec-plateaux-hdd-disque-dur-demonte-composants-endommages-maintenance-informatique-recuperation-effacement-de-donnees-donnees-image488426087.html

Clé à ergots et marteaux en acier avec plateaux HDD, disque dur démonté composants endommagés, maintenance informatique, récupération, effacement de données, données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cle-a-ergots-et-marteaux-en-acier-avec-plateaux-hdd-disque-dur-demonte-composants-endommages-maintenance-informatique-recuperation-effacement-de-donnees-donnees-image488426087.htmlRF2KAHMCR–Clé à ergots et marteaux en acier avec plateaux HDD, disque dur démonté composants endommagés, maintenance informatique, récupération, effacement de données, données

Disquette d'être coupé par une paire de ciseaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-disquette-d-etre-coupe-par-une-paire-de-ciseaux-43399333.html

Disquette d'être coupé par une paire de ciseaux Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-disquette-d-etre-coupe-par-une-paire-de-ciseaux-43399333.htmlRFCEH085–Disquette d'être coupé par une paire de ciseaux

Image montre les copeaux de papier, ruban à déchiqueter et certains disques compacts Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-montre-les-copeaux-de-papier-ruban-a-dechiqueter-et-certains-disques-compacts-77935184.html

Image montre les copeaux de papier, ruban à déchiqueter et certains disques compacts Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-montre-les-copeaux-de-papier-ruban-a-dechiqueter-et-certains-disques-compacts-77935184.htmlRFEEP73C–Image montre les copeaux de papier, ruban à déchiqueter et certains disques compacts

La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-electronique-circuits-imprimes-et-des-processeurs-les-donnees-la-technologie-de-transfert-reseau-finances-176989477.html

La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-electronique-circuits-imprimes-et-des-processeurs-les-donnees-la-technologie-de-transfert-reseau-finances-176989477.htmlRFM7XFTN–La technologie électronique, circuits imprimés et des processeurs, les données, la technologie de transfert réseau finances

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image331299345.html

Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vector-set-de-bannieres-web-vertical-avec-supprimer-le-dossier-corbeille-digital-detruire-des-donnees-et-le-cloud-computing-corbeille-vector-modele-de-page-pour-le-site-web-et-m-image331299345.htmlRF2A6YYKD–Vector set de bannières web vertical avec supprimer le dossier Corbeille, digital, détruire des données et le cloud computing corbeille. Vector Modèle de page pour le site web et m

Clavier ordinateur cassé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/clavier-ordinateur-casse-sur-fond-blanc-image224845668.html

Clavier ordinateur cassé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/clavier-ordinateur-casse-sur-fond-blanc-image224845668.htmlRFR1PGXC–Clavier ordinateur cassé sur fond blanc

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424746326.html

de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/de-nombreux-disques-durs-d-ordinateur-se-trouvent-l-un-sur-l-autre-pour-detruire-des-donnees-image424746326.htmlRF2FK0T7J–de nombreux disques durs d'ordinateur se trouvent l'un sur l'autre pour détruire des données

SHRED-IT de Déchiquetage Mobile : un service confidentiel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-shred-it-de-dechiquetage-mobile-un-service-confidentiel-175158613.html

SHRED-IT de Déchiquetage Mobile : un service confidentiel. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-shred-it-de-dechiquetage-mobile-un-service-confidentiel-175158613.htmlRMM4Y4GN–SHRED-IT de Déchiquetage Mobile : un service confidentiel.

chaîne avec cadenas autour des supports de données détruits, symbole de protection des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chaine-avec-cadenas-autour-des-supports-de-donnees-detruits-symbole-de-protection-des-donnees-image575621808.html

chaîne avec cadenas autour des supports de données détruits, symbole de protection des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chaine-avec-cadenas-autour-des-supports-de-donnees-detruits-symbole-de-protection-des-donnees-image575621808.htmlRM2TCDRDM–chaîne avec cadenas autour des supports de données détruits, symbole de protection des données