Hacker computer Photos Stock & Des Images

(147,977)Filtres rapides :

Hacker computer Photos Stock & Des Images

Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-en-utilisant-l-ordinateur-portable-beaucoup-de-chiffres-sur-l-ecran-de-l-ordinateur-43138622.html

Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-en-utilisant-l-ordinateur-portable-beaucoup-de-chiffres-sur-l-ecran-de-l-ordinateur-43138622.htmlRFCE53N2–Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur.

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257969.html

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257969.htmlRFDH82JW–Concept photo d'un pirate informatique dans un hoodie

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741845.html

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741845.htmlRMC8JB3H–En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur-

Silhouette à capuchon d'un hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/silhouette-a-capuchon-d-un-hacker-image62464624.html

Silhouette à capuchon d'un hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/silhouette-a-capuchon-d-un-hacker-image62464624.htmlRFDHHE7C–Silhouette à capuchon d'un hacker

Un homme cagoulé représentant un cyber criminel, à l'aide d'un ordinateur tablette. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-cagoule-representant-un-cyber-criminel-a-l-aide-d-un-ordinateur-tablette-image63158702.html

Un homme cagoulé représentant un cyber criminel, à l'aide d'un ordinateur tablette. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-cagoule-representant-un-cyber-criminel-a-l-aide-d-un-ordinateur-tablette-image63158702.htmlRMDJN3FX–Un homme cagoulé représentant un cyber criminel, à l'aide d'un ordinateur tablette.

Dans un pirate informatique passe-montagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-dans-un-pirate-informatique-passe-montagne-75005725.html

Dans un pirate informatique passe-montagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-dans-un-pirate-informatique-passe-montagne-75005725.htmlRFEA0PFW–Dans un pirate informatique passe-montagne

Ombre de main sur clavier d'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ombre-de-main-sur-clavier-d-ordinateur-24319143.html

Ombre de main sur clavier d'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ombre-de-main-sur-clavier-d-ordinateur-24319143.htmlRMBBFR8R–Ombre de main sur clavier d'ordinateur.

L'homme l'exploitation d'un ordinateur portable avec un fond sombre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-homme-l-exploitation-d-un-ordinateur-portable-avec-un-fond-sombre-53633612.html

L'homme l'exploitation d'un ordinateur portable avec un fond sombre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-homme-l-exploitation-d-un-ordinateur-portable-avec-un-fond-sombre-53633612.htmlRFD37664–L'homme l'exploitation d'un ordinateur portable avec un fond sombre

Homme pointant aux renseignements personnels et des informations sensibles sur l'écran de l'ordinateur (l'information est fictif) Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-homme-pointant-aux-renseignements-personnels-et-des-informations-sensibles-sur-l-ecran-de-l-ordinateur-l-information-est-fictif-86398562.html

Homme pointant aux renseignements personnels et des informations sensibles sur l'écran de l'ordinateur (l'information est fictif) Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-homme-pointant-aux-renseignements-personnels-et-des-informations-sensibles-sur-l-ecran-de-l-ordinateur-l-information-est-fictif-86398562.htmlRMF0FP6X–Homme pointant aux renseignements personnels et des informations sensibles sur l'écran de l'ordinateur (l'information est fictif)

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24714925.html

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24714925.htmlRMBC5T3W–Hackmeet 2009 réunion de hackers

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64172013.html

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64172013.htmlRMDMB81H–Web, Informatique, hacker, pirate, illégal, Internet

Ordinateur Hacker confiant de concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-hacker-confiant-de-concept-124268156.html

Ordinateur Hacker confiant de concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-hacker-confiant-de-concept-124268156.htmlRFH64W8C–Ordinateur Hacker confiant de concept

Masque pirate anonyme allongé sur un clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-masque-pirate-anonyme-allonge-sur-un-clavier-d-ordinateur-77420215.html

Masque pirate anonyme allongé sur un clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-masque-pirate-anonyme-allonge-sur-un-clavier-d-ordinateur-77420215.htmlRMEDXP7K–Masque pirate anonyme allongé sur un clavier d'ordinateur

Pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-image463626409.html

Pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-image463626409.htmlRF2HX8061–Pirate informatique

Pirate Bulldog avec clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-bulldog-avec-clavier-d-ordinateur-image440891828.html

Pirate Bulldog avec clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-bulldog-avec-clavier-d-ordinateur-image440891828.htmlRF2GH8A0M–Pirate Bulldog avec clavier d'ordinateur

Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-meconnaissable-using-tablet-computer-hacker-a-capuchon-effet-glitch-numerique-130745980.html

Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-avec-meconnaissable-using-tablet-computer-hacker-a-capuchon-effet-glitch-numerique-130745980.htmlRFHGKYR8–Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique

Écran de l'ordinateur avec programme hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecran-de-l-ordinateur-avec-programme-hacker-image385667921.html

Écran de l'ordinateur avec programme hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecran-de-l-ordinateur-avec-programme-hacker-image385667921.htmlRF2DBCKA9–Écran de l'ordinateur avec programme hacker

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265106.html

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265106.htmlRFHFX2D6–Concept d'attaque avec programmeur à ordinateur

Main de Hacker avec gant en cuir et brucelles voler le mot de passe de l'ordinateur - concept de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-de-hacker-avec-gant-en-cuir-et-brucelles-voler-le-mot-de-passe-de-l-ordinateur-concept-de-securite-des-donnees-image459646937.html

Main de Hacker avec gant en cuir et brucelles voler le mot de passe de l'ordinateur - concept de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-de-hacker-avec-gant-en-cuir-et-brucelles-voler-le-mot-de-passe-de-l-ordinateur-concept-de-securite-des-donnees-image459646937.htmlRF2HKPMA1–Main de Hacker avec gant en cuir et brucelles voler le mot de passe de l'ordinateur - concept de sécurité des données

Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de fond noir isolé internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-un-masque-derriere-l-ordinateur-portable-ordinateur-portable-en-face-de-fond-noir-isole-internet-cyber-hack-attack-computer-concept-image255495725.html

Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de fond noir isolé internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-un-masque-derriere-l-ordinateur-portable-ordinateur-portable-en-face-de-fond-noir-isole-internet-cyber-hack-attack-computer-concept-image255495725.htmlRFTRJRB9–Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de fond noir isolé internet cyber hack attack computer concept

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257890.html

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257890.htmlRFDH82G2–Concept photo d'un pirate informatique dans un hoodie

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741838.html

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741838.htmlRMC8JB3A–En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur-

Hacker voler le mot de passe réseau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-voler-le-mot-de-passe-reseau-87870934.html

Hacker voler le mot de passe réseau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-voler-le-mot-de-passe-reseau-87870934.htmlRFF2XT7J–Hacker voler le mot de passe réseau

Une main gantée sur une souris d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-une-main-gantee-sur-une-souris-d-ordinateur-25314996.html

Une main gantée sur une souris d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-une-main-gantee-sur-une-souris-d-ordinateur-25314996.htmlRFBD55F0–Une main gantée sur une souris d'ordinateur

pirate de service Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-de-service-image67038156.html

pirate de service Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-de-service-image67038156.htmlRFDW1RRT–pirate de service

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-29777425.html

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-29777425.htmlRFBMCDBD–Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc

Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pirate-est-devant-son-ordinateur-chiffres-numeriques-en-arriere-plan-image424780053.html

Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pirate-est-devant-son-ordinateur-chiffres-numeriques-en-arriere-plan-image424780053.htmlRF2FK2B85–Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan

Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vos-donnees-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-dans-l-obscurite-image547970312.html

Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vos-donnees-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-dans-l-obscurite-image547970312.htmlRF2PRE5M8–Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité.

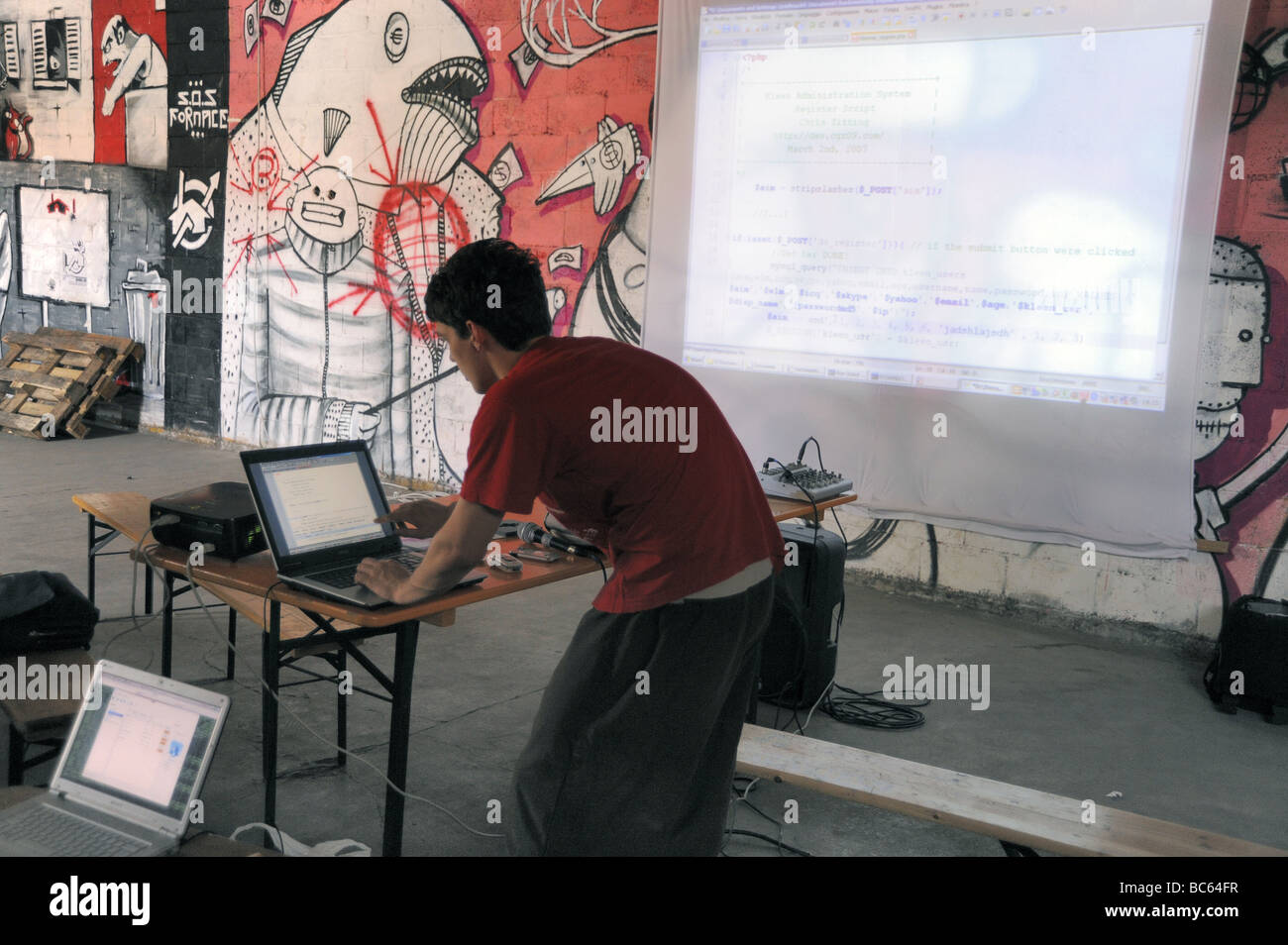

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24721531.html

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24721531.htmlRMBC64FR–Hackmeet 2009 réunion de hackers

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64170936.html

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64170936.htmlRMDMB6K4–Web, Informatique, hacker, pirate, illégal, Internet

Vous ne savez jamais qui vous regarde en ligne. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vous-ne-savez-jamais-qui-vous-regarde-en-ligne-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810540.html

Vous ne savez jamais qui vous regarde en ligne. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vous-ne-savez-jamais-qui-vous-regarde-en-ligne-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810540.htmlRF2PR6WX4–Vous ne savez jamais qui vous regarde en ligne. Photo d'un pirate craquant un code informatique dans l'obscurité.

Image de chiffres et cadenas de sécurité en ligne sur pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-chiffres-et-cadenas-de-securite-en-ligne-sur-pirate-informatique-image608765704.html

Image de chiffres et cadenas de sécurité en ligne sur pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-chiffres-et-cadenas-de-securite-en-ligne-sur-pirate-informatique-image608765704.htmlRF2XABJT8–Image de chiffres et cadenas de sécurité en ligne sur pirate informatique

Écran d'ordinateur avec un code binaire et le mot du texte, concept idéal pour hacker, de la technologie et de la sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ecran-d-ordinateur-avec-un-code-binaire-et-le-mot-du-texte-concept-ideal-pour-hacker-de-la-technologie-et-de-la-securite-en-ligne-31422809.html

Écran d'ordinateur avec un code binaire et le mot du texte, concept idéal pour hacker, de la technologie et de la sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ecran-d-ordinateur-avec-un-code-binaire-et-le-mot-du-texte-concept-ideal-pour-hacker-de-la-technologie-et-de-la-securite-en-ligne-31422809.htmlRFBR3C35–Écran d'ordinateur avec un code binaire et le mot du texte, concept idéal pour hacker, de la technologie et de la sécurité en ligne.

Réseau de l'Internet et la sécurité des données. Hacker en noir à l'aide d'un ordinateur portable hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-de-l-internet-et-la-securite-des-donnees-hacker-en-noir-a-l-aide-d-un-ordinateur-portable-hoodie-image186806370.html

Réseau de l'Internet et la sécurité des données. Hacker en noir à l'aide d'un ordinateur portable hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-de-l-internet-et-la-securite-des-donnees-hacker-en-noir-a-l-aide-d-un-ordinateur-portable-hoodie-image186806370.htmlRFMRWNC2–Réseau de l'Internet et la sécurité des données. Hacker en noir à l'aide d'un ordinateur portable hoodie

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-131171477.html

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-131171477.htmlRFHHBAFH–Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée

Écran de l'ordinateur avec programme hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecran-de-l-ordinateur-avec-programme-hacker-image385667537.html

Écran de l'ordinateur avec programme hacker Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecran-de-l-ordinateur-avec-programme-hacker-image385667537.htmlRF2DBCJTH–Écran de l'ordinateur avec programme hacker

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265105.html

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265105.htmlRFHFX2D5–Concept d'attaque avec programmeur à ordinateur

Pirate informatique. Collage avec verrou et entrez le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-collage-avec-verrou-et-entrez-le-mot-de-passe-image353124840.html

Pirate informatique. Collage avec verrou et entrez le mot de passe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-collage-avec-verrou-et-entrez-le-mot-de-passe-image353124840.htmlRF2BEE69C–Pirate informatique. Collage avec verrou et entrez le mot de passe

Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de la source verte code binaire contexte internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-un-masque-derriere-l-ordinateur-portable-ordinateur-portable-en-face-de-la-source-verte-code-binaire-contexte-internet-cyber-hack-attack-computer-concept-image255495840.html

Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de la source verte code binaire contexte internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-un-masque-derriere-l-ordinateur-portable-ordinateur-portable-en-face-de-la-source-verte-code-binaire-contexte-internet-cyber-hack-attack-computer-concept-image255495840.htmlRFTRJRFC–Hacker avec un masque derrière l'ordinateur portable ordinateur portable en face de la source verte code binaire contexte internet cyber hack attack computer concept

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257838.html

Concept photo d'un pirate informatique dans un hoodie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-photo-d-un-pirate-informatique-dans-un-hoodie-image62257838.htmlRFDH82E6–Concept photo d'un pirate informatique dans un hoodie

En informatique, hacker, siège de conspirateur, dans un appartement vide, avec un ordinateur portable. Photo symbole, de la criminalité sur Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-dans-un-appartement-vide-avec-un-ordinateur-portable-photo-symbole-de-la-criminalite-sur-internet-39741469.html

En informatique, hacker, siège de conspirateur, dans un appartement vide, avec un ordinateur portable. Photo symbole, de la criminalité sur Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-dans-un-appartement-vide-avec-un-ordinateur-portable-photo-symbole-de-la-criminalite-sur-internet-39741469.htmlRMC8JAJ5–En informatique, hacker, siège de conspirateur, dans un appartement vide, avec un ordinateur portable. Photo symbole, de la criminalité sur Internet.

Pirate informatique vol de données à partir d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-vol-de-donnees-a-partir-d-un-ordinateur-portable-78238769.html

Pirate informatique vol de données à partir d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-vol-de-donnees-a-partir-d-un-ordinateur-portable-78238769.htmlRFEF829N–Pirate informatique vol de données à partir d'un ordinateur portable

Avertissement relatif aux logiciels malveillants et à la fraude informatiques. Virus hacker Spam Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avertissement-relatif-aux-logiciels-malveillants-et-a-la-fraude-informatiques-virus-hacker-spam-image475612783.html

Avertissement relatif aux logiciels malveillants et à la fraude informatiques. Virus hacker Spam Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avertissement-relatif-aux-logiciels-malveillants-et-a-la-fraude-informatiques-virus-hacker-spam-image475612783.htmlRF2JHP0XR–Avertissement relatif aux logiciels malveillants et à la fraude informatiques. Virus hacker Spam

En colère contre l'homme d'affaires en tant que pirate informatique en fonction de vol de données de l'ordinateur portable en face de fond noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-colere-contre-l-homme-d-affaires-en-tant-que-pirate-informatique-en-fonction-de-vol-de-donnees-de-l-ordinateur-portable-en-face-de-fond-noir-148570374.html

En colère contre l'homme d'affaires en tant que pirate informatique en fonction de vol de données de l'ordinateur portable en face de fond noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-colere-contre-l-homme-d-affaires-en-tant-que-pirate-informatique-en-fonction-de-vol-de-donnees-de-l-ordinateur-portable-en-face-de-fond-noir-148570374.htmlRFJHKY0P–En colère contre l'homme d'affaires en tant que pirate informatique en fonction de vol de données de l'ordinateur portable en face de fond noir

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-30291797.html

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-30291797.htmlRFBN7WDW–Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc

Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pirate-est-devant-son-ordinateur-chiffres-numeriques-en-arriere-plan-image424775369.html

Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-pirate-est-devant-son-ordinateur-chiffres-numeriques-en-arriere-plan-image424775369.htmlRF2FK258W–Le pirate est devant son ordinateur. Chiffres numériques en arrière-plan

Le monde sinistre du piratage. Un hacker craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-monde-sinistre-du-piratage-un-hacker-craquant-un-code-informatique-dans-l-obscurite-image547970221.html

Le monde sinistre du piratage. Un hacker craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-monde-sinistre-du-piratage-un-hacker-craquant-un-code-informatique-dans-l-obscurite-image547970221.htmlRF2PRE5H1–Le monde sinistre du piratage. Un hacker craquant un code informatique dans l'obscurité.

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24713633.html

Hackmeet 2009 réunion de hackers Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hackmeet-2009-reunion-de-hackers-24713633.htmlRMBC5PDN–Hackmeet 2009 réunion de hackers

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64171678.html

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64171678.htmlRMDMB7HJ–Web, Informatique, hacker, pirate, illégal, Internet

Silhouette de l'ordinateur de piratage criminel à capuchon sur le code binaire contexte - concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/silhouette-de-l-ordinateur-de-piratage-criminel-a-capuchon-sur-le-code-binaire-contexte-concept-de-cybercriminalite-image459686521.html

Silhouette de l'ordinateur de piratage criminel à capuchon sur le code binaire contexte - concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/silhouette-de-l-ordinateur-de-piratage-criminel-a-capuchon-sur-le-code-binaire-contexte-concept-de-cybercriminalite-image459686521.htmlRF2HKTERN–Silhouette de l'ordinateur de piratage criminel à capuchon sur le code binaire contexte - concept de cybercriminalité

Serrure sur carte mère de l'ordinateur. La sécurité de l'information Protection des données Internet concept. Concept de la cyber-criminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serrure-sur-carte-mere-de-l-ordinateur-la-securite-de-l-information-protection-des-donnees-internet-concept-concept-de-la-cyber-criminalite-image262288011.html

Serrure sur carte mère de l'ordinateur. La sécurité de l'information Protection des données Internet concept. Concept de la cyber-criminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serrure-sur-carte-mere-de-l-ordinateur-la-securite-de-l-information-protection-des-donnees-internet-concept-concept-de-la-cyber-criminalite-image262288011.htmlRFW6M70Y–Serrure sur carte mère de l'ordinateur. La sécurité de l'information Protection des données Internet concept. Concept de la cyber-criminalité.

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200900.html

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200900.htmlRFH61REC–Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable

Choqué et pris un pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/choque-et-pris-un-pirate-informatique-image263691417.html

Choqué et pris un pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/choque-et-pris-un-pirate-informatique-image263691417.htmlRFW9052H–Choqué et pris un pirate informatique

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-134296741.html

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-134296741.htmlRFHPDMT5–Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-image614900974.html

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-essen-image614900974.htmlRM2XMB4D2–Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Essen

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265107.html

Concept d'attaque avec programmeur à ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-d-attaque-avec-programmeur-a-ordinateur-130265107.htmlRFHFX2D7–Concept d'attaque avec programmeur à ordinateur

Hacker avec masque à l'aide d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-avec-masque-a-l-aide-d-un-ordinateur-portable-127037063.html

Hacker avec masque à l'aide d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-avec-masque-a-l-aide-d-un-ordinateur-portable-127037063.htmlRFHAK11Y–Hacker avec masque à l'aide d'un ordinateur portable

Hacker avec masque rougeoyants rouges derrière notebook pc portable en face de la source bleue en arrière-plan de code binaire internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-masque-rougeoyants-rouges-derriere-notebook-pc-portable-en-face-de-la-source-bleue-en-arriere-plan-de-code-binaire-internet-cyber-hack-attack-computer-concept-image255495787.html

Hacker avec masque rougeoyants rouges derrière notebook pc portable en face de la source bleue en arrière-plan de code binaire internet cyber hack attack computer concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-masque-rougeoyants-rouges-derriere-notebook-pc-portable-en-face-de-la-source-bleue-en-arriere-plan-de-code-binaire-internet-cyber-hack-attack-computer-concept-image255495787.htmlRFTRJRDF–Hacker avec masque rougeoyants rouges derrière notebook pc portable en face de la source bleue en arrière-plan de code binaire internet cyber hack attack computer concept

Rouble russe et billets en dollars US et les données informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-rouble-russe-et-billets-en-dollars-us-et-les-donnees-informatiques-130772411.html

Rouble russe et billets en dollars US et les données informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-rouble-russe-et-billets-en-dollars-us-et-les-donnees-informatiques-130772411.htmlRFHGN5F7–Rouble russe et billets en dollars US et les données informatiques

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741852.html

En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur- Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-en-informatique-hacker-siege-de-conspirateur-a-l-exterieur-en-face-d-un-immeuble-de-bureaux-avec-un-ordinateur-portable-photo-symbole-ordinateur-39741852.htmlRMC8JB3T–En informatique, hacker, siège de conspirateur, à l'extérieur, en face d'un immeuble de bureaux, avec un ordinateur portable. Photo symbole, ordinateur-

Pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-image182366704.html

Pirate informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-informatique-image182366704.htmlRFMGKEGG–Pirate informatique

Pirate avec un téléphone mobile et le clavier de l'ordinateur allumé Le fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-un-telephone-mobile-et-le-clavier-de-l-ordinateur-allume-le-fond-blanc-image393948927.html

Pirate avec un téléphone mobile et le clavier de l'ordinateur allumé Le fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-un-telephone-mobile-et-le-clavier-de-l-ordinateur-allume-le-fond-blanc-image393948927.htmlRF2DTWWTF–Pirate avec un téléphone mobile et le clavier de l'ordinateur allumé Le fond blanc

Pirate informatique en colère en fonction de vol de données de l'ordinateur portable en face de fond noir et bleu Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-en-colere-en-fonction-de-vol-de-donnees-de-l-ordinateur-portable-en-face-de-fond-noir-et-bleu-148570371.html

Pirate informatique en colère en fonction de vol de données de l'ordinateur portable en face de fond noir et bleu Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-en-colere-en-fonction-de-vol-de-donnees-de-l-ordinateur-portable-en-face-de-fond-noir-et-bleu-148570371.htmlRFJHKY0K–Pirate informatique en colère en fonction de vol de données de l'ordinateur portable en face de fond noir et bleu

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-29777429.html

Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-portrait-de-l-homme-attaque-informatique-hacker-studio-isole-sur-fond-blanc-29777429.htmlRFBMCDBH–Portrait de l'homme attaque informatique hacker studio isolé sur fond blanc

Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vos-donnees-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-dans-l-obscurite-image478618673.html

Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vos-donnees-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-dans-l-obscurite-image478618673.htmlRF2JPJY01–Vos données sont toujours en danger. Un pirate méconnaissable utilisant un ordinateur dans l'obscurité.

Vous avez été piraté. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vous-avez-ete-pirate-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810558.html

Vous avez été piraté. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vous-avez-ete-pirate-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810558.htmlRF2PR6WXP–Vous avez été piraté. Photo d'un pirate craquant un code informatique dans l'obscurité.

Masse à capuchon de pirate informatique sans visage inconnu et cyber-criminels avec une carte du monde de l'utilisation d'internet et le code binaire Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masse-a-capuchon-de-pirate-informatique-sans-visage-inconnu-et-cyber-criminels-avec-une-carte-du-monde-de-l-utilisation-d-internet-et-le-code-binaire-image152011577.html

Masse à capuchon de pirate informatique sans visage inconnu et cyber-criminels avec une carte du monde de l'utilisation d'internet et le code binaire Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masse-a-capuchon-de-pirate-informatique-sans-visage-inconnu-et-cyber-criminels-avec-une-carte-du-monde-de-l-utilisation-d-internet-et-le-code-binaire-image152011577.htmlRFJR8M8W–Masse à capuchon de pirate informatique sans visage inconnu et cyber-criminels avec une carte du monde de l'utilisation d'internet et le code binaire

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64172398.html

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64172398.htmlRMDMB8FA–Web, Informatique, hacker, pirate, illégal, Internet

Hacker homme faisant une attaque d'ordinateur de commencer à taper sur le clavier d'ordinateur portable et de casser le mot de passe. Homme s'engageant dans le piratage de systèmes de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-homme-faisant-une-attaque-d-ordinateur-de-commencer-a-taper-sur-le-clavier-d-ordinateur-portable-et-de-casser-le-mot-de-passe-homme-s-engageant-dans-le-piratage-de-systemes-de-securite-image466924737.html

Hacker homme faisant une attaque d'ordinateur de commencer à taper sur le clavier d'ordinateur portable et de casser le mot de passe. Homme s'engageant dans le piratage de systèmes de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-homme-faisant-une-attaque-d-ordinateur-de-commencer-a-taper-sur-le-clavier-d-ordinateur-portable-et-de-casser-le-mot-de-passe-homme-s-engageant-dans-le-piratage-de-systemes-de-securite-image466924737.htmlRF2J3J77D–Hacker homme faisant une attaque d'ordinateur de commencer à taper sur le clavier d'ordinateur portable et de casser le mot de passe. Homme s'engageant dans le piratage de systèmes de sécurité

Informatic hacker homme codant un virus Internet pour attaquer le système de cyber sécurité dactylographiant avec ordinateur portable, à l'arrière-plan beaucoup d'écrans de pc avec code de données. Concept de cybersécurité. Photo de haute qualité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/informatic-hacker-homme-codant-un-virus-internet-pour-attaquer-le-systeme-de-cyber-securite-dactylographiant-avec-ordinateur-portable-a-l-arriere-plan-beaucoup-d-ecrans-de-pc-avec-code-de-donnees-concept-de-cybersecurite-photo-de-haute-qualite-image503392897.html

Informatic hacker homme codant un virus Internet pour attaquer le système de cyber sécurité dactylographiant avec ordinateur portable, à l'arrière-plan beaucoup d'écrans de pc avec code de données. Concept de cybersécurité. Photo de haute qualité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/informatic-hacker-homme-codant-un-virus-internet-pour-attaquer-le-systeme-de-cyber-securite-dactylographiant-avec-ordinateur-portable-a-l-arriere-plan-beaucoup-d-ecrans-de-pc-avec-code-de-donnees-concept-de-cybersecurite-photo-de-haute-qualite-image503392897.htmlRM2M6YENN–Informatic hacker homme codant un virus Internet pour attaquer le système de cyber sécurité dactylographiant avec ordinateur portable, à l'arrière-plan beaucoup d'écrans de pc avec code de données. Concept de cybersécurité. Photo de haute qualité

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200892.html

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200892.htmlRFH61RE4–Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable

Examiner le code de technicien informatique femme Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-examiner-le-code-de-technicien-informatique-femme-26586074.html

Examiner le code de technicien informatique femme Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-examiner-le-code-de-technicien-informatique-femme-26586074.htmlRMBF72PJ–Examiner le code de technicien informatique femme

Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque à un accès sécurisé à voler des données sur internet, l'écran de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuchon-dans-une-piece-sombre-l-execution-d-une-cyber-attaque-a-un-acces-securise-a-voler-des-donnees-sur-internet-l-ecran-de-l-ordinateur-portable-image159002816.html

Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque à un accès sécurisé à voler des données sur internet, l'écran de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuchon-dans-une-piece-sombre-l-execution-d-une-cyber-attaque-a-un-acces-securise-a-voler-des-donnees-sur-internet-l-ecran-de-l-ordinateur-portable-image159002816.htmlRFK6K5M0–Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque à un accès sécurisé à voler des données sur internet, l'écran de l'ordinateur portable

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Cologne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-cologne-image614900971.html

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Cologne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-cologne-image614900971.htmlRM2XMB4CY–Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Cologne

Pirate informatique professionnel vol de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-professionnel-vol-de-donnees-171003612.html

Pirate informatique professionnel vol de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pirate-informatique-professionnel-vol-de-donnees-171003612.htmlRFKX5TRT–Pirate informatique professionnel vol de données

Close up de hacker dans le capot à l'écran d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/close-up-de-hacker-dans-le-capot-a-l-ecran-d-ordinateur-image187030862.html

Close up de hacker dans le capot à l'écran d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/close-up-de-hacker-dans-le-capot-a-l-ecran-d-ordinateur-image187030862.htmlRFMT7YNJ–Close up de hacker dans le capot à l'écran d'ordinateur

hacker avec bitcoins derrière ordinateur portable en face de bleu source code binaire arrière-plan internet cyber hack attaque crypto monnaie ordinateur blockchain Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-bitcoins-derriere-ordinateur-portable-en-face-de-bleu-source-code-binaire-arriere-plan-internet-cyber-hack-attaque-crypto-monnaie-ordinateur-blockchain-image397451513.html

hacker avec bitcoins derrière ordinateur portable en face de bleu source code binaire arrière-plan internet cyber hack attaque crypto monnaie ordinateur blockchain Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-bitcoins-derriere-ordinateur-portable-en-face-de-bleu-source-code-binaire-arriere-plan-internet-cyber-hack-attaque-crypto-monnaie-ordinateur-blockchain-image397451513.htmlRF2E2HDCW–hacker avec bitcoins derrière ordinateur portable en face de bleu source code binaire arrière-plan internet cyber hack attaque crypto monnaie ordinateur blockchain

Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/anonyme-hacker-commet-la-cybercriminalite-avec-ordinateur-portable-en-main-une-hache-est-retenue-pour-symboliser-l-intrusion-de-force-de-systemes-informatiques-pour-exploiter-image465940404.html

Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/anonyme-hacker-commet-la-cybercriminalite-avec-ordinateur-portable-en-main-une-hache-est-retenue-pour-symboliser-l-intrusion-de-force-de-systemes-informatiques-pour-exploiter-image465940404.htmlRF2J21BMM–Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter.

Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-piratage-informatique-cybercriminalite-cyberattaque-pirate-avec-ordinateur-portable-dans-une-station-de-metro-image448977645.html

Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-piratage-informatique-cybercriminalite-cyberattaque-pirate-avec-ordinateur-portable-dans-une-station-de-metro-image448977645.htmlRM2H2CKFW–Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro,

Homme avec des problèmes d'ordinateur en face d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-avec-des-problemes-d-ordinateur-en-face-d-un-ordinateur-portable-image444246146.html

Homme avec des problèmes d'ordinateur en face d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-avec-des-problemes-d-ordinateur-en-face-d-un-ordinateur-portable-image444246146.htmlRF2GPN4DP–Homme avec des problèmes d'ordinateur en face d'un ordinateur portable

Hacker surpris avec un téléphone portable et le clavier de l'ordinateur Sur le fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-surpris-avec-un-telephone-portable-et-le-clavier-de-l-ordinateur-sur-le-fond-blanc-image391420501.html

Hacker surpris avec un téléphone portable et le clavier de l'ordinateur Sur le fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-surpris-avec-un-telephone-portable-et-le-clavier-de-l-ordinateur-sur-le-fond-blanc-image391420501.htmlRF2DMPMRH–Hacker surpris avec un téléphone portable et le clavier de l'ordinateur Sur le fond blanc

Effectuez un zoom avant sur un arrière-plan de code binaire rouge. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/effectuez-un-zoom-avant-sur-un-arriere-plan-de-code-binaire-rouge-image463148523.html

Effectuez un zoom avant sur un arrière-plan de code binaire rouge. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/effectuez-un-zoom-avant-sur-un-arriere-plan-de-code-binaire-rouge-image463148523.htmlRF2HWE6JK–Effectuez un zoom avant sur un arrière-plan de code binaire rouge.

Business man portrait hacker attaque informatique studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-business-man-portrait-hacker-attaque-informatique-studio-isole-sur-fond-blanc-30291761.html

Business man portrait hacker attaque informatique studio isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-business-man-portrait-hacker-attaque-informatique-studio-isole-sur-fond-blanc-30291761.htmlRFBN7WCH–Business man portrait hacker attaque informatique studio isolé sur fond blanc

Tout sur l'information. Un jeune hacker craquant un code informatique dans le noir. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tout-sur-l-information-un-jeune-hacker-craquant-un-code-informatique-dans-le-noir-image479418707.html

Tout sur l'information. Un jeune hacker craquant un code informatique dans le noir. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/tout-sur-l-information-un-jeune-hacker-craquant-un-code-informatique-dans-le-noir-image479418707.htmlRF2JRYBCK–Tout sur l'information. Un jeune hacker craquant un code informatique dans le noir.

HES a tout accès. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hes-a-tout-acces-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810548.html

HES a tout accès. Photo d'un pirate craquant un code informatique dans l'obscurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hes-a-tout-acces-photo-d-un-pirate-craquant-un-code-informatique-dans-l-obscurite-image547810548.htmlRF2PR6WXC–HES a tout accès. Photo d'un pirate craquant un code informatique dans l'obscurité.

Jeunes adultes à tête homme assis à la table avec clavier en face de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-jeunes-adultes-a-tete-homme-assis-a-la-table-avec-clavier-en-face-de-l-ordinateur-54887938.html

Jeunes adultes à tête homme assis à la table avec clavier en face de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-jeunes-adultes-a-tete-homme-assis-a-la-table-avec-clavier-en-face-de-l-ordinateur-54887938.htmlRFD58A3E–Jeunes adultes à tête homme assis à la table avec clavier en face de l'ordinateur

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64171178.html

Web, Informatique, hacker, pirate, illégal, Internet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/web-informatique-hacker-pirate-illegal-internet-image64171178.htmlRMDMB6YP–Web, Informatique, hacker, pirate, illégal, Internet

Cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-77170872.html

Cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cyber-attaque-77170872.htmlRFEDFC6G–Cyber-attaque

Deux écrans d'ordinateur avec données codées sur les écrans Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deux-ecrans-d-ordinateur-avec-donnees-codees-sur-les-ecrans-image434249667.html

Deux écrans d'ordinateur avec données codées sur les écrans Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/deux-ecrans-d-ordinateur-avec-donnees-codees-sur-les-ecrans-image434249667.htmlRF2G6DNTK–Deux écrans d'ordinateur avec données codées sur les écrans

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200893.html

Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-vue-arriere-d-un-hacker-le-port-d-un-hoodie-et-vol-d-un-mot-de-passe-sur-un-ecran-d-ordinateur-portable-124200893.htmlRFH61RE5–Vue arrière d'un hacker le port d'un hoodie et vol d'un mot de passe sur un écran d'ordinateur portable

Une attaque nucléaire, des attaques de missiles, de sabotage, d'armes atomiques. Explosion des charges nucléaires. Groupe armé. Les pirates informatiques. La piraterie internationale. Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-attaque-nucleaire-des-attaques-de-missiles-de-sabotage-d-armes-atomiques-explosion-des-charges-nucleaires-groupe-arme-les-pirates-informatiques-la-piraterie-internationale-ordinateur-image246112931.html

Une attaque nucléaire, des attaques de missiles, de sabotage, d'armes atomiques. Explosion des charges nucléaires. Groupe armé. Les pirates informatiques. La piraterie internationale. Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-attaque-nucleaire-des-attaques-de-missiles-de-sabotage-d-armes-atomiques-explosion-des-charges-nucleaires-groupe-arme-les-pirates-informatiques-la-piraterie-internationale-ordinateur-image246112931.htmlRFT8BBFF–Une attaque nucléaire, des attaques de missiles, de sabotage, d'armes atomiques. Explosion des charges nucléaires. Groupe armé. Les pirates informatiques. La piraterie internationale. Ordinateur

hacker en masque blanc avec ordinateur et serveur, ville éclairée en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-en-masque-blanc-avec-ordinateur-et-serveur-ville-eclairee-en-arriere-plan-image552184894.html

hacker en masque blanc avec ordinateur et serveur, ville éclairée en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-en-masque-blanc-avec-ordinateur-et-serveur-ville-eclairee-en-arriere-plan-image552184894.htmlRF2R2A5D2–hacker en masque blanc avec ordinateur et serveur, ville éclairée en arrière-plan

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Berlin Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-berlin-image614937357.html

Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Berlin Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-cyberattaque-criminalite-informatique-cybercriminalite-pirates-informatiques-attaquent-l-infrastructure-informatique-d-une-ville-berlin-image614937357.htmlRM2XMCPTD–Image symbolique cyberattaque, criminalité informatique, cybercriminalité, pirates informatiques attaquent l'infrastructure INFORMATIQUE d'une ville, Berlin

Masque facial blanc et clavier d'ordinateur sur fond noir. Pirate informatique, piratage informatique, cybercriminalité, escroquerie ou concept de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masque-facial-blanc-et-clavier-d-ordinateur-sur-fond-noir-pirate-informatique-piratage-informatique-cybercriminalite-escroquerie-ou-concept-de-securite-en-ligne-image487308256.html

Masque facial blanc et clavier d'ordinateur sur fond noir. Pirate informatique, piratage informatique, cybercriminalité, escroquerie ou concept de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/masque-facial-blanc-et-clavier-d-ordinateur-sur-fond-noir-pirate-informatique-piratage-informatique-cybercriminalite-escroquerie-ou-concept-de-securite-en-ligne-image487308256.htmlRF2K8PPJ8–Masque facial blanc et clavier d'ordinateur sur fond noir. Pirate informatique, piratage informatique, cybercriminalité, escroquerie ou concept de sécurité en ligne.

Hacker des problèmes pour l'ordinateur contre les cyberattaques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-des-problemes-pour-l-ordinateur-contre-les-cyberattaques-image208026978.html

Hacker des problèmes pour l'ordinateur contre les cyberattaques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-des-problemes-pour-l-ordinateur-contre-les-cyberattaques-image208026978.htmlRFP2CCEX–Hacker des problèmes pour l'ordinateur contre les cyberattaques

hacker avec masque bitcoin derrière l'ordinateur portable à l'avant de code binaire source bleu arrière-plan cyber hack attaque blocage de la devise crypto Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-masque-bitcoin-derriere-l-ordinateur-portable-a-l-avant-de-code-binaire-source-bleu-arriere-plan-cyber-hack-attaque-blocage-de-la-devise-crypto-image397451522.html

hacker avec masque bitcoin derrière l'ordinateur portable à l'avant de code binaire source bleu arrière-plan cyber hack attaque blocage de la devise crypto Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-avec-masque-bitcoin-derriere-l-ordinateur-portable-a-l-avant-de-code-binaire-source-bleu-arriere-plan-cyber-hack-attaque-blocage-de-la-devise-crypto-image397451522.htmlRF2E2HDD6–hacker avec masque bitcoin derrière l'ordinateur portable à l'avant de code binaire source bleu arrière-plan cyber hack attaque blocage de la devise crypto

Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/anonyme-hacker-commet-la-cybercriminalite-avec-ordinateur-portable-en-main-une-hache-est-retenue-pour-symboliser-l-intrusion-de-force-de-systemes-informatiques-pour-exploiter-image465940424.html

Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/anonyme-hacker-commet-la-cybercriminalite-avec-ordinateur-portable-en-main-une-hache-est-retenue-pour-symboliser-l-intrusion-de-force-de-systemes-informatiques-pour-exploiter-image465940424.htmlRF2J21BNC–Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter.

Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-piratage-informatique-cybercriminalite-cyberattaque-pirate-avec-ordinateur-portable-dans-une-station-de-metro-image448977636.html

Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro, Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-symbolique-piratage-informatique-cybercriminalite-cyberattaque-pirate-avec-ordinateur-portable-dans-une-station-de-metro-image448977636.htmlRM2H2CKFG–Image symbolique piratage informatique, cybercriminalité, cyberattaque, pirate avec ordinateur portable dans une station de métro,

Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-code-malveillant-dans-l-ecran-de-l-ordinateur-cybersecurite-confidentialite-ou-cyberattaque-programmeur-ou-fraude-criminelle-ecrivant-un-logiciel-de-virus-image569522467.html

Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-avec-code-malveillant-dans-l-ecran-de-l-ordinateur-cybersecurite-confidentialite-ou-cyberattaque-programmeur-ou-fraude-criminelle-ecrivant-un-logiciel-de-virus-image569522467.htmlRF2T2FYM3–Pirate avec code malveillant dans l'écran de l'ordinateur. Cybersécurité, confidentialité ou cyberattaque. Programmeur ou fraude criminelle écrivant un logiciel de virus.

Les jeunes Il male student lire ses codes HTML projetées sur un écran holographique virtuelle avec son ordinateur portable sur le bureau. La pensée et l'accent travaillant de nuit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-jeunes-il-male-student-lire-ses-codes-html-projetees-sur-un-ecran-holographique-virtuelle-avec-son-ordinateur-portable-sur-le-bureau-la-pensee-et-l-accent-travaillant-de-nuit-image328792046.html

Les jeunes Il male student lire ses codes HTML projetées sur un écran holographique virtuelle avec son ordinateur portable sur le bureau. La pensée et l'accent travaillant de nuit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-jeunes-il-male-student-lire-ses-codes-html-projetees-sur-un-ecran-holographique-virtuelle-avec-son-ordinateur-portable-sur-le-bureau-la-pensee-et-l-accent-travaillant-de-nuit-image328792046.htmlRF2A2WNH2–Les jeunes Il male student lire ses codes HTML projetées sur un écran holographique virtuelle avec son ordinateur portable sur le bureau. La pensée et l'accent travaillant de nuit