Piratage de sécurité Photos Stock & Des Images

(74,983)Filtres rapides :

Piratage de sécurité Photos Stock & Des Images

Un pirate tapant sur un clavier Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-tapant-sur-un-clavier-image537491375.html

Un pirate tapant sur un clavier Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-tapant-sur-un-clavier-image537491375.htmlRM2P6CRMF–Un pirate tapant sur un clavier

Mains porter des gants blancs en caoutchouc chirurgicale tapant à l'aide d'un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mains-porter-des-gants-blancs-en-caoutchouc-chirurgicale-tapant-a-l-aide-d-un-ordinateur-31746578.html

Mains porter des gants blancs en caoutchouc chirurgicale tapant à l'aide d'un ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mains-porter-des-gants-blancs-en-caoutchouc-chirurgicale-tapant-a-l-aide-d-un-ordinateur-31746578.htmlRMBRJ52A–Mains porter des gants blancs en caoutchouc chirurgicale tapant à l'aide d'un ordinateur

RFRTX39A–Set d'icones cyber protection et sécurité de l'Internet. Technologes de sécurité numérique. Ligne vectorielle d'icônes. Avc. modifiable EPS 10

RFKCC9R8–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône d'affichage virtuel sur la sécurité

Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/smartphone-avec-mots-ransomware-et-bitcoins-flous-et-logo-kaseya-sur-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-etats-unis-image434357129.html

Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/smartphone-avec-mots-ransomware-et-bitcoins-flous-et-logo-kaseya-sur-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-etats-unis-image434357129.htmlRF2G6JJXH–Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis

un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-mot-de-passe-expose-au-milieu-d-un-code-informatique-binaire-la-securite-des-donnees-et-le-concept-de-cybercriminalite-image344518371.html

un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-mot-de-passe-expose-au-milieu-d-un-code-informatique-binaire-la-securite-des-donnees-et-le-concept-de-cybercriminalite-image344518371.htmlRF2B0E4KF–un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité

Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-escroquerie-ou-fraude-de-donnees-telephoniques-cyber-hacker-ou-scammer-en-ligne-protection-antivirus-contre-les-logiciels-espions-les-ransomware-le-phishing-et-la-cybersecurite-image505586531.html

Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-escroquerie-ou-fraude-de-donnees-telephoniques-cyber-hacker-ou-scammer-en-ligne-protection-antivirus-contre-les-logiciels-espions-les-ransomware-le-phishing-et-la-cybersecurite-image505586531.htmlRF2MAFCNR–Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité.

Piratage du système avec message d'information. Arrière-plan avec un code Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-du-systeme-avec-message-d-information-arriere-plan-avec-un-code-image460634841.html

Piratage du système avec message d'information. Arrière-plan avec un code Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/piratage-du-systeme-avec-message-d-information-arriere-plan-avec-un-code-image460634841.htmlRF2HNBMC9–Piratage du système avec message d'information. Arrière-plan avec un code

Globe en verre avec continents numérique binaire isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-globe-en-verre-avec-continents-numerique-binaire-isole-sur-un-fond-blanc-101927023.html

Globe en verre avec continents numérique binaire isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-globe-en-verre-avec-continents-numerique-binaire-isole-sur-un-fond-blanc-101927023.htmlRFFWR4XR–Globe en verre avec continents numérique binaire isolé sur un fond blanc.

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910255.html

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910255.htmlRFTYGR4F–Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust

programmeur de code serveur homme cyber sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programmeur-de-code-serveur-homme-cyber-securite-image485135955.html

programmeur de code serveur homme cyber sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programmeur-de-code-serveur-homme-cyber-securite-image485135955.htmlRF2K57RT3–programmeur de code serveur homme cyber sécurité

Focus sélectif de miniature sur smart phone avec fermoir de chaîne,abstract background pour solution à la sécurité smart phone forme non propriétaire. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-focus-selectif-de-miniature-sur-smart-phone-avec-fermoir-de-chaine-abstract-background-pour-solution-a-la-securite-smart-phone-forme-non-proprietaire-133953402.html

Focus sélectif de miniature sur smart phone avec fermoir de chaîne,abstract background pour solution à la sécurité smart phone forme non propriétaire. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-focus-selectif-de-miniature-sur-smart-phone-avec-fermoir-de-chaine-abstract-background-pour-solution-a-la-securite-smart-phone-forme-non-proprietaire-133953402.htmlRFHNX2X2–Focus sélectif de miniature sur smart phone avec fermoir de chaîne,abstract background pour solution à la sécurité smart phone forme non propriétaire.

Flèche avec Hack Sécurité mots casser mur de briques. Concept 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-fleche-avec-hack-securite-mots-casser-mur-de-briques-concept-3d-illustration-143541920.html

Flèche avec Hack Sécurité mots casser mur de briques. Concept 3D illustration. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-fleche-avec-hack-securite-mots-casser-mur-de-briques-concept-3d-illustration-143541920.htmlRFJ9EW54–Flèche avec Hack Sécurité mots casser mur de briques. Concept 3D illustration.

Un homme d'affaires sur un verrou cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-homme-d-affaires-sur-un-verrou-casse-103833509.html

Un homme d'affaires sur un verrou cassé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-un-homme-d-affaires-sur-un-verrou-casse-103833509.htmlRFG0X0KH–Un homme d'affaires sur un verrou cassé

Un homme inquiet devant un ordinateur portable avec la main sur la tête regardant l'écran avec une expression stressée et inquiète. Mauvais problèmes au travail. Piratage de sécurité en ligne. . Travail intelligent des gens modernes à l'intérieur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-inquiet-devant-un-ordinateur-portable-avec-la-main-sur-la-tete-regardant-l-ecran-avec-une-expression-stressee-et-inquiete-mauvais-problemes-au-travail-piratage-de-securite-en-ligne-travail-intelligent-des-gens-modernes-a-l-interieur-image602765546.html

Un homme inquiet devant un ordinateur portable avec la main sur la tête regardant l'écran avec une expression stressée et inquiète. Mauvais problèmes au travail. Piratage de sécurité en ligne. . Travail intelligent des gens modernes à l'intérieur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-inquiet-devant-un-ordinateur-portable-avec-la-main-sur-la-tete-regardant-l-ecran-avec-une-expression-stressee-et-inquiete-mauvais-problemes-au-travail-piratage-de-securite-en-ligne-travail-intelligent-des-gens-modernes-a-l-interieur-image602765546.htmlRF2X0J9GX–Un homme inquiet devant un ordinateur portable avec la main sur la tête regardant l'écran avec une expression stressée et inquiète. Mauvais problèmes au travail. Piratage de sécurité en ligne. . Travail intelligent des gens modernes à l'intérieur

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.html

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.htmlRFHHEJGM–Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques

WhatsApp Messenger sur un Smartphone, WhatsApp permet aux utilisateurs de chiffrer leurs messages et appels pour la vie privée. Il est administré par Facebook et fondée en 2009 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/whatsapp-messenger-sur-un-smartphone-whatsapp-permet-aux-utilisateurs-de-chiffrer-leurs-messages-et-appels-pour-la-vie-privee-il-est-administre-par-facebook-et-fondee-en-2009-image246486915.html

WhatsApp Messenger sur un Smartphone, WhatsApp permet aux utilisateurs de chiffrer leurs messages et appels pour la vie privée. Il est administré par Facebook et fondée en 2009 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/whatsapp-messenger-sur-un-smartphone-whatsapp-permet-aux-utilisateurs-de-chiffrer-leurs-messages-et-appels-pour-la-vie-privee-il-est-administre-par-facebook-et-fondee-en-2009-image246486915.htmlRMT90CG3–WhatsApp Messenger sur un Smartphone, WhatsApp permet aux utilisateurs de chiffrer leurs messages et appels pour la vie privée. Il est administré par Facebook et fondée en 2009

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142373107.html

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142373107.htmlRFJ7HJ9R–Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept.

Concept de sécurité. Mot Hack sur le bouton du clavier de l'ordinateur. rendu 3d Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-mot-hack-sur-le-bouton-du-clavier-de-l-ordinateur-rendu-3d-image383241125.html

Concept de sécurité. Mot Hack sur le bouton du clavier de l'ordinateur. rendu 3d Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-mot-hack-sur-le-bouton-du-clavier-de-l-ordinateur-rendu-3d-image383241125.htmlRF2D7E3Y1–Concept de sécurité. Mot Hack sur le bouton du clavier de l'ordinateur. rendu 3d

Attaque de hacker. Hacker anonyme et sans visage. Hacker homme avec ordinateur portable attaque au système de réseau de serveur en ligne dans le hack de sécurité Internet de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-hacker-hacker-anonyme-et-sans-visage-hacker-homme-avec-ordinateur-portable-attaque-au-systeme-de-reseau-de-serveur-en-ligne-dans-le-hack-de-securite-internet-de-donnees-image466596301.html

Attaque de hacker. Hacker anonyme et sans visage. Hacker homme avec ordinateur portable attaque au système de réseau de serveur en ligne dans le hack de sécurité Internet de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/attaque-de-hacker-hacker-anonyme-et-sans-visage-hacker-homme-avec-ordinateur-portable-attaque-au-systeme-de-reseau-de-serveur-en-ligne-dans-le-hack-de-securite-internet-de-donnees-image466596301.htmlRF2J3389H–Attaque de hacker. Hacker anonyme et sans visage. Hacker homme avec ordinateur portable attaque au système de réseau de serveur en ligne dans le hack de sécurité Internet de données

Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-a-l-aide-d-ordinateur-portable-a-pirater-des-logiciels-de-securite-de-voiture-122708687.html

Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-a-l-aide-d-ordinateur-portable-a-pirater-des-logiciels-de-securite-de-voiture-122708687.htmlRFH3HT53–Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture

Un hacker dans un hoodie derrière des lignes de code Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-hacker-dans-un-hoodie-derriere-des-lignes-de-code-image537552043.html

Un hacker dans un hoodie derrière des lignes de code Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-hacker-dans-un-hoodie-derriere-des-lignes-de-code-image537552043.htmlRM2P6FH37–Un hacker dans un hoodie derrière des lignes de code

RFKCC9T0–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône d'affichage virtuel sur la sécurité

Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/smartphone-avec-mots-ransomware-et-bitcoins-flous-et-logo-kaseya-sur-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-etats-unis-image434357127.html

Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/smartphone-avec-mots-ransomware-et-bitcoins-flous-et-logo-kaseya-sur-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-etats-unis-image434357127.htmlRF2G6JJXF–Smartphone avec mots RANSOMWARE et bitcoins flous et logo Kaseya sur ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, États-Unis

Concept hacker et la criminalité sur internet, l'homme dans le noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-hacker-et-la-criminalite-sur-internet-l-homme-dans-le-noir-image331705192.html

Concept hacker et la criminalité sur internet, l'homme dans le noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-hacker-et-la-criminalite-sur-internet-l-homme-dans-le-noir-image331705192.htmlRF2A7JDA0–Concept hacker et la criminalité sur internet, l'homme dans le noir

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.html

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.htmlRF2J16BGW–Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet.

Protéger les données de Lady : une attaque de cyber sécurité et extorsion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/proteger-les-donnees-de-lady-une-attaque-de-cyber-securite-et-extorsion-image574455298.html

Protéger les données de Lady : une attaque de cyber sécurité et extorsion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/proteger-les-donnees-de-lady-une-attaque-de-cyber-securite-et-extorsion-image574455298.htmlRF2TAGKGJ–Protéger les données de Lady : une attaque de cyber sécurité et extorsion

L'analyse des données ou le piratage informatique concept comme code binaire floue avec un balais d'identifier des informations privées comme un symbole de la technologie de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-analyse-des-donnees-ou-le-piratage-informatique-concept-comme-code-binaire-floue-avec-un-balais-d-identifier-des-informations-privees-comme-un-symbole-de-la-technologie-de-securite-148843846.html

L'analyse des données ou le piratage informatique concept comme code binaire floue avec un balais d'identifier des informations privées comme un symbole de la technologie de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-analyse-des-donnees-ou-le-piratage-informatique-concept-comme-code-binaire-floue-avec-un-balais-d-identifier-des-informations-privees-comme-un-symbole-de-la-technologie-de-securite-148843846.htmlRFJJ4BRJ–L'analyse des données ou le piratage informatique concept comme code binaire floue avec un balais d'identifier des informations privées comme un symbole de la technologie de sécurité.

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910347.html

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910347.htmlRFTYGR7R–Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-image231175607.html

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-image231175607.htmlRFRC2XRK–Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique

Ouvrez le disque dur. Close-up artistique PIBR UE la protection des données. Résumé détail de dirty hand holding dispositif de stockage de données verrouillé par l'ancienne chaîne rouillée. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ouvrez-le-disque-dur-close-up-artistique-pibr-ue-la-protection-des-donnees-resume-detail-de-dirty-hand-holding-dispositif-de-stockage-de-donnees-verrouille-par-l-ancienne-chaine-rouillee-image220005454.html

Ouvrez le disque dur. Close-up artistique PIBR UE la protection des données. Résumé détail de dirty hand holding dispositif de stockage de données verrouillé par l'ancienne chaîne rouillée. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ouvrez-le-disque-dur-close-up-artistique-pibr-ue-la-protection-des-donnees-resume-detail-de-dirty-hand-holding-dispositif-de-stockage-de-donnees-verrouille-par-l-ancienne-chaine-rouillee-image220005454.htmlRFPNX35J–Ouvrez le disque dur. Close-up artistique PIBR UE la protection des données. Résumé détail de dirty hand holding dispositif de stockage de données verrouillé par l'ancienne chaîne rouillée.

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-alerte-du-systeme-de-securite-vector-image329586896.html

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-alerte-du-systeme-de-securite-vector-image329586896.htmlRF2A45YCG–Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector

Pirate travaillant sur pc portable confidentialité données decript, cyber sécurité piratage attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-travaillant-sur-pc-portable-confidentialite-donnees-decript-cyber-securite-piratage-attaque-image483147762.html

Pirate travaillant sur pc portable confidentialité données decript, cyber sécurité piratage attaque Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-travaillant-sur-pc-portable-confidentialite-donnees-decript-cyber-securite-piratage-attaque-image483147762.htmlRF2K217W6–Pirate travaillant sur pc portable confidentialité données decript, cyber sécurité piratage attaque

Hacker vol de données à partir d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-vol-de-donnees-a-partir-d-un-ordinateur-portable-image64895197.html

Hacker vol de données à partir d'un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-vol-de-donnees-a-partir-d-un-ordinateur-portable-image64895197.htmlRFDNG6DH–Hacker vol de données à partir d'un ordinateur portable

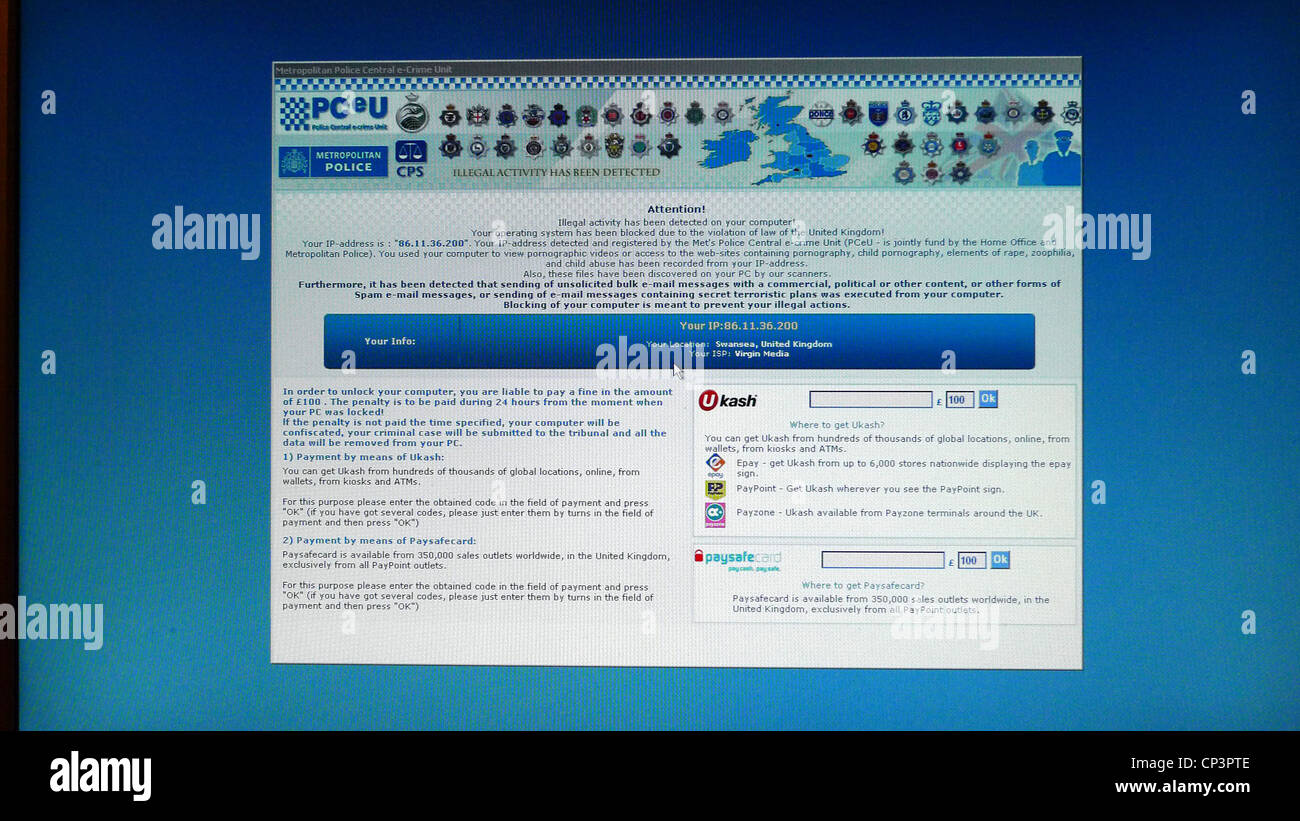

Image d'un virus informatique l'affichage d'un écran de verrouillage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-d-un-virus-informatique-l-affichage-d-un-ecran-de-verrouillage-48026958.html

Image d'un virus informatique l'affichage d'un écran de verrouillage Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-image-d-un-virus-informatique-l-affichage-d-un-ecran-de-verrouillage-48026958.htmlRFCP3PTE–Image d'un virus informatique l'affichage d'un écran de verrouillage

Hack concepts de la sécurité informatique, avec un message sur la touche Entrée du clavier. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-concepts-de-la-securite-informatique-avec-un-message-sur-la-touche-entree-du-clavier-48948971.html

Hack concepts de la sécurité informatique, avec un message sur la touche Entrée du clavier. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-concepts-de-la-securite-informatique-avec-un-message-sur-la-touche-entree-du-clavier-48948971.htmlRFCRHPWF–Hack concepts de la sécurité informatique, avec un message sur la touche Entrée du clavier.

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142373115.html

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142373115.htmlRFJ7HJA3–Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept.

Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-en-utilisant-l-ordinateur-portable-beaucoup-de-chiffres-sur-l-ecran-de-l-ordinateur-104240129.html

Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-en-utilisant-l-ordinateur-portable-beaucoup-de-chiffres-sur-l-ecran-de-l-ordinateur-104240129.htmlRFG1GF9N–Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur.

Contours Attaque de Hacker. Cyber Security Concept isométrique. Vector Illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/contours-attaque-de-hacker-cyber-security-concept-isometrique-vector-illustration-image241318793.html

Contours Attaque de Hacker. Cyber Security Concept isométrique. Vector Illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/contours-attaque-de-hacker-cyber-security-concept-isometrique-vector-illustration-image241318793.htmlRFT0H0G9–Contours Attaque de Hacker. Cyber Security Concept isométrique. Vector Illustration.

Ordinateur portable ou ordinateur portable avec du ruban adhésif de sécurité enroulé autour du clavier et l'écran. Danger, la sécurité, le hacking ou les données de la criminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-ou-ordinateur-portable-avec-du-ruban-adhesif-de-securite-enroule-autour-du-clavier-et-l-ecran-danger-la-securite-le-hacking-ou-les-donnees-de-la-criminalite-92613923.html

Ordinateur portable ou ordinateur portable avec du ruban adhésif de sécurité enroulé autour du clavier et l'écran. Danger, la sécurité, le hacking ou les données de la criminalité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-ou-ordinateur-portable-avec-du-ruban-adhesif-de-securite-enroule-autour-du-clavier-et-l-ecran-danger-la-securite-le-hacking-ou-les-donnees-de-la-criminalite-92613923.htmlRMFAJX03–Ordinateur portable ou ordinateur portable avec du ruban adhésif de sécurité enroulé autour du clavier et l'écran. Danger, la sécurité, le hacking ou les données de la criminalité.

Un pirate informatique et des lignes de code Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-informatique-et-des-lignes-de-code-image537527517.html

Un pirate informatique et des lignes de code Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-informatique-et-des-lignes-de-code-image537527517.htmlRM2P6EDR9–Un pirate informatique et des lignes de code

RFKCC9PH–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône Sécurité cybernétique sur l'écran virtuel,

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357113.html

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357113.htmlRF2G6JJX1–Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370297.html

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370297.htmlRFHG2TJ1–Concept de sécurité

Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-menace-a-la-securite-informatique-et-d-attaque-concept-de-nombres-binaires-0-et-1-sur-l-ecran-du-portable-reflet-de-hacker-la-main-dans-le-moniteur-de-l-ordinateur-174795630.html

Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-menace-a-la-securite-informatique-et-d-attaque-concept-de-nombres-binaires-0-et-1-sur-l-ecran-du-portable-reflet-de-hacker-la-main-dans-le-moniteur-de-l-ordinateur-174795630.htmlRFM4AHH2–Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur.

Protéger les données de Lady : une attaque de cyber sécurité et extorsion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/proteger-les-donnees-de-lady-une-attaque-de-cyber-securite-et-extorsion-image573697741.html

Protéger les données de Lady : une attaque de cyber sécurité et extorsion Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/proteger-les-donnees-de-lady-une-attaque-de-cyber-securite-et-extorsion-image573697741.htmlRF2T9A591–Protéger les données de Lady : une attaque de cyber sécurité et extorsion

L'hameçonnage et vol de données privées hack et les renseignements personnels en tant que en tant que la cybercriminalité ou cyber crime social media concept de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-hameconnage-et-vol-de-donnees-privees-hack-et-les-renseignements-personnels-en-tant-que-en-tant-que-la-cybercriminalite-ou-cyber-crime-social-media-concept-de-securite-image181309745.html

L'hameçonnage et vol de données privées hack et les renseignements personnels en tant que en tant que la cybercriminalité ou cyber crime social media concept de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/l-hameconnage-et-vol-de-donnees-privees-hack-et-les-renseignements-personnels-en-tant-que-en-tant-que-la-cybercriminalite-ou-cyber-crime-social-media-concept-de-securite-image181309745.htmlRFMEYAC1–L'hameçonnage et vol de données privées hack et les renseignements personnels en tant que en tant que la cybercriminalité ou cyber crime social media concept de sécurité.

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910287.html

Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/virus-detecte-sur-l-unite-centrale-de-l-hologramme-en-arriere-plan-ver-cyber-attaque-antivirus-pare-feu-d-avertissement-de-danger-alerte-et-concept-3d-futuriste-illust-image257910287.htmlRFTYGR5K–Virus détecté sur l'unité centrale de l'hologramme en arrière-plan. Ver, cyber-attaque, antivirus, pare-feu d'avertissement de danger alerte et concept. 3D futuriste illust

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-image231175608.html

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-image231175608.htmlRFRC2XRM–Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique

Les mains sales sur les disque dur. Close-up artistique avec mise en miroir sur le plateau. Fond noir. Ordinateur saboteur avec démantelé périphérique de stockage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-sales-sur-les-disque-dur-close-up-artistique-avec-mise-en-miroir-sur-le-plateau-fond-noir-ordinateur-saboteur-avec-demantele-peripherique-de-stockage-image184171570.html

Les mains sales sur les disque dur. Close-up artistique avec mise en miroir sur le plateau. Fond noir. Ordinateur saboteur avec démantelé périphérique de stockage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-sales-sur-les-disque-dur-close-up-artistique-avec-mise-en-miroir-sur-le-plateau-fond-noir-ordinateur-saboteur-avec-demantele-peripherique-de-stockage-image184171570.htmlRFMKHMM2–Les mains sales sur les disque dur. Close-up artistique avec mise en miroir sur le plateau. Fond noir. Ordinateur saboteur avec démantelé périphérique de stockage.

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-systeme-de-securite-antivirus-attaque-de-virus-informatique-vector-illustration-image329586600.html

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-systeme-de-securite-antivirus-attaque-de-virus-informatique-vector-illustration-image329586600.htmlRF2A45Y20–Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration

Cyber-sécurité, illustration conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-illustration-conceptuelle-image554285159.html

Cyber-sécurité, illustration conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-illustration-conceptuelle-image554285159.htmlRF2R5NTAF–Cyber-sécurité, illustration conceptuelle

Hacker vole de l'argent dollar en ligne à partir de l'ordinateur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-vole-de-l-argent-dollar-en-ligne-a-partir-de-l-ordinateur-172417607.html

Hacker vole de l'argent dollar en ligne à partir de l'ordinateur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-vole-de-l-argent-dollar-en-ligne-a-partir-de-l-ordinateur-172417607.htmlRFM0E8BK–Hacker vole de l'argent dollar en ligne à partir de l'ordinateur

Close up d'un clavier d'ordinateur avec un bouton clé pour Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/close-up-d-un-clavier-d-ordinateur-avec-un-bouton-cle-pour-hack-image61113454.html

Close up d'un clavier d'ordinateur avec un bouton clé pour Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/close-up-d-un-clavier-d-ordinateur-avec-un-bouton-cle-pour-hack-image61113454.htmlRMDFBXRA–Close up d'un clavier d'ordinateur avec un bouton clé pour Hack

Pirate sans visage dans les ombres rouges à l'aide d'ordinateurs portables, pirate informatique de sécurité criminelle, Internet et concept d'attaque de pirate de données personnelles, site Web Landing Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-sans-visage-dans-les-ombres-rouges-a-l-aide-d-ordinateurs-portables-pirate-informatique-de-securite-criminelle-internet-et-concept-d-attaque-de-pirate-de-donnees-personnelles-site-web-landing-image622783174.html

Pirate sans visage dans les ombres rouges à l'aide d'ordinateurs portables, pirate informatique de sécurité criminelle, Internet et concept d'attaque de pirate de données personnelles, site Web Landing Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirate-sans-visage-dans-les-ombres-rouges-a-l-aide-d-ordinateurs-portables-pirate-informatique-de-securite-criminelle-internet-et-concept-d-attaque-de-pirate-de-donnees-personnelles-site-web-landing-image622783174.htmlRF2Y56686–Pirate sans visage dans les ombres rouges à l'aide d'ordinateurs portables, pirate informatique de sécurité criminelle, Internet et concept d'attaque de pirate de données personnelles, site Web Landing

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142372955.html

Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-telephone-cellulaire-et-d-estomper-les-mains-a-l-ecran-vide-communication-concept-142372955.htmlRFJ7HJ4B–Téléphone cellulaire et d'estomper les mains à l'écran vide. communication concept.

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483550573.html

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483550573.htmlRF2K2KHK9–Concept de sécurité Syber sur sphère rotative

RF2RYC6K7–Un collage d'icônes de cybersécurité esquissées sur un tableau de craie allant de la sécurité dans le cloud aux tablettes piratées et au phishing.

Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-de-verrouillage-de-concept-de-securite-et-de-cybersecurite-protection-contre-les-voleurs-les-cyberattaques-la-fraude-la-violation-des-donnees-acces-securise-au-reseau-a-internet-et-a-image491441372.html

Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-de-verrouillage-de-concept-de-securite-et-de-cybersecurite-protection-contre-les-voleurs-les-cyberattaques-la-fraude-la-violation-des-donnees-acces-securise-au-reseau-a-internet-et-a-image491441372.htmlRF2KFF2DG–Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à

Un pirate derrière des lignes de code informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-derriere-des-lignes-de-code-informatique-image537551930.html

Un pirate derrière des lignes de code informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-pirate-derriere-des-lignes-de-code-informatique-image537551930.htmlRM2P6FGY6–Un pirate derrière des lignes de code informatique

RFKCC9PY–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône sur la sensibilisation à la sécurité de l'écran virtuel

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357121.html

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357121.htmlRF2G6JJX9–Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370294.html

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370294.htmlRFHG2THX–Concept de sécurité

Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-mobile-banking-et-la-cyber-securite-concept-hacker-et-criminelle-aux-personnes-login-application-bancaire-en-ligne-et-voler-l-argent-du-compte-174798850.html

Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-mobile-banking-et-la-cyber-securite-concept-hacker-et-criminelle-aux-personnes-login-application-bancaire-en-ligne-et-voler-l-argent-du-compte-174798850.htmlRFM4ANM2–Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte.

Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-ancien-cadenas-mysterieux-sur-carte-de-circuit-imprime-image328153198.html

Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-ancien-cadenas-mysterieux-sur-carte-de-circuit-imprime-image328153198.htmlRF2A1TJN2–Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé

Concept comme un criminel de la technologie comme un hacker cyber piratage logiciel ou d'un hack et de criminalité sur internet malware symbole comme concept de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-comme-un-criminel-de-la-technologie-comme-un-hacker-cyber-piratage-logiciel-ou-d-un-hack-et-de-criminalite-sur-internet-malware-symbole-comme-concept-de-securite-en-ligne-image329034713.html

Concept comme un criminel de la technologie comme un hacker cyber piratage logiciel ou d'un hack et de criminalité sur internet malware symbole comme concept de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-comme-un-criminel-de-la-technologie-comme-un-hacker-cyber-piratage-logiciel-ou-d-un-hack-et-de-criminalite-sur-internet-malware-symbole-comme-concept-de-securite-en-ligne-image329034713.htmlRF2A38R3N–Concept comme un criminel de la technologie comme un hacker cyber piratage logiciel ou d'un hack et de criminalité sur internet malware symbole comme concept de sécurité en ligne.

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738149.html

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738149.htmlRF2BDTH31–Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-illustration-vecteur-eps-10-image225633700.html

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-illustration-vecteur-eps-10-image225633700.htmlRFR32E2C–Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10.

Ordinateur portable écran montrant sous l'attaque de pirates. Concept de sécurité informatique. Le rendu 3D image avec chemin de détourage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-ecran-montrant-sous-l-attaque-de-pirates-concept-de-securite-informatique-le-rendu-3d-image-avec-chemin-de-detourage-105312371.html

Ordinateur portable écran montrant sous l'attaque de pirates. Concept de sécurité informatique. Le rendu 3D image avec chemin de détourage. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-ecran-montrant-sous-l-attaque-de-pirates-concept-de-securite-informatique-le-rendu-3d-image-avec-chemin-de-detourage-105312371.htmlRFG39B03–Ordinateur portable écran montrant sous l'attaque de pirates. Concept de sécurité informatique. Le rendu 3D image avec chemin de détourage.

Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coffre-fort-telephone-portable-aupres-de-attaque-de-hacker-comme-un-coffre-fort-le-rendu-3d-144263460.html

Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coffre-fort-telephone-portable-aupres-de-attaque-de-hacker-comme-un-coffre-fort-le-rendu-3d-144263460.htmlRFJAKNEC–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

Cyber-sécurité, illustration conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-illustration-conceptuelle-image554285157.html

Cyber-sécurité, illustration conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-illustration-conceptuelle-image554285157.htmlRF2R5NTAD–Cyber-sécurité, illustration conceptuelle

Hacker vole de l'argent en ligne à partir de l'ordinateur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-vole-de-l-argent-en-ligne-a-partir-de-l-ordinateur-171565897.html

Hacker vole de l'argent en ligne à partir de l'ordinateur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-vole-de-l-argent-en-ligne-a-partir-de-l-ordinateur-171565897.htmlRFKY3E1D–Hacker vole de l'argent en ligne à partir de l'ordinateur

Le mot allemand fichiers écrits en cubes sur fond de bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-mot-allemand-fichiers-ecrits-en-cubes-sur-fond-de-bois-101963662.html

Le mot allemand fichiers écrits en cubes sur fond de bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-mot-allemand-fichiers-ecrits-en-cubes-sur-fond-de-bois-101963662.htmlRFFWTRKA–Le mot allemand fichiers écrits en cubes sur fond de bois

Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-panneau-d-arret-dans-l-ecran-de-l-ordinateur-portable-concept-d-arreter-le-crime-tinternet-95941323.html

Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-panneau-d-arret-dans-l-ecran-de-l-ordinateur-portable-concept-d-arreter-le-crime-tinternet-95941323.htmlRFFG2E3R–Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet

3D render of security concept appareils avec un ordinateur portable, tablet pc et smartphone écran tactile. vue d'en haut. Tous les graphiques de l'écran Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-3d-render-of-security-concept-appareils-avec-un-ordinateur-portable-tablet-pc-et-smartphone-ecran-tactile-vue-d-en-haut-tous-les-graphiques-de-l-ecran-103019049.html

3D render of security concept appareils avec un ordinateur portable, tablet pc et smartphone écran tactile. vue d'en haut. Tous les graphiques de l'écran Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-3d-render-of-security-concept-appareils-avec-un-ordinateur-portable-tablet-pc-et-smartphone-ecran-tactile-vue-d-en-haut-tous-les-graphiques-de-l-ecran-103019049.htmlRFFYGWRN–3D render of security concept appareils avec un ordinateur portable, tablet pc et smartphone écran tactile. vue d'en haut. Tous les graphiques de l'écran

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483515560.html

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483515560.htmlRF2K2J10T–Concept de sécurité Syber sur sphère rotative

Ransomware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ransomware-141141695.html

Ransomware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ransomware-141141695.htmlRFJ5HFJR–Ransomware

Logo de WhatsApp sur l'écran du smartphone dans une pièce sombre et le mot 'piraté' à l'arrière-plan flou. Focus sélectif. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/logo-de-whatsapp-sur-l-ecran-du-smartphone-dans-une-piece-sombre-et-le-mot-pirate-a-l-arriere-plan-flou-focus-selectif-image331343693.html

Logo de WhatsApp sur l'écran du smartphone dans une pièce sombre et le mot 'piraté' à l'arrière-plan flou. Focus sélectif. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/logo-de-whatsapp-sur-l-ecran-du-smartphone-dans-une-piece-sombre-et-le-mot-pirate-a-l-arriere-plan-flou-focus-selectif-image331343693.htmlRF2A72079–Logo de WhatsApp sur l'écran du smartphone dans une pièce sombre et le mot 'piraté' à l'arrière-plan flou. Focus sélectif.

Cadenas à chiffres binaires, représentant la cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-a-chiffres-binaires-representant-la-cybersecurite-image443373650.html

Cadenas à chiffres binaires, représentant la cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-a-chiffres-binaires-representant-la-cybersecurite-image443373650.htmlRM2GN9BH6–Cadenas à chiffres binaires, représentant la cybersécurité

RFKCC9T5–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône Sécurité cybernétique sur l'écran virtuel,

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357125.html

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357125.htmlRF2G6JJXD–Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370298.html

Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-130370298.htmlRFHG2TJ2–Concept de sécurité

Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-mobile-banking-et-la-cyber-securite-concept-hacker-et-criminelle-aux-personnes-login-application-bancaire-en-ligne-et-voler-l-argent-du-compte-174798882.html

Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hack-mobile-banking-et-la-cyber-securite-concept-hacker-et-criminelle-aux-personnes-login-application-bancaire-en-ligne-et-voler-l-argent-du-compte-174798882.htmlRFM4ANN6–Hack mobile banking et la cyber-sécurité concept. Hacker et criminelle aux personnes login application bancaire en ligne et voler l'argent du compte.

Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-ancien-cadenas-mysterieux-sur-carte-de-circuit-imprime-image328195567.html

Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-ancien-cadenas-mysterieux-sur-carte-de-circuit-imprime-image328195567.htmlRF2A1XGP7–Concept de sécurité informatique. Ancien cadenas mystérieux sur carte de circuit imprimé

Hacker hacké victime auteur de l'escroquerie informatique rançon ware terreur terroriste visage noirci anonyme Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-hacke-victime-auteur-de-l-escroquerie-informatique-rancon-ware-terreur-terroriste-visage-noirci-anonyme-image156721778.html

Hacker hacké victime auteur de l'escroquerie informatique rançon ware terreur terroriste visage noirci anonyme Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-hacke-victime-auteur-de-l-escroquerie-informatique-rancon-ware-terreur-terroriste-visage-noirci-anonyme-image156721778.htmlRMK2Y86A–Hacker hacké victime auteur de l'escroquerie informatique rançon ware terreur terroriste visage noirci anonyme

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738143.html

Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alerte-rouge-cyber-attaque-avec-symbole-du-crane-sur-l-ecran-de-l-ordinateur-avec-effet-de-bug-piratage-systeme-de-securite-contre-les-violations-cybercriminalite-piratage-securite-numerique-an-image352738143.htmlRF2BDTH2R–Alerte rouge cyber-attaque avec symbole du crâne sur l'écran de l'ordinateur avec effet de bug. Piratage, système de sécurité contre les violations, cybercriminalité, piratage, sécurité numérique an

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-illustration-vecteur-eps-10-image426564054.html

Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/arriere-plan-de-securite-internet-cyber-coputer-cyber-criminalite-vector-illustration-serrure-numerique-illustration-vecteur-eps-10-image426564054.htmlRF2FNYJPE–Arrière-plan de sécurité internet cyber coputer. Cyber-criminalité vector illustration. serrure numérique illustration vecteur EPS 10.

Concept de confidentialité du piratage de la cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-confidentialite-du-piratage-de-la-cybersecurite-image376931298.html

Concept de confidentialité du piratage de la cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-confidentialite-du-piratage-de-la-cybersecurite-image376931298.htmlRF2CW6KM2–Concept de confidentialité du piratage de la cybersécurité

Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coffre-fort-telephone-portable-aupres-de-attaque-de-hacker-comme-un-coffre-fort-le-rendu-3d-144260541.html

Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coffre-fort-telephone-portable-aupres-de-attaque-de-hacker-comme-un-coffre-fort-le-rendu-3d-144260541.htmlRFJAKHP5–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

La sécurité - verrouillage de sécurité sur l'ordinateur de bord du circuit d'ordinateur du concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-verrouillage-de-securite-sur-l-ordinateur-de-bord-du-circuit-d-ordinateur-du-concept-de-securite-144877197.html

La sécurité - verrouillage de sécurité sur l'ordinateur de bord du circuit d'ordinateur du concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-verrouillage-de-securite-sur-l-ordinateur-de-bord-du-circuit-d-ordinateur-du-concept-de-securite-144877197.htmlRFJBKM9H–La sécurité - verrouillage de sécurité sur l'ordinateur de bord du circuit d'ordinateur du concept de sécurité

La sécurité des appareils mobiles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-des-appareils-mobiles-86304024.html

La sécurité des appareils mobiles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-des-appareils-mobiles-86304024.htmlRFF0BDJG–La sécurité des appareils mobiles

Cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-image159472350.html

Cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-image159472350.htmlRFK7CGH2–Cyber-sécurité

Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-panneau-d-arret-dans-l-ecran-de-l-ordinateur-portable-concept-d-arreter-le-crime-tinternet-95941348.html

Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-panneau-d-arret-dans-l-ecran-de-l-ordinateur-portable-concept-d-arreter-le-crime-tinternet-95941348.htmlRFFG2E4M–Panneau d'arrêt dans l'écran de l'ordinateur portable. Concept d'arrêter le crime. tinternet

Pour la sécurité de blocage placé sur un clavier de PC Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pour-la-securite-de-blocage-place-sur-un-clavier-de-pc-image337900857.html

Pour la sécurité de blocage placé sur un clavier de PC Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pour-la-securite-de-blocage-place-sur-un-clavier-de-pc-image337900857.htmlRM2AHMKYN–Pour la sécurité de blocage placé sur un clavier de PC

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483515166.html

Concept de sécurité Syber sur sphère rotative Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-syber-sur-sphere-rotative-image483515166.htmlRF2K2J0EP–Concept de sécurité Syber sur sphère rotative

Wannacry ransomware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-wannacry-ransomware-141141690.html

Wannacry ransomware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-wannacry-ransomware-141141690.htmlRFJ5HFJJ–Wannacry ransomware

Concept de sécurité, la matrice code et Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-la-matrice-code-et-97175715.html

Concept de sécurité, la matrice code et Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-la-matrice-code-et-97175715.htmlRFFJ2MH7–Concept de sécurité, la matrice code et

Outils de la télévision par câble et de dispositifs de sécurité utilisés par les pirates et les installateurs de CATV de systèmes de télévision par câble. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-outils-de-la-television-par-cable-et-de-dispositifs-de-securite-utilises-par-les-pirates-et-les-installateurs-de-catv-de-systemes-de-television-par-cable-30442365.html

Outils de la télévision par câble et de dispositifs de sécurité utilisés par les pirates et les installateurs de CATV de systèmes de télévision par câble. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-outils-de-la-television-par-cable-et-de-dispositifs-de-securite-utilises-par-les-pirates-et-les-installateurs-de-catv-de-systemes-de-television-par-cable-30442365.htmlRMBNENF9–Outils de la télévision par câble et de dispositifs de sécurité utilisés par les pirates et les installateurs de CATV de systèmes de télévision par câble.

RFKCC9TF–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône sur la sensibilisation à la sécurité de l'écran virtuel

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357118.html

Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/bitcoins-et-logo-de-la-societe-kaseya-flou-sur-l-ecran-de-l-ordinateur-portable-concept-d-attaque-ransomware-et-de-violation-de-securite-stafford-royaume-uni-juillet-6-image434357118.htmlRF2G6JJX6–Bitcoins et logo de la société Kaseya flou sur l'écran de l'ordinateur portable. Concept d'attaque ransomware et de violation de sécurité. Stafford, Royaume-Uni, juillet 6