Piratage informatique Banque de photos noir et blanc

(3,691)Piratage informatique Banque de photos noir et blanc

RF2GY9DXH–Pirate avec icône d'ordinateur portable isolée sur fond blanc.

Après la coupe, les grumes sont empilées, c'est-à-dire placées en piles, dans un espace ouvert de la scierie par un bras mécanique en attente d'être utilisées comme entrée de la Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/apres-la-coupe-les-grumes-sont-empilees-c-est-a-dire-placees-en-piles-dans-un-espace-ouvert-de-la-scierie-par-un-bras-mecanique-en-attente-d-etre-utilisees-comme-entree-de-la-image590853906.html

Après la coupe, les grumes sont empilées, c'est-à-dire placées en piles, dans un espace ouvert de la scierie par un bras mécanique en attente d'être utilisées comme entrée de la Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/apres-la-coupe-les-grumes-sont-empilees-c-est-a-dire-placees-en-piles-dans-un-espace-ouvert-de-la-scierie-par-un-bras-mecanique-en-attente-d-etre-utilisees-comme-entree-de-la-image590853906.htmlRF2W97M56–Après la coupe, les grumes sont empilées, c'est-à-dire placées en piles, dans un espace ouvert de la scierie par un bras mécanique en attente d'être utilisées comme entrée de la

Message qui exprime l'opposition à l'intelligence artificielle « Block ai! » illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-block-ai-illustration-image550799583.html

Message qui exprime l'opposition à l'intelligence artificielle « Block ai! » illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-block-ai-illustration-image550799583.htmlRF2R032DK–Message qui exprime l'opposition à l'intelligence artificielle « Block ai! » illustration

Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-le-piratage-de-la-vie-internet-concept-des-techniques-simples-et-intelligentes-pour-accomplir-facilement-la-tache-image548453035.html

Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-le-piratage-de-la-vie-internet-concept-des-techniques-simples-et-intelligentes-pour-accomplir-facilement-la-tache-image548453035.htmlRF2PT85CB–Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche

Avec les touches du clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-avec-les-touches-du-clavier-de-l-ordinateur-34914299.html

Avec les touches du clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-avec-les-touches-du-clavier-de-l-ordinateur-34914299.htmlRFC0PDF7–Avec les touches du clavier de l'ordinateur

Chevaux trot retour à travers le brouillard. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-trot-retour-a-travers-le-brouillard-image60362078.html

Chevaux trot retour à travers le brouillard. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-trot-retour-a-travers-le-brouillard-image60362078.htmlRMDE5MCE–Chevaux trot retour à travers le brouillard.

LES ANGES DE CHARLIE Farrah Fawcett Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-anges-de-charlie-farrah-fawcett-image564651653.html

LES ANGES DE CHARLIE Farrah Fawcett Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-anges-de-charlie-farrah-fawcett-image564651653.htmlRF2RPJ2XD–LES ANGES DE CHARLIE Farrah Fawcett

Fille petit enfant vraiment les cheveux longs. Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut aider à stimuler la croissance Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/fille-petit-enfant-vraiment-les-cheveux-longs-salon-de-coiffure-maintien-d-une-hygiene-et-d-un-soin-personnels-adequats-le-fait-de-s-arraler-aux-extremites-mortes-peut-aider-a-stimuler-la-croissance-image443401266.html

Fille petit enfant vraiment les cheveux longs. Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut aider à stimuler la croissance Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/fille-petit-enfant-vraiment-les-cheveux-longs-salon-de-coiffure-maintien-d-une-hygiene-et-d-un-soin-personnels-adequats-le-fait-de-s-arraler-aux-extremites-mortes-peut-aider-a-stimuler-la-croissance-image443401266.htmlRF2GNAJRE–Fille petit enfant vraiment les cheveux longs. Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut aider à stimuler la croissance

Homme non rasé coupe courte vue ordinateur portable frapper l'ordinateur avec fond gris marteau, dommages matériels. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-non-rase-coupe-courte-vue-ordinateur-portable-frapper-l-ordinateur-avec-fond-gris-marteau-dommages-materiels-image501445022.html

Homme non rasé coupe courte vue ordinateur portable frapper l'ordinateur avec fond gris marteau, dommages matériels. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-non-rase-coupe-courte-vue-ordinateur-portable-frapper-l-ordinateur-avec-fond-gris-marteau-dommages-materiels-image501445022.htmlRF2M3PP6P–Homme non rasé coupe courte vue ordinateur portable frapper l'ordinateur avec fond gris marteau, dommages matériels.

Hacker cambriolar équipe rouge exploiter la sécurité de vulnérabilité du serveur de données, masque de purge, néon cambrioleur, vol et prise de contrôle, pénétration du réseau informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cambriolar-equipe-rouge-exploiter-la-securite-de-vulnerabilite-du-serveur-de-donnees-masque-de-purge-neon-cambrioleur-vol-et-prise-de-controle-penetration-du-reseau-informatique-image573839152.html

Hacker cambriolar équipe rouge exploiter la sécurité de vulnérabilité du serveur de données, masque de purge, néon cambrioleur, vol et prise de contrôle, pénétration du réseau informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-cambriolar-equipe-rouge-exploiter-la-securite-de-vulnerabilite-du-serveur-de-donnees-masque-de-purge-neon-cambrioleur-vol-et-prise-de-controle-penetration-du-reseau-informatique-image573839152.htmlRF2T9GHKC–Hacker cambriolar équipe rouge exploiter la sécurité de vulnérabilité du serveur de données, masque de purge, néon cambrioleur, vol et prise de contrôle, pénétration du réseau informatique

Le rejoneador Sergio Domínguez combat le taureau lors d'une corrida de rejones dans les arènes de Las Ventas à Madrid, le 25 août 2024 Espagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-rejoneador-sergio-dominguez-combat-le-taureau-lors-d-une-corrida-de-rejones-dans-les-arenes-de-las-ventas-a-madrid-le-25-aout-2024-espagne-image618822187.html

Le rejoneador Sergio Domínguez combat le taureau lors d'une corrida de rejones dans les arènes de Las Ventas à Madrid, le 25 août 2024 Espagne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-rejoneador-sergio-dominguez-combat-le-taureau-lors-d-une-corrida-de-rejones-dans-les-arenes-de-las-ventas-a-madrid-le-25-aout-2024-espagne-image618822187.htmlRF2XXNP0B–Le rejoneador Sergio Domínguez combat le taureau lors d'une corrida de rejones dans les arènes de Las Ventas à Madrid, le 25 août 2024 Espagne

Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-s-assoit-a-un-ordinateur-dans-une-piece-a-une-table-a-la-hauteur-programmation-noir-et-blanc-image459606268.html

Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-s-assoit-a-un-ordinateur-dans-une-piece-a-une-table-a-la-hauteur-programmation-noir-et-blanc-image459606268.htmlRF2HKMTDG–Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc

Silhouette of a man holding laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-of-a-man-holding-laptop-113110572.html

Silhouette of a man holding laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-of-a-man-holding-laptop-113110572.htmlRFGG0HK8–Silhouette of a man holding laptop

Alan Bates (Edgar), Frances de la Tour (Alice) DANS LA DANSE DE LA MORT d'août Strindberg nouvelle adaptation par Ted Whitehead set design: Costumes Voytek: Di Seymour éclairage: Graham Grand réalisateur: Keith Hack Riverside Studios, Londres W6 30/05/1985 (c) Donald Cooper Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alan-bates-edgar-frances-de-la-tour-alice-dans-la-danse-de-la-mort-d-aout-strindberg-nouvelle-adaptation-par-ted-whitehead-set-design-costumes-voytek-di-seymour-eclairage-graham-grand-realisateur-keith-hack-riverside-studios-londres-w6-30-05-1985-c-donald-cooper-image348818052.html

Alan Bates (Edgar), Frances de la Tour (Alice) DANS LA DANSE DE LA MORT d'août Strindberg nouvelle adaptation par Ted Whitehead set design: Costumes Voytek: Di Seymour éclairage: Graham Grand réalisateur: Keith Hack Riverside Studios, Londres W6 30/05/1985 (c) Donald Cooper Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/alan-bates-edgar-frances-de-la-tour-alice-dans-la-danse-de-la-mort-d-aout-strindberg-nouvelle-adaptation-par-ted-whitehead-set-design-costumes-voytek-di-seymour-eclairage-graham-grand-realisateur-keith-hack-riverside-studios-londres-w6-30-05-1985-c-donald-cooper-image348818052.htmlRM2B7E0YG–Alan Bates (Edgar), Frances de la Tour (Alice) DANS LA DANSE DE LA MORT d'août Strindberg nouvelle adaptation par Ted Whitehead set design: Costumes Voytek: Di Seymour éclairage: Graham Grand réalisateur: Keith Hack Riverside Studios, Londres W6 30/05/1985 (c) Donald Cooper

GDR, Berlin, 1,9.1989, voiture avec poneys, rue à Hoenow Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gdr-berlin-1-9-1989-voiture-avec-poneys-rue-a-hoenow-image500932200.html

GDR, Berlin, 1,9.1989, voiture avec poneys, rue à Hoenow Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gdr-berlin-1-9-1989-voiture-avec-poneys-rue-a-hoenow-image500932200.htmlRM2M2YC3M–GDR, Berlin, 1,9.1989, voiture avec poneys, rue à Hoenow

Pc touchpad et la chaîne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pc-touchpad-et-la-chaine-127682615.html

Pc touchpad et la chaîne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pc-touchpad-et-la-chaine-127682615.htmlRMHBMCDB–Pc touchpad et la chaîne

Ax et log in winter forest à sun 24. Tons retro noir et blanc de l'image. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-et-log-in-winter-forest-a-sun-24-tons-retro-noir-et-blanc-de-l-image-image245741077.html

Ax et log in winter forest à sun 24. Tons retro noir et blanc de l'image. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-et-log-in-winter-forest-a-sun-24-tons-retro-noir-et-blanc-de-l-image-image245741077.htmlRFT7PD71–Ax et log in winter forest à sun 24. Tons retro noir et blanc de l'image.

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223268.html

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223268.htmlRF2PY4RB0–Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité.

RF2J4M0FX–Le pirate du crâne, la cyberattaque en ligne, le hack, la menace et le symbole de sécurité de violation avec l'ombre naturelle. Concept abstrait de l'icône de la cyber-technologie. 3d clair et sh

RF2GY9DX8–Pirate avec icône d'ordinateur portable isolée sur fond blanc.

Code binaire, vulnérabilité de mot de passe avec brucelles, mise au point sélective Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-binaire-vulnerabilite-de-mot-de-passe-avec-brucelles-mise-au-point-selective-image360282821.html

Code binaire, vulnérabilité de mot de passe avec brucelles, mise au point sélective Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-binaire-vulnerabilite-de-mot-de-passe-avec-brucelles-mise-au-point-selective-image360282821.htmlRF2BX48BH–Code binaire, vulnérabilité de mot de passe avec brucelles, mise au point sélective

Message qui exprime l'opposition à l'intelligence artificielle « PAS d'IA ! » illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-pas-d-ia-illustration-image550799592.html

Message qui exprime l'opposition à l'intelligence artificielle « PAS d'IA ! » illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-pas-d-ia-illustration-image550799592.htmlRF2R032E0–Message qui exprime l'opposition à l'intelligence artificielle « PAS d'IA ! » illustration

Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-le-piratage-de-la-vie-internet-concept-des-techniques-simples-et-intelligentes-pour-accomplir-facilement-la-tache-image548645394.html

Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affichage-conceptuel-le-piratage-de-la-vie-internet-concept-des-techniques-simples-et-intelligentes-pour-accomplir-facilement-la-tache-image548645394.htmlRF2PTGXPA–Affichage conceptuel le piratage de la vie, Internet concept des techniques simples et intelligentes pour accomplir facilement la tâche

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-32233438.html

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-32233438.htmlRFBTCA26–Clavier ordinateur sécurisé avec chaîne et cadenas

West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/west-illsley-berkshire-royaume-uni-6-septembre-2020-vue-depuis-la-randonnee-a-travers-le-ridgeway-pres-de-west-illsley-credit-sidney-bruere-alay-live-news-image371124155.html

West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/west-illsley-berkshire-royaume-uni-6-septembre-2020-vue-depuis-la-randonnee-a-travers-le-ridgeway-pres-de-west-illsley-credit-sidney-bruere-alay-live-news-image371124155.htmlRF2CFP4J3–West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News

Une vieille ax avec feu de bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-vieille-ax-avec-feu-de-bois-image329187331.html

Une vieille ax avec feu de bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/une-vieille-ax-avec-feu-de-bois-image329187331.htmlRF2A3FNPB–Une vieille ax avec feu de bois

Woodsman avec des arbres couverts de neige sur fond Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/woodsman-avec-des-arbres-couverts-de-neige-sur-fond-image499215029.html

Woodsman avec des arbres couverts de neige sur fond Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/woodsman-avec-des-arbres-couverts-de-neige-sur-fond-image499215029.htmlRF2M055T5–Woodsman avec des arbres couverts de neige sur fond

Sir John Betjeman, CBE, est un poète, écrivain et présentateur de télévision qui se décrit lui-même dans le Qui est qui comme un 'poète et hack'. Il a été poète lauréat du Royaume-Uni de 1972 jusqu'à sa mort. Il a été membre fondateur de la société victorienne et un ardent défenseur de l'architecture victorienne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sir-john-betjeman-cbe-est-un-poete-ecrivain-et-presentateur-de-television-qui-se-decrit-lui-meme-dans-le-qui-est-qui-comme-un-poete-et-hack-il-a-ete-poete-laureat-du-royaume-uni-de-1972-jusqu-a-sa-mort-il-a-ete-membre-fondateur-de-la-societe-victorienne-et-un-ardent-defenseur-de-l-architecture-victorienne-image273920752.html

Sir John Betjeman, CBE, est un poète, écrivain et présentateur de télévision qui se décrit lui-même dans le Qui est qui comme un 'poète et hack'. Il a été poète lauréat du Royaume-Uni de 1972 jusqu'à sa mort. Il a été membre fondateur de la société victorienne et un ardent défenseur de l'architecture victorienne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/sir-john-betjeman-cbe-est-un-poete-ecrivain-et-presentateur-de-television-qui-se-decrit-lui-meme-dans-le-qui-est-qui-comme-un-poete-et-hack-il-a-ete-poete-laureat-du-royaume-uni-de-1972-jusqu-a-sa-mort-il-a-ete-membre-fondateur-de-la-societe-victorienne-et-un-ardent-defenseur-de-l-architecture-victorienne-image273920752.htmlRMWWJ4M0–Sir John Betjeman, CBE, est un poète, écrivain et présentateur de télévision qui se décrit lui-même dans le Qui est qui comme un 'poète et hack'. Il a été poète lauréat du Royaume-Uni de 1972 jusqu'à sa mort. Il a été membre fondateur de la société victorienne et un ardent défenseur de l'architecture victorienne.

Le Miles M.28 était un avion de communication léger conçu par George Miles et construit en petites quantités. Destiné à la Royal Air Force pour l'entraînement et les communications, le M.28 n'a pas reçu de contrat de production et seulement six avions ont été construits entre 1941 et 1946. Le M.28 était similaire au M.38 Messenger, mais avait un train de roulement rétractable. HM583 a été utilisé pour la première fois en 1942 en vertu de l'enregistrement de classe B U-0237 et a été utilisé exclusivement par Miles Aircraft Ltd. Comme un hack de compagnie jusqu'à ce qu'il soit mis en vente après la guerre. Initialement inscrite au Royaume-Uni sous le nom de G-AJVX, elle a été volée à Perth en W Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-miles-m-28-etait-un-avion-de-communication-leger-concu-par-george-miles-et-construit-en-petites-quantites-destine-a-la-royal-air-force-pour-l-entrainement-et-les-communications-le-m-28-n-a-pas-recu-de-contrat-de-production-et-seulement-six-avions-ont-ete-construits-entre-1941-et-1946-le-m-28-etait-similaire-au-m-38-messenger-mais-avait-un-train-de-roulement-retractable-hm583-a-ete-utilise-pour-la-premiere-fois-en-1942-en-vertu-de-l-enregistrement-de-classe-b-u-0237-et-a-ete-utilise-exclusivement-par-miles-aircraft-ltd-comme-un-hack-de-compagnie-jusqu-a-ce-qu-il-soit-mis-en-vente-apres-la-guerre-initialement-inscrite-au-royaume-uni-sous-le-nom-de-g-ajvx-elle-a-ete-volee-a-perth-en-w-image504798948.html

Le Miles M.28 était un avion de communication léger conçu par George Miles et construit en petites quantités. Destiné à la Royal Air Force pour l'entraînement et les communications, le M.28 n'a pas reçu de contrat de production et seulement six avions ont été construits entre 1941 et 1946. Le M.28 était similaire au M.38 Messenger, mais avait un train de roulement rétractable. HM583 a été utilisé pour la première fois en 1942 en vertu de l'enregistrement de classe B U-0237 et a été utilisé exclusivement par Miles Aircraft Ltd. Comme un hack de compagnie jusqu'à ce qu'il soit mis en vente après la guerre. Initialement inscrite au Royaume-Uni sous le nom de G-AJVX, elle a été volée à Perth en W Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-miles-m-28-etait-un-avion-de-communication-leger-concu-par-george-miles-et-construit-en-petites-quantites-destine-a-la-royal-air-force-pour-l-entrainement-et-les-communications-le-m-28-n-a-pas-recu-de-contrat-de-production-et-seulement-six-avions-ont-ete-construits-entre-1941-et-1946-le-m-28-etait-similaire-au-m-38-messenger-mais-avait-un-train-de-roulement-retractable-hm583-a-ete-utilise-pour-la-premiere-fois-en-1942-en-vertu-de-l-enregistrement-de-classe-b-u-0237-et-a-ete-utilise-exclusivement-par-miles-aircraft-ltd-comme-un-hack-de-compagnie-jusqu-a-ce-qu-il-soit-mis-en-vente-apres-la-guerre-initialement-inscrite-au-royaume-uni-sous-le-nom-de-g-ajvx-elle-a-ete-volee-a-perth-en-w-image504798948.htmlRM2M97G5T–Le Miles M.28 était un avion de communication léger conçu par George Miles et construit en petites quantités. Destiné à la Royal Air Force pour l'entraînement et les communications, le M.28 n'a pas reçu de contrat de production et seulement six avions ont été construits entre 1941 et 1946. Le M.28 était similaire au M.38 Messenger, mais avait un train de roulement rétractable. HM583 a été utilisé pour la première fois en 1942 en vertu de l'enregistrement de classe B U-0237 et a été utilisé exclusivement par Miles Aircraft Ltd. Comme un hack de compagnie jusqu'à ce qu'il soit mis en vente après la guerre. Initialement inscrite au Royaume-Uni sous le nom de G-AJVX, elle a été volée à Perth en W

Rotton Row après une chute de neige lourde cavaliers robustes pour le matin hack 1947 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rotton-row-apres-une-chute-de-neige-lourde-cavaliers-robustes-pour-le-matin-hack-1947-image623749963.html

Rotton Row après une chute de neige lourde cavaliers robustes pour le matin hack 1947 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rotton-row-apres-une-chute-de-neige-lourde-cavaliers-robustes-pour-le-matin-hack-1947-image623749963.htmlRM2Y6P7CB–Rotton Row après une chute de neige lourde cavaliers robustes pour le matin hack 1947

Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-s-assoit-a-un-ordinateur-dans-une-piece-a-une-table-a-la-hauteur-programmation-noir-et-blanc-image459606274.html

Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-s-assoit-a-un-ordinateur-dans-une-piece-a-une-table-a-la-hauteur-programmation-noir-et-blanc-image459606274.htmlRF2HKMTDP–Un homme s'assoit à un ordinateur dans une pièce à une table à la hauteur programmation noir et blanc

Silhouette of a man in suit holding laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-of-a-man-in-suit-holding-laptop-113024621.html

Silhouette of a man in suit holding laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-of-a-man-in-suit-holding-laptop-113024621.htmlRFGFTM1H–Silhouette of a man in suit holding laptop

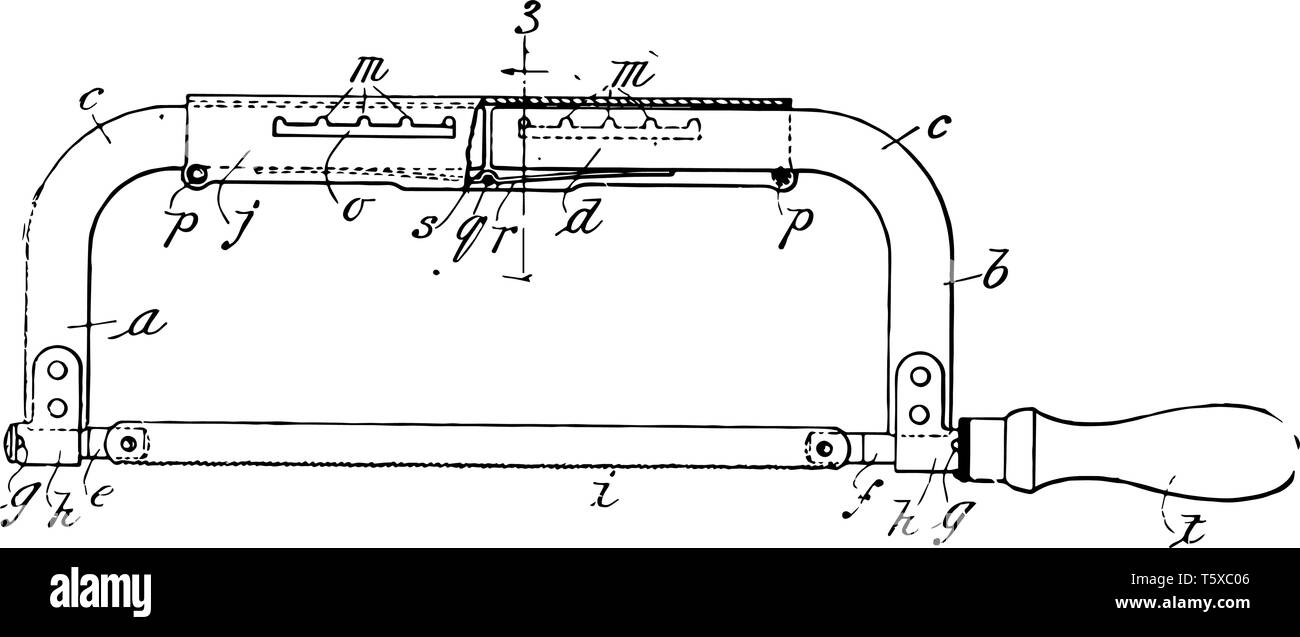

Cette illustration représente scie à métaux qui a un disque rotatif vintage dessin ou gravure illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cette-illustration-represente-scie-a-metaux-qui-a-un-disque-rotatif-vintage-dessin-ou-gravure-illustration-image244598598.html

Cette illustration représente scie à métaux qui a un disque rotatif vintage dessin ou gravure illustration. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cette-illustration-represente-scie-a-metaux-qui-a-un-disque-rotatif-vintage-dessin-ou-gravure-illustration-image244598598.htmlRFT5XC06–Cette illustration représente scie à métaux qui a un disque rotatif vintage dessin ou gravure illustration.

Vienna Voluntary Rescue Society, Vienne, Fiaker, Help, société, sauvetage, scène de rue, Autriche, illustration historique 1890 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vienna-voluntary-rescue-society-vienne-fiaker-help-societe-sauvetage-scene-de-rue-autriche-illustration-historique-1890-image598783041.html

Vienna Voluntary Rescue Society, Vienne, Fiaker, Help, société, sauvetage, scène de rue, Autriche, illustration historique 1890 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vienna-voluntary-rescue-society-vienne-fiaker-help-societe-sauvetage-scene-de-rue-autriche-illustration-historique-1890-image598783041.htmlRM2WP4WTH–Vienna Voluntary Rescue Society, Vienne, Fiaker, Help, société, sauvetage, scène de rue, Autriche, illustration historique 1890

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-127410770.html

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-127410770.htmlRMHB81MJ–Chaînes et ordinateur portable

AX et log isolés sur fond blanc. Imitation noir et blanc du dessin au crayon. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-et-log-isoles-sur-fond-blanc-imitation-noir-et-blanc-du-dessin-au-crayon-image426092521.html

AX et log isolés sur fond blanc. Imitation noir et blanc du dessin au crayon. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-et-log-isoles-sur-fond-blanc-imitation-noir-et-blanc-du-dessin-au-crayon-image426092521.htmlRF2FN65A1–AX et log isolés sur fond blanc. Imitation noir et blanc du dessin au crayon.

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223578.html

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223578.htmlRF2PY4RP2–Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité.

Concept pour l'analyse de données, de CD et de l'objectif sur un fond de couleurs vives Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-pour-l-analyse-de-donnees-de-cd-et-de-l-objectif-sur-un-fond-de-couleurs-vives-57204486.html

Concept pour l'analyse de données, de CD et de l'objectif sur un fond de couleurs vives Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-pour-l-analyse-de-donnees-de-cd-et-de-l-objectif-sur-un-fond-de-couleurs-vives-57204486.htmlRFD91TWA–Concept pour l'analyse de données, de CD et de l'objectif sur un fond de couleurs vives

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447045266.html

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447045266.htmlRF2GY8JPA–hache avec flammes sur fond blanc

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Arrière-plan de ville lumineuse Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-smartphone-arriere-plan-de-ville-lumineuse-image336332840.html

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Arrière-plan de ville lumineuse Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-smartphone-arriere-plan-de-ville-lumineuse-image336332840.htmlRF2AF57Y4–Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Arrière-plan de ville lumineuse

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « non à l'IA » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-non-a-l-ia-image550799587.html

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « non à l'IA » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-non-a-l-ia-image550799587.htmlRF2R032DR–Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « non à l'IA »

Personne inconnue dans le capot. Danger dans l'obscurité. Concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/personne-inconnue-dans-le-capot-danger-dans-l-obscurite-concept-image358357533.html

Personne inconnue dans le capot. Danger dans l'obscurité. Concept Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/personne-inconnue-dans-le-capot-danger-dans-l-obscurite-concept-image358357533.htmlRF2BR0GK9–Personne inconnue dans le capot. Danger dans l'obscurité. Concept

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-32233458.html

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-32233458.htmlRFBTCA2X–Clavier ordinateur sécurisé avec chaîne et cadenas

West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/west-illsley-berkshire-royaume-uni-6-septembre-2020-vue-depuis-la-randonnee-a-travers-le-ridgeway-pres-de-west-illsley-credit-sidney-bruere-alay-live-news-image371124152.html

West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/west-illsley-berkshire-royaume-uni-6-septembre-2020-vue-depuis-la-randonnee-a-travers-le-ridgeway-pres-de-west-illsley-credit-sidney-bruere-alay-live-news-image371124152.htmlRF2CFP4J0–West Illsley, Berkshire, Royaume-Uni. 6 septembre 2020. Vue depuis la randonnée à travers le ridgeway près de West Illsley. Credit: Sidney Bruere/Alay Live News

Hacker's main gantée vol cadenas dans l'écran d'un ordinateur. Concept de sécurité de l'internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hackers-main-gantee-vol-cadenas-dans-l-ecran-d-un-ordinateur-concept-de-securite-de-l-internet-image218835282.html

Hacker's main gantée vol cadenas dans l'écran d'un ordinateur. Concept de sécurité de l'internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hackers-main-gantee-vol-cadenas-dans-l-ecran-d-un-ordinateur-concept-de-securite-de-l-internet-image218835282.htmlRFPM0PHP–Hacker's main gantée vol cadenas dans l'écran d'un ordinateur. Concept de sécurité de l'internet.

pirater l'écran du téléphone en studio avec closeup. photo de hack l'écran du téléphone avec marteau. pirater l'écran du téléphone isolé sur jaune. pirater le téléphone scr Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirater-l-ecran-du-telephone-en-studio-avec-closeup-photo-de-hack-l-ecran-du-telephone-avec-marteau-pirater-l-ecran-du-telephone-isole-sur-jaune-pirater-le-telephone-scr-image593745835.html

pirater l'écran du téléphone en studio avec closeup. photo de hack l'écran du téléphone avec marteau. pirater l'écran du téléphone isolé sur jaune. pirater le téléphone scr Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirater-l-ecran-du-telephone-en-studio-avec-closeup-photo-de-hack-l-ecran-du-telephone-avec-marteau-pirater-l-ecran-du-telephone-isole-sur-jaune-pirater-le-telephone-scr-image593745835.htmlRF2WDYCTB–pirater l'écran du téléphone en studio avec closeup. photo de hack l'écran du téléphone avec marteau. pirater l'écran du téléphone isolé sur jaune. pirater le téléphone scr

Coupe d'une chainsawed tronc d'arbre avec des cercles en noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coupe-d-une-chainsawed-tronc-d-arbre-avec-des-cercles-en-noir-et-blanc-84755829.html

Coupe d'une chainsawed tronc d'arbre avec des cercles en noir et blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-coupe-d-une-chainsawed-tronc-d-arbre-avec-des-cercles-en-noir-et-blanc-84755829.htmlRMEWTXWW–Coupe d'une chainsawed tronc d'arbre avec des cercles en noir et blanc

LES PLONGEURS HACK À TRAVERS LA COQUE RETOURNÉE DU PORTSMOUTH À RYDE SR5N6 AÉROGLISSEUR QUI A CHAVIRÉ DANS DES VENTS FORTS 1972 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-plongeurs-hack-a-travers-la-coque-retournee-du-portsmouth-a-ryde-sr5n6-aeroglisseur-qui-a-chavire-dans-des-vents-forts-1972-image410716001.html

LES PLONGEURS HACK À TRAVERS LA COQUE RETOURNÉE DU PORTSMOUTH À RYDE SR5N6 AÉROGLISSEUR QUI A CHAVIRÉ DANS DES VENTS FORTS 1972 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-plongeurs-hack-a-travers-la-coque-retournee-du-portsmouth-a-ryde-sr5n6-aeroglisseur-qui-a-chavire-dans-des-vents-forts-1972-image410716001.htmlRF2ET5MCH–LES PLONGEURS HACK À TRAVERS LA COQUE RETOURNÉE DU PORTSMOUTH À RYDE SR5N6 AÉROGLISSEUR QUI A CHAVIRÉ DANS DES VENTS FORTS 1972

Garden Party à Ham House en aide à l'Assoction pour la promotion le bien-être général des aveugles. De droite à gauche Lady Diana Duff Cooper, Duchesse de Rutland (Dowager), Mlle laura Hack et comte de Dysart. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/garden-party-a-ham-house-en-aide-a-l-assoction-pour-la-promotion-le-bien-etre-general-des-aveugles-de-droite-a-gauche-lady-diana-duff-cooper-duchesse-de-rutland-dowager-mlle-laura-hack-et-comte-de-dysart-image359631611.html

Garden Party à Ham House en aide à l'Assoction pour la promotion le bien-être général des aveugles. De droite à gauche Lady Diana Duff Cooper, Duchesse de Rutland (Dowager), Mlle laura Hack et comte de Dysart. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/garden-party-a-ham-house-en-aide-a-l-assoction-pour-la-promotion-le-bien-etre-general-des-aveugles-de-droite-a-gauche-lady-diana-duff-cooper-duchesse-de-rutland-dowager-mlle-laura-hack-et-comte-de-dysart-image359631611.htmlRM2BW2HP3–Garden Party à Ham House en aide à l'Assoction pour la promotion le bien-être général des aveugles. De droite à gauche Lady Diana Duff Cooper, Duchesse de Rutland (Dowager), Mlle laura Hack et comte de Dysart.

RFWTF8JX–Les données de code, hack, hacking icône.

Silhouette d'un homme en fonction de la saisie sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-d-un-homme-en-fonction-de-la-saisie-sur-un-ordinateur-portable-113546797.html

Silhouette d'un homme en fonction de la saisie sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-silhouette-d-un-homme-en-fonction-de-la-saisie-sur-un-ordinateur-portable-113546797.htmlRMGGME2N–Silhouette d'un homme en fonction de la saisie sur un ordinateur portable

RF2N4G2MY–Icône d'axe noir et blanc vectoriel isolée sur fond blanc. Dessin d'équipement de camping ou de randonnée pour les enfants. Outil de hack pour forêt ou bois

frises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/frises-image505953104.html

frises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/frises-image505953104.htmlRF2MB449M–frises

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-103236459.html

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-103236459.htmlRMFYXR4B–Chaînes et ordinateur portable

AX dans le journal. Isolé sur fond blanc. Image en noir et blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-dans-le-journal-isole-sur-fond-blanc-image-en-noir-et-blanc-image349608452.html

AX dans le journal. Isolé sur fond blanc. Image en noir et blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ax-dans-le-journal-isole-sur-fond-blanc-image-en-noir-et-blanc-image349608452.htmlRF2B8P144–AX dans le journal. Isolé sur fond blanc. Image en noir et blanc.

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223119.html

Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-a-l-aide-d-un-ordinateur-portable-et-tenant-une-carte-de-credit-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223119.htmlRF2PY4R5K–Mystérieux homme portant un sweat à capuche noir à l'aide d'un ordinateur portable et tenant une carte de crédit dans la pièce sombre. Concept de piratage et de cybersécurité.

Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/senior-grenavin-werkendam-f-dune-hack-102-ans-date-11-fevrier-1950-lieu-noord-brabant-werkendam-mots-cles-personne-agee-nom-f-dune-hack-image342484574.html

Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/senior-grenavin-werkendam-f-dune-hack-102-ans-date-11-fevrier-1950-lieu-noord-brabant-werkendam-mots-cles-personne-agee-nom-f-dune-hack-image342484574.htmlRM2AW5EFX–Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447045207.html

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447045207.htmlRF2GY8JM7–hache avec flammes sur fond blanc

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-smartphone-studio-shot-image336332841.html

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-smartphone-studio-shot-image336332841.htmlRF2AF57Y5–Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un smartphone. Studio shot.

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « ai-Free zone » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-ai-free-zone-image550799589.html

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « ai-Free zone » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-ai-free-zone-image550799589.htmlRF2R032DW–Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « ai-Free zone »

Symbole d'un bot chatbot ou sociale et d'algorithmes, code du programme dans l'arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-d-un-bot-chatbot-ou-sociale-et-d-algorithmes-code-du-programme-dans-l-arriere-plan-image443906967.html

Symbole d'un bot chatbot ou sociale et d'algorithmes, code du programme dans l'arrière-plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-d-un-bot-chatbot-ou-sociale-et-d-algorithmes-code-du-programme-dans-l-arriere-plan-image443906967.htmlRF2GP5KT7–Symbole d'un bot chatbot ou sociale et d'algorithmes, code du programme dans l'arrière-plan

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-33050748.html

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-33050748.htmlRFBWNGFT–Clavier ordinateur sécurisé avec chaîne et cadenas

RF2WADMW7–Icône pour Hack, hackney

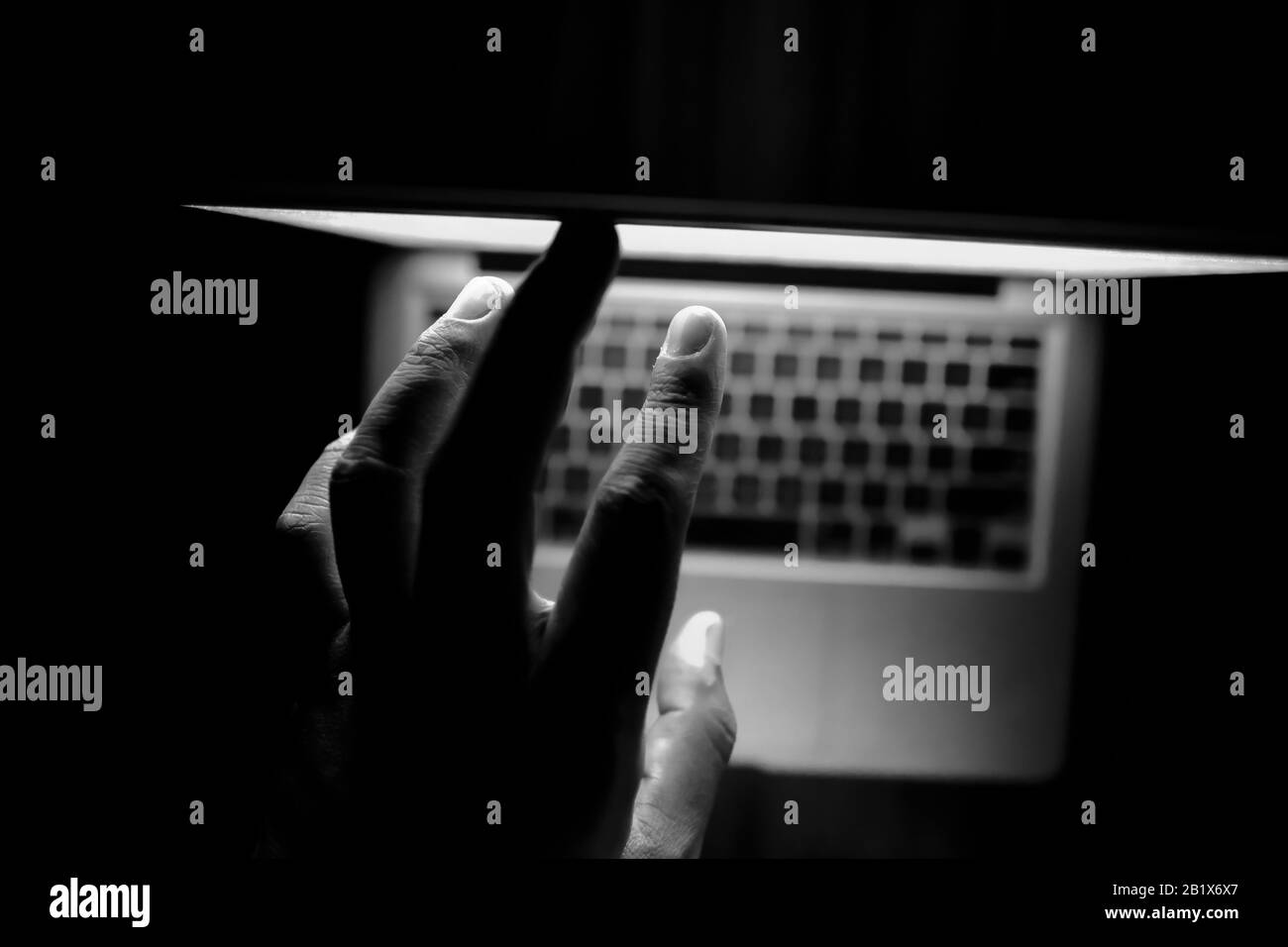

vue de dessus des données d'étanchéité des pirates à capuchon de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vue-de-dessus-des-donnees-d-etancheite-des-pirates-a-capuchon-de-l-ordinateur-portable-image345398207.html

vue de dessus des données d'étanchéité des pirates à capuchon de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vue-de-dessus-des-donnees-d-etancheite-des-pirates-a-capuchon-de-l-ordinateur-portable-image345398207.htmlRF2B1X6X7–vue de dessus des données d'étanchéité des pirates à capuchon de l'ordinateur portable

pirater l'écran du téléphone en studio, mise au point sélective. photo de pirater l'écran du téléphone avec un marteau. pirater l'écran du téléphone isolé sur jaune. piratez le téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirater-l-ecran-du-telephone-en-studio-mise-au-point-selective-photo-de-pirater-l-ecran-du-telephone-avec-un-marteau-pirater-l-ecran-du-telephone-isole-sur-jaune-piratez-le-telephone-image604800778.html

pirater l'écran du téléphone en studio, mise au point sélective. photo de pirater l'écran du téléphone avec un marteau. pirater l'écran du téléphone isolé sur jaune. piratez le téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pirater-l-ecran-du-telephone-en-studio-mise-au-point-selective-photo-de-pirater-l-ecran-du-telephone-avec-un-marteau-pirater-l-ecran-du-telephone-isole-sur-jaune-piratez-le-telephone-image604800778.htmlRF2X3Y1FP–pirater l'écran du téléphone en studio, mise au point sélective. photo de pirater l'écran du téléphone avec un marteau. pirater l'écran du téléphone isolé sur jaune. piratez le téléphone

Stockage des données sur le disque dur , close up . Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stockage-des-donnees-sur-le-disque-dur-close-up-image215231901.html

Stockage des données sur le disque dur , close up . Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stockage-des-donnees-sur-le-disque-dur-close-up-image215231901.htmlRFPE4JDH–Stockage des données sur le disque dur , close up .

Chevaux Camargue dans le sud de la France Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-camargue-dans-le-sud-de-la-france-image357256417.html

Chevaux Camargue dans le sud de la France Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-camargue-dans-le-sud-de-la-france-image357256417.htmlRF2BN6C5N–Chevaux Camargue dans le sud de la France

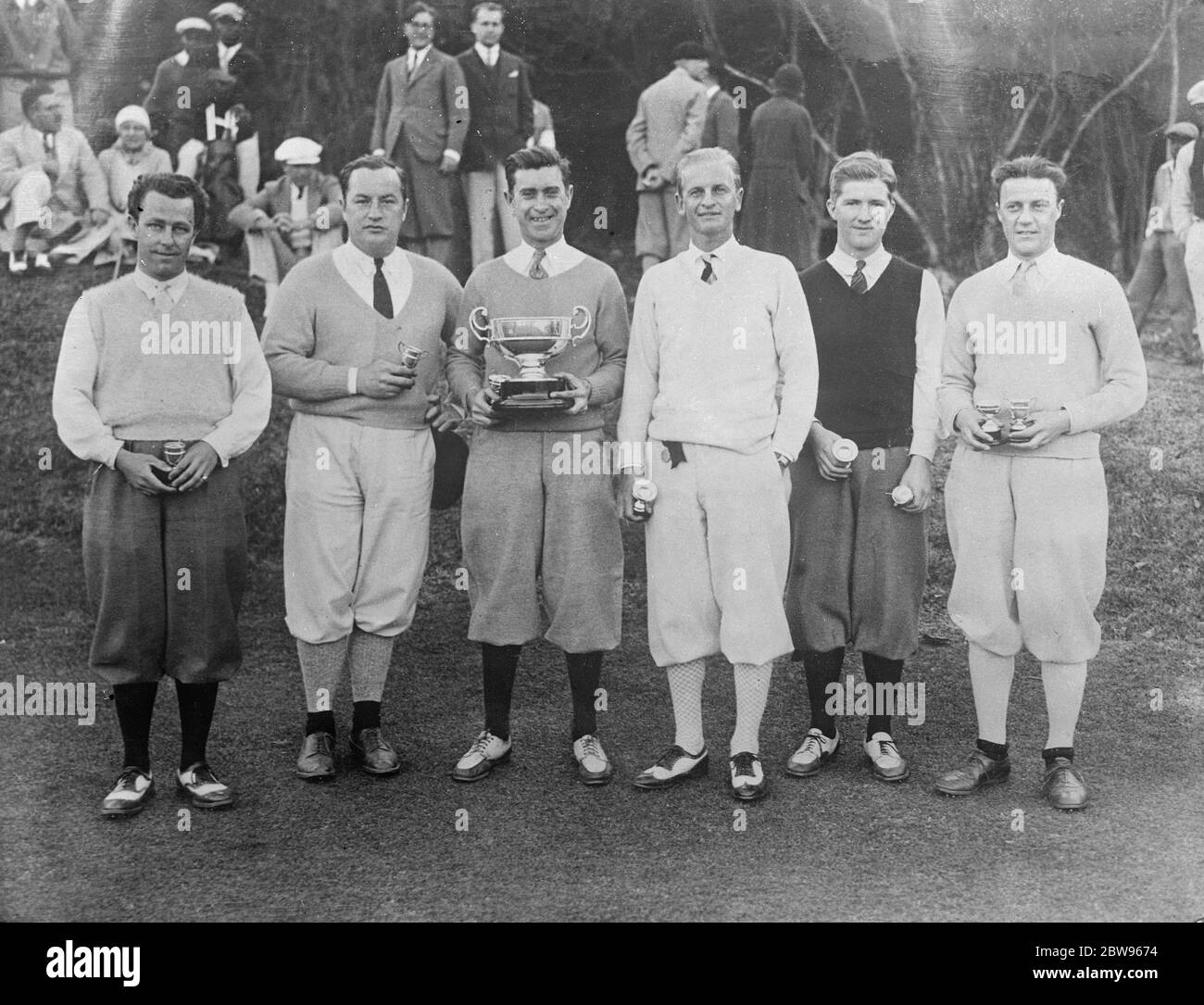

Golfeurs britanniques battus aux Bermudes . Une équipe américaine de golfeurs a battu un côté britannique dans un tournoi pour la coupe du port du château , aux Bermudes . De gauche à droite : Leonard Martin , Robert Lay , George Voight ( capitaine avec coupe ) , Clive Llvord , George Hack et Paul Miller Jones , après leur victoire sur le côté anglais . 22 mars 1932 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/golfeurs-britanniques-battus-aux-bermudes-une-equipe-americaine-de-golfeurs-a-battu-un-cote-britannique-dans-un-tournoi-pour-la-coupe-du-port-du-chateau-aux-bermudes-de-gauche-a-droite-leonard-martin-robert-lay-george-voight-capitaine-avec-coupe-clive-llvord-george-hack-et-paul-miller-jones-apres-leur-victoire-sur-le-cote-anglais-22-mars-1932-image359776232.html

Golfeurs britanniques battus aux Bermudes . Une équipe américaine de golfeurs a battu un côté britannique dans un tournoi pour la coupe du port du château , aux Bermudes . De gauche à droite : Leonard Martin , Robert Lay , George Voight ( capitaine avec coupe ) , Clive Llvord , George Hack et Paul Miller Jones , après leur victoire sur le côté anglais . 22 mars 1932 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/golfeurs-britanniques-battus-aux-bermudes-une-equipe-americaine-de-golfeurs-a-battu-un-cote-britannique-dans-un-tournoi-pour-la-coupe-du-port-du-chateau-aux-bermudes-de-gauche-a-droite-leonard-martin-robert-lay-george-voight-capitaine-avec-coupe-clive-llvord-george-hack-et-paul-miller-jones-apres-leur-victoire-sur-le-cote-anglais-22-mars-1932-image359776232.htmlRM2BW9674–Golfeurs britanniques battus aux Bermudes . Une équipe américaine de golfeurs a battu un côté britannique dans un tournoi pour la coupe du port du château , aux Bermudes . De gauche à droite : Leonard Martin , Robert Lay , George Voight ( capitaine avec coupe ) , Clive Llvord , George Hack et Paul Miller Jones , après leur victoire sur le côté anglais . 22 mars 1932

RFWTF8TE–Les données de code, hack, hacking icône.

Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouiller-le-clavier-de-l-ordinateur-portable-en-arriere-plan-gros-plan-image355346786.html

Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouiller-le-clavier-de-l-ordinateur-portable-en-arriere-plan-gros-plan-image355346786.htmlRF2BJ3CCJ–Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan

Internet Security manuscrit sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-security-manuscrit-sur-un-fond-blanc-image352946596.html

Internet Security manuscrit sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-security-manuscrit-sur-un-fond-blanc-image352946596.htmlRF2BE62YG–Internet Security manuscrit sur un fond blanc.

frises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/frises-image505953517.html

frises Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/frises-image505953517.htmlRF2MB44TD–frises

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-88630573.html

Chaînes et ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-chaines-et-ordinateur-portable-88630573.htmlRFF45D5H–Chaînes et ordinateur portable

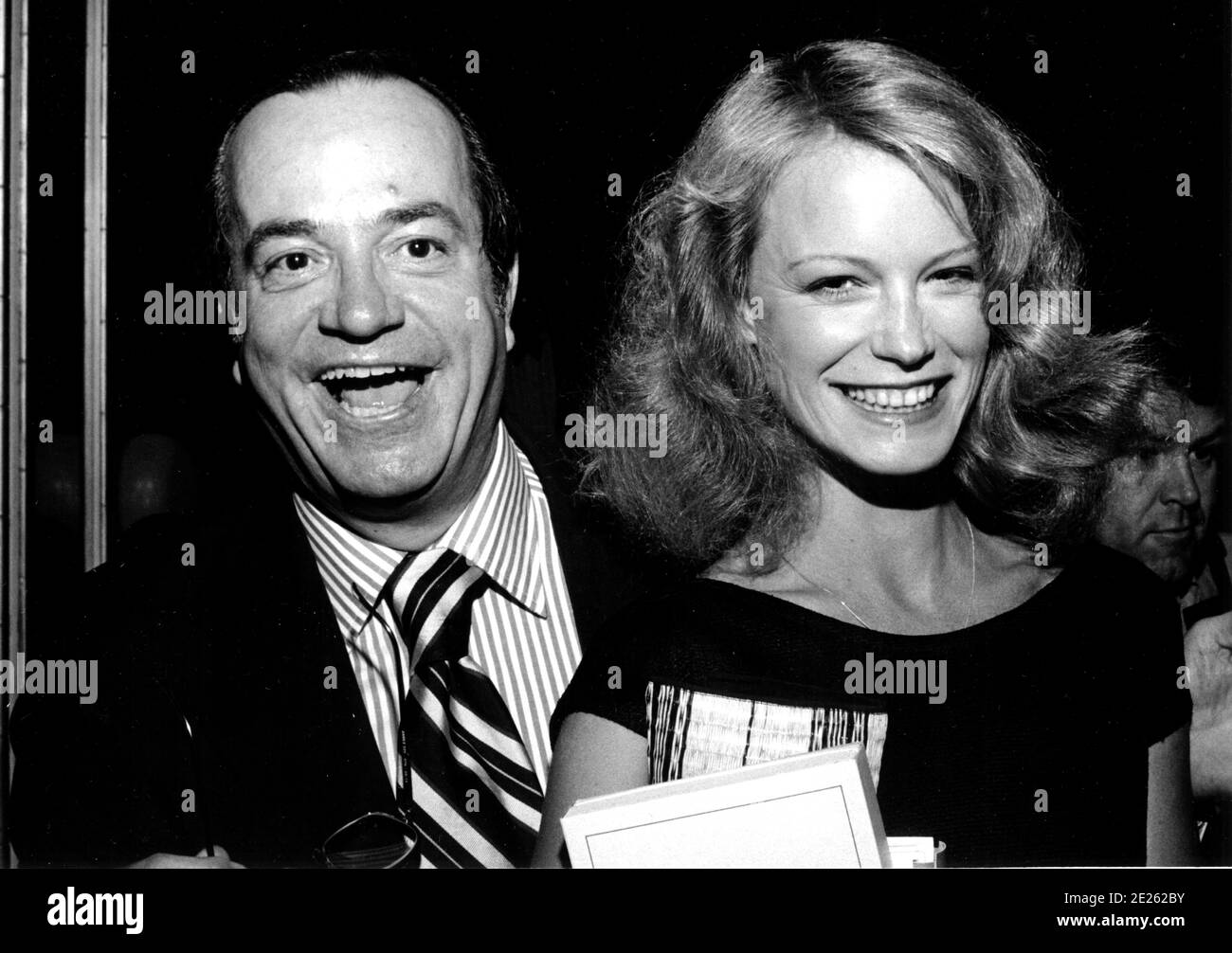

David Doyle et Shelley Hack crédit: Ralph Dominguez/MediaPunch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/david-doyle-et-shelley-hack-credit-ralph-dominguez-mediapunch-image397201391.html

David Doyle et Shelley Hack crédit: Ralph Dominguez/MediaPunch Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/david-doyle-et-shelley-hack-credit-ralph-dominguez-mediapunch-image397201391.htmlRM2E262BY–David Doyle et Shelley Hack crédit: Ralph Dominguez/MediaPunch

Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-utilisant-un-ordinateur-portable-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223950.html

Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-utilisant-un-ordinateur-portable-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223950.htmlRF2PY4T7A–Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité.

Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/senior-grenavin-werkendam-f-dune-hack-102-ans-date-11-fevrier-1950-lieu-noord-brabant-werkendam-mots-cles-personne-agee-nom-f-dune-hack-image342484575.html

Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/senior-grenavin-werkendam-f-dune-hack-102-ans-date-11-fevrier-1950-lieu-noord-brabant-werkendam-mots-cles-personne-agee-nom-f-dune-hack-image342484575.htmlRM2AW5EFY–Senior Grenavin Werkendam F. Dune Hack 102 Ans Date: 11 Février 1950 Lieu: Noord-Brabant, Werkendam Mots Clés: Personne Âgée Nom: F. Dune Hack

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447044906.html

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447044906.htmlRF2GY8J9E–hache avec flammes sur fond blanc

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-ordinateur-studio-shot-image336332844.html

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-ordinateur-studio-shot-image336332844.htmlRF2AF57Y8–Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot.

Message qui exprime l'opposition à l'intelligence artificielle "les humains font le travail, pas les machines" illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-les-humains-font-le-travail-pas-les-machines-illustration-image550799584.html

Message qui exprime l'opposition à l'intelligence artificielle "les humains font le travail, pas les machines" illustration Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-intelligence-artificielle-les-humains-font-le-travail-pas-les-machines-illustration-image550799584.htmlRF2R032DM–Message qui exprime l'opposition à l'intelligence artificielle "les humains font le travail, pas les machines" illustration

Développement d'applications d'affichage conceptuel. Concept signification Services de développement pour des expériences mobiles et Web exceptionnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/developpement-d-applications-d-affichage-conceptuel-concept-signification-services-de-developpement-pour-des-experiences-mobiles-et-web-exceptionnelles-image550377875.html

Développement d'applications d'affichage conceptuel. Concept signification Services de développement pour des expériences mobiles et Web exceptionnelles Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/developpement-d-applications-d-affichage-conceptuel-concept-signification-services-de-developpement-pour-des-experiences-mobiles-et-web-exceptionnelles-image550377875.htmlRF2PYBTGK–Développement d'applications d'affichage conceptuel. Concept signification Services de développement pour des expériences mobiles et Web exceptionnelles

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-30831911.html

Clavier ordinateur sécurisé avec chaîne et cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-clavier-ordinateur-securise-avec-chaine-et-cadenas-30831911.htmlRFBP4EBK–Clavier ordinateur sécurisé avec chaîne et cadenas

RF2WEE9W1–Icône pour Hack, hackney

données d'étanchéité manuelle de pirate provenant d'un ordinateur portable la nuit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/donnees-d-etancheite-manuelle-de-pirate-provenant-d-un-ordinateur-portable-la-nuit-image344885494.html

données d'étanchéité manuelle de pirate provenant d'un ordinateur portable la nuit Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/donnees-d-etancheite-manuelle-de-pirate-provenant-d-un-ordinateur-portable-la-nuit-image344885494.htmlRF2B12TY2–données d'étanchéité manuelle de pirate provenant d'un ordinateur portable la nuit

Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut contribuer à stimuler le rajeunissement. Hack de vie de croissance de cheveux. Comment grandir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/salon-de-coiffure-maintien-d-une-hygiene-et-d-un-soin-personnels-adequats-le-fait-de-s-arraler-aux-extremites-mortes-peut-contribuer-a-stimuler-le-rajeunissement-hack-de-vie-de-croissance-de-cheveux-comment-grandir-image622589986.html

Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut contribuer à stimuler le rajeunissement. Hack de vie de croissance de cheveux. Comment grandir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/salon-de-coiffure-maintien-d-une-hygiene-et-d-un-soin-personnels-adequats-le-fait-de-s-arraler-aux-extremites-mortes-peut-contribuer-a-stimuler-le-rajeunissement-hack-de-vie-de-croissance-de-cheveux-comment-grandir-image622589986.htmlRF2Y4WBTJ–Salon de coiffure. Maintien d'une hygiène et d'un soin personnels adéquats. Le fait de s'arraler aux extrémités mortes peut contribuer à stimuler le rajeunissement. Hack de vie de croissance de cheveux. Comment grandir

Hacker intelligence artificielle robot danger visage noir. Code binaire Cyborg ombre tête alerte hack en ligne données personnelles de l'information virtuelle esprit intellect vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-intelligence-artificielle-robot-danger-visage-noir-code-binaire-cyborg-ombre-tete-alerte-hack-en-ligne-donnees-personnelles-de-l-information-virtuelle-esprit-intellect-vector-illustration-171812413.html

Hacker intelligence artificielle robot danger visage noir. Code binaire Cyborg ombre tête alerte hack en ligne données personnelles de l'information virtuelle esprit intellect vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-hacker-intelligence-artificielle-robot-danger-visage-noir-code-binaire-cyborg-ombre-tete-alerte-hack-en-ligne-donnees-personnelles-de-l-information-virtuelle-esprit-intellect-vector-illustration-171812413.htmlRFKYEMDH–Hacker intelligence artificielle robot danger visage noir. Code binaire Cyborg ombre tête alerte hack en ligne données personnelles de l'information virtuelle esprit intellect vector illustration

Chevaux Camargue dans le sud de la France Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-camargue-dans-le-sud-de-la-france-image357257630.html

Chevaux Camargue dans le sud de la France Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/chevaux-camargue-dans-le-sud-de-la-france-image357257630.htmlRF2BN6DN2–Chevaux Camargue dans le sud de la France

Dans Carrera ' s Grip mais le réceptionniste de BEA Pat Hack n'a rien à craindre car le '' ambling Alp '' , Primo Carrera - un temps champion mondial de boxe poids lourd et maintenant un lutteur , est dans l'humeur genial comme il arrive à l'aéroport de Londres . Primo ne séjournait pas ; il était en route d'Italie à Montréal pour des matchs de lutte . Il est prévu de retourner en Italie d'ici juillet pour faire un film . 12 mai 1954 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dans-carrera-s-grip-mais-le-receptionniste-de-bea-pat-hack-n-a-rien-a-craindre-car-le-ambling-alp-primo-carrera-un-temps-champion-mondial-de-boxe-poids-lourd-et-maintenant-un-lutteur-est-dans-l-humeur-genial-comme-il-arrive-a-l-aeroport-de-londres-primo-ne-sejournait-pas-il-etait-en-route-d-italie-a-montreal-pour-des-matchs-de-lutte-il-est-prevu-de-retourner-en-italie-d-ici-juillet-pour-faire-un-film-12-mai-1954-image441453608.html

Dans Carrera ' s Grip mais le réceptionniste de BEA Pat Hack n'a rien à craindre car le '' ambling Alp '' , Primo Carrera - un temps champion mondial de boxe poids lourd et maintenant un lutteur , est dans l'humeur genial comme il arrive à l'aéroport de Londres . Primo ne séjournait pas ; il était en route d'Italie à Montréal pour des matchs de lutte . Il est prévu de retourner en Italie d'ici juillet pour faire un film . 12 mai 1954 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/dans-carrera-s-grip-mais-le-receptionniste-de-bea-pat-hack-n-a-rien-a-craindre-car-le-ambling-alp-primo-carrera-un-temps-champion-mondial-de-boxe-poids-lourd-et-maintenant-un-lutteur-est-dans-l-humeur-genial-comme-il-arrive-a-l-aeroport-de-londres-primo-ne-sejournait-pas-il-etait-en-route-d-italie-a-montreal-pour-des-matchs-de-lutte-il-est-prevu-de-retourner-en-italie-d-ici-juillet-pour-faire-un-film-12-mai-1954-image441453608.htmlRM2GJ5XG8–Dans Carrera ' s Grip mais le réceptionniste de BEA Pat Hack n'a rien à craindre car le '' ambling Alp '' , Primo Carrera - un temps champion mondial de boxe poids lourd et maintenant un lutteur , est dans l'humeur genial comme il arrive à l'aéroport de Londres . Primo ne séjournait pas ; il était en route d'Italie à Montréal pour des matchs de lutte . Il est prévu de retourner en Italie d'ici juillet pour faire un film . 12 mai 1954

RFWTF8AA–Les données de code, hack, hacking icône.

Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouiller-le-clavier-de-l-ordinateur-portable-en-arriere-plan-gros-plan-image355346783.html

Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouiller-le-clavier-de-l-ordinateur-portable-en-arriere-plan-gros-plan-image355346783.htmlRF2BJ3CCF–Verrouiller le clavier de l'ordinateur portable en arrière-plan, gros plan

Sécurité en ligne manuscrite sur fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-en-ligne-manuscrite-sur-fond-blanc-image352946598.html

Sécurité en ligne manuscrite sur fond blanc. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-en-ligne-manuscrite-sur-fond-blanc-image352946598.htmlRF2BE62YJ–Sécurité en ligne manuscrite sur fond blanc.

Cheval domestique blanc (Equus cabalus) dans un pré en face de brouillard, ciel blanc, Innsbruck, Tyrol, Autriche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cheval-domestique-blanc-equus-cabalus-dans-un-pre-en-face-de-brouillard-ciel-blanc-innsbruck-tyrol-autriche-image460097605.html

Cheval domestique blanc (Equus cabalus) dans un pré en face de brouillard, ciel blanc, Innsbruck, Tyrol, Autriche Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cheval-domestique-blanc-equus-cabalus-dans-un-pre-en-face-de-brouillard-ciel-blanc-innsbruck-tyrol-autriche-image460097605.htmlRF2HMF759–Cheval domestique blanc (Equus cabalus) dans un pré en face de brouillard, ciel blanc, Innsbruck, Tyrol, Autriche

Concept de sécurité : verrouillage sur écran numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-verrouillage-sur-ecran-numerique-image67026731.html

Concept de sécurité : verrouillage sur écran numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-verrouillage-sur-ecran-numerique-image67026731.htmlRFDW197R–Concept de sécurité : verrouillage sur écran numérique

Rendu 3D 2025 texte avec effets d'écran des échecs technologiques. Spectaculaire pépin d'écran avec divers types d'interférences Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rendu-3d-2025-texte-avec-effets-d-ecran-des-echecs-technologiques-spectaculaire-pepin-d-ecran-avec-divers-types-d-interferences-image600075761.html

Rendu 3D 2025 texte avec effets d'écran des échecs technologiques. Spectaculaire pépin d'écran avec divers types d'interférences Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/rendu-3d-2025-texte-avec-effets-d-ecran-des-echecs-technologiques-spectaculaire-pepin-d-ecran-avec-divers-types-d-interferences-image600075761.htmlRF2WT7PN5–Rendu 3D 2025 texte avec effets d'écran des échecs technologiques. Spectaculaire pépin d'écran avec divers types d'interférences

Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-utilisant-un-ordinateur-portable-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223866.html

Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mysterieux-homme-portant-un-sweat-a-capuche-noir-utilisant-un-ordinateur-portable-dans-la-piece-sombre-concept-de-piratage-et-de-cybersecurite-image550223866.htmlRF2PY4T4A–Mystérieux homme portant un sweat à capuche noir utilisant un ordinateur portable dans la pièce sombre. Concept de piratage et de cybersécurité.

La princesse Beatrix a posé la pierre de base pour le centre de réunion des jeunes Het Zilveren Schor près d'Arnemuiden. Maire A. Hack toast with Beatrix Annotation: Het Zilveren Schor est un dessin de l'architecte Onno Greiner Date: 22 avril 1965 lieu: Arnemuiden, Zeeland mots clés: Centres pour jeunes, ouvertures, princesses Nom personnel: Beatrix (Crown Princess Netherlands), Hack, A. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-princesse-beatrix-a-pose-la-pierre-de-base-pour-le-centre-de-reunion-des-jeunes-het-zilveren-schor-pres-d-arnemuiden-maire-a-hack-toast-with-beatrix-annotation-het-zilveren-schor-est-un-dessin-de-l-architecte-onno-greiner-date-22-avril-1965-lieu-arnemuiden-zeeland-mots-cles-centres-pour-jeunes-ouvertures-princesses-nom-personnel-beatrix-crown-princess-netherlands-hack-a-image340986548.html

La princesse Beatrix a posé la pierre de base pour le centre de réunion des jeunes Het Zilveren Schor près d'Arnemuiden. Maire A. Hack toast with Beatrix Annotation: Het Zilveren Schor est un dessin de l'architecte Onno Greiner Date: 22 avril 1965 lieu: Arnemuiden, Zeeland mots clés: Centres pour jeunes, ouvertures, princesses Nom personnel: Beatrix (Crown Princess Netherlands), Hack, A. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-princesse-beatrix-a-pose-la-pierre-de-base-pour-le-centre-de-reunion-des-jeunes-het-zilveren-schor-pres-d-arnemuiden-maire-a-hack-toast-with-beatrix-annotation-het-zilveren-schor-est-un-dessin-de-l-architecte-onno-greiner-date-22-avril-1965-lieu-arnemuiden-zeeland-mots-cles-centres-pour-jeunes-ouvertures-princesses-nom-personnel-beatrix-crown-princess-netherlands-hack-a-image340986548.htmlRM2APN7R0–La princesse Beatrix a posé la pierre de base pour le centre de réunion des jeunes Het Zilveren Schor près d'Arnemuiden. Maire A. Hack toast with Beatrix Annotation: Het Zilveren Schor est un dessin de l'architecte Onno Greiner Date: 22 avril 1965 lieu: Arnemuiden, Zeeland mots clés: Centres pour jeunes, ouvertures, princesses Nom personnel: Beatrix (Crown Princess Netherlands), Hack, A.

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447044926.html

hache avec flammes sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hache-avec-flammes-sur-fond-blanc-image447044926.htmlRF2GY8JA6–hache avec flammes sur fond blanc

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-ordinateur-studio-shot-image336332860.html

Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-homme-anonyme-dans-un-sweat-noir-et-masque-de-neon-l-intrusion-dans-un-ordinateur-studio-shot-image336332860.htmlRF2AF57YT–Portrait d'un homme anonyme dans un sweat noir et masque de néon l'intrusion dans un ordinateur. Studio shot.

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « rejeter l'IA » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-rejeter-l-ia-image550799591.html

Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « rejeter l'IA » Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-qui-exprime-l-opposition-a-l-illustration-de-l-intelligence-artificielle-rejeter-l-ia-image550799591.htmlRF2R032DY–Message qui exprime l'opposition à l'illustration de l'intelligence artificielle « rejeter l'IA »

RF2DE4CN1–Logiciel espion, technologie Internet. Stop, icône Web. Symbole de danger. Ordinateur de piratage de concept. Illustration vectorielle