Protection contre le phishing Photos Stock & Des Images

(26,688)Filtres rapides :

Page 1 sur 267

Protection contre le phishing Photos Stock & Des Images

E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/e-mail-de-phishing-les-fraudeurs-veulent-voler-des-donnees-sensibles-et-de-petites-quantites-main-tenant-un-telephone-mobile-sur-lequel-un-courrier-de-phishing-frauduleux-peut-etre-vu-image594587687.html

E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/e-mail-de-phishing-les-fraudeurs-veulent-voler-des-donnees-sensibles-et-de-petites-quantites-main-tenant-un-telephone-mobile-sur-lequel-un-courrier-de-phishing-frauduleux-peut-etre-vu-image594587687.htmlRM2WF9PJF–E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu

Carte de crédit avec NIP dans la pochette sur fond bleu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-carte-de-credit-avec-nip-dans-la-pochette-sur-fond-bleu-160526900.html

Carte de crédit avec NIP dans la pochette sur fond bleu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-carte-de-credit-avec-nip-dans-la-pochette-sur-fond-bleu-160526900.htmlRFK94HKG–Carte de crédit avec NIP dans la pochette sur fond bleu

Câble de données, verrou à combinaison et clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cable-de-donnees-verrou-a-combinaison-et-clavier-de-l-ordinateur-103573014.html

Câble de données, verrou à combinaison et clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cable-de-donnees-verrou-a-combinaison-et-clavier-de-l-ordinateur-103573014.htmlRMG0E4C6–Câble de données, verrou à combinaison et clavier de l'ordinateur

Site web Ebay page expliquant le vol d'identité et les mesures de protection de l'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-site-web-ebay-page-expliquant-le-vol-d-identite-et-les-mesures-de-protection-de-l-hameconnage-27899847.html

Site web Ebay page expliquant le vol d'identité et les mesures de protection de l'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-site-web-ebay-page-expliquant-le-vol-d-identite-et-les-mesures-de-protection-de-l-hameconnage-27899847.htmlRMBHAXF3–Site web Ebay page expliquant le vol d'identité et les mesures de protection de l'hameçonnage

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352887.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352887.htmlRF2PT3HKK–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Carte d'alerte de phishing. Vue de dessus de l'arrière-plan du bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription alerte de phishing. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-d-alerte-de-phishing-vue-de-dessus-de-l-arriere-plan-du-bureau-avec-ordinateur-portable-telephone-lunettes-et-crayon-avec-carte-avec-inscription-alerte-de-phishing-image387529426.html

Carte d'alerte de phishing. Vue de dessus de l'arrière-plan du bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription alerte de phishing. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-d-alerte-de-phishing-vue-de-dessus-de-l-arriere-plan-du-bureau-avec-ordinateur-portable-telephone-lunettes-et-crayon-avec-carte-avec-inscription-alerte-de-phishing-image387529426.htmlRF2DEDDMJ–Carte d'alerte de phishing. Vue de dessus de l'arrière-plan du bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription alerte de phishing.

Spam de mot des lettres rouges sur la surface sombre. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/spam-de-mot-des-lettres-rouges-sur-la-surface-sombre-image453998992.html

Spam de mot des lettres rouges sur la surface sombre. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/spam-de-mot-des-lettres-rouges-sur-la-surface-sombre-image453998992.htmlRF2HAHC9M–Spam de mot des lettres rouges sur la surface sombre.

Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/symbole-de-verrouillage-de-concept-de-securite-et-de-cybersecurite-protection-contre-les-voleurs-les-cyberattaques-la-fraude-la-violation-des-donnees-acces-securise-au-reseau-a-internet-et-a-image491441372.html

Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/symbole-de-verrouillage-de-concept-de-securite-et-de-cybersecurite-protection-contre-les-voleurs-les-cyberattaques-la-fraude-la-violation-des-donnees-acces-securise-au-reseau-a-internet-et-a-image491441372.htmlRF2KFF2DG–Symbole de verrouillage de concept de sécurité et de cybersécurité. Protection contre les voleurs, les cyberattaques, la fraude, la violation des données. Accès sécurisé au réseau, à Internet et à

Hacker mâle à l'ordinateur. La technologie numérique protection concept Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hacker-male-a-l-ordinateur-la-technologie-numerique-protection-concept-image333106008.html

Hacker mâle à l'ordinateur. La technologie numérique protection concept Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hacker-male-a-l-ordinateur-la-technologie-numerique-protection-concept-image333106008.htmlRF2A9X834–Hacker mâle à l'ordinateur. La technologie numérique protection concept

Cadenas ouvert avec chaîne sur téléphone mobile - concept de phishing et de sécurité sur les téléphones mobiles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cadenas-ouvert-avec-chaine-sur-telephone-mobile-concept-de-phishing-et-de-securite-sur-les-telephones-mobiles-image357512973.html

Cadenas ouvert avec chaîne sur téléphone mobile - concept de phishing et de sécurité sur les téléphones mobiles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cadenas-ouvert-avec-chaine-sur-telephone-mobile-concept-de-phishing-et-de-securite-sur-les-telephones-mobiles-image357512973.htmlRF2BNJ3CD–Cadenas ouvert avec chaîne sur téléphone mobile - concept de phishing et de sécurité sur les téléphones mobiles

Un cybercriminel utilisant un ordinateur portable pour faire une escroquerie en ligne. Vol de carte de crédit et de données personnelles sur le net. Risque de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/un-cybercriminel-utilisant-un-ordinateur-portable-pour-faire-une-escroquerie-en-ligne-vol-de-carte-de-credit-et-de-donnees-personnelles-sur-le-net-risque-de-phishing-image497653286.html

Un cybercriminel utilisant un ordinateur portable pour faire une escroquerie en ligne. Vol de carte de crédit et de données personnelles sur le net. Risque de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/un-cybercriminel-utilisant-un-ordinateur-portable-pour-faire-une-escroquerie-en-ligne-vol-de-carte-de-credit-et-de-donnees-personnelles-sur-le-net-risque-de-phishing-image497653286.htmlRF2KWJ1RJ–Un cybercriminel utilisant un ordinateur portable pour faire une escroquerie en ligne. Vol de carte de crédit et de données personnelles sur le net. Risque de phishing

concept d'entreprise, menace à la sécurité d'internet, protection des données ou des actifs numériques contre l'accès non autoriséavec chaîne de trombones et serrure ouverte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-entreprise-menace-a-la-securite-d-internet-protection-des-donnees-ou-des-actifs-numeriques-contre-l-acces-non-autoriseavec-chaine-de-trombones-et-serrure-ouverte-image561744246.html

concept d'entreprise, menace à la sécurité d'internet, protection des données ou des actifs numériques contre l'accès non autoriséavec chaîne de trombones et serrure ouverte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-entreprise-menace-a-la-securite-d-internet-protection-des-donnees-ou-des-actifs-numeriques-contre-l-acces-non-autoriseavec-chaine-de-trombones-et-serrure-ouverte-image561744246.htmlRF2RHWJEE–concept d'entreprise, menace à la sécurité d'internet, protection des données ou des actifs numériques contre l'accès non autoriséavec chaîne de trombones et serrure ouverte

Le phishing et la sécurité sur internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-phishing-et-la-securite-sur-internet-image62463126.html

Le phishing et la sécurité sur internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-phishing-et-la-securite-sur-internet-image62463126.htmlRFDHHC9X–Le phishing et la sécurité sur internet

Concept de phishing, de cyber-sécurité, de violation d'informations en ligne ou de criminalité liée au vol d'identité. Téléphone piraté. Hacker et téléphone portable avec données d'hologramme. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-phishing-de-cyber-securite-de-violation-d-informations-en-ligne-ou-de-criminalite-liee-au-vol-d-identite-telephone-pirate-hacker-et-telephone-portable-avec-donnees-d-hologramme-image349410683.html

Concept de phishing, de cyber-sécurité, de violation d'informations en ligne ou de criminalité liée au vol d'identité. Téléphone piraté. Hacker et téléphone portable avec données d'hologramme. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-phishing-de-cyber-securite-de-violation-d-informations-en-ligne-ou-de-criminalite-liee-au-vol-d-identite-telephone-pirate-hacker-et-telephone-portable-avec-donnees-d-hologramme-image349410683.htmlRF2B8D0TY–Concept de phishing, de cyber-sécurité, de violation d'informations en ligne ou de criminalité liée au vol d'identité. Téléphone piraté. Hacker et téléphone portable avec données d'hologramme.

Antivirus pour la protection, la sécurité et le blocage de spams. La protection de la vie privée, aux virus et spywares. Modèle en version plate pour bannière web infographie ou je Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/antivirus-pour-la-protection-la-securite-et-le-blocage-de-spams-la-protection-de-la-vie-privee-aux-virus-et-spywares-modele-en-version-plate-pour-banniere-web-infographie-ou-je-image236991046.html

Antivirus pour la protection, la sécurité et le blocage de spams. La protection de la vie privée, aux virus et spywares. Modèle en version plate pour bannière web infographie ou je Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/antivirus-pour-la-protection-la-securite-et-le-blocage-de-spams-la-protection-de-la-vie-privee-aux-virus-et-spywares-modele-en-version-plate-pour-banniere-web-infographie-ou-je-image236991046.htmlRFRNFTDX–Antivirus pour la protection, la sécurité et le blocage de spams. La protection de la vie privée, aux virus et spywares. Modèle en version plate pour bannière web infographie ou je

hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-et-cybercriminalite-crochet-de-peche-sur-le-clavier-de-l-ordinateur-image459254040.html

hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-et-cybercriminalite-crochet-de-peche-sur-le-clavier-de-l-ordinateur-image459254040.htmlRF2HK4R60–hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur

RF2EA9R3A–Plusieurs icônes hexagonales symbolisant l'authentification du mot de passe alors qu'un seul mot de passe est Volé

RFKCC9T5–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône Sécurité cybernétique sur l'écran virtuel,

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755645.html

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755645.htmlRF2BJP1XN–attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité

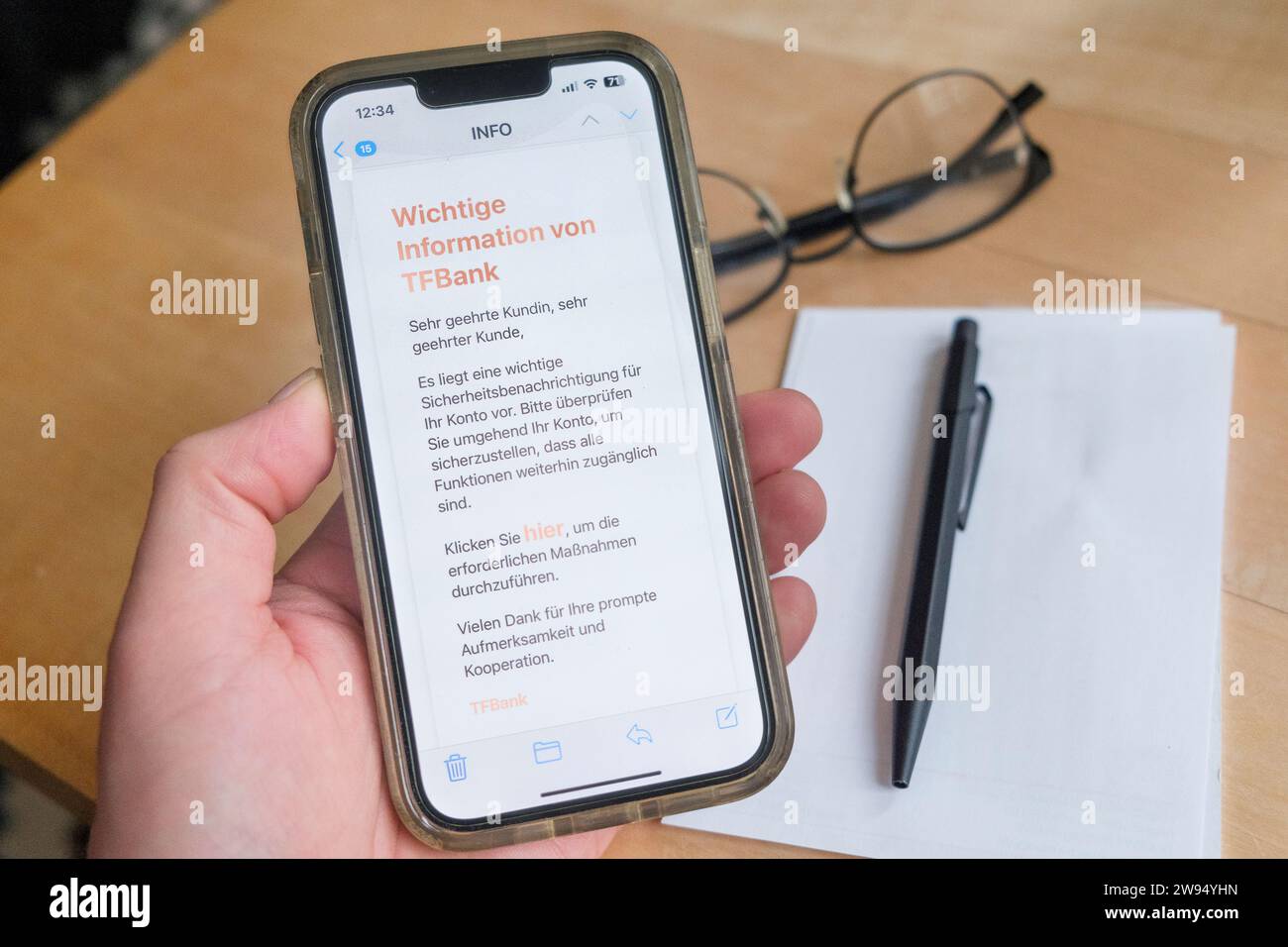

E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/e-mail-de-phishing-les-fraudeurs-veulent-voler-des-donnees-sensibles-et-de-petites-quantites-main-tenant-un-telephone-mobile-sur-lequel-un-courrier-de-phishing-frauduleux-peut-etre-vu-image594587689.html

E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/e-mail-de-phishing-les-fraudeurs-veulent-voler-des-donnees-sensibles-et-de-petites-quantites-main-tenant-un-telephone-mobile-sur-lequel-un-courrier-de-phishing-frauduleux-peut-etre-vu-image594587689.htmlRM2WF9PJH–E-mail de phishing : les fraudeurs veulent voler des données sensibles et de petites quantités. Main tenant un téléphone mobile sur lequel un courrier de phishing frauduleux peut être vu

Cybercriminel poussant l'écran menace ciblée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cybercriminel-poussant-l-ecran-menace-ciblee-168696693.html

Cybercriminel poussant l'écran menace ciblée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cybercriminel-poussant-l-ecran-menace-ciblee-168696693.htmlRFKPCP9W–Cybercriminel poussant l'écran menace ciblée

Câble de données, verrou à combinaison et clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cable-de-donnees-verrou-a-combinaison-et-clavier-de-l-ordinateur-103573022.html

Câble de données, verrou à combinaison et clavier de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-cable-de-donnees-verrou-a-combinaison-et-clavier-de-l-ordinateur-103573022.htmlRMG0E4CE–Câble de données, verrou à combinaison et clavier de l'ordinateur

Écran numérique affichant LES LOGICIELS MALVEILLANTS DÉTECTÉS avec divers codes et symboles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/ecran-numerique-affichant-les-logiciels-malveillants-detectes-avec-divers-codes-et-symboles-image609276484.html

Écran numérique affichant LES LOGICIELS MALVEILLANTS DÉTECTÉS avec divers codes et symboles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/ecran-numerique-affichant-les-logiciels-malveillants-detectes-avec-divers-codes-et-symboles-image609276484.htmlRF2XB6XAC–Écran numérique affichant LES LOGICIELS MALVEILLANTS DÉTECTÉS avec divers codes et symboles

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352871.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352871.htmlRF2PT3HK3–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Enveloppe blanche sur le crochet à poisson. Concept de messagerie de phishing, cyber-sécurité, fuite de données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/enveloppe-blanche-sur-le-crochet-a-poisson-concept-de-messagerie-de-phishing-cyber-securite-fuite-de-donnees-image545720058.html

Enveloppe blanche sur le crochet à poisson. Concept de messagerie de phishing, cyber-sécurité, fuite de données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/enveloppe-blanche-sur-le-crochet-a-poisson-concept-de-messagerie-de-phishing-cyber-securite-fuite-de-donnees-image545720058.htmlRF2PKRKE2–Enveloppe blanche sur le crochet à poisson. Concept de messagerie de phishing, cyber-sécurité, fuite de données

RF2RYC6K7–Un collage d'icônes de cybersécurité esquissées sur un tableau de craie allant de la sécurité dans le cloud aux tablettes piratées et au phishing.

Concept de protection réseau, câble et cadenas Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-protection-reseau-cable-et-cadenas-97104333.html

Concept de protection réseau, câble et cadenas Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-protection-reseau-cable-et-cadenas-97104333.htmlRFFHYDFW–Concept de protection réseau, câble et cadenas

Informations de connexion jointes au grand crochet sous l'eau avec lumière du soleil - concept de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/informations-de-connexion-jointes-au-grand-crochet-sous-l-eau-avec-lumiere-du-soleil-concept-de-phishing-image466429009.html

Informations de connexion jointes au grand crochet sous l'eau avec lumière du soleil - concept de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/informations-de-connexion-jointes-au-grand-crochet-sous-l-eau-avec-lumiere-du-soleil-concept-de-phishing-image466429009.htmlRF2J2RJXW–Informations de connexion jointes au grand crochet sous l'eau avec lumière du soleil - concept de phishing

Mot de passe écrit sur un papier remarque dans la forme d'un poisson attaché à un crochet - Phishing et concept de sécurité internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-mot-de-passe-ecrit-sur-un-papier-remarque-dans-la-forme-d-un-poisson-attache-a-un-crochet-phishing-et-concept-de-securite-internet-176378668.html

Mot de passe écrit sur un papier remarque dans la forme d'un poisson attaché à un crochet - Phishing et concept de sécurité internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-mot-de-passe-ecrit-sur-un-papier-remarque-dans-la-forme-d-un-poisson-attache-a-un-crochet-phishing-et-concept-de-securite-internet-176378668.htmlRFM6XMP4–Mot de passe écrit sur un papier remarque dans la forme d'un poisson attaché à un crochet - Phishing et concept de sécurité internet

Concept Cyber Shot avec ordinateur portable et de l'argent Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-cyber-shot-avec-ordinateur-portable-et-de-l-argent-image69160171.html

Concept Cyber Shot avec ordinateur portable et de l'argent Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-cyber-shot-avec-ordinateur-portable-et-de-l-argent-image69160171.htmlRFE0EEE3–Concept Cyber Shot avec ordinateur portable et de l'argent

Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cyber-securite-alerte-phishing-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624362.html

Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cyber-securite-alerte-phishing-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624362.htmlRFM79X4X–Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé.

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-134296741.html

Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-capuche-avec-un-pirate-informatique-dans-le-cyberespace-entoure-par-matrice-code-en-ligne-internet-security-protection-de-l-identite-et-de-la-vie-privee-134296741.htmlRFHPDMT5–Capuche avec un pirate informatique dans le cyberespace entouré par matrice code en ligne, internet security, protection de l'identité et de la vie privée

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.html

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.htmlRF2KF75K8–Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées.

Disque dur externe noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/disque-dur-externe-noir-image188571268.html

Disque dur externe noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/disque-dur-externe-noir-image188571268.htmlRFMXP4G4–Disque dur externe noir

hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur. espace de copie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-et-cybercriminalite-crochet-de-peche-sur-le-clavier-de-l-ordinateur-espace-de-copie-image459254059.html

hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur. espace de copie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-et-cybercriminalite-crochet-de-peche-sur-le-clavier-de-l-ordinateur-espace-de-copie-image459254059.htmlRF2HK4R6K–hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur. espace de copie

Bannière du clavier avec le concept de bouton de spam de courrier. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-du-clavier-avec-le-concept-de-bouton-de-spam-de-courrier-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823131.html

Bannière du clavier avec le concept de bouton de spam de courrier. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-du-clavier-avec-le-concept-de-bouton-de-spam-de-courrier-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823131.htmlRF2JGE1MY–Bannière du clavier avec le concept de bouton de spam de courrier. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet.

RFKCC9TA–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône la conformité à la réglementation sur l'affichage virtuel

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755804.html

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755804.htmlRF2BJP24C–attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793889.html

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793889.htmlRM2W94YHN–Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF

Notion de transaction ou d'une fraude en ligne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-notion-de-transaction-ou-d-une-fraude-en-ligne-169549030.html

Notion de transaction ou d'une fraude en ligne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-notion-de-transaction-ou-d-une-fraude-en-ligne-169549030.htmlRFKRRHEE–Notion de transaction ou d'une fraude en ligne

Données de mot de phishing avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/donnees-de-mot-de-phishing-avec-clavier-et-crochet-symbolique-image245297795.html

Données de mot de phishing avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/donnees-de-mot-de-phishing-avec-clavier-et-crochet-symbolique-image245297795.htmlRMT727RF–Données de mot de phishing avec clavier et crochet symbolique

Modifier la carte de mot de passe. Vue de dessus de la table de bureau arrière-plan de bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription changer le mot de passe. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/modifier-la-carte-de-mot-de-passe-vue-de-dessus-de-la-table-de-bureau-arriere-plan-de-bureau-avec-ordinateur-portable-telephone-lunettes-et-crayon-avec-carte-avec-inscription-changer-le-mot-de-passe-image387529418.html

Modifier la carte de mot de passe. Vue de dessus de la table de bureau arrière-plan de bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription changer le mot de passe. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/modifier-la-carte-de-mot-de-passe-vue-de-dessus-de-la-table-de-bureau-arriere-plan-de-bureau-avec-ordinateur-portable-telephone-lunettes-et-crayon-avec-carte-avec-inscription-changer-le-mot-de-passe-image387529418.htmlRF2DEDDMA–Modifier la carte de mot de passe. Vue de dessus de la table de bureau arrière-plan de bureau avec ordinateur portable, téléphone, lunettes et crayon avec carte avec inscription changer le mot de passe.

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352645.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352645.htmlRF2PT3HB1–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Cyber Security Digital Technology, Fingerprint scanner. Sécurité des données en ligne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-digital-technology-fingerprint-scanner-securite-des-donnees-en-ligne-image381763114.html

Cyber Security Digital Technology, Fingerprint scanner. Sécurité des données en ligne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-digital-technology-fingerprint-scanner-securite-des-donnees-en-ligne-image381763114.htmlRF2D52PMX–Cyber Security Digital Technology, Fingerprint scanner. Sécurité des données en ligne

sécurité de l'escroquerie de spam internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/securite-de-l-escroquerie-de-spam-internet-image359928015.html

sécurité de l'escroquerie de spam internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/securite-de-l-escroquerie-de-spam-internet-image359928015.htmlRF2BWG3RY–sécurité de l'escroquerie de spam internet

Concept de protection réseau, câble et cadenas Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-protection-reseau-cable-et-cadenas-97104285.html

Concept de protection réseau, câble et cadenas Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-protection-reseau-cable-et-cadenas-97104285.htmlRFFHYDE5–Concept de protection réseau, câble et cadenas

Carte de crédit et grand crochet à poisson sur ordinateur clavier arrière-plan - concept de cybercriminalité/phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-credit-et-grand-crochet-a-poisson-sur-ordinateur-clavier-arriere-plan-concept-de-cybercriminalite-phishing-image474228545.html

Carte de crédit et grand crochet à poisson sur ordinateur clavier arrière-plan - concept de cybercriminalité/phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-credit-et-grand-crochet-a-poisson-sur-ordinateur-clavier-arriere-plan-concept-de-cybercriminalite-phishing-image474228545.htmlRF2JFEY9N–Carte de crédit et grand crochet à poisson sur ordinateur clavier arrière-plan - concept de cybercriminalité/phishing

Photo de cadenas dans macro qui symbolisent en noir et blanc de l'Union européenne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-de-cadenas-dans-macro-qui-symbolisent-en-noir-et-blanc-de-l-union-europeenne-image187526907.html

Photo de cadenas dans macro qui symbolisent en noir et blanc de l'Union européenne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-de-cadenas-dans-macro-qui-symbolisent-en-noir-et-blanc-de-l-union-europeenne-image187526907.htmlRFMW2GDF–Photo de cadenas dans macro qui symbolisent en noir et blanc de l'Union européenne

Résumé Contexte Les clés de l'attaque d'affaires libre de l'informatique ordinateur cyber crime concept vol cybercriminalité données digital ear danger Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/resume-contexte-les-cles-de-l-attaque-d-affaires-libre-de-l-informatique-ordinateur-cyber-crime-concept-vol-cybercriminalite-donnees-digital-ear-danger-image69160153.html

Résumé Contexte Les clés de l'attaque d'affaires libre de l'informatique ordinateur cyber crime concept vol cybercriminalité données digital ear danger Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/resume-contexte-les-cles-de-l-attaque-d-affaires-libre-de-l-informatique-ordinateur-cyber-crime-concept-vol-cybercriminalite-donnees-digital-ear-danger-image69160153.htmlRFE0EEDD–Résumé Contexte Les clés de l'attaque d'affaires libre de l'informatique ordinateur cyber crime concept vol cybercriminalité données digital ear danger

Cartes de crédit avec cadenas comme symbole de sécurité des données et de l'identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cartes-de-credit-avec-cadenas-comme-symbole-de-securite-des-donnees-et-de-l-identite-image450571948.html

Cartes de crédit avec cadenas comme symbole de sécurité des données et de l'identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cartes-de-credit-avec-cadenas-comme-symbole-de-securite-des-donnees-et-de-l-identite-image450571948.htmlRF2H51938–Cartes de crédit avec cadenas comme symbole de sécurité des données et de l'identité

Écrit sur un tableau noir d'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ecrit-sur-un-tableau-noir-d-hameconnage-103834550.html

Écrit sur un tableau noir d'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ecrit-sur-un-tableau-noir-d-hameconnage-103834550.htmlRFG0X20P–Écrit sur un tableau noir d'hameçonnage

clavier d'ordinateur avec les mots attention phishing sur la touche rouge Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-avec-les-mots-attention-phishing-sur-la-touche-rouge-image456611565.html

clavier d'ordinateur avec les mots attention phishing sur la touche rouge Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-avec-les-mots-attention-phishing-sur-la-touche-rouge-image456611565.htmlRF2HETCKW–clavier d'ordinateur avec les mots attention phishing sur la touche rouge

Fish hook contre le concept de phishing ciblé par courrier Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/fish-hook-contre-le-concept-de-phishing-cible-par-courrier-image483582850.html

Fish hook contre le concept de phishing ciblé par courrier Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/fish-hook-contre-le-concept-de-phishing-cible-par-courrier-image483582850.htmlRF2K2N2T2–Fish hook contre le concept de phishing ciblé par courrier

Image de texte de phishing sur carte de circuit imprimé et traitement de données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/image-de-texte-de-phishing-sur-carte-de-circuit-imprime-et-traitement-de-donnees-image603160372.html

Image de texte de phishing sur carte de circuit imprimé et traitement de données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/image-de-texte-de-phishing-sur-carte-de-circuit-imprime-et-traitement-de-donnees-image603160372.htmlRF2X1895T–Image de texte de phishing sur carte de circuit imprimé et traitement de données

Bannière de spam de mail concept. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-de-spam-de-mail-concept-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823174.html

Bannière de spam de mail concept. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-de-spam-de-mail-concept-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823174.htmlRF2JGE1PE–Bannière de spam de mail concept. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet.

RFKCC9T1–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône sur l'écran virtuel RANSOMWARE

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755809.html

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755809.htmlRF2BJP24H–attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793937.html

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793937.htmlRM2W94YKD–Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF

Phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-image483668702.html

Phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-image483668702.htmlRF2K2W0A6–Phishing

Données de mot de phishing avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/donnees-de-mot-de-phishing-avec-clavier-et-crochet-symbolique-image245278722.html

Données de mot de phishing avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/donnees-de-mot-de-phishing-avec-clavier-et-crochet-symbolique-image245278722.htmlRMT71BEA–Données de mot de phishing avec clavier et crochet symbolique

hameçonnage de données, gros crochet avec carte de crédit sur le clavier de l'ordinateur et le lieu de travail flou en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-de-donnees-gros-crochet-avec-carte-de-credit-sur-le-clavier-de-l-ordinateur-et-le-lieu-de-travail-flou-en-arriere-plan-image506617922.html

hameçonnage de données, gros crochet avec carte de crédit sur le clavier de l'ordinateur et le lieu de travail flou en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-de-donnees-gros-crochet-avec-carte-de-credit-sur-le-clavier-de-l-ordinateur-et-le-lieu-de-travail-flou-en-arriere-plan-image506617922.htmlRF2MC6C96–hameçonnage de données, gros crochet avec carte de crédit sur le clavier de l'ordinateur et le lieu de travail flou en arrière-plan

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352845.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352845.htmlRF2PT3HJ5–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/visualisation-du-phishing-et-de-la-fraude-en-ligne-par-une-carte-de-credit-hameconnee-sur-un-clavier-de-pc-accroche-a-un-hamecon-image557964970.html

Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/visualisation-du-phishing-et-de-la-fraude-en-ligne-par-une-carte-de-credit-hameconnee-sur-un-clavier-de-pc-accroche-a-un-hamecon-image557964970.htmlRF2RBNE0A–Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon

sécurité de l'escroquerie de spam internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/securite-de-l-escroquerie-de-spam-internet-image359927317.html

sécurité de l'escroquerie de spam internet Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/securite-de-l-escroquerie-de-spam-internet-image359927317.htmlRF2BWG2Y1–sécurité de l'escroquerie de spam internet

Légende conceptuelle : alerte de phishing. Approche commerciale consciente de la tentative frauduleuse d'obtention d'informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/legende-conceptuelle-alerte-de-phishing-approche-commerciale-consciente-de-la-tentative-frauduleuse-d-obtention-d-informations-sensibles-image547458173.html

Légende conceptuelle : alerte de phishing. Approche commerciale consciente de la tentative frauduleuse d'obtention d'informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/legende-conceptuelle-alerte-de-phishing-approche-commerciale-consciente-de-la-tentative-frauduleuse-d-obtention-d-informations-sensibles-image547458173.htmlRM2PPJTDH–Légende conceptuelle : alerte de phishing. Approche commerciale consciente de la tentative frauduleuse d'obtention d'informations sensibles

Le Phishing avec matrice est illustré par l'homme d'affaires. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-phishing-avec-matrice-est-illustre-par-l-homme-d-affaires-116461070.html

Le Phishing avec matrice est illustré par l'homme d'affaires. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-phishing-avec-matrice-est-illustre-par-l-homme-d-affaires-116461070.htmlRFGND77X–Le Phishing avec matrice est illustré par l'homme d'affaires.

Photo de cadenas dans macro qui symbolisent la couleur rouge de l'Union européenne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-de-cadenas-dans-macro-qui-symbolisent-la-couleur-rouge-de-l-union-europeenne-image187526912.html

Photo de cadenas dans macro qui symbolisent la couleur rouge de l'Union européenne Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-de-cadenas-dans-macro-qui-symbolisent-la-couleur-rouge-de-l-union-europeenne-image187526912.htmlRFMW2GDM–Photo de cadenas dans macro qui symbolisent la couleur rouge de l'Union européenne

Carte de crédit sur crochet de pêche, concept d'escroquerie de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-credit-sur-crochet-de-peche-concept-d-escroquerie-de-phishing-image471776698.html

Carte de crédit sur crochet de pêche, concept d'escroquerie de phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-credit-sur-crochet-de-peche-concept-d-escroquerie-de-phishing-image471776698.htmlRF2JBF7YP–Carte de crédit sur crochet de pêche, concept d'escroquerie de phishing

Gros plan du verrou du clavier. Concept de cyber-sécurité, mot de passe, protection des données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/gros-plan-du-verrou-du-clavier-concept-de-cyber-securite-mot-de-passe-protection-des-donnees-image545840336.html

Gros plan du verrou du clavier. Concept de cyber-sécurité, mot de passe, protection des données Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/gros-plan-du-verrou-du-clavier-concept-de-cyber-securite-mot-de-passe-protection-des-donnees-image545840336.htmlRF2PM14WM–Gros plan du verrou du clavier. Concept de cyber-sécurité, mot de passe, protection des données

Concept de base de données et de stockage de données de chiffrement de serveur. Contrôle de la cyber-sécurité et technologie Cloud avec protection par pare-feu crypté. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-base-de-donnees-et-de-stockage-de-donnees-de-chiffrement-de-serveur-controle-de-la-cyber-securite-et-technologie-cloud-avec-protection-par-pare-feu-crypte-image490927517.html

Concept de base de données et de stockage de données de chiffrement de serveur. Contrôle de la cyber-sécurité et technologie Cloud avec protection par pare-feu crypté. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-base-de-donnees-et-de-stockage-de-donnees-de-chiffrement-de-serveur-controle-de-la-cyber-securite-et-technologie-cloud-avec-protection-par-pare-feu-crypte-image490927517.htmlRF2KEKK1H–Concept de base de données et de stockage de données de chiffrement de serveur. Contrôle de la cyber-sécurité et technologie Cloud avec protection par pare-feu crypté.

E-mail le symbole imprimé sur une feuille de papier accrochée sur un crochet de pêche. Le phishing et la protection des données. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-e-mail-le-symbole-imprime-sur-une-feuille-de-papier-accrochee-sur-un-crochet-de-peche-le-phishing-et-la-protection-des-donnees-72333318.html

E-mail le symbole imprimé sur une feuille de papier accrochée sur un crochet de pêche. Le phishing et la protection des données. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-e-mail-le-symbole-imprime-sur-une-feuille-de-papier-accrochee-sur-un-crochet-de-peche-le-phishing-et-la-protection-des-donnees-72333318.htmlRFE5K1TP–E-mail le symbole imprimé sur une feuille de papier accrochée sur un crochet de pêche. Le phishing et la protection des données.

L'hameçonnage est un appât contre le concept de fraude de données binaires Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/l-hameconnage-est-un-appat-contre-le-concept-de-fraude-de-donnees-binaires-image483579276.html

L'hameçonnage est un appât contre le concept de fraude de données binaires Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/l-hameconnage-est-un-appat-contre-le-concept-de-fraude-de-donnees-binaires-image483579276.htmlRF2K2MX8C–L'hameçonnage est un appât contre le concept de fraude de données binaires

Cadenas numérique affiché avec le PARE-FEU DE texte DÉSACTIVÉ en caractères gras Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cadenas-numerique-affiche-avec-le-pare-feu-de-texte-desactive-en-caracteres-gras-image609262129.html

Cadenas numérique affiché avec le PARE-FEU DE texte DÉSACTIVÉ en caractères gras Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cadenas-numerique-affiche-avec-le-pare-feu-de-texte-desactive-en-caracteres-gras-image609262129.htmlRF2XB681N–Cadenas numérique affiché avec le PARE-FEU DE texte DÉSACTIVÉ en caractères gras

Bannière du concept de courrier indésirable sur le smartphone. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-du-concept-de-courrier-indesirable-sur-le-smartphone-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823140.html

Bannière du concept de courrier indésirable sur le smartphone. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/banniere-du-concept-de-courrier-indesirable-sur-le-smartphone-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823140.htmlRF2JGE1N8–Bannière du concept de courrier indésirable sur le smartphone. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet.

RFKCC9T0–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône d'affichage virtuel sur la sécurité

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755651.html

attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/attaque-de-phishing-par-escroquerie-de-hacker-pendant-la-pandemie-de-covid19-du-coronavirus-concept-de-cybersecurite-image355755651.htmlRF2BJP1XY–attaque de phishing par escroquerie de hacker pendant la pandémie de covid19 du coronavirus concept de cybersécurité

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793881.html

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793881.htmlRM2W94YHD–Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF

Concept grunge Phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-grunge-phishing-image483631209.html

Concept grunge Phishing Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-grunge-phishing-image483631209.htmlRF2K2R8F5–Concept grunge Phishing

Phishing les données de cartes de crédit avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-les-donnees-de-cartes-de-credit-avec-clavier-et-crochet-symbolique-image245297794.html

Phishing les données de cartes de crédit avec clavier et crochet symbolique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-les-donnees-de-cartes-de-credit-avec-clavier-et-crochet-symbolique-image245297794.htmlRMT727RE–Phishing les données de cartes de crédit avec clavier et crochet symbolique

phishing de données, gros crochet sur ordinateur portable montrant site web de phishing fictif, flou en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-de-donnees-gros-crochet-sur-ordinateur-portable-montrant-site-web-de-phishing-fictif-flou-en-arriere-plan-image506560375.html

phishing de données, gros crochet sur ordinateur portable montrant site web de phishing fictif, flou en arrière-plan Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/phishing-de-donnees-gros-crochet-sur-ordinateur-portable-montrant-site-web-de-phishing-fictif-flou-en-arriere-plan-image506560375.htmlRF2MC3PWY–phishing de données, gros crochet sur ordinateur portable montrant site web de phishing fictif, flou en arrière-plan

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352905.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image548352905.htmlRF2PT3HM9–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/visualisation-du-phishing-et-de-la-fraude-en-ligne-par-une-carte-de-credit-hameconnee-sur-un-clavier-de-pc-accroche-a-un-hamecon-image557956761.html

Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/visualisation-du-phishing-et-de-la-fraude-en-ligne-par-une-carte-de-credit-hameconnee-sur-un-clavier-de-pc-accroche-a-un-hamecon-image557956761.htmlRF2RBN3F5–Visualisation du phishing et de la fraude en ligne par une carte de crédit hameçonnée sur un clavier de PC accroché à un hameçon

Internet Security en cube de bois Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-internet-security-en-cube-de-bois-128918347.html

Internet Security en cube de bois Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-internet-security-en-cube-de-bois-128918347.htmlRFHDMMJK–Internet Security en cube de bois

Affichage conceptuel alerte phishing. Concept Internet conscient de la tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affichage-conceptuel-alerte-phishing-concept-internet-conscient-de-la-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image547447930.html

Affichage conceptuel alerte phishing. Concept Internet conscient de la tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affichage-conceptuel-alerte-phishing-concept-internet-conscient-de-la-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image547447930.htmlRM2PPJBBP–Affichage conceptuel alerte phishing. Concept Internet conscient de la tentative frauduleuse d'obtenir des informations sensibles

Phishing œil regarde viewer concept arrière-plan. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phishing-oeil-regarde-viewer-concept-arriere-plan-101985402.html

Phishing œil regarde viewer concept arrière-plan. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phishing-oeil-regarde-viewer-concept-arriere-plan-101985402.htmlRFFWWRBP–Phishing œil regarde viewer concept arrière-plan.

La protection du courrier électronique et des communications sécurisées sur internet. Pour la protection antivirus, de sécurité et de blocage de spam. Modèle en version plate pour bannière web Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-protection-du-courrier-electronique-et-des-communications-securisees-sur-internet-pour-la-protection-antivirus-de-securite-et-de-blocage-de-spam-modele-en-version-plate-pour-banniere-web-image236991040.html

La protection du courrier électronique et des communications sécurisées sur internet. Pour la protection antivirus, de sécurité et de blocage de spam. Modèle en version plate pour bannière web Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-protection-du-courrier-electronique-et-des-communications-securisees-sur-internet-pour-la-protection-antivirus-de-securite-et-de-blocage-de-spam-modele-en-version-plate-pour-banniere-web-image236991040.htmlRFRNFTDM–La protection du courrier électronique et des communications sécurisées sur internet. Pour la protection antivirus, de sécurité et de blocage de spam. Modèle en version plate pour bannière web

Fuite de données de fraude par carte de crédit le vol d'argent concept d'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/fuite-de-donnees-de-fraude-par-carte-de-credit-le-vol-d-argent-concept-d-hameconnage-image245526051.html

Fuite de données de fraude par carte de crédit le vol d'argent concept d'hameçonnage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/fuite-de-donnees-de-fraude-par-carte-de-credit-le-vol-d-argent-concept-d-hameconnage-image245526051.htmlRFT7CJYF–Fuite de données de fraude par carte de crédit le vol d'argent concept d'hameçonnage

clavier d'ordinateur avec les mots scure site web phishing sur la touche verte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-avec-les-mots-scure-site-web-phishing-sur-la-touche-verte-image456611523.html

clavier d'ordinateur avec les mots scure site web phishing sur la touche verte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-d-ordinateur-avec-les-mots-scure-site-web-phishing-sur-la-touche-verte-image456611523.htmlRF2HETCJB–clavier d'ordinateur avec les mots scure site web phishing sur la touche verte

Tirelire avec argent et hameçon de pêche - concept de phishing et de vol d'argent Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/tirelire-avec-argent-et-hamecon-de-peche-concept-de-phishing-et-de-vol-d-argent-image595857116.html

Tirelire avec argent et hameçon de pêche - concept de phishing et de vol d'argent Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/tirelire-avec-argent-et-hamecon-de-peche-concept-de-phishing-et-de-vol-d-argent-image595857116.htmlRF2WHBHR8–Tirelire avec argent et hameçon de pêche - concept de phishing et de vol d'argent

Le mot imprimé sur une feuille de papier accrochée sur un crochet de pêche en face de l'écran de l'ordinateur. Le phishing et la protection des données. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-mot-imprime-sur-une-feuille-de-papier-accrochee-sur-un-crochet-de-peche-en-face-de-l-ecran-de-l-ordinateur-le-phishing-et-la-protection-des-donnees-72333339.html

Le mot imprimé sur une feuille de papier accrochée sur un crochet de pêche en face de l'écran de l'ordinateur. Le phishing et la protection des données. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-mot-imprime-sur-une-feuille-de-papier-accrochee-sur-un-crochet-de-peche-en-face-de-l-ecran-de-l-ordinateur-le-phishing-et-la-protection-des-donnees-72333339.htmlRFE5K1WF–Le mot imprimé sur une feuille de papier accrochée sur un crochet de pêche en face de l'écran de l'ordinateur. Le phishing et la protection des données.

Affichage conceptuel alerte phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affichage-conceptuel-alerte-phishing-mot-pour-savoir-s-il-y-a-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image550360032.html

Affichage conceptuel alerte phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affichage-conceptuel-alerte-phishing-mot-pour-savoir-s-il-y-a-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image550360032.htmlRF2PYB1RC–Affichage conceptuel alerte phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles

Hameçonnage - connexion compte crochet de pêche attaché - risque piratage Nom d'utilisateur et mot de passe Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-connexion-compte-crochet-de-peche-attache-risque-piratage-nom-d-utilisateur-et-mot-de-passe-image555841686.html

Hameçonnage - connexion compte crochet de pêche attaché - risque piratage Nom d'utilisateur et mot de passe Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-connexion-compte-crochet-de-peche-attache-risque-piratage-nom-d-utilisateur-et-mot-de-passe-image555841686.htmlRF2R88NMP–Hameçonnage - connexion compte crochet de pêche attaché - risque piratage Nom d'utilisateur et mot de passe

Concept de courrier indésirable sur smartphone avec maquette d'écran d'ordinateur portable. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-courrier-indesirable-sur-smartphone-avec-maquette-d-ecran-d-ordinateur-portable-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823136.html

Concept de courrier indésirable sur smartphone avec maquette d'écran d'ordinateur portable. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-courrier-indesirable-sur-smartphone-avec-maquette-d-ecran-d-ordinateur-portable-technologie-de-communication-protegez-les-courriers-indesirables-de-la-cyber-securite-internet-image474823136.htmlRF2JGE1N4–Concept de courrier indésirable sur smartphone avec maquette d'écran d'ordinateur portable. Technologie de communication. Protégez les courriers indésirables de la cyber-sécurité Internet.

RFKCC9T2–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône sur un plan de cybersécurité de l'écran virtuel,

concept de programme malveillant d'hameçonnage cybernétique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-programme-malveillant-d-hameconnage-cybernetique-image400002645.html

concept de programme malveillant d'hameçonnage cybernétique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-programme-malveillant-d-hameconnage-cybernetique-image400002645.htmlRF2E6NKCN–concept de programme malveillant d'hameçonnage cybernétique

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793874.html

Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/main-tenant-un-telephone-portable-montrant-une-tentative-de-phishing-par-email-voici-un-faux-email-de-la-banque-suedoise-tf-image590793874.htmlRM2W94YH6–Main tenant un téléphone portable montrant une tentative de phishing par email, voici un faux email de la banque suédoise TF

Affiche indiquant une alerte de phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affiche-indiquant-une-alerte-de-phishing-mot-pour-savoir-s-il-y-a-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image550272170.html

Affiche indiquant une alerte de phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/affiche-indiquant-une-alerte-de-phishing-mot-pour-savoir-s-il-y-a-tentative-frauduleuse-d-obtenir-des-informations-sensibles-image550272170.htmlRF2PY71NE–Affiche indiquant une alerte de phishing. Mot pour savoir s'il y a tentative frauduleuse d'obtenir des informations sensibles

Protection Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protection-image343615543.html

Protection Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protection-image343615543.htmlRM2AY113K–Protection

hameçonnage de données, crochet sur l'écran du smartphone montrant le site web fictif de phishing bancaire en ligne, focus sélectif, espace de copie libre Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-de-donnees-crochet-sur-l-ecran-du-smartphone-montrant-le-site-web-fictif-de-phishing-bancaire-en-ligne-focus-selectif-espace-de-copie-libre-image547047998.html

hameçonnage de données, crochet sur l'écran du smartphone montrant le site web fictif de phishing bancaire en ligne, focus sélectif, espace de copie libre Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hameconnage-de-donnees-crochet-sur-l-ecran-du-smartphone-montrant-le-site-web-fictif-de-phishing-bancaire-en-ligne-focus-selectif-espace-de-copie-libre-image547047998.htmlRF2PP058E–hameçonnage de données, crochet sur l'écran du smartphone montrant le site web fictif de phishing bancaire en ligne, focus sélectif, espace de copie libre

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image547863362.html

Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-security-et-protection-de-l-information-ou-du-reseau-cyber-technology-web-services-pour-les-entreprises-hameconnage-piratage-de-telephone-mobile-ou-cyber-escroquerie-conc-image547863362.htmlRF2PR998J–Cyber security et protection de l'information ou du réseau. Cyber Technology Web Services pour les entreprises. Hameçonnage, piratage de téléphone mobile ou cyber-escroquerie conc

Résultats de la recherche pour Protection contre le phishing les photos et les images (26,688)

Page 1 sur 267