Serveur d'accès réseau Photos Stock & Des Images

(50,848)Filtres rapides :

Serveur d'accès réseau Photos Stock & Des Images

Lil NAS X Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/lil-nas-x-image615890790.html

Lil NAS X Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/lil-nas-x-image615890790.htmlRM2XP06YJ–Lil NAS X

Cybersécurité et protection du réseau avec un expert en cybersécurité travaillant sur l'accès Internet sécurisé pour protéger le serveur contre la cybercriminalité. Personne en train de taper Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cybersecurite-et-protection-du-reseau-avec-un-expert-en-cybersecurite-travaillant-sur-l-acces-internet-securise-pour-proteger-le-serveur-contre-la-cybercriminalite-personne-en-train-de-taper-image382683244.html

Cybersécurité et protection du réseau avec un expert en cybersécurité travaillant sur l'accès Internet sécurisé pour protéger le serveur contre la cybercriminalité. Personne en train de taper Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cybersecurite-et-protection-du-reseau-avec-un-expert-en-cybersecurite-travaillant-sur-l-acces-internet-securise-pour-proteger-le-serveur-contre-la-cybercriminalite-personne-en-train-de-taper-image382683244.htmlRF2D6GMAM–Cybersécurité et protection du réseau avec un expert en cybersécurité travaillant sur l'accès Internet sécurisé pour protéger le serveur contre la cybercriminalité. Personne en train de taper

Serveur de légendes conceptuelles. Word pour programme informatique qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-word-pour-programme-informatique-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550376786.html

Serveur de légendes conceptuelles. Word pour programme informatique qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-word-pour-programme-informatique-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550376786.htmlRF2PYBR5P–Serveur de légendes conceptuelles. Word pour programme informatique qui gère l'accès au réseau de ressources centralisé

Serveur de texte d'écriture manuscrite. Programme informatique de présentation d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-texte-d-ecriture-manuscrite-programme-informatique-de-presentation-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550383882.html

Serveur de texte d'écriture manuscrite. Programme informatique de présentation d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-texte-d-ecriture-manuscrite-programme-informatique-de-presentation-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550383882.htmlRF2PYC476–Serveur de texte d'écriture manuscrite. Programme informatique de présentation d'entreprise qui gère l'accès au réseau de ressources centralisé

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image243599178.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image243599178.htmlRFT48W6J–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur

Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-plate-de-reseau-prive-virtuel-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-protection-des-donnees-personnelles-numeriques-serveur-distant-s-image633874607.html

Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-plate-de-reseau-prive-virtuel-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-protection-des-donnees-personnelles-numeriques-serveur-distant-s-image633874607.htmlRF2YR7DER–Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S

Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-numerique-de-stockage-d-acces-mobile-de-serveur-de-cloud-computing-ecran-tactile-cybertechnologie-et-contexte-de-reseau-l-homme-pousse-l-ecran-de-l-ordinateur-image603038383.html

Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-numerique-de-stockage-d-acces-mobile-de-serveur-de-cloud-computing-ecran-tactile-cybertechnologie-et-contexte-de-reseau-l-homme-pousse-l-ecran-de-l-ordinateur-image603038383.htmlRF2X12NH3–Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur

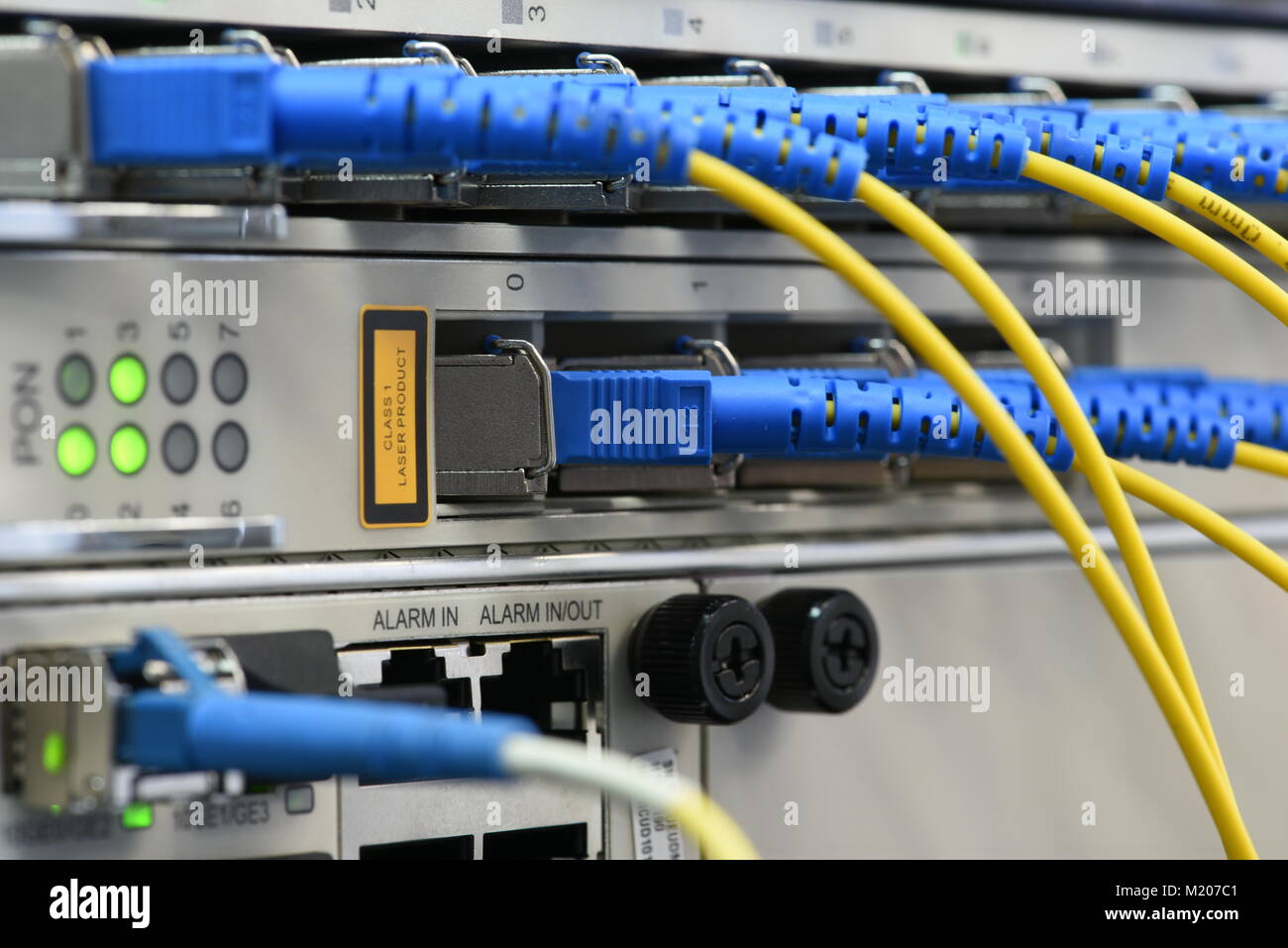

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338843.html

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338843.htmlRFM207CY–Les câbles et les périphériques de réseau optique en technologie centre de données

Divers périphériques connectés à un stockage connecté au réseau. Illustration numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/divers-peripheriques-connectes-a-un-stockage-connecte-au-reseau-illustration-numerique-image590920964.html

Divers périphériques connectés à un stockage connecté au réseau. Illustration numérique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/divers-peripheriques-connectes-a-un-stockage-connecte-au-reseau-illustration-numerique-image590920964.htmlRF2W9ANM4–Divers périphériques connectés à un stockage connecté au réseau. Illustration numérique.

La technologie cloud computing concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-cloud-computing-concept-d-arriere-plan-serveur-de-stockage-en-reseau-de-donnees-la-technologie-de-l-internet-contenu-multimedia-74350598.html

La technologie cloud computing concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-cloud-computing-concept-d-arriere-plan-serveur-de-stockage-en-reseau-de-donnees-la-technologie-de-l-internet-contenu-multimedia-74350598.htmlRFE8XXXE–La technologie cloud computing concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia

Cloud computing. Sauvegarde en ligne ordinateur sécurisé hébergement Internet accès applications réseau page 3D de vecteur d'atterrissage. Illustration du serveur de cloud de données isométrique, accès au stockage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cloud-computing-sauvegarde-en-ligne-ordinateur-securise-hebergement-internet-acces-applications-reseau-page-3d-de-vecteur-d-atterrissage-illustration-du-serveur-de-cloud-de-donnees-isometrique-acces-au-stockage-image383395018.html

Cloud computing. Sauvegarde en ligne ordinateur sécurisé hébergement Internet accès applications réseau page 3D de vecteur d'atterrissage. Illustration du serveur de cloud de données isométrique, accès au stockage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cloud-computing-sauvegarde-en-ligne-ordinateur-securise-hebergement-internet-acces-applications-reseau-page-3d-de-vecteur-d-atterrissage-illustration-du-serveur-de-cloud-de-donnees-isometrique-acces-au-stockage-image383395018.htmlRF2D7N476–Cloud computing. Sauvegarde en ligne ordinateur sécurisé hébergement Internet accès applications réseau page 3D de vecteur d'atterrissage. Illustration du serveur de cloud de données isométrique, accès au stockage

RF2X8EG9A–Image de l'icône de cadenas de sécurité sur le traitement des données statistiques par rapport à la salle du serveur

Réseau urbain virtuel intelligent, services en ligne et technologie innovante Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-urbain-virtuel-intelligent-services-en-ligne-et-technologie-innovante-image418850647.html

Réseau urbain virtuel intelligent, services en ligne et technologie innovante Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-urbain-virtuel-intelligent-services-en-ligne-et-technologie-innovante-image418850647.htmlRF2F9C87K–Réseau urbain virtuel intelligent, services en ligne et technologie innovante

RF2DAE810–Ensemble d'icônes de ligne liées au réseau et à l'hébergement. Collection d'icônes linéaires de vecteur de serveur et de base de données. Contour modifiable. SPE 10

Connexion pour ordinateur portable sur cloud storage pour la collaboration avec l'équipe de travail à distance. Le travail de coopération via internet et travailler avec projet en accès partagé. Concept infographie isométrique. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/connexion-pour-ordinateur-portable-sur-cloud-storage-pour-la-collaboration-avec-l-equipe-de-travail-a-distance-le-travail-de-cooperation-via-internet-et-travailler-avec-projet-en-acces-partage-concept-infographie-isometrique-image224140435.html

Connexion pour ordinateur portable sur cloud storage pour la collaboration avec l'équipe de travail à distance. Le travail de coopération via internet et travailler avec projet en accès partagé. Concept infographie isométrique. Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/connexion-pour-ordinateur-portable-sur-cloud-storage-pour-la-collaboration-avec-l-equipe-de-travail-a-distance-le-travail-de-cooperation-via-internet-et-travailler-avec-projet-en-acces-partage-concept-infographie-isometrique-image224140435.htmlRFR0JDBF–Connexion pour ordinateur portable sur cloud storage pour la collaboration avec l'équipe de travail à distance. Le travail de coopération via internet et travailler avec projet en accès partagé. Concept infographie isométrique.

Verrou électronique sur le rack de serveur dans le centre de données. Salle des serveurs, sécurité du réseau informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrou-electronique-sur-le-rack-de-serveur-dans-le-centre-de-donnees-salle-des-serveurs-securite-du-reseau-informatique-image431831427.html

Verrou électronique sur le rack de serveur dans le centre de données. Salle des serveurs, sécurité du réseau informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrou-electronique-sur-le-rack-de-serveur-dans-le-centre-de-donnees-salle-des-serveurs-securite-du-reseau-informatique-image431831427.htmlRF2G2FHAY–Verrou électronique sur le rack de serveur dans le centre de données. Salle des serveurs, sécurité du réseau informatique

Câbles réseau dans une salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cables-reseau-dans-une-salle-serveur-35226480.html

Câbles réseau dans une salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cables-reseau-dans-une-salle-serveur-35226480.htmlRFC18KMG–Câbles réseau dans une salle serveur

Affiche textuelle indiquant une attaque DDoS. Le concept métier a perturbé l'accès au serveur normal en raison d'un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-indiquant-une-attaque-ddos-le-concept-metier-a-perturbe-l-acces-au-serveur-normal-en-raison-d-un-systeme-malveillant-image547441028.html

Affiche textuelle indiquant une attaque DDoS. Le concept métier a perturbé l'accès au serveur normal en raison d'un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-textuelle-indiquant-une-attaque-ddos-le-concept-metier-a-perturbe-l-acces-au-serveur-normal-en-raison-d-un-systeme-malveillant-image547441028.htmlRM2PPJ2H8–Affiche textuelle indiquant une attaque DDoS. Le concept métier a perturbé l'accès au serveur normal en raison d'un système malveillant

RF2X12F0R–Image vue du dessus d'un smartphone tenant à la main sans accès réseau, sans icône wi-fi. Copier l'espace pour le texte.

Stuttgart, Allemagne, 06-25-2022, smartphone avec le site Web de l'Académie nationale des sciences (NAS) sur l'écran devant le logo. Concentrez-vous sur le coin supérieur gauche du téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-smartphone-avec-le-site-web-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-logo-concentrez-vous-sur-le-coin-superieur-gauche-du-telephone-image613878213.html

Stuttgart, Allemagne, 06-25-2022, smartphone avec le site Web de l'Académie nationale des sciences (NAS) sur l'écran devant le logo. Concentrez-vous sur le coin supérieur gauche du téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-smartphone-avec-le-site-web-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-logo-concentrez-vous-sur-le-coin-superieur-gauche-du-telephone-image613878213.htmlRM2XJMFWW–Stuttgart, Allemagne, 06-25-2022, smartphone avec le site Web de l'Académie nationale des sciences (NAS) sur l'écran devant le logo. Concentrez-vous sur le coin supérieur gauche du téléphone

Protection des données et cybersécurité sur le réseau de serveurs Internet avec accès sécurisé pour protéger la vie privée contre les attaques. Illustration avec circuit électronique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-et-cybersecurite-sur-le-reseau-de-serveurs-internet-avec-acces-securise-pour-proteger-la-vie-privee-contre-les-attaques-illustration-avec-circuit-electronique-image399381465.html

Protection des données et cybersécurité sur le réseau de serveurs Internet avec accès sécurisé pour protéger la vie privée contre les attaques. Illustration avec circuit électronique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-des-donnees-et-cybersecurite-sur-le-reseau-de-serveurs-internet-avec-acces-securise-pour-proteger-la-vie-privee-contre-les-attaques-illustration-avec-circuit-electronique-image399381465.htmlRF2E5NB3N–Protection des données et cybersécurité sur le réseau de serveurs Internet avec accès sécurisé pour protéger la vie privée contre les attaques. Illustration avec circuit électronique

Serveur de légendes conceptuelles. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-de-concept-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550378900.html

Serveur de légendes conceptuelles. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-de-concept-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550378900.htmlRF2PYBWW8–Serveur de légendes conceptuelles. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé

Écriture affichage du texte serveur de fichiers. Mot pour périphérique qui contrôle l'accès aux données stockées séparément Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichage-du-texte-serveur-de-fichiers-mot-pour-peripherique-qui-controle-l-acces-aux-donnees-stockees-separement-image548183525.html

Écriture affichage du texte serveur de fichiers. Mot pour périphérique qui contrôle l'accès aux données stockées séparément Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ecriture-affichage-du-texte-serveur-de-fichiers-mot-pour-peripherique-qui-controle-l-acces-aux-donnees-stockees-separement-image548183525.htmlRF2PRRWK1–Écriture affichage du texte serveur de fichiers. Mot pour périphérique qui contrôle l'accès aux données stockées séparément

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image242428454.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image242428454.htmlRFT2BFY2–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur.

Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-plate-de-reseau-prive-virtuel-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-protection-des-donnees-personnelles-numeriques-serveur-distant-s-image633874409.html

Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/illustration-plate-de-reseau-prive-virtuel-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-protection-des-donnees-personnelles-numeriques-serveur-distant-s-image633874409.htmlRF2YR7D7N–Illustration plate de réseau privé virtuel, trafic web sécurisé, transfert de données cryptées, accès VPN, protection des données personnelles numériques, serveur distant, S

Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-numerique-de-stockage-d-acces-mobile-de-serveur-de-cloud-computing-ecran-tactile-cybertechnologie-et-contexte-de-reseau-l-homme-pousse-l-ecran-de-l-ordinateur-image603038381.html

Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/symbole-numerique-de-stockage-d-acces-mobile-de-serveur-de-cloud-computing-ecran-tactile-cybertechnologie-et-contexte-de-reseau-l-homme-pousse-l-ecran-de-l-ordinateur-image603038381.htmlRF2X12NH1–Symbole numérique de stockage d'accès mobile de serveur de cloud computing. Écran tactile. cybertechnologie et contexte de réseau. L'homme pousse l'écran de l'ordinateur

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338847.html

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338847.htmlRFM207D3–Les câbles et les périphériques de réseau optique en technologie centre de données

RF2RGAAKJ–Ensemble d'icônes Web d'ordinateur, Internet et réseau, conception graphique. Technologie, innivation, serveur, hébergement, cybersécurité et protection des données, vecteur

La technologie cloud computing télévision concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia . Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-cloud-computing-television-concept-d-arriere-plan-serveur-de-stockage-en-reseau-de-donnees-la-technologie-de-l-internet-contenu-multimedia-74350583.html

La technologie cloud computing télévision concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia . Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-technologie-cloud-computing-television-concept-d-arriere-plan-serveur-de-stockage-en-reseau-de-donnees-la-technologie-de-l-internet-contenu-multimedia-74350583.htmlRFE8XXWY–La technologie cloud computing télévision concept d'arrière-plan. Serveur de stockage en réseau de données, la technologie de l'internet. Contenu multimédia .

Protection antivirus du serveur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-antivirus-du-serveur-image150645652.html

Protection antivirus du serveur Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/protection-antivirus-du-serveur-image150645652.htmlRFJN2E1T–Protection antivirus du serveur

Image de la clé et du cadenas en carré, globes, carte et motif de carte de circuit imprimé sur la salle du serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-la-cle-et-du-cadenas-en-carre-globes-carte-et-motif-de-carte-de-circuit-imprime-sur-la-salle-du-serveur-image607600834.html

Image de la clé et du cadenas en carré, globes, carte et motif de carte de circuit imprimé sur la salle du serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-de-la-cle-et-du-cadenas-en-carre-globes-carte-et-motif-de-carte-de-circuit-imprime-sur-la-salle-du-serveur-image607600834.htmlRF2X8EH1P–Image de la clé et du cadenas en carré, globes, carte et motif de carte de circuit imprimé sur la salle du serveur

Réseau de villes intelligentes et services en ligne : santé, industrie, finance, commerce de détail, éducation Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-de-villes-intelligentes-et-services-en-ligne-sante-industrie-finance-commerce-de-detail-education-image418850716.html

Réseau de villes intelligentes et services en ligne : santé, industrie, finance, commerce de détail, éducation Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-de-villes-intelligentes-et-services-en-ligne-sante-industrie-finance-commerce-de-detail-education-image418850716.htmlRF2F9C8A4–Réseau de villes intelligentes et services en ligne : santé, industrie, finance, commerce de détail, éducation

RF2FK22X4–Icônes de la base de données. Serveur gestion de cloud processus réseau sécurité bases informatiques jeu de photos vectorielles plates en ligne

Réseau mondial des télécommunications et des réseaux structure concept avec grille de connexion sur l'internet comme un résumé de la technologie d'arrière-plan avec le code binaire de l'information et de données numériques représentant la communauté du serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-reseau-mondial-des-telecommunications-et-des-reseaux-structure-concept-avec-grille-de-connexion-sur-l-internet-comme-un-resume-de-la-technologie-d-arriere-plan-avec-le-code-binaire-de-l-information-et-de-donnees-numeriques-representant-la-communaute-du-serveur-81103071.html

Réseau mondial des télécommunications et des réseaux structure concept avec grille de connexion sur l'internet comme un résumé de la technologie d'arrière-plan avec le code binaire de l'information et de données numériques représentant la communauté du serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-reseau-mondial-des-telecommunications-et-des-reseaux-structure-concept-avec-grille-de-connexion-sur-l-internet-comme-un-resume-de-la-technologie-d-arriere-plan-avec-le-code-binaire-de-l-information-et-de-donnees-numeriques-representant-la-communaute-du-serveur-81103071.htmlRFEKXFP7–Réseau mondial des télécommunications et des réseaux structure concept avec grille de connexion sur l'internet comme un résumé de la technologie d'arrière-plan avec le code binaire de l'information et de données numériques représentant la communauté du serveur.

RF2HYDEGC–Elément de conception d'icône de serveur d'ordinateur adapté pour le site Web, la conception d'impression ou l'application

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514576.html

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514576.htmlRF2YCWN6T–Ordinateur

Inspiration montrant le signe d'attaque DDoS. Présentation de l'entreprise accès perturbé au serveur normal causé par un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-d-attaque-ddos-presentation-de-l-entreprise-acces-perturbe-au-serveur-normal-cause-par-un-systeme-malveillant-image547427548.html

Inspiration montrant le signe d'attaque DDoS. Présentation de l'entreprise accès perturbé au serveur normal causé par un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-d-attaque-ddos-presentation-de-l-entreprise-acces-perturbe-au-serveur-normal-cause-par-un-systeme-malveillant-image547427548.htmlRM2PPHDBT–Inspiration montrant le signe d'attaque DDoS. Présentation de l'entreprise accès perturbé au serveur normal causé par un système malveillant

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620107.html

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620107.htmlRMFDX8WF–Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out.

Stuttgart, Allemagne, 06-25-2022, personne tenant un téléphone portable avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant la page Web. Concentrez-vous sur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-personne-tenant-un-telephone-portable-avec-le-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-la-page-web-concentrez-vous-sur-image613878356.html

Stuttgart, Allemagne, 06-25-2022, personne tenant un téléphone portable avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant la page Web. Concentrez-vous sur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-personne-tenant-un-telephone-portable-avec-le-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-la-page-web-concentrez-vous-sur-image613878356.htmlRM2XJMG30–Stuttgart, Allemagne, 06-25-2022, personne tenant un téléphone portable avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant la page Web. Concentrez-vous sur

Cybersécurité et protection des données en ligne. Accès sécurisé à Internet. Confidentialité des informations numériques. L'expert en cybersécurité touche le symbole de bouclier avec lui Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cybersecurite-et-protection-des-donnees-en-ligne-acces-securise-a-internet-confidentialite-des-informations-numeriques-l-expert-en-cybersecurite-touche-le-symbole-de-bouclier-avec-lui-image502851815.html

Cybersécurité et protection des données en ligne. Accès sécurisé à Internet. Confidentialité des informations numériques. L'expert en cybersécurité touche le symbole de bouclier avec lui Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cybersecurite-et-protection-des-donnees-en-ligne-acces-securise-a-internet-confidentialite-des-informations-numeriques-l-expert-en-cybersecurite-touche-le-symbole-de-bouclier-avec-lui-image502851815.htmlRF2M62THB–Cybersécurité et protection des données en ligne. Accès sécurisé à Internet. Confidentialité des informations numériques. L'expert en cybersécurité touche le symbole de bouclier avec lui

Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-business-idea-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550367565.html

Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-business-idea-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550367565.htmlRF2PYBBCD–Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé

Affiche le serveur de fichiers. Appareil photo conceptuel qui contrôle l'accès aux données stockées séparément -49121 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-le-serveur-de-fichiers-appareil-photo-conceptuel-qui-controle-l-acces-aux-donnees-stockees-separement-49121-image483670816.html

Affiche le serveur de fichiers. Appareil photo conceptuel qui contrôle l'accès aux données stockées séparément -49121 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-le-serveur-de-fichiers-appareil-photo-conceptuel-qui-controle-l-acces-aux-donnees-stockees-separement-49121-image483670816.htmlRF2K2W31M–Affiche le serveur de fichiers. Appareil photo conceptuel qui contrôle l'accès aux données stockées séparément -49121

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image240261484.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image240261484.htmlRFRXTRY8–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur.

VPN pour protéger les données personnelles dans le smartphone, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, Secure ro Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vpn-pour-proteger-les-donnees-personnelles-dans-le-smartphone-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-reseau-prive-virtuel-serveur-distant-secure-ro-image633874403.html

VPN pour protéger les données personnelles dans le smartphone, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, Secure ro Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vpn-pour-proteger-les-donnees-personnelles-dans-le-smartphone-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-reseau-prive-virtuel-serveur-distant-secure-ro-image633874403.htmlRF2YR7D7F–VPN pour protéger les données personnelles dans le smartphone, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, Secure ro

RF2X12NH8–Concept numérique de symbole de stockage d'accès mobile de serveur de cloud computing. Réseau, signe de cybertechnologie et icône abstraite de fond d'ordinateur 3d illustrat

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338817.html

Les câbles et les périphériques de réseau optique en technologie centre de données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-les-cables-et-les-peripheriques-de-reseau-optique-en-technologie-centre-de-donnees-173338817.htmlRFM207C1–Les câbles et les périphériques de réseau optique en technologie centre de données

RF2RGCRAP–Ensemble d'icônes Web informatiques, Internet et réseau, conception graphique linéaire. Technologie, innivation, serveur, hébergement, cybersécurité et protection des données

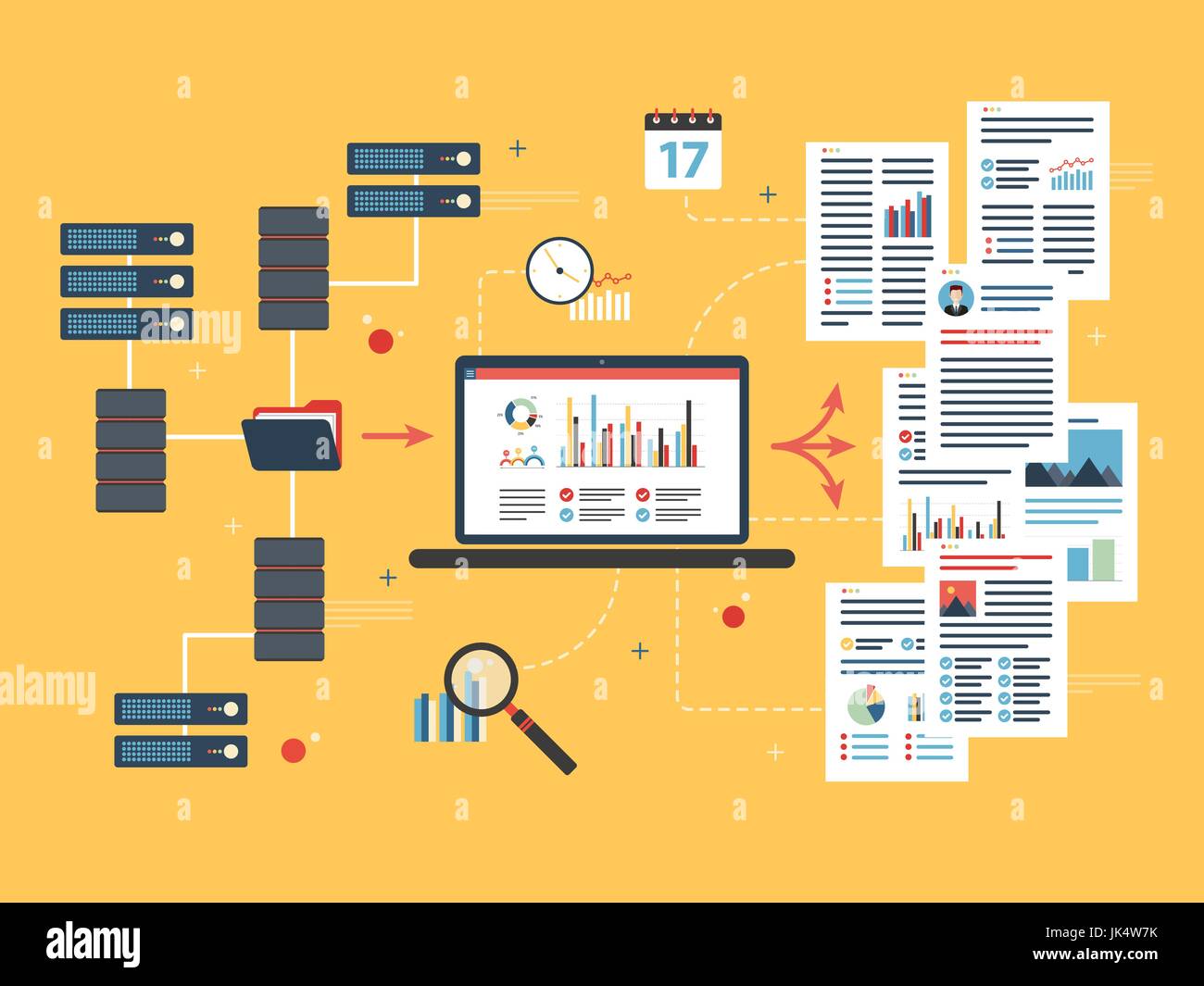

L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-acces-aux-fichiers-de-l-ordinateur-portable-serveur-en-reseau-et-extraire-l-information-l-exploration-de-donnees-ou-de-concepts-de-traitement-de-l-intelligence-d-affaires-pour-la-prise-de-decisions-television-v-168315635.html

L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-acces-aux-fichiers-de-l-ordinateur-portable-serveur-en-reseau-et-extraire-l-information-l-exploration-de-donnees-ou-de-concepts-de-traitement-de-l-intelligence-d-affaires-pour-la-prise-de-decisions-television-v-168315635.htmlRFKNRC8K–L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v

Ligne de protection du serveur illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ligne-de-protection-du-serveur-illustration-image150645615.html

Ligne de protection du serveur illustration Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ligne-de-protection-du-serveur-illustration-image150645615.htmlRFJN2E0F–Ligne de protection du serveur illustration

Image du réseau de connexions avec cadenas sur la salle des serveurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-du-reseau-de-connexions-avec-cadenas-sur-la-salle-des-serveurs-image624620017.html

Image du réseau de connexions avec cadenas sur la salle des serveurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-du-reseau-de-connexions-avec-cadenas-sur-la-salle-des-serveurs-image624620017.htmlRF2Y85W5N–Image du réseau de connexions avec cadenas sur la salle des serveurs

RF2PX3FDJ–Icône Téléchargement sur le Cloud. Noir Web Data Storage Server Tech Internet connexion réseau base de données Sign symbole Illustration graphique Illustration Clipart Vector

RF2B098Y2–Cyber-sécurité, virus Web protection Vector plates icônes. Courrier du serveur de protection, jeu d'icônes serveur de confidentialité illustration de la sécurité de l'ordinateur

Cloud Computing Concept sur tableau noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cloud-computing-concept-sur-tableau-noir-139749316.html

Cloud Computing Concept sur tableau noir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cloud-computing-concept-sur-tableau-noir-139749316.htmlRFJ3A3K0–Cloud Computing Concept sur tableau noir

NAS, les systèmes de stockage en réseau. Le rendu 3D isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-nas-les-systemes-de-stockage-en-reseau-le-rendu-3d-isole-sur-fond-blanc-103851135.html

NAS, les systèmes de stockage en réseau. Le rendu 3D isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-nas-les-systemes-de-stockage-en-reseau-le-rendu-3d-isole-sur-fond-blanc-103851135.htmlRFG0XR53–NAS, les systèmes de stockage en réseau. Le rendu 3D isolé sur fond blanc

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514568.html

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514568.htmlRF2YCWN6G–Ordinateur

Inspiration montrant le signe d'attaque DDoS. Mot écrit sur l'accès perturbé au serveur normal causé par un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-d-attaque-ddos-mot-ecrit-sur-l-acces-perturbe-au-serveur-normal-cause-par-un-systeme-malveillant-image547475404.html

Inspiration montrant le signe d'attaque DDoS. Mot écrit sur l'accès perturbé au serveur normal causé par un système malveillant Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/inspiration-montrant-le-signe-d-attaque-ddos-mot-ecrit-sur-l-acces-perturbe-au-serveur-normal-cause-par-un-systeme-malveillant-image547475404.htmlRM2PPKJD0–Inspiration montrant le signe d'attaque DDoS. Mot écrit sur l'accès perturbé au serveur normal causé par un système malveillant

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620089.html

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620089.htmlRMFDX8TW–Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out.

Stuttgart, Allemagne, 06-25-2022, personne tenant un smartphone avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-personne-tenant-un-smartphone-avec-le-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-site-web-concentrez-vous-sur-image613878231.html

Stuttgart, Allemagne, 06-25-2022, personne tenant un smartphone avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-personne-tenant-un-smartphone-avec-le-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-site-web-concentrez-vous-sur-image613878231.htmlRM2XJMFXF–Stuttgart, Allemagne, 06-25-2022, personne tenant un smartphone avec le logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur

RF2M67PJH–Cybersécurité et protection des données en ligne sur Internet. Contact du doigt avec l'interface du système d'accès sécurisé holographique HUD avec l'icône de verrouillage. Cybersécurité, p

Affiche affichant le serveur. Programme informatique de présentation de l'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-affichant-le-serveur-programme-informatique-de-presentation-de-l-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550376836.html

Affiche affichant le serveur. Programme informatique de présentation de l'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/affiche-affichant-le-serveur-programme-informatique-de-presentation-de-l-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550376836.htmlRF2PYBR7G–Affiche affichant le serveur. Programme informatique de présentation de l'entreprise qui gère l'accès au réseau de ressources centralisé

Signature manuscrite serveur de fichiers. Dispositif Business concept qui contrôle l'accès aux données stockées séparément -47242 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/signature-manuscrite-serveur-de-fichiers-dispositif-business-concept-qui-controle-l-acces-aux-donnees-stockees-separement-47242-image483671498.html

Signature manuscrite serveur de fichiers. Dispositif Business concept qui contrôle l'accès aux données stockées séparément -47242 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/signature-manuscrite-serveur-de-fichiers-dispositif-business-concept-qui-controle-l-acces-aux-donnees-stockees-separement-47242-image483671498.htmlRF2K2W3X2–Signature manuscrite serveur de fichiers. Dispositif Business concept qui contrôle l'accès aux données stockées séparément -47242

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image239116953.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image239116953.htmlRFRW0M35–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur.

VPN pour protéger les données personnelles sur Internet, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, routage sécurisé Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vpn-pour-proteger-les-donnees-personnelles-sur-internet-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-reseau-prive-virtuel-serveur-distant-routage-securise-image633874905.html

VPN pour protéger les données personnelles sur Internet, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, routage sécurisé Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vpn-pour-proteger-les-donnees-personnelles-sur-internet-trafic-web-securise-transfert-de-donnees-cryptees-acces-vpn-reseau-prive-virtuel-serveur-distant-routage-securise-image633874905.htmlRF2YR7DWD–VPN pour protéger les données personnelles sur Internet, trafic web sécurisé, transfert de données cryptées, accès VPN, réseau privé virtuel, serveur distant, routage sécurisé

RF2X12NHE–Concept numérique de symbole de stockage d'accès mobile de serveur de cloud computing. Réseau, signe de cybertechnologie et icône abstraite de fond d'ordinateur 3d illustrat

Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cordons-fibre-optique-avec-gbic-connecte-au-commutateur-la-technologie-de-l-information-libre-173390305.html

Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cordons-fibre-optique-avec-gbic-connecte-au-commutateur-la-technologie-de-l-information-libre-173390305.htmlRFM22H2W–Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre

La sécurité du réseau - technologies de l'information image conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-technologies-de-l-information-image-conceptuelle-89138628.html

La sécurité du réseau - technologies de l'information image conceptuelle Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-technologies-de-l-information-image-conceptuelle-89138628.htmlRFF50H6C–La sécurité du réseau - technologies de l'information image conceptuelle

L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-acces-aux-fichiers-de-l-ordinateur-portable-serveur-en-reseau-et-extraire-l-information-l-exploration-de-donnees-ou-de-concepts-de-traitement-de-l-intelligence-d-affaires-pour-la-prise-de-decisions-television-v-149469031.html

L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-l-acces-aux-fichiers-de-l-ordinateur-portable-serveur-en-reseau-et-extraire-l-information-l-exploration-de-donnees-ou-de-concepts-de-traitement-de-l-intelligence-d-affaires-pour-la-prise-de-decisions-television-v-149469031.htmlRFJK4W7K–L'accès aux fichiers de l'ordinateur portable serveur en réseau et extraire l'information. L'exploration de données ou de concepts de traitement de l'intelligence d'affaires pour la prise de décisions. Télévision v

RFH9A22K–Serveur connecté à internet. L'icône noire simple.

Image d'un réseau de connexions et d'un globe terrestre sur la salle des serveurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-d-un-reseau-de-connexions-et-d-un-globe-terrestre-sur-la-salle-des-serveurs-image633321896.html

Image d'un réseau de connexions et d'un globe terrestre sur la salle des serveurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-d-un-reseau-de-connexions-et-d-un-globe-terrestre-sur-la-salle-des-serveurs-image633321896.htmlRF2YPA8F4–Image d'un réseau de connexions et d'un globe terrestre sur la salle des serveurs

Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-page-d-accueil-du-routeur-et-du-service-de-base-de-donnees-reseau-et-infrastructure-wifi-pour-connexion-internet-et-acces-securise-illustration-de-l-atterrissage-image368199453.html

Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-page-d-accueil-du-routeur-et-du-service-de-base-de-donnees-reseau-et-infrastructure-wifi-pour-connexion-internet-et-acces-securise-illustration-de-l-atterrissage-image368199453.htmlRF2CB0X4D–Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage

RF2B0T9CT–Technologie de cloud informatique, sécurité des données, accès aux icônes de ligne fine vectorielles de perfection. Données de cloud sur ordinateur portable, illustration du cloud de données virtuel

Le concept de cloud computing à sky Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-concept-de-cloud-computing-a-sky-139751352.html

Le concept de cloud computing à sky Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-concept-de-cloud-computing-a-sky-139751352.htmlRFJ3A67M–Le concept de cloud computing à sky

RF2RYF9HM–Stockage de données dans le cloud computing concept.Network technologies informatiques. Serveur numérique. Icône de nuage avec flèche sur fond jaune.

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514546.html

Ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-image627514546.htmlRF2YCWN5P–Ordinateur

Légende conceptuelle Web Hosting. Présentation de l'entreprise activité permettant l'accès à un serveur pour stocker des données sur un site Web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-web-hosting-presentation-de-l-entreprise-activite-permettant-l-acces-a-un-serveur-pour-stocker-des-donnees-sur-un-site-web-image547475383.html

Légende conceptuelle Web Hosting. Présentation de l'entreprise activité permettant l'accès à un serveur pour stocker des données sur un site Web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/legende-conceptuelle-web-hosting-presentation-de-l-entreprise-activite-permettant-l-acces-a-un-serveur-pour-stocker-des-donnees-sur-un-site-web-image547475383.htmlRM2PPKJC7–Légende conceptuelle Web Hosting. Présentation de l'entreprise activité permettant l'accès à un serveur pour stocker des données sur un site Web

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620075.html

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620075.htmlRMFDX8TB–Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out.

Stuttgart, Allemagne, 06-25-2022, téléphone portable avec logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur la gauche du téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-telephone-portable-avec-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-site-web-concentrez-vous-sur-la-gauche-du-telephone-image613878240.html

Stuttgart, Allemagne, 06-25-2022, téléphone portable avec logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur la gauche du téléphone Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stuttgart-allemagne-06-25-2022-telephone-portable-avec-logo-de-l-academie-nationale-des-sciences-nas-sur-l-ecran-devant-le-site-web-concentrez-vous-sur-la-gauche-du-telephone-image613878240.htmlRM2XJMFXT–Stuttgart, Allemagne, 06-25-2022, téléphone portable avec logo de l'Académie nationale des sciences (NAS) sur l'écran devant le site Web. Concentrez-vous sur la gauche du téléphone

La cybersécurité assure la protection des données sur internet. Cryptage des données, pare-feu, réseau crypté, VPN, accès sécurisé et authentification se défendent contre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybersecurite-assure-la-protection-des-donnees-sur-internet-cryptage-des-donnees-pare-feu-reseau-crypte-vpn-acces-securise-et-authentification-se-defendent-contre-image635009776.html

La cybersécurité assure la protection des données sur internet. Cryptage des données, pare-feu, réseau crypté, VPN, accès sécurisé et authentification se défendent contre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-cybersecurite-assure-la-protection-des-donnees-sur-internet-cryptage-des-donnees-pare-feu-reseau-crypte-vpn-acces-securise-et-authentification-se-defendent-contre-image635009776.htmlRF2YW35CG–La cybersécurité assure la protection des données sur internet. Cryptage des données, pare-feu, réseau crypté, VPN, accès sécurisé et authentification se défendent contre

Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-business-idea-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550367264.html

Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-de-legendes-conceptuelles-programme-informatique-business-idea-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550367264.htmlRF2PYBB1M–Serveur de légendes conceptuelles. Programme informatique Business Idea qui gère l'accès au réseau de ressources centralisé

RF2PR9C2Y–Illustration du dessin animé d'un fournisseur d'accès Internet ou d'un fournisseur d'accès Internet avec mots-clés et icônes pour l'accès à l'intranet, la connexion réseau sécurisée et la protection de la vie privée

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image238012629.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image238012629.htmlRFRR6BF1–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur.

Réseau privé virtuel, VPN, trafic Web sécurisé, transfert de données cryptées, accès réseau sécurisé, sécurité sur internet, protection des données, cybersécurité, Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-prive-virtuel-vpn-trafic-web-securise-transfert-de-donnees-cryptees-acces-reseau-securise-securite-sur-internet-protection-des-donnees-cybersecurite-image633874406.html

Réseau privé virtuel, VPN, trafic Web sécurisé, transfert de données cryptées, accès réseau sécurisé, sécurité sur internet, protection des données, cybersécurité, Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/reseau-prive-virtuel-vpn-trafic-web-securise-transfert-de-donnees-cryptees-acces-reseau-securise-securite-sur-internet-protection-des-donnees-cybersecurite-image633874406.htmlRF2YR7D7J–Réseau privé virtuel, VPN, trafic Web sécurisé, transfert de données cryptées, accès réseau sécurisé, sécurité sur internet, protection des données, cybersécurité,

RF2X12NHG–Concept numérique de symbole de stockage d'accès mobile de serveur de cloud computing. Réseau, signe de cybertechnologie et icône abstraite de fond d'ordinateur 3d illustrat

Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cordons-fibre-optique-avec-gbic-connecte-au-commutateur-la-technologie-de-l-information-libre-173390308.html

Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cordons-fibre-optique-avec-gbic-connecte-au-commutateur-la-technologie-de-l-information-libre-173390308.htmlRFM22H30–Cordons fibre optique avec gbic connecté au commutateur, la technologie de l'information, libre

Le commerce, la technologie, Internet et réseau concept. Jeune homme d'affaires travaillant sur un écran virtuel de l'avenir et voit l'inscription : Server secur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-commerce-la-technologie-internet-et-reseau-concept-jeune-homme-d-affaires-travaillant-sur-un-ecran-virtuel-de-l-avenir-et-voit-l-inscription-server-secur-image432388759.html

Le commerce, la technologie, Internet et réseau concept. Jeune homme d'affaires travaillant sur un écran virtuel de l'avenir et voit l'inscription : Server secur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/le-commerce-la-technologie-internet-et-reseau-concept-jeune-homme-d-affaires-travaillant-sur-un-ecran-virtuel-de-l-avenir-et-voit-l-inscription-server-secur-image432388759.htmlRF2G3D07K–Le commerce, la technologie, Internet et réseau concept. Jeune homme d'affaires travaillant sur un écran virtuel de l'avenir et voit l'inscription : Server secur

Ordinateur portable ordinateurs et accès aux fichiers du serveur dans les ordinateurs du réseau. Dispositifs cloud computing Concepts, réseau de données et de business intelligence. Télévision vecto Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-ordinateurs-et-acces-aux-fichiers-du-serveur-dans-les-ordinateurs-du-reseau-dispositifs-cloud-computing-concepts-reseau-de-donnees-et-de-business-intelligence-television-vecto-image221830176.html

Ordinateur portable ordinateurs et accès aux fichiers du serveur dans les ordinateurs du réseau. Dispositifs cloud computing Concepts, réseau de données et de business intelligence. Télévision vecto Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-ordinateurs-et-acces-aux-fichiers-du-serveur-dans-les-ordinateurs-du-reseau-dispositifs-cloud-computing-concepts-reseau-de-donnees-et-de-business-intelligence-television-vecto-image221830176.htmlRFPTW6J8–Ordinateur portable ordinateurs et accès aux fichiers du serveur dans les ordinateurs du réseau. Dispositifs cloud computing Concepts, réseau de données et de business intelligence. Télévision vecto

RF2PBP4PE–icône de cloud virtuel concept d'accès aux big data, connexion réseau globale, recherche de données, utilisation des ressources informatiques pour effectuer des transactions avec internet

Combinaison de langage de programmation et de cadenas sur la salle de serveur réseau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/combinaison-de-langage-de-programmation-et-de-cadenas-sur-la-salle-de-serveur-reseau-image485940035.html

Combinaison de langage de programmation et de cadenas sur la salle de serveur réseau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/combinaison-de-langage-de-programmation-et-de-cadenas-sur-la-salle-de-serveur-reseau-image485940035.htmlRF2K6GDD7–Combinaison de langage de programmation et de cadenas sur la salle de serveur réseau

Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-page-d-accueil-du-routeur-et-du-service-de-base-de-donnees-reseau-et-infrastructure-wifi-pour-connexion-internet-et-acces-securise-illustration-de-l-atterrissage-image368199467.html

Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/modele-de-page-d-accueil-du-routeur-et-du-service-de-base-de-donnees-reseau-et-infrastructure-wifi-pour-connexion-internet-et-acces-securise-illustration-de-l-atterrissage-image368199467.htmlRF2CB0X4Y–Modèle de page d'accueil du routeur et du service de base de données. Réseau et infrastructure WiFi pour connexion Internet et accès sécurisé. Illustration de l'atterrissage

Stockage dans le cloud, cloud, transfert de données, technologie et réseau, logo. Stockage numérique, serveur cloud, cloud computing et Internet, conception vectorielle Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stockage-dans-le-cloud-cloud-transfert-de-donnees-technologie-et-reseau-logo-stockage-numerique-serveur-cloud-cloud-computing-et-internet-conception-vectorielle-image541989858.html

Stockage dans le cloud, cloud, transfert de données, technologie et réseau, logo. Stockage numérique, serveur cloud, cloud computing et Internet, conception vectorielle Illustration de Vecteurhttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/stockage-dans-le-cloud-cloud-transfert-de-donnees-technologie-et-reseau-logo-stockage-numerique-serveur-cloud-cloud-computing-et-internet-conception-vectorielle-image541989858.htmlRF2PDNNGJ–Stockage dans le cloud, cloud, transfert de données, technologie et réseau, logo. Stockage numérique, serveur cloud, cloud computing et Internet, conception vectorielle

RF2YD5030–Icône hébergement Web définie dans style de ligne. Contenant serveur, base de données, réseau, cyberespace, stockage, Cloud, informatique, site Web, etc. Illustration vectorielle.

RF2RYF1CK–Stockage de données dans le cloud computing concept.Network technologies informatiques. Serveur numérique. Icône de nuage avec flèche sur fond bleu.

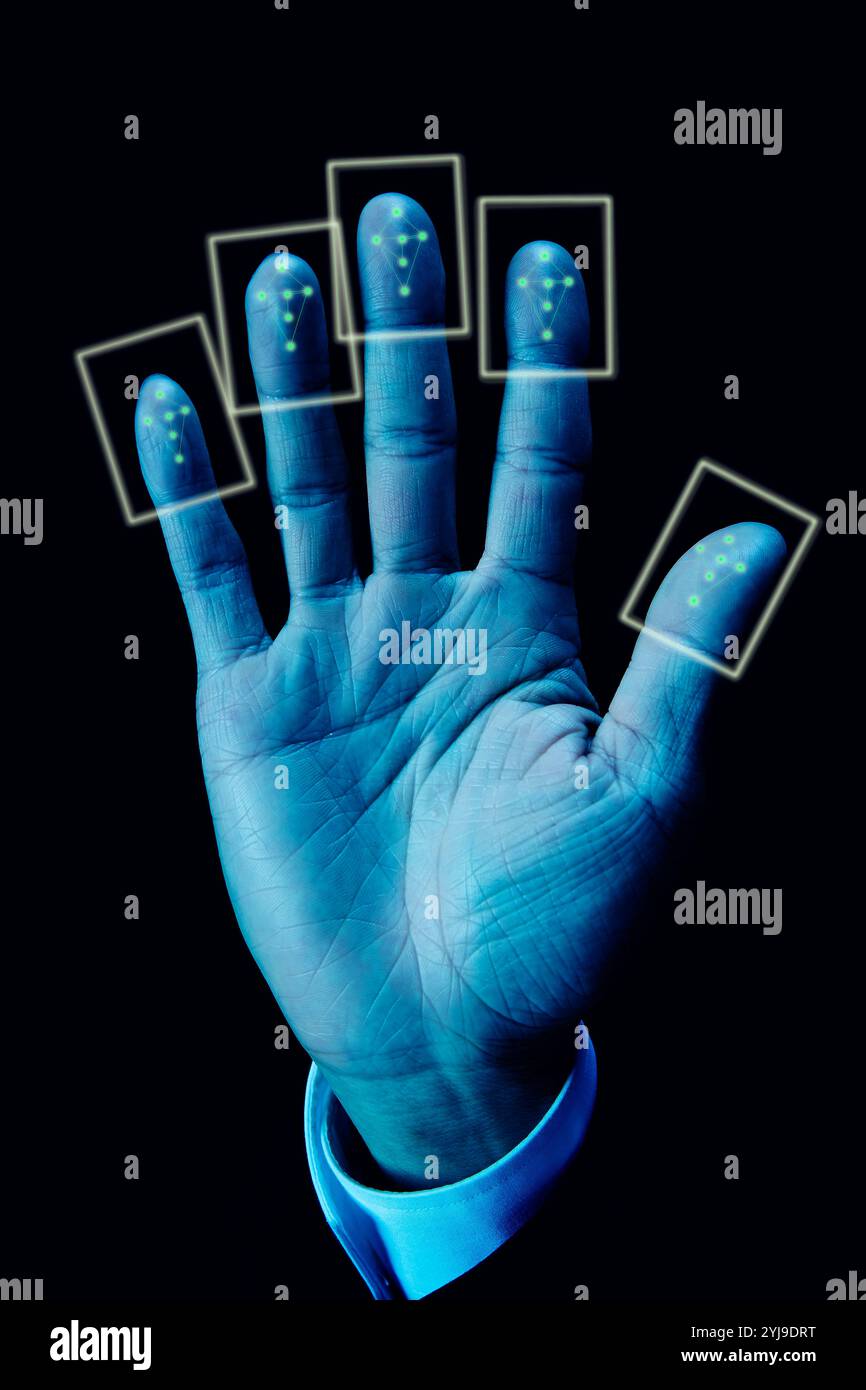

Main effectuant l'authentification d'empreintes digitales Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-effectuant-l-authentification-d-empreintes-digitales-image630845484.html

Main effectuant l'authentification d'empreintes digitales Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-effectuant-l-authentification-d-empreintes-digitales-image630845484.htmlRF2YJ9DRT–Main effectuant l'authentification d'empreintes digitales

Signature manuscrite Web Hosting. Mot pour entreprise permettant l'accès à un serveur pour stocker des données sur un site Web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/signature-manuscrite-web-hosting-mot-pour-entreprise-permettant-l-acces-a-un-serveur-pour-stocker-des-donnees-sur-un-site-web-image547466015.html

Signature manuscrite Web Hosting. Mot pour entreprise permettant l'accès à un serveur pour stocker des données sur un site Web Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/signature-manuscrite-web-hosting-mot-pour-entreprise-permettant-l-acces-a-un-serveur-pour-stocker-des-donnees-sur-un-site-web-image547466015.htmlRM2PPK6DK–Signature manuscrite Web Hosting. Mot pour entreprise permettant l'accès à un serveur pour stocker des données sur un site Web

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620106.html

Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-cle-generique-sur-le-plateau-de-disque-dur-comme-metaphore-visuelle-pour-le-cryptage-des-donnees-la-securite-des-donnees-l-acces-aux-fichiers-le-droit-d-acces-serveur-de-lock-out-94620106.htmlRMFDX8WE–Clé générique sur le plateau de disque dur - comme métaphore visuelle pour le cryptage des données, la sécurité des données, l'accès aux fichiers, le droit d'accès, serveur de lock-out.

La pittoresque Gordon River Rd à la chaîne de montagnes Sentinel près de Bitumen Bones sculpture sur un matin frais et humide d'été dans Southwest National P. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-pittoresque-gordon-river-rd-a-la-chaine-de-montagnes-sentinel-pres-de-bitumen-bones-sculpture-sur-un-matin-frais-et-humide-d-ete-dans-southwest-national-p-image625791388.html

La pittoresque Gordon River Rd à la chaîne de montagnes Sentinel près de Bitumen Bones sculpture sur un matin frais et humide d'été dans Southwest National P. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-pittoresque-gordon-river-rd-a-la-chaine-de-montagnes-sentinel-pres-de-bitumen-bones-sculpture-sur-un-matin-frais-et-humide-d-ete-dans-southwest-national-p-image625791388.htmlRF2YA378C–La pittoresque Gordon River Rd à la chaîne de montagnes Sentinel près de Bitumen Bones sculpture sur un matin frais et humide d'été dans Southwest National P.

Connexion sécurisée VPN pour télétravailleur. Personne utilisant la technologie Virtual Private Network sur l'ordinateur pour créer un tunnel chiffré vers le serveur distant sur int Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/connexion-securisee-vpn-pour-teletravailleur-personne-utilisant-la-technologie-virtual-private-network-sur-l-ordinateur-pour-creer-un-tunnel-chiffre-vers-le-serveur-distant-sur-int-image446383780.html

Connexion sécurisée VPN pour télétravailleur. Personne utilisant la technologie Virtual Private Network sur l'ordinateur pour créer un tunnel chiffré vers le serveur distant sur int Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/connexion-securisee-vpn-pour-teletravailleur-personne-utilisant-la-technologie-virtual-private-network-sur-l-ordinateur-pour-creer-un-tunnel-chiffre-vers-le-serveur-distant-sur-int-image446383780.htmlRF2GX6F1T–Connexion sécurisée VPN pour télétravailleur. Personne utilisant la technologie Virtual Private Network sur l'ordinateur pour créer un tunnel chiffré vers le serveur distant sur int

Serveur d'affichage conceptuel. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-d-affichage-conceptuel-programme-informatique-de-concept-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550385080.html

Serveur d'affichage conceptuel. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-d-affichage-conceptuel-programme-informatique-de-concept-d-entreprise-qui-gere-l-acces-au-reseau-de-ressources-centralise-image550385080.htmlRF2PYC5P0–Serveur d'affichage conceptuel. Programme informatique de concept d'entreprise qui gère l'accès au réseau de ressources centralisé

RF2PR9C32–Illustration du dessin animé d'un fournisseur d'accès Internet ou d'un fournisseur d'accès Internet avec mots-clés et icônes pour l'accès à l'intranet, la connexion réseau sécurisée et la protection de la vie privée

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image235786795.html

Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/serveur-proxy-la-cyber-securite-concept-de-securite-reseau-sur-l-ecran-virtuel-arriere-plan-de-la-salle-serveur-image235786795.htmlRFRKH0CY–Serveur proxy. La cyber-sécurité. Concept de sécurité réseau sur l'écran virtuel. Arrière-plan de la salle serveur