Sécurité des ordinateurs portables Photos Stock & Des Images

(139,463)Filtres rapides :

Sécurité des ordinateurs portables Photos Stock & Des Images

Ordinateur portable féminin table doigt 24 piscine Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-feminin-table-doigt-24-piscine-image68899273.html

Ordinateur portable féminin table doigt 24 piscine Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-feminin-table-doigt-24-piscine-image68899273.htmlRFE02HM9–Ordinateur portable féminin table doigt 24 piscine

Hacker travaillant sur un ordinateur portable avec code, double exposition avec l'interface numérique autour à l'arrière-plan. La criminalité sur internet , le piratage et conce malware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-travaillant-sur-un-ordinateur-portable-avec-code-double-exposition-avec-l-interface-numerique-autour-a-l-arriere-plan-la-criminalite-sur-internet-le-piratage-et-conce-malware-image258729665.html

Hacker travaillant sur un ordinateur portable avec code, double exposition avec l'interface numérique autour à l'arrière-plan. La criminalité sur internet , le piratage et conce malware Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-travaillant-sur-un-ordinateur-portable-avec-code-double-exposition-avec-l-interface-numerique-autour-a-l-arriere-plan-la-criminalite-sur-internet-le-piratage-et-conce-malware-image258729665.htmlRFW0X495–Hacker travaillant sur un ordinateur portable avec code, double exposition avec l'interface numérique autour à l'arrière-plan. La criminalité sur internet , le piratage et conce malware

Mixed Race woman using laptop at desk Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mixed-race-woman-using-laptop-at-desk-95293758.html

Mixed Race woman using laptop at desk Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mixed-race-woman-using-laptop-at-desk-95293758.htmlRFFF104E–Mixed Race woman using laptop at desk

Concept de formulaire de connexion autentication avec les mains sur un ordinateur portable. Intégration transparente de la sécurité pour un visuel technologique propre et fonctionnel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-formulaire-de-connexion-autentication-avec-les-mains-sur-un-ordinateur-portable-integration-transparente-de-la-securite-pour-un-visuel-technologique-propre-et-fonctionnel-image573102101.html

Concept de formulaire de connexion autentication avec les mains sur un ordinateur portable. Intégration transparente de la sécurité pour un visuel technologique propre et fonctionnel Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-formulaire-de-connexion-autentication-avec-les-mains-sur-un-ordinateur-portable-integration-transparente-de-la-securite-pour-un-visuel-technologique-propre-et-fonctionnel-image573102101.htmlRF2T8B1G5–Concept de formulaire de connexion autentication avec les mains sur un ordinateur portable. Intégration transparente de la sécurité pour un visuel technologique propre et fonctionnel

La sécurité et la technologie Web concept avec ordinateur portable sur une table en bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-et-la-technologie-web-concept-avec-ordinateur-portable-sur-une-table-en-bois-137451719.html

La sécurité et la technologie Web concept avec ordinateur portable sur une table en bois Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-et-la-technologie-web-concept-avec-ordinateur-portable-sur-une-table-en-bois-137451719.htmlRFHYHD1Y–La sécurité et la technologie Web concept avec ordinateur portable sur une table en bois

Verrouillage du code de sécurité de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouillage-du-code-de-securite-de-l-ordinateur-portable-image464928009.html

Verrouillage du code de sécurité de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/verrouillage-du-code-de-securite-de-l-ordinateur-portable-image464928009.htmlRF2J0B8BN–Verrouillage du code de sécurité de l'ordinateur portable

Vidéo de caméra de surveillance sur ordinateur portable. Écran sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/video-de-camera-de-surveillance-sur-ordinateur-portable-ecran-securite-image485904495.html

Vidéo de caméra de surveillance sur ordinateur portable. Écran sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/video-de-camera-de-surveillance-sur-ordinateur-portable-ecran-securite-image485904495.htmlRF2K6ET3Y–Vidéo de caméra de surveillance sur ordinateur portable. Écran sécurité

Gros plan d'un petit cadenas sur un clavier d'ordinateur portable. Concept de sécurité des ordinateurs portables et de protection des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-d-un-petit-cadenas-sur-un-clavier-d-ordinateur-portable-concept-de-securite-des-ordinateurs-portables-et-de-protection-des-donnees-image428967365.html

Gros plan d'un petit cadenas sur un clavier d'ordinateur portable. Concept de sécurité des ordinateurs portables et de protection des données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-d-un-petit-cadenas-sur-un-clavier-d-ordinateur-portable-concept-de-securite-des-ordinateurs-portables-et-de-protection-des-donnees-image428967365.htmlRF2FWW471–Gros plan d'un petit cadenas sur un clavier d'ordinateur portable. Concept de sécurité des ordinateurs portables et de protection des données.

Les mains de pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-de-pirates-informatiques-image212420500.html

Les mains de pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-de-pirates-informatiques-image212420500.htmlRFP9GGEC–Les mains de pirates informatiques

Concept en ligne frauduleux. Femme reçoit une notification d'arnaque d'alerte sur ordinateur portable. Protection des données d'information de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-en-ligne-frauduleux-femme-recoit-une-notification-d-arnaque-d-alerte-sur-ordinateur-portable-protection-des-donnees-d-information-de-securite-image635635455.html

Concept en ligne frauduleux. Femme reçoit une notification d'arnaque d'alerte sur ordinateur portable. Protection des données d'information de sécurité. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-en-ligne-frauduleux-femme-recoit-une-notification-d-arnaque-d-alerte-sur-ordinateur-portable-protection-des-donnees-d-information-de-securite-image635635455.htmlRF2YX3KE7–Concept en ligne frauduleux. Femme reçoit une notification d'arnaque d'alerte sur ordinateur portable. Protection des données d'information de sécurité.

Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-avec-cadenas-et-les-cartes-de-credit-sur-le-clavier-concept-de-securite-des-systemes-d-ordinateurs-142829267.html

Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-avec-cadenas-et-les-cartes-de-credit-sur-le-clavier-concept-de-securite-des-systemes-d-ordinateurs-142829267.htmlRFJ8AC57–Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs

Concept Chipocalypse avec meltdown et spectre menace sur les écrans de divers dispositifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-chipocalypse-avec-meltdown-et-spectre-menace-sur-les-ecrans-de-divers-dispositifs-171958929.html

Concept Chipocalypse avec meltdown et spectre menace sur les écrans de divers dispositifs. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-chipocalypse-avec-meltdown-et-spectre-menace-sur-les-ecrans-de-divers-dispositifs-171958929.htmlRFKYNBA9–Concept Chipocalypse avec meltdown et spectre menace sur les écrans de divers dispositifs.

Homme en blanc travaillant à un ordinateur portable sur le comptoir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-en-blanc-travaillant-a-un-ordinateur-portable-sur-le-comptoir-image545477957.html

Homme en blanc travaillant à un ordinateur portable sur le comptoir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-en-blanc-travaillant-a-un-ordinateur-portable-sur-le-comptoir-image545477957.htmlRF2PKCJKH–Homme en blanc travaillant à un ordinateur portable sur le comptoir

Métaphore, bug logiciel mantis vert assis sur le clavier d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-bug-logiciel-mantis-vert-assis-sur-le-clavier-d-ordinateur-portable-image238832000.html

Métaphore, bug logiciel mantis vert assis sur le clavier d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-bug-logiciel-mantis-vert-assis-sur-le-clavier-d-ordinateur-portable-image238832000.htmlRFRTFMJ8–Métaphore, bug logiciel mantis vert assis sur le clavier d'ordinateur portable

Vue de dessus de l'ordinateur portable avec cyber-sécurité texte. Inscription à la cyber-sécurité sur l'écran et le clavier de l'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vue-de-dessus-de-l-ordinateur-portable-avec-cyber-securite-texte-inscription-a-la-cyber-securite-sur-l-ecran-et-le-clavier-de-l-ordinateur-portable-image470004631.html

Vue de dessus de l'ordinateur portable avec cyber-sécurité texte. Inscription à la cyber-sécurité sur l'écran et le clavier de l'ordinateur portable. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/vue-de-dessus-de-l-ordinateur-portable-avec-cyber-securite-texte-inscription-a-la-cyber-securite-sur-l-ecran-et-le-clavier-de-l-ordinateur-portable-image470004631.htmlRF2J8JFKK–Vue de dessus de l'ordinateur portable avec cyber-sécurité texte. Inscription à la cyber-sécurité sur l'écran et le clavier de l'ordinateur portable.

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571930.html

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571930.htmlRF2K96PY6–Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an

Sécurité Internet et réseau protection concept clé et cadenas, on laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-internet-et-reseau-protection-concept-cle-et-cadenas-on-laptop-image227453535.html

Sécurité Internet et réseau protection concept clé et cadenas, on laptop Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-internet-et-reseau-protection-concept-cle-et-cadenas-on-laptop-image227453535.htmlRFR61B8F–Sécurité Internet et réseau protection concept clé et cadenas, on laptop

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067573.html

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067573.htmlRFT3CK4N–Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique.

Locker et dollars sur un ordinateur portable. Concept de sécurité en ligne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/locker-et-dollars-sur-un-ordinateur-portable-concept-de-securite-en-ligne-image244335307.html

Locker et dollars sur un ordinateur portable. Concept de sécurité en ligne Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/locker-et-dollars-sur-un-ordinateur-portable-concept-de-securite-en-ligne-image244335307.htmlRFT5EC4Y–Locker et dollars sur un ordinateur portable. Concept de sécurité en ligne

Ordinateur portable femme bouton entrée table doigt 24 piscine Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-femme-bouton-entree-table-doigt-24-piscine-image61515968.html

Ordinateur portable femme bouton entrée table doigt 24 piscine Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-femme-bouton-entree-table-doigt-24-piscine-image61515968.htmlRFDG286T–Ordinateur portable femme bouton entrée table doigt 24 piscine

Ordinateur portable avec métal Serrure sur touches Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-avec-metal-serrure-sur-touches-image330713646.html

Ordinateur portable avec métal Serrure sur touches Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-avec-metal-serrure-sur-touches-image330713646.htmlRM2A618HJ–Ordinateur portable avec métal Serrure sur touches

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.html

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.htmlRF2J16BGW–Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet.

Sécurité et technologie avec ce concept de formulaire de connexion automatique. Les mains sur un ordinateur portable illustrent une intégration transparente pour une digita rationalisée et sécurisée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-et-technologie-avec-ce-concept-de-formulaire-de-connexion-automatique-les-mains-sur-un-ordinateur-portable-illustrent-une-integration-transparente-pour-une-digita-rationalisee-et-securisee-image573102116.html

Sécurité et technologie avec ce concept de formulaire de connexion automatique. Les mains sur un ordinateur portable illustrent une intégration transparente pour une digita rationalisée et sécurisée Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/securite-et-technologie-avec-ce-concept-de-formulaire-de-connexion-automatique-les-mains-sur-un-ordinateur-portable-illustrent-une-integration-transparente-pour-une-digita-rationalisee-et-securisee-image573102116.htmlRF2T8B1GM–Sécurité et technologie avec ce concept de formulaire de connexion automatique. Les mains sur un ordinateur portable illustrent une intégration transparente pour une digita rationalisée et sécurisée

hacker à capuche noire travaillant sur un ordinateur portable dans la pièce sombre. cyber-sécurité. bannière Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuche-noire-travaillant-sur-un-ordinateur-portable-dans-la-piece-sombre-cyber-securite-banniere-image505042225.html

hacker à capuche noire travaillant sur un ordinateur portable dans la pièce sombre. cyber-sécurité. bannière Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuche-noire-travaillant-sur-un-ordinateur-portable-dans-la-piece-sombre-cyber-securite-banniere-image505042225.htmlRF2M9JJE9–hacker à capuche noire travaillant sur un ordinateur portable dans la pièce sombre. cyber-sécurité. bannière

La sécurité du réseau, définir des menottes assis sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-definir-des-menottes-assis-sur-un-ordinateur-portable-137950067.html

La sécurité du réseau, définir des menottes assis sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-definir-des-menottes-assis-sur-un-ordinateur-portable-137950067.htmlRFJ0C4M3–La sécurité du réseau, définir des menottes assis sur un ordinateur portable

La main de Businesswoman Working On Laptop avec bloc cubes montrant le symbole du bouclier de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-main-de-businesswoman-working-on-laptop-avec-bloc-cubes-montrant-le-symbole-du-bouclier-de-securite-image212140807.html

La main de Businesswoman Working On Laptop avec bloc cubes montrant le symbole du bouclier de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-main-de-businesswoman-working-on-laptop-avec-bloc-cubes-montrant-le-symbole-du-bouclier-de-securite-image212140807.htmlRFP93RNB–La main de Businesswoman Working On Laptop avec bloc cubes montrant le symbole du bouclier de sécurité

Ancienne grande clé et ordinateur portable sur une table en bois. Métaphore de la sécurité des technologies. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ancienne-grande-cle-et-ordinateur-portable-sur-une-table-en-bois-metaphore-de-la-securite-des-technologies-89510365.html

Ancienne grande clé et ordinateur portable sur une table en bois. Métaphore de la sécurité des technologies. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ancienne-grande-cle-et-ordinateur-portable-sur-une-table-en-bois-metaphore-de-la-securite-des-technologies-89510365.htmlRFF5HFAN–Ancienne grande clé et ordinateur portable sur une table en bois. Métaphore de la sécurité des technologies.

Les mains de pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-de-pirates-informatiques-image212420502.html

Les mains de pirates informatiques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-mains-de-pirates-informatiques-image212420502.htmlRFP9GGEE–Les mains de pirates informatiques

Femme utilisant un ordinateur portable avec une interface de cyber-sécurité VR colorée. Technologie d'entreprise de protection des données de cyber-sécurité. Protection contre les dangers. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/femme-utilisant-un-ordinateur-portable-avec-une-interface-de-cyber-securite-vr-coloree-technologie-d-entreprise-de-protection-des-donnees-de-cyber-securite-protection-contre-les-dangers-image547152401.html

Femme utilisant un ordinateur portable avec une interface de cyber-sécurité VR colorée. Technologie d'entreprise de protection des données de cyber-sécurité. Protection contre les dangers. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/femme-utilisant-un-ordinateur-portable-avec-une-interface-de-cyber-securite-vr-coloree-technologie-d-entreprise-de-protection-des-donnees-de-cyber-securite-protection-contre-les-dangers-image547152401.htmlRF2PP4XD5–Femme utilisant un ordinateur portable avec une interface de cyber-sécurité VR colorée. Technologie d'entreprise de protection des données de cyber-sécurité. Protection contre les dangers.

Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-avec-cadenas-et-les-cartes-de-credit-sur-le-clavier-concept-de-securite-des-systemes-d-ordinateurs-135395105.html

Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-ordinateur-portable-avec-cadenas-et-les-cartes-de-credit-sur-le-clavier-concept-de-securite-des-systemes-d-ordinateurs-135395105.htmlRFHT7NRD–Ordinateur portable avec cadenas et les cartes de crédit sur le clavier. Concept de sécurité des systèmes d'ordinateurs

Concept de sécurité de l'information avec réacteur et Spectre menace sur les ordinateurs portables et écrans de smartphone tablette Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-de-l-information-avec-reacteur-et-spectre-menace-sur-les-ordinateurs-portables-et-ecrans-de-smartphone-tablette-172286089.html

Concept de sécurité de l'information avec réacteur et Spectre menace sur les ordinateurs portables et écrans de smartphone tablette Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-de-l-information-avec-reacteur-et-spectre-menace-sur-les-ordinateurs-portables-et-ecrans-de-smartphone-tablette-172286089.htmlRFM088JH–Concept de sécurité de l'information avec réacteur et Spectre menace sur les ordinateurs portables et écrans de smartphone tablette

Homme en blanc travaillant à un ordinateur portable au-dessus du comptoir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-en-blanc-travaillant-a-un-ordinateur-portable-au-dessus-du-comptoir-image545477958.html

Homme en blanc travaillant à un ordinateur portable au-dessus du comptoir Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-en-blanc-travaillant-a-un-ordinateur-portable-au-dessus-du-comptoir-image545477958.htmlRF2PKCJKJ–Homme en blanc travaillant à un ordinateur portable au-dessus du comptoir

Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-marche-sur-un-clavier-d-ordinateur-portable-image238832054.html

Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-marche-sur-un-clavier-d-ordinateur-portable-image238832054.htmlRFRTFMM6–Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable

Texte du mot de passe sur du papier déchiré sur le dessus du clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-du-mot-de-passe-sur-du-papier-dechire-sur-le-dessus-du-clavier-de-l-ordinateur-portable-image439020656.html

Texte du mot de passe sur du papier déchiré sur le dessus du clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/texte-du-mot-de-passe-sur-du-papier-dechire-sur-le-dessus-du-clavier-de-l-ordinateur-portable-image439020656.htmlRF2GE7394–Texte du mot de passe sur du papier déchiré sur le dessus du clavier de l'ordinateur portable

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571975.html

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571975.htmlRF2K96R0R–Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an

Girl hacker dans un hoodie using laptop dans une pièce sombre. Avec des lunettes de soleil. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/girl-hacker-dans-un-hoodie-using-laptop-dans-une-piece-sombre-avec-des-lunettes-de-soleil-image214717198.html

Girl hacker dans un hoodie using laptop dans une pièce sombre. Avec des lunettes de soleil. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/girl-hacker-dans-un-hoodie-using-laptop-dans-une-piece-sombre-avec-des-lunettes-de-soleil-image214717198.htmlRFPD95YA–Girl hacker dans un hoodie using laptop dans une pièce sombre. Avec des lunettes de soleil.

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067590.html

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067590.htmlRFT3CK5A–Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique.

Un jeune homme à l'apparence ombragée tenant un ordinateur portable dans un bureau. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-jeune-homme-a-l-apparence-ombragee-tenant-un-ordinateur-portable-dans-un-bureau-image490287118.html

Un jeune homme à l'apparence ombragée tenant un ordinateur portable dans un bureau. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-jeune-homme-a-l-apparence-ombragee-tenant-un-ordinateur-portable-dans-un-bureau-image490287118.htmlRF2KDJE66–Un jeune homme à l'apparence ombragée tenant un ordinateur portable dans un bureau.

RF2HF13AN–Protection du téléphone et concept de réseau sûr.portable tenant téléphone cellulaire avec icônes de sécurité isolées sur fond blanc.

Concept de technologie de crime et d'attaque par hacker , ordinateur portable gris avec écran blanc noir et hacker rouge floue dans un fond d'obscurité rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-technologie-de-crime-et-d-attaque-par-hacker-ordinateur-portable-gris-avec-ecran-blanc-noir-et-hacker-rouge-floue-dans-un-fond-d-obscurite-rouge-image616213330.html

Concept de technologie de crime et d'attaque par hacker , ordinateur portable gris avec écran blanc noir et hacker rouge floue dans un fond d'obscurité rouge Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-technologie-de-crime-et-d-attaque-par-hacker-ordinateur-portable-gris-avec-ecran-blanc-noir-et-hacker-rouge-floue-dans-un-fond-d-obscurite-rouge-image616213330.htmlRF2XPEXAX–Concept de technologie de crime et d'attaque par hacker , ordinateur portable gris avec écran blanc noir et hacker rouge floue dans un fond d'obscurité rouge

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.html

Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/mot-de-passe-pour-la-securite-des-donnees-personnelles-et-la-cyber-protection-dans-l-ordinateur-portable-l-ecran-de-verrouillage-de-connexion-de-l-ordinateur-est-sombre-informations-confidentielles-cryptees-image491268268.htmlRF2KF75K8–Mot de passe pour la sécurité des données personnelles et la cyber-protection dans l'ordinateur portable. L'écran de verrouillage de connexion de l'ordinateur est sombre. Informations confidentielles cryptées.

Femme travaillant sur un ordinateur portable, avec un formulaire de connexion de sécurité planant au-dessus. Fusionnez la productivité avec l'assurance de la sécurité numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/femme-travaillant-sur-un-ordinateur-portable-avec-un-formulaire-de-connexion-de-securite-planant-au-dessus-fusionnez-la-productivite-avec-l-assurance-de-la-securite-numerique-image573102028.html

Femme travaillant sur un ordinateur portable, avec un formulaire de connexion de sécurité planant au-dessus. Fusionnez la productivité avec l'assurance de la sécurité numérique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/femme-travaillant-sur-un-ordinateur-portable-avec-un-formulaire-de-connexion-de-securite-planant-au-dessus-fusionnez-la-productivite-avec-l-assurance-de-la-securite-numerique-image573102028.htmlRF2T8B1DG–Femme travaillant sur un ordinateur portable, avec un formulaire de connexion de sécurité planant au-dessus. Fusionnez la productivité avec l'assurance de la sécurité numérique

La connexion de l'homme CLÉ USB pour ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-connexion-de-l-homme-cle-usb-pour-ordinateur-portable-image223276156.html

La connexion de l'homme CLÉ USB pour ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/la-connexion-de-l-homme-cle-usb-pour-ordinateur-portable-image223276156.htmlRFPY730C–La connexion de l'homme CLÉ USB pour ordinateur portable

La sécurité du réseau, définir des menottes assis sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-definir-des-menottes-assis-sur-un-ordinateur-portable-137950066.html

La sécurité du réseau, définir des menottes assis sur un ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-du-reseau-definir-des-menottes-assis-sur-un-ordinateur-portable-137950066.htmlRFJ0C4M2–La sécurité du réseau, définir des menottes assis sur un ordinateur portable

Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-bouclier-bleu-signe-de-securite-sur-le-clavier-de-l-ordinateur-portable-image185493204.html

Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-bouclier-bleu-signe-de-securite-sur-le-clavier-de-l-ordinateur-portable-image185493204.htmlRFMNNXD8–Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318043.html

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318043.htmlRFGEMEPK–Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas

Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-a-l-aide-d-ordinateur-portable-a-pirater-des-logiciels-de-securite-de-voiture-122708687.html

Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-a-l-aide-d-ordinateur-portable-a-pirater-des-logiciels-de-securite-de-voiture-122708687.htmlRFH3HT53–Voleur à l'aide d'ordinateur portable à pirater des logiciels de sécurité de voiture

Pc portable câble haute sécurité avec les clés dans un bureau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pc-portable-cable-haute-securite-avec-les-cles-dans-un-bureau-31746378.html

Pc portable câble haute sécurité avec les clés dans un bureau Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-pc-portable-cable-haute-securite-avec-les-cles-dans-un-bureau-31746378.htmlRMBRJ4R6–Pc portable câble haute sécurité avec les clés dans un bureau

Cadenas et ordinateur portable avec champ de mot de passe. Concepts de confidentialité des informations et de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-et-ordinateur-portable-avec-champ-de-mot-de-passe-concepts-de-confidentialite-des-informations-et-de-cybersecurite-image596264137.html

Cadenas et ordinateur portable avec champ de mot de passe. Concepts de confidentialité des informations et de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-et-ordinateur-portable-avec-champ-de-mot-de-passe-concepts-de-confidentialite-des-informations-et-de-cybersecurite-image596264137.htmlRF2WJ24YN–Cadenas et ordinateur portable avec champ de mot de passe. Concepts de confidentialité des informations et de cybersécurité

Concept de sécurité de l'information sur digital tablet pc dans les mains des hommes et de l'écran du portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-de-l-information-sur-digital-tablet-pc-dans-les-mains-des-hommes-et-de-l-ecran-du-portable-172286082.html

Concept de sécurité de l'information sur digital tablet pc dans les mains des hommes et de l'écran du portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-de-l-information-sur-digital-tablet-pc-dans-les-mains-des-hommes-et-de-l-ecran-du-portable-172286082.htmlRFM088JA–Concept de sécurité de l'information sur digital tablet pc dans les mains des hommes et de l'écran du portable

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477967.html

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477967.htmlRF2PKCJKY–Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable

Métaphore, bug logiciel mantis est vert sur un clavier d'ordinateur portable, vue du dessus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-bug-logiciel-mantis-est-vert-sur-un-clavier-d-ordinateur-portable-vue-du-dessus-image238831985.html

Métaphore, bug logiciel mantis est vert sur un clavier d'ordinateur portable, vue du dessus Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-bug-logiciel-mantis-est-vert-sur-un-clavier-d-ordinateur-portable-vue-du-dessus-image238831985.htmlRFRTFMHN–Métaphore, bug logiciel mantis est vert sur un clavier d'ordinateur portable, vue du dessus

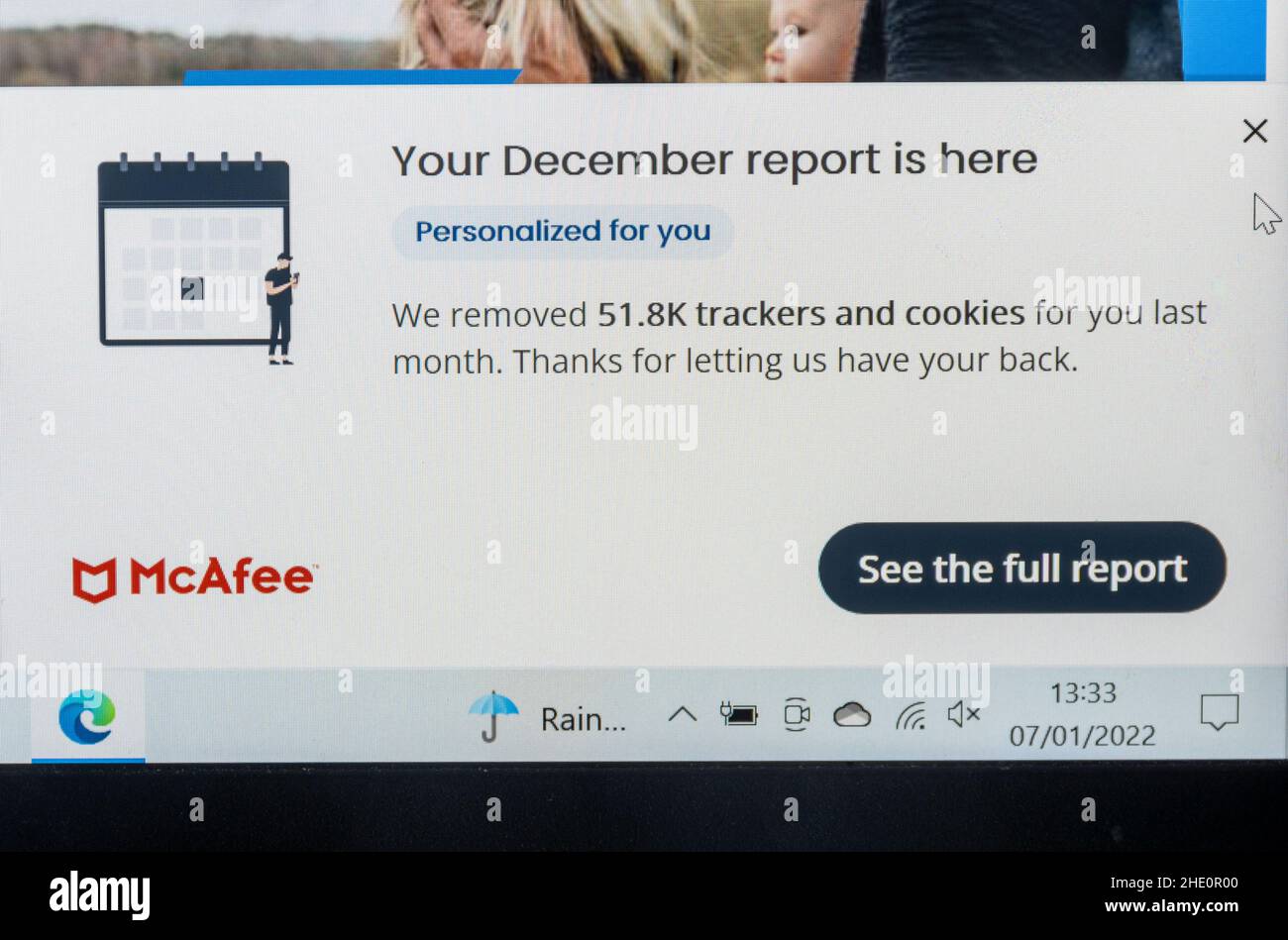

Message contextuel de protection antivirus McAfee sur l'écran d'un ordinateur portable.Logiciel de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-contextuel-de-protection-antivirus-mcafee-sur-l-ecran-d-un-ordinateur-portable-logiciel-de-securite-en-ligne-image456092784.html

Message contextuel de protection antivirus McAfee sur l'écran d'un ordinateur portable.Logiciel de sécurité en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/message-contextuel-de-protection-antivirus-mcafee-sur-l-ecran-d-un-ordinateur-portable-logiciel-de-securite-en-ligne-image456092784.htmlRM2HE0R00–Message contextuel de protection antivirus McAfee sur l'écran d'un ordinateur portable.Logiciel de sécurité en ligne.

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487838278.html

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487838278.htmlRF2K9JXKJ–Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an

Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque. Ordinateur portable écran et clavier éclairé. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuchon-dans-une-piece-sombre-l-execution-d-une-cyber-attaque-ordinateur-portable-ecran-et-clavier-eclaire-image215351096.html

Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque. Ordinateur portable écran et clavier éclairé. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/hacker-a-capuchon-dans-une-piece-sombre-l-execution-d-une-cyber-attaque-ordinateur-portable-ecran-et-clavier-eclaire-image215351096.htmlRFPEA2EG–Hacker à capuchon dans une pièce sombre l'exécution d'une cyber-attaque. Ordinateur portable écran et clavier éclairé.

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067587.html

Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cale-en-bois-a-l-aide-de-graphique-sur-clavier-d-ordinateur-concept-de-securite-informatique-image243067587.htmlRFT3CK57–Cale en bois à l'aide de graphique sur clavier d'ordinateur. Concept de sécurité informatique.

Gros plan d'un cadenas à numéro fermé sur un ordinateur portable, sécurité, antivirus, protection, concept antivol Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-d-un-cadenas-a-numero-ferme-sur-un-ordinateur-portable-securite-antivirus-protection-concept-antivol-image616962507.html

Gros plan d'un cadenas à numéro fermé sur un ordinateur portable, sécurité, antivirus, protection, concept antivol Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-d-un-cadenas-a-numero-ferme-sur-un-ordinateur-portable-securite-antivirus-protection-concept-antivol-image616962507.htmlRF2XRN1Y7–Gros plan d'un cadenas à numéro fermé sur un ordinateur portable, sécurité, antivirus, protection, concept antivol

PC portable et loupe indiquant le concept de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pc-portable-et-loupe-indiquant-le-concept-de-securite-des-donnees-image385207160.html

PC portable et loupe indiquant le concept de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/pc-portable-et-loupe-indiquant-le-concept-de-securite-des-donnees-image385207160.htmlRF2DAKKJG–PC portable et loupe indiquant le concept de sécurité des données

Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-cloud-computing-concept-securite-coffre-avec-serrure-a-combinaison-isole-sur-fond-blanc-image225047902.html

Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-cloud-computing-concept-securite-coffre-avec-serrure-a-combinaison-isole-sur-fond-blanc-image225047902.htmlRFR23PW2–Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc

Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-menace-a-la-securite-informatique-et-d-attaque-concept-de-nombres-binaires-0-et-1-sur-l-ecran-du-portable-reflet-de-hacker-la-main-dans-le-moniteur-de-l-ordinateur-174795630.html

Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-menace-a-la-securite-informatique-et-d-attaque-concept-de-nombres-binaires-0-et-1-sur-l-ecran-du-portable-reflet-de-hacker-la-main-dans-le-moniteur-de-l-ordinateur-174795630.htmlRFM4AHH2–Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur.

Ordinateur portable affichant un formulaire de connexion de sécurité, avec nom d'utilisateur et mot de passe en gros plan. Concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-affichant-un-formulaire-de-connexion-de-securite-avec-nom-d-utilisateur-et-mot-de-passe-en-gros-plan-concept-de-cybersecurite-image573102082.html

Ordinateur portable affichant un formulaire de connexion de sécurité, avec nom d'utilisateur et mot de passe en gros plan. Concept de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/ordinateur-portable-affichant-un-formulaire-de-connexion-de-securite-avec-nom-d-utilisateur-et-mot-de-passe-en-gros-plan-concept-de-cybersecurite-image573102082.htmlRF2T8B1FE–Ordinateur portable affichant un formulaire de connexion de sécurité, avec nom d'utilisateur et mot de passe en gros plan. Concept de cybersécurité

Un homme dans un masque travaille derrière un ordinateur portable, le concept de l'anonymat sur l'Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-dans-un-masque-travaille-derriere-un-ordinateur-portable-le-concept-de-l-anonymat-sur-l-internet-image431060818.html

Un homme dans un masque travaille derrière un ordinateur portable, le concept de l'anonymat sur l'Internet. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-dans-un-masque-travaille-derriere-un-ordinateur-portable-le-concept-de-l-anonymat-sur-l-internet-image431060818.htmlRF2G18ED6–Un homme dans un masque travaille derrière un ordinateur portable, le concept de l'anonymat sur l'Internet.

La sécurité informatique, une empreinte digitale sur un ordinateur portable illustrant un mot de passe personnel qui est sur le point d'être piraté Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-informatique-une-empreinte-digitale-sur-un-ordinateur-portable-illustrant-un-mot-de-passe-personnel-qui-est-sur-le-point-d-etre-pirate-127472272.html

La sécurité informatique, une empreinte digitale sur un ordinateur portable illustrant un mot de passe personnel qui est sur le point d'être piraté Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-la-securite-informatique-une-empreinte-digitale-sur-un-ordinateur-portable-illustrant-un-mot-de-passe-personnel-qui-est-sur-le-point-d-etre-pirate-127472272.htmlRFHBAT54–La sécurité informatique, une empreinte digitale sur un ordinateur portable illustrant un mot de passe personnel qui est sur le point d'être piraté

Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-bouclier-bleu-signe-de-securite-sur-le-clavier-de-l-ordinateur-portable-image186363506.html

Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/portrait-d-un-bouclier-bleu-signe-de-securite-sur-le-clavier-de-l-ordinateur-portable-image186363506.htmlRFMR5GFE–Portrait d'un Bouclier Bleu signe de sécurité sur le clavier de l'ordinateur portable

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318196.html

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318196.htmlRFGEMF04–Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas

Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/articles-personnels-liquides-et-ordinateur-portable-dans-le-conteneur-lors-de-l-enregistrement-de-securite-de-l-aeroport-avant-le-vol-image446860753.html

Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/articles-personnels-liquides-et-ordinateur-portable-dans-le-conteneur-lors-de-l-enregistrement-de-securite-de-l-aeroport-avant-le-vol-image446860753.htmlRF2GY07CH–Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol.

Système de sécurité des données numériques et de protection. Essayez de hacking hacker anonyme sur ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/systeme-de-securite-des-donnees-numeriques-et-de-protection-essayez-de-hacking-hacker-anonyme-sur-ordinateur-portable-image260071801.html

Système de sécurité des données numériques et de protection. Essayez de hacking hacker anonyme sur ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/systeme-de-securite-des-donnees-numeriques-et-de-protection-essayez-de-hacking-hacker-anonyme-sur-ordinateur-portable-image260071801.htmlRFW3386H–Système de sécurité des données numériques et de protection. Essayez de hacking hacker anonyme sur ordinateur portable

Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-portant-un-capuchon-noir-et-un-sweat-a-capuche-assis-derriere-le-moniteur-de-l-ordinateur-dans-le-concept-sombre-gros-plan-pirater-le-systeme-informatique-image353248707.html

Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-portant-un-capuchon-noir-et-un-sweat-a-capuche-assis-derriere-le-moniteur-de-l-ordinateur-dans-le-concept-sombre-gros-plan-pirater-le-systeme-informatique-image353248707.htmlRM2BEKT97–Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique

Mise à jour d'attente de l'homme contre la vulnérabilité du réacteur et Spectre sur l'ordinateur portable qui sera installé entre-temps de boire une tasse de café. La sécurité de l'information. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mise-a-jour-d-attente-de-l-homme-contre-la-vulnerabilite-du-reacteur-et-spectre-sur-l-ordinateur-portable-qui-sera-installe-entre-temps-de-boire-une-tasse-de-cafe-la-securite-de-l-information-172286090.html

Mise à jour d'attente de l'homme contre la vulnérabilité du réacteur et Spectre sur l'ordinateur portable qui sera installé entre-temps de boire une tasse de café. La sécurité de l'information. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-mise-a-jour-d-attente-de-l-homme-contre-la-vulnerabilite-du-reacteur-et-spectre-sur-l-ordinateur-portable-qui-sera-installe-entre-temps-de-boire-une-tasse-de-cafe-la-securite-de-l-information-172286090.htmlRFM088JJ–Mise à jour d'attente de l'homme contre la vulnérabilité du réacteur et Spectre sur l'ordinateur portable qui sera installé entre-temps de boire une tasse de café. La sécurité de l'information.

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477969.html

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477969.htmlRF2PKCJM1–Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable

Métaphore, mantis bug logiciel assis sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-assis-sur-un-clavier-d-ordinateur-portable-avec-l-anglais-et-lettres-de-russie-image238832013.html

Métaphore, mantis bug logiciel assis sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-assis-sur-un-clavier-d-ordinateur-portable-avec-l-anglais-et-lettres-de-russie-image238832013.htmlRFRTFMJN–Métaphore, mantis bug logiciel assis sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie

Concept de sécurité cybernétique. Virus informatique monstrueux système saisir administartor's mug. Ordinateur portable avec écran cassé infectés par un programme malveillant. Risque de perte de données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-cybernetique-virus-informatique-monstrueux-systeme-saisir-administartors-mug-ordinateur-portable-avec-ecran-casse-infectes-par-un-programme-malveillant-risque-de-perte-de-donnees-image229904209.html

Concept de sécurité cybernétique. Virus informatique monstrueux système saisir administartor's mug. Ordinateur portable avec écran cassé infectés par un programme malveillant. Risque de perte de données. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-cybernetique-virus-informatique-monstrueux-systeme-saisir-administartors-mug-ordinateur-portable-avec-ecran-casse-infectes-par-un-programme-malveillant-risque-de-perte-de-donnees-image229904209.htmlRFRA114H–Concept de sécurité cybernétique. Virus informatique monstrueux système saisir administartor's mug. Ordinateur portable avec écran cassé infectés par un programme malveillant. Risque de perte de données.

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487838456.html

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487838456.htmlRF2K9JXX0–Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an

Man typing on laptop keyboard regardant pour la protection sur l'écran holographique. Sécurité sur Internet, la cyber sécurité et protection de l'ordinateur concept. Vue avant du w Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/man-typing-on-laptop-keyboard-regardant-pour-la-protection-sur-l-ecran-holographique-securite-sur-internet-la-cyber-securite-et-protection-de-l-ordinateur-concept-vue-avant-du-w-image242980389.html

Man typing on laptop keyboard regardant pour la protection sur l'écran holographique. Sécurité sur Internet, la cyber sécurité et protection de l'ordinateur concept. Vue avant du w Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/man-typing-on-laptop-keyboard-regardant-pour-la-protection-sur-l-ecran-holographique-securite-sur-internet-la-cyber-securite-et-protection-de-l-ordinateur-concept-vue-avant-du-w-image242980389.htmlRFT38KY1–Man typing on laptop keyboard regardant pour la protection sur l'écran holographique. Sécurité sur Internet, la cyber sécurité et protection de l'ordinateur concept. Vue avant du w

Voleur par effraction dans une maison par une porte fenêtre avec un pied de biche pour voler un ordinateur portable à partir d'un bureau 24 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-par-effraction-dans-une-maison-par-une-porte-fenetre-avec-un-pied-de-biche-pour-voler-un-ordinateur-portable-a-partir-d-un-bureau-24-144901153.html

Voleur par effraction dans une maison par une porte fenêtre avec un pied de biche pour voler un ordinateur portable à partir d'un bureau 24 Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-voleur-par-effraction-dans-une-maison-par-une-porte-fenetre-avec-un-pied-de-biche-pour-voler-un-ordinateur-portable-a-partir-d-un-bureau-24-144901153.htmlRFJBMPW5–Voleur par effraction dans une maison par une porte fenêtre avec un pied de biche pour voler un ordinateur portable à partir d'un bureau 24

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.html

Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-le-vol-de-donnees-personnelles-par-le-biais-d-un-concept-d-ordinateur-portable-ordinateur-pour-hacker-la-securite-des-reseaux-et-la-securite-des-services-bancaires-electroniques-131243636.htmlRFHHEJGM–Le vol de données personnelles par le biais d'un concept d'ordinateur portable ordinateur pour hacker, la sécurité des réseaux et la sécurité des services bancaires électroniques

Main en sortant de l'écran de l'ordinateur portable pour voler de l'argent Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-en-sortant-de-l-ecran-de-l-ordinateur-portable-pour-voler-de-l-argent-image483434757.html

Main en sortant de l'écran de l'ordinateur portable pour voler de l'argent Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/main-en-sortant-de-l-ecran-de-l-ordinateur-portable-pour-voler-de-l-argent-image483434757.htmlRF2K2E9Y1–Main en sortant de l'écran de l'ordinateur portable pour voler de l'argent

Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-cloud-computing-concept-securite-coffre-avec-serrure-a-combinaison-isole-sur-fond-blanc-image225047917.html

Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/internet-cloud-computing-concept-securite-coffre-avec-serrure-a-combinaison-isole-sur-fond-blanc-image225047917.htmlRFR23PWH–Internet Cloud computing concept sécurité coffre avec serrure à combinaison. isolé sur fond blanc

Cyber-sécurité dans le téléphone et l'ordinateur portable pour se protéger contre la fraude, les attaques de cybersécurité ou l'usurpation d'identité. Escroquerie mobile électronique, criminalité informatique en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-dans-le-telephone-et-l-ordinateur-portable-pour-se-proteger-contre-la-fraude-les-attaques-de-cybersecurite-ou-l-usurpation-d-identite-escroquerie-mobile-electronique-criminalite-informatique-en-ligne-image505587279.html

Cyber-sécurité dans le téléphone et l'ordinateur portable pour se protéger contre la fraude, les attaques de cybersécurité ou l'usurpation d'identité. Escroquerie mobile électronique, criminalité informatique en ligne. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cyber-securite-dans-le-telephone-et-l-ordinateur-portable-pour-se-proteger-contre-la-fraude-les-attaques-de-cybersecurite-ou-l-usurpation-d-identite-escroquerie-mobile-electronique-criminalite-informatique-en-ligne-image505587279.htmlRF2MAFDMF–Cyber-sécurité dans le téléphone et l'ordinateur portable pour se protéger contre la fraude, les attaques de cybersécurité ou l'usurpation d'identité. Escroquerie mobile électronique, criminalité informatique en ligne.

Avertissement piraté sur le concept d'ordinateur portable. Concept de protection et de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avertissement-pirate-sur-le-concept-d-ordinateur-portable-concept-de-protection-et-de-securite-des-donnees-image402337874.html

Avertissement piraté sur le concept d'ordinateur portable. Concept de protection et de sécurité des données Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/avertissement-pirate-sur-le-concept-d-ordinateur-portable-concept-de-protection-et-de-securite-des-donnees-image402337874.htmlRF2EAG21P–Avertissement piraté sur le concept d'ordinateur portable. Concept de protection et de sécurité des données

Un homme aux menottes près d'un ordinateur portable, un concept sur le thème des crimes informatiques. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-aux-menottes-pres-d-un-ordinateur-portable-un-concept-sur-le-theme-des-crimes-informatiques-image431060817.html

Un homme aux menottes près d'un ordinateur portable, un concept sur le thème des crimes informatiques. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/un-homme-aux-menottes-pres-d-un-ordinateur-portable-un-concept-sur-le-theme-des-crimes-informatiques-image431060817.htmlRF2G18ED5–Un homme aux menottes près d'un ordinateur portable, un concept sur le thème des crimes informatiques.

Les cordons d'alimentation de la batterie de la carte SD se posent à plat sur un bureau bleu. Ils montrent les gadgets de stockage de données personnelles avec un espace ouvert pour le produit client Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cordons-d-alimentation-de-la-batterie-de-la-carte-sd-se-posent-a-plat-sur-un-bureau-bleu-ils-montrent-les-gadgets-de-stockage-de-donnees-personnelles-avec-un-espace-ouvert-pour-le-produit-client-image362767199.html

Les cordons d'alimentation de la batterie de la carte SD se posent à plat sur un bureau bleu. Ils montrent les gadgets de stockage de données personnelles avec un espace ouvert pour le produit client Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/les-cordons-d-alimentation-de-la-batterie-de-la-carte-sd-se-posent-a-plat-sur-un-bureau-bleu-ils-montrent-les-gadgets-de-stockage-de-donnees-personnelles-avec-un-espace-ouvert-pour-le-produit-client-image362767199.htmlRF2C25D7B–Les cordons d'alimentation de la batterie de la carte SD se posent à plat sur un bureau bleu. Ils montrent les gadgets de stockage de données personnelles avec un espace ouvert pour le produit client

Photo gros plan de l'ordinateur portable. sur cadenas Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-gros-plan-de-l-ordinateur-portable-sur-cadenas-concept-de-securite-image159956556.html

Photo gros plan de l'ordinateur portable. sur cadenas Concept de sécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-gros-plan-de-l-ordinateur-portable-sur-cadenas-concept-de-securite-image159956556.htmlRFK86J64–Photo gros plan de l'ordinateur portable. sur cadenas Concept de sécurité

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318113.html

Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-concept-de-securite-des-donnees-avec-le-clavier-de-l-ordinateur-portable-cadenas-112318113.htmlRFGEMEW5–Concept de sécurité des données avec le clavier de l'ordinateur portable cadenas

Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/articles-personnels-liquides-et-ordinateur-portable-dans-le-conteneur-lors-de-l-enregistrement-de-securite-de-l-aeroport-avant-le-vol-image446861387.html

Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/articles-personnels-liquides-et-ordinateur-portable-dans-le-conteneur-lors-de-l-enregistrement-de-securite-de-l-aeroport-avant-le-vol-image446861387.htmlRF2GY0877–Articles personnels, liquides et ordinateur portable dans le conteneur lors de l'enregistrement de sécurité de l'aéroport avant le vol.

RFME4752–Système de sécurité internet Cyber. La technologie de l'icône de verrouillage de l'ordinateur sur un écran d'ordinateur portable avec des icônes d'application

Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-portant-un-capuchon-noir-et-un-sweat-a-capuche-assis-derriere-le-moniteur-de-l-ordinateur-dans-le-concept-sombre-gros-plan-pirater-le-systeme-informatique-image352426982.html

Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-portant-un-capuchon-noir-et-un-sweat-a-capuche-assis-derriere-le-moniteur-de-l-ordinateur-dans-le-concept-sombre-gros-plan-pirater-le-systeme-informatique-image352426982.htmlRM2BDAC5X–Homme portant un capuchon noir et un sweat à capuche assis derrière le moniteur de l'ordinateur dans le concept sombre, gros plan, pirater le système informatique

Meltdown et spectre menace sur l'écran du portable sur concept polygonal ultraviolet arrière-plan. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-meltdown-et-spectre-menace-sur-l-ecran-du-portable-sur-concept-polygonal-ultraviolet-arriere-plan-171958934.html

Meltdown et spectre menace sur l'écran du portable sur concept polygonal ultraviolet arrière-plan. Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/photo-image-meltdown-et-spectre-menace-sur-l-ecran-du-portable-sur-concept-polygonal-ultraviolet-arriere-plan-171958934.htmlRFKYNBAE–Meltdown et spectre menace sur l'écran du portable sur concept polygonal ultraviolet arrière-plan.

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477963.html

Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/homme-et-femme-en-blanc-verifiant-la-medecine-tout-en-regardant-l-ordinateur-portable-image545477963.htmlRF2PKCJKR–Homme et femme en blanc vérifiant la médecine tout en regardant l'ordinateur portable

Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-marche-sur-un-clavier-d-ordinateur-portable-avec-l-anglais-et-lettres-de-russie-image238831943.html

Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/metaphore-mantis-bug-logiciel-marche-sur-un-clavier-d-ordinateur-portable-avec-l-anglais-et-lettres-de-russie-image238831943.htmlRFRTFMG7–Métaphore, mantis bug logiciel marche sur un clavier d'ordinateur portable avec l'anglais et lettres de Russie

professionnels travaillant sur des ordinateurs dans le contexte technologique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/professionnels-travaillant-sur-des-ordinateurs-dans-le-contexte-technologique-image468485694.html

professionnels travaillant sur des ordinateurs dans le contexte technologique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/professionnels-travaillant-sur-des-ordinateurs-dans-le-contexte-technologique-image468485694.htmlRF2J65A7X–professionnels travaillant sur des ordinateurs dans le contexte technologique

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571941.html

Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/gros-plan-du-clavier-d-un-ordinateur-portable-ouvert-pret-a-travailler-sur-la-table-vue-laterale-mise-au-point-selective-sur-le-clavier-le-concept-de-securite-informatique-an-image487571941.htmlRF2K96PYH–Gros plan du clavier d'un ordinateur portable ouvert prêt à travailler sur la table. Vue latérale, mise au point sélective sur le clavier. Le concept de sécurité informatique an

Générateur de code sécurisé et une carte de crédit sur un clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/generateur-de-code-securise-et-une-carte-de-credit-sur-un-clavier-d-ordinateur-image60362241.html

Générateur de code sécurisé et une carte de crédit sur un clavier d'ordinateur Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/generateur-de-code-securise-et-une-carte-de-credit-sur-un-clavier-d-ordinateur-image60362241.htmlRFDE5MJ9–Générateur de code sécurisé et une carte de crédit sur un clavier d'ordinateur

Cadenas et ordinateur portable. Concepts de confidentialité des informations et de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-et-ordinateur-portable-concepts-de-confidentialite-des-informations-et-de-cybersecurite-image596265441.html

Cadenas et ordinateur portable. Concepts de confidentialité des informations et de cybersécurité Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/cadenas-et-ordinateur-portable-concepts-de-confidentialite-des-informations-et-de-cybersecurite-image596265441.htmlRF2WJ26J9–Cadenas et ordinateur portable. Concepts de confidentialité des informations et de cybersécurité

RF2G909JF–Ordinateur portable avec icônes de sécurité des données sur la table à la maison

Robot avec ordinateur portable. Concept de sécurité informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/robot-avec-ordinateur-portable-concept-de-securite-informatique-image483542717.html

Robot avec ordinateur portable. Concept de sécurité informatique Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/robot-avec-ordinateur-portable-concept-de-securite-informatique-image483542717.htmlRF2K2K7JN–Robot avec ordinateur portable. Concept de sécurité informatique

Concept de sécurité informatique. Cadenas sur ordinateur portable isolé sur blanc avec chemin de découpe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-cadenas-sur-ordinateur-portable-isole-sur-blanc-avec-chemin-de-decoupe-image355526878.html

Concept de sécurité informatique. Cadenas sur ordinateur portable isolé sur blanc avec chemin de découpe Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/concept-de-securite-informatique-cadenas-sur-ordinateur-portable-isole-sur-blanc-avec-chemin-de-decoupe-image355526878.htmlRF2BJBJ4E–Concept de sécurité informatique. Cadenas sur ordinateur portable isolé sur blanc avec chemin de découpe

RFT31KJH–Concept du GDPR (Règlement général sur la protection des données). Homme d'affaires qui saisit un e-mail avec un ordinateur portable. Ordinateur portable avec logo drapeau de l'Union européenne (UE) et icône de verrouillage.

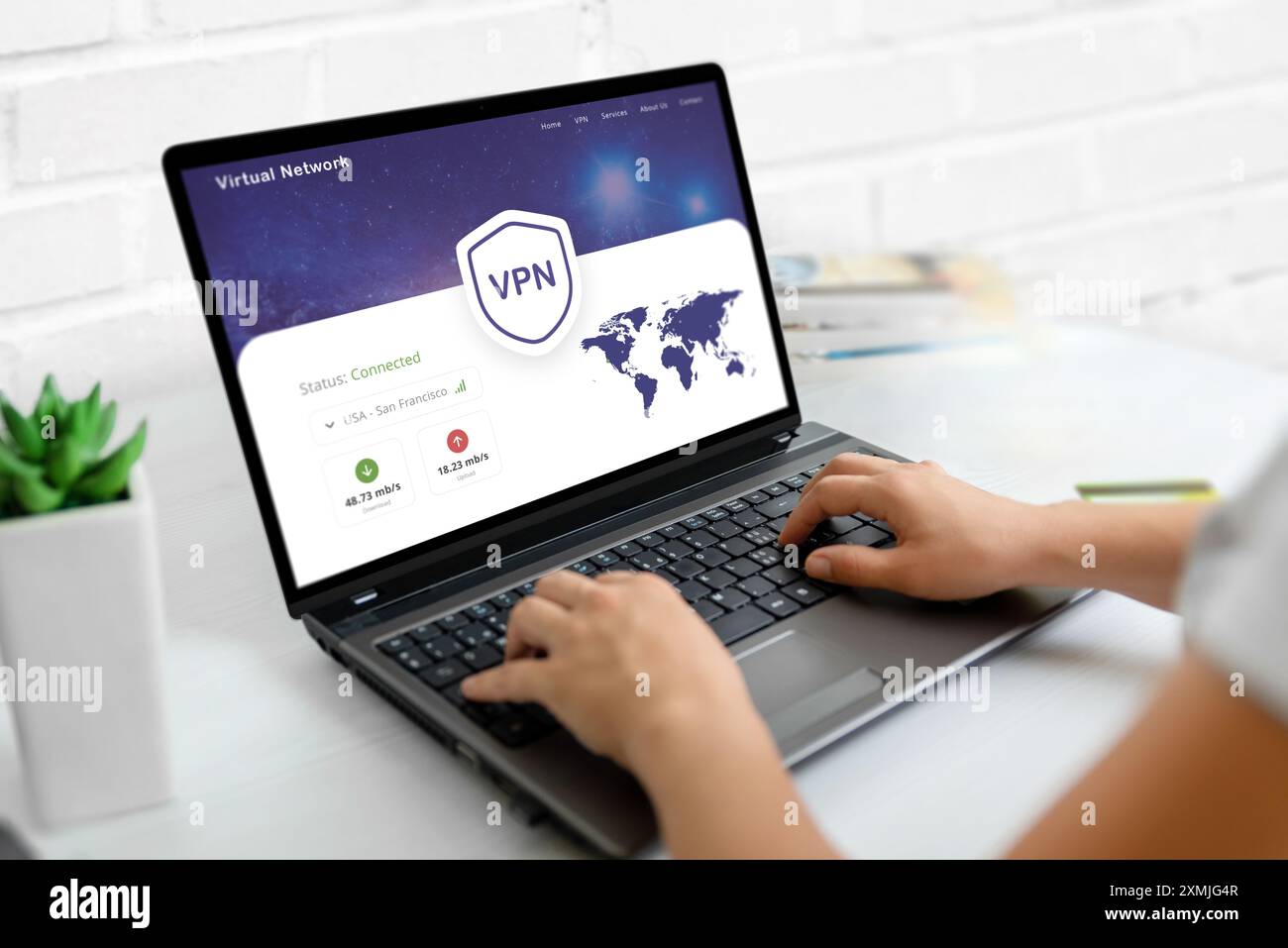

Utilisation d'un VPN sur un ordinateur portable. Concept de page Web avec connexion VPN et carte du monde, mettant l'accent sur la sécurité et la confidentialité en ligne mondiales Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/utilisation-d-un-vpn-sur-un-ordinateur-portable-concept-de-page-web-avec-connexion-vpn-et-carte-du-monde-mettant-l-accent-sur-la-securite-et-la-confidentialite-en-ligne-mondiales-image615063815.html

Utilisation d'un VPN sur un ordinateur portable. Concept de page Web avec connexion VPN et carte du monde, mettant l'accent sur la sécurité et la confidentialité en ligne mondiales Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/utilisation-d-un-vpn-sur-un-ordinateur-portable-concept-de-page-web-avec-connexion-vpn-et-carte-du-monde-mettant-l-accent-sur-la-securite-et-la-confidentialite-en-ligne-mondiales-image615063815.htmlRF2XMJG4R–Utilisation d'un VPN sur un ordinateur portable. Concept de page Web avec connexion VPN et carte du monde, mettant l'accent sur la sécurité et la confidentialité en ligne mondiales

Image du cadenas de sécurité en ligne sur scientifique avec ordinateur portable Banque D'Imageshttps://www.alamyimages.fr/image-license-details/?v=1https://www.alamyimages.fr/image-du-cadenas-de-securite-en-ligne-sur-scientifique-avec-ordinateur-portable-image605942512.html